Домашняя страница Chrome была злонамеренно взломана

Я должен сказать, что некоторые производители становятся все более и более мошенниками, и подделка домашней страницы также меняется с каждым днем.

Традиционный способ (регистрация)

Windows + R войтиregeditЗапустите реестр

Найдите эти два адреса

Компьютер \ HKEY_CURRENT_USER \ Software \ Microsoft \ Internet Explorer \ Main

Компьютер \ HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Internet Explorer \ Main

Удалите StartPage или измените его значение.

Новый способ

Это уже не новость, измените реестр

1. Измените параметры запуска программы.

поместите пробел после целевого элемента и соедините конкретный адрес (конечно, вы также можете использовать его для персонализации)

2. Вредоносный скрипт

Введите в адресной строке браузераchrome://version/

"c:\program files (x86)\google\chrome\application\chrome.exe" --flag-switches-begin --save-page-as-mhtml --flag-switches-end https://www.duba.com/?f=qd_chedh&ft=gjlock&--type=0&pid=1000

Конечно, добавление адреса в параметры запуска будет иметь аналогичный эффект.

Это ситуация, с которой я столкнулся, давая справочный адрес для аналогичных проблем (вдохновленных этим):

О решении проблемы, связанной с подделкой стартовой страницы Google Chrome наркоманами при запуске

Запуск непосредственно из каталога — это нормально, что означает, что это вызвано панелью задач или цепной реакцией explorer.exe.

также хочет передатьПросмотрщик событий(eventvwr) Чтобы узнать, какая dll вызывает проблему, но не удалось. Я получил вдохновение из другого места ([через проводник процесса запросил dll, загруженную запущенной программой].

После больших усилий я наконец нашел исходный код. Когда explorer.exe вызвал chrome, он сначала вызвал программу с именем dghm.

exe. Это программа, которая запускает мастер. Удалите Все окончено.

exe. Это программа, которая запускает мастер. Удалите Все окончено.Вы можете столкнуться с разными вещами, но идеи примерно одинаковы. Вот использование MicrosoftProcess Explorer。

Как исправить типичные проблемы Instagram

Not only do we write step by step manuals for how to solve common Instagram customer care issues, but we do it for many other companies as well. In fact we try to do it for all of the issues that customers ask us about the most. In general, we try to figure out which issues are ailing Instagram customers the most and then our staff of expert writers takes takes our knowledge of major customer service problems and scribes them into an easy-to-follow series of steps for you. And of course we make that information freely available to you and the millions of consumers that use GetHuman each month.

Problems recently reported by other Instagram customers

Mere Instagram follower din per din kam hote ja rahe Hain kyon

Hello, my Instagram account has been hacked for about a week now. I have contacted Inst…

I have contacted Inst…

Someone’s threatening to send private photos of me to everyone

good afternoon. I can not go to my page. asks for an access code, but the number indi…

Hello! I do not have a function of extended messages (reaction, themes etc.) on my new…

My account lanterns*clothing*accessories has been disabled. Please enable it st the ear…

A hacker tricked me through my friend’s account which whom he hacked and he used my acc…

I deactivated my instagram account and I cant seem to get in. My account username is an…

User: natemoran***Email: *****@***.com**Please help. I’m having trouble login into my I…

My account has been hacked email has been changed to phone number as well I can’t log into it

I’m a good user of instagram. I am following all terms and conditions of instagram. You…

On December **, my Instagram page @maryturetskaya was deactivated due to a system error…

hello my account dmitriyevna*yana was hacked. Access to the page was lost because the m…

Access to the page was lost because the m…

Bun* seara! Nu ma pot conecta la contul meu de instagram, se cere sa indic codul din m…

My Instagram account was hacked * days ago and Instagram’da recover service via selfie…

hi, in my account with bags.cz i can’t stop following people. I left a lot of comments…

I accidentally press the wrong button and got log out of my account and I forgot my pas…

I believe my account has been hacked. It will not let me log into the account saying “d…

See more issues reported by Instagram customersGetHuman has no affiliation whatsoever with Instagram, let alone a partnership in which GetHuman would write guides on behalf of another institution. Rather, GetHuman has been helping customers solve their support problems for over a decade and this is one of many ways we try to provide helpful information. Over the course of those years, many millions of customers, including those of Instagram have come to our website to report a problem. When we spot a trend, we try to dispatch a researcher to find the solution and then write a comprehensive article in which we explain how we do it.

When we spot a trend, we try to dispatch a researcher to find the solution and then write a comprehensive article in which we explain how we do it.

В ЦБ заявили о волне хищений через взломанные страницы в соцсетях — РБК

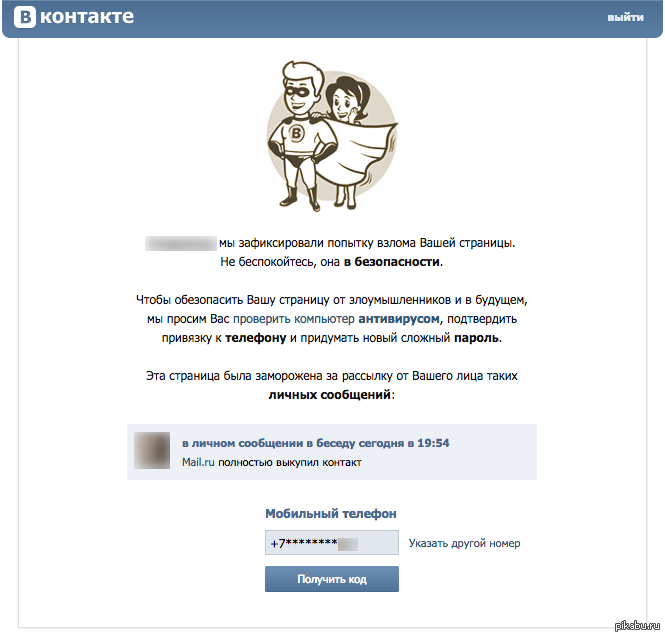

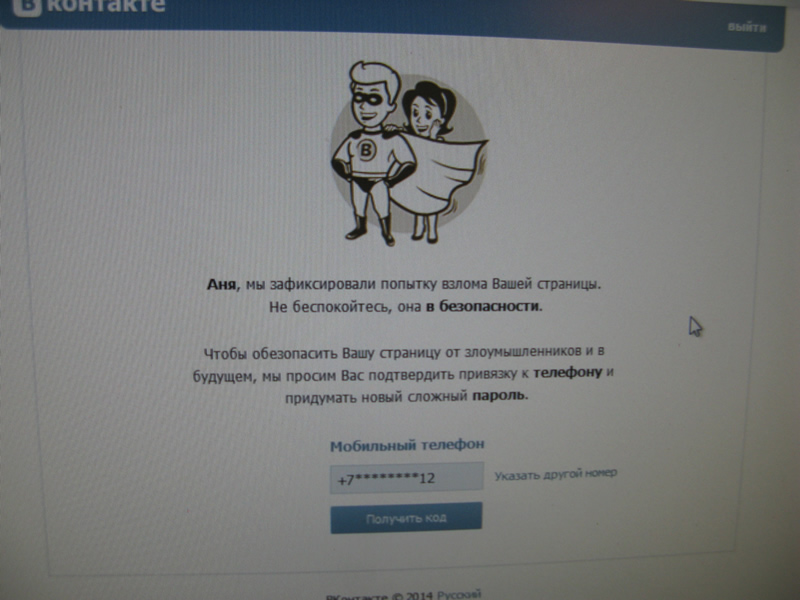

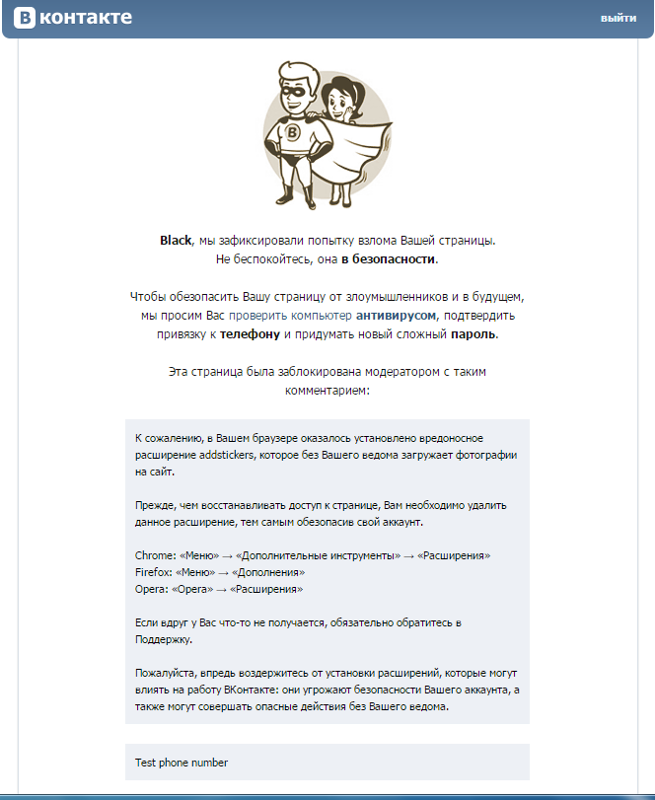

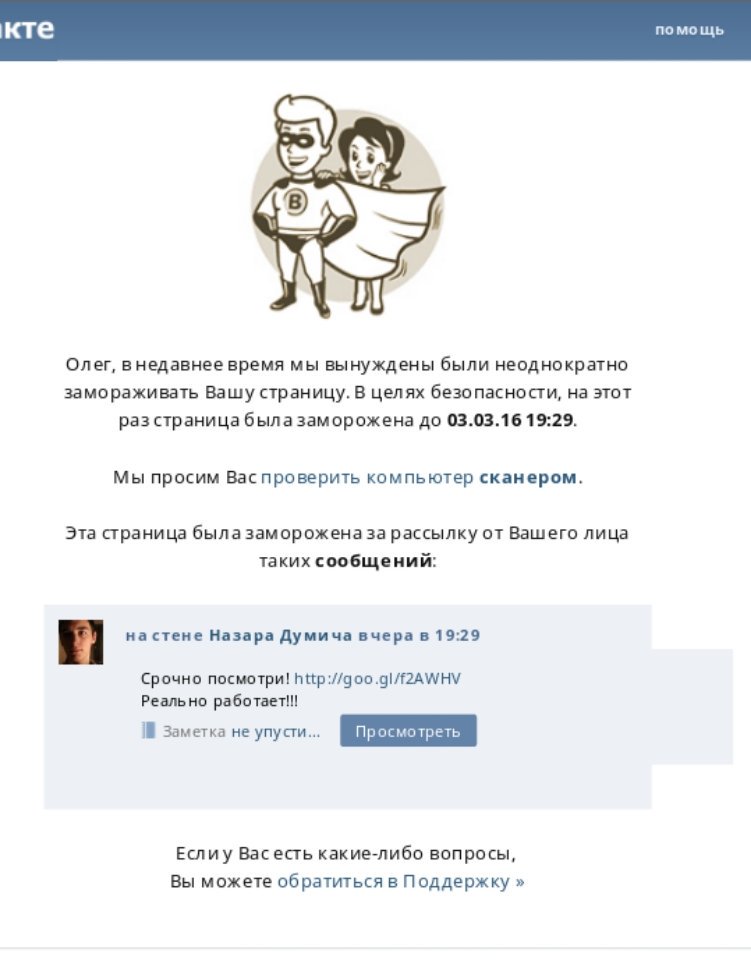

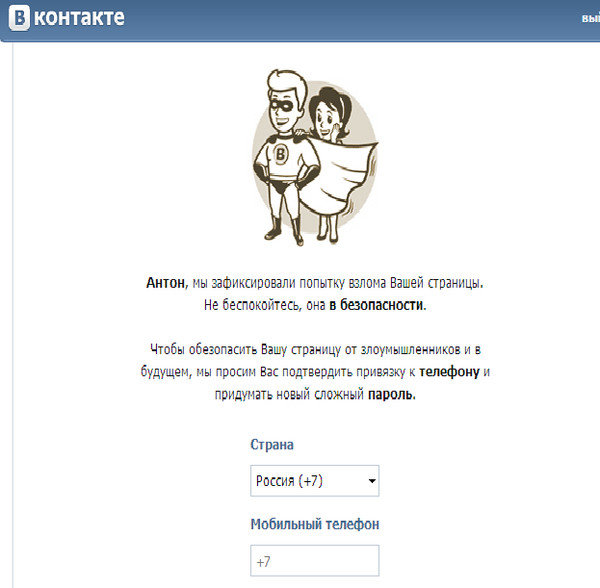

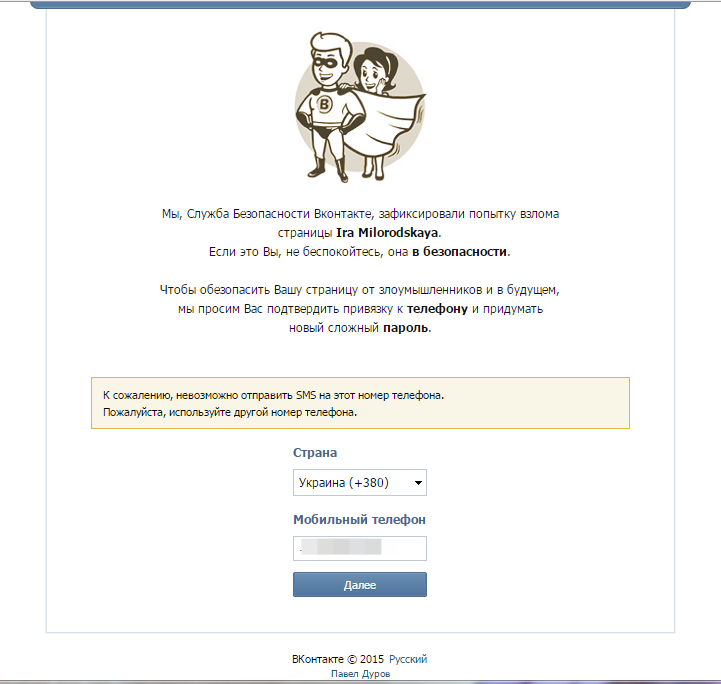

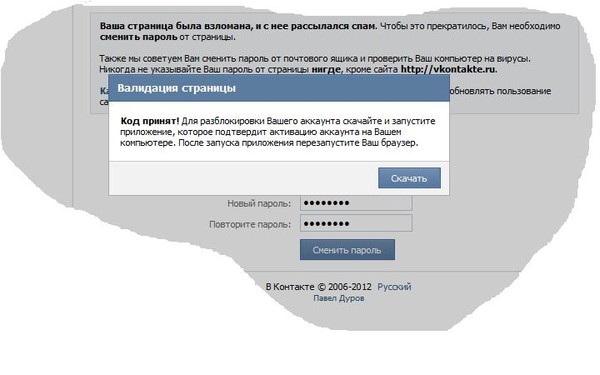

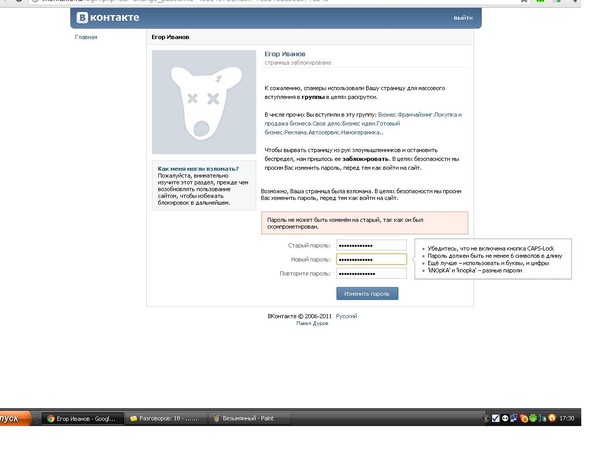

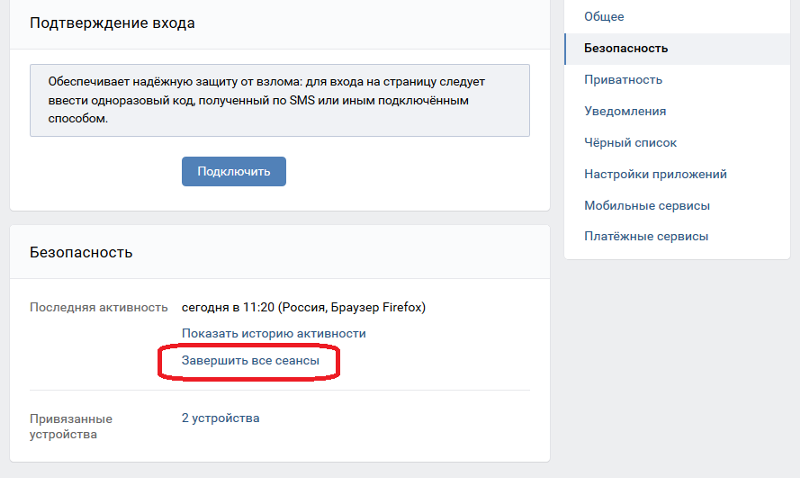

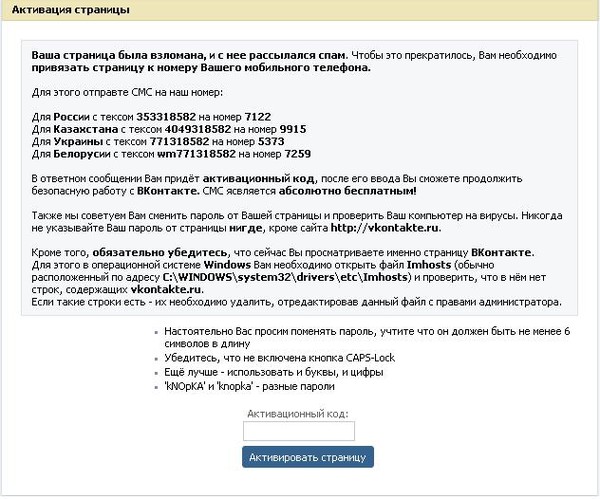

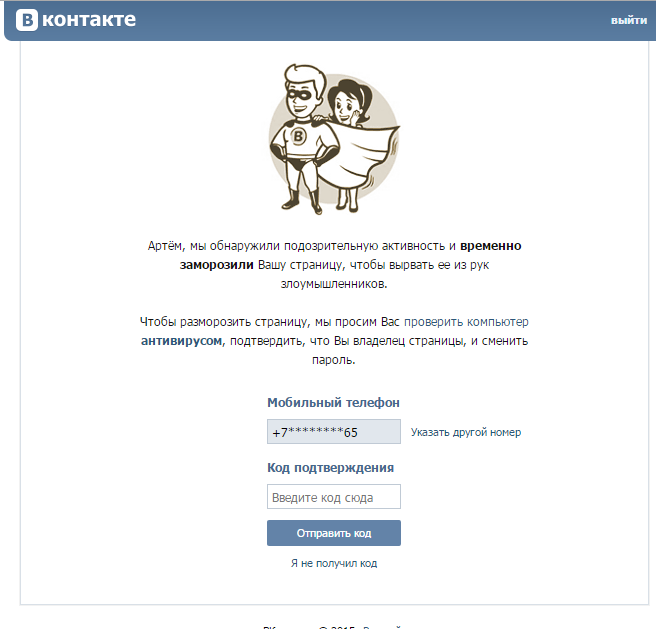

Банк России фиксирует волну хищений с помощью взлома аккаунтов в социальных сетях, сообщил замначальника департамента информационной безопасности ЦБ Артем Сычев в интервью газете «Известия».

«Злоумышленник получает доступ к вашей странице и начинает публиковать посты, писать сообщения от вашего имени, например с просьбой о помощи», — сказал он. В виртуальном пространстве к автору подобного сообщения может возникнуть излишнее доверие, считает Сычев.

По его словам, в 97% преступлений, связанных с хищениями у банковских клиентов, применялась социальная инженерия — злоумышленники вводили пользователя в заблуждение, чтобы он сам предоставил им доступ к средствам.

ЦБ назвал основные киберугрозы для банков и их клиентов

Как очистить взломанный сайт WordPress? (Быстрые исправления)

Опубликовано: 2020-12-18

Взломанный веб-сайт может нанести большой ущерб, и если вы не знаете, что делаете, очистка взломанного веб-сайта может стать кошмаром. В этом блоге мы рассмотрим несколько быстрых исправлений, которые могут сработать для вашего взломанного веб-сайта WordPress.

Ужасная реальность работы с веб-сайтами заключается в том, что они могут быть взломаны на WordPress в любое время. Вы можете очень расстроиться, когда столкнетесь с подобными проблемами. Несмотря на то, что на вашем веб-сайте WordPress разработана базовая система безопасности, злоумышленники могут найти точки доступа и лазейки в коде вашего веб-сайта. Представьте, что вы попали в худший сценарий, и кто-то получил доступ к вашему сайту WordPress. Что вы делаете, чтобы защитить свой сайт?

В этой статье мы объяснили семь важных признаков взлома вашего веб-сайта . А также расскажет вам о одиннадцати важных шагах, которые вы можете выполнить, чтобы защитить и очистить свой веб-сайт от хакеров.

А также расскажет вам о одиннадцати важных шагах, которые вы можете выполнить, чтобы защитить и очистить свой веб-сайт от хакеров.

Оглавление

Как проверить, взломан ли ваш сайт? (Предупреждающие знаки)

- 1. Вы не можете войти в систему

- 2. Внешний вид вашего веб-сайта изменился

- 3. Веб-сайт становится очень медленным

- 4. Предупреждения браузера

- 5. Ваш веб-сайт перенаправляется на взломанный веб-сайт.

- 6. Предупреждения поисковых систем

- 7. Хостинговая компания отключила ваш веб-сайт

Как очистить взломанный сайт WordPress?

- 1. Переведите свой сайт в режим обслуживания

- 2. Свяжитесь с вашей хостинговой компанией.

- 3. Измените секретные ключи своего веб-сайта.

- 4. Измените и создайте надежные пароли

- 5. Восстановить предыдущую версию сайта.

- 6. Обновите плагины и темы.

- 7. Очистите карту сайта

- 8.

Отслеживайте активность пользователей на своем сайте.

Отслеживайте активность пользователей на своем сайте. - 9. Переустановите плагины и темы.

- 10. Очистите базу данных своего веб-сайта.

- 11. Нанять профессионала

Как проверить, взломан ли ваш сайт? (Предупреждающие знаки)

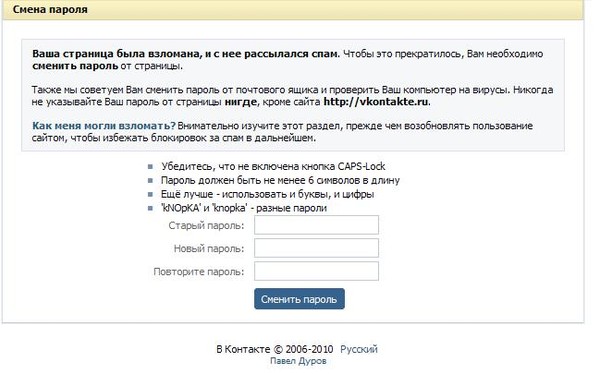

1. Вы не можете войти в систему

То, что вы не можете войти на свой сайт, является главным признаком того, что ваш сайт был взломан. Однако это неправда, когда вы забываете свой пароль. Итак, прежде чем вы предположите, что вас взломали, попробуйте сбросить пароль. Тем не менее, если вы не можете войти в систему, это для вас предупреждающий знак. Иногда хакеры меняют пароли, чтобы запретить доступ.

2. Внешний вид вашего веб-сайта изменился

Если внешний вид вашего сайта отличается, то ваш сайт может быть взломан. Хакеры иногда заменяют домашнюю страницу статической веб-страницей. Помимо этого, они могут добавлять ненужный контент, ссылки на неаутентичные сайты и многие другие изменения, внесенные на ваш сайт.

Прежде чем вас могут взломать, проверьте свою админку и убедитесь, что вы случайно не внесли изменения на свой веб-сайт.

3. Веб-сайт становится очень медленным

Без сомнения, есть множество факторов, замедляющих работу вашего сайта. Чтобы понять скорость веб-сайта, вы можете использовать различные инструменты, такие как GTmetrix, WebPageTest, Google PageSpeed Insight и многие другие. Если вы обнаружите в этом что-то необычное, то это может быть признаком взлома вашего сайта. Более того, некоторые распространенные вредоносные атаки, замедляющие работу вашего сайта, — это SQL-инъекции, атаки методом грубой силы и многие другие.

Важное чтение: как ускорить работу вашего сайта на WordPress?

4. Предупреждения браузера

Если ваш веб-браузер отображает предупреждение о том, что ваш веб-сайт находится под угрозой, это может быть признаком того, что ваш веб-сайт был взломан. Более того, это может быть из-за какой-то проблемы с вашим кодом в теме или плагинах и проблемы с доменом. Вам необходимо удалить определенный плагин или тему, в коде которых могут быть проблемы. Важно понимать предупреждения в браузере, которые помогут вам определить проблему.

Вам необходимо удалить определенный плагин или тему, в коде которых могут быть проблемы. Важно понимать предупреждения в браузере, которые помогут вам определить проблему.

5. Ваш веб-сайт перенаправляется на взломанный веб-сайт.

Как правило, код перенаправления вашего веб-сайта находится в файле wp-config.php или файле .htaccess. Иногда хакеры перенаправляют ваших посетителей на другой вредоносный веб-сайт. Если вы обнаружите, что ваш файл .htaccess постоянно изменяется, это означает, что ваш сайт взломали. Однако важно использовать качественный хостинг для вашего сайта WordPress.

6. Предупреждения поисковых систем

Каждый раз, когда вы ищете определенный веб-сайт и если он взломан, Google может показать предупреждение. Google всегда предотвращает посещение вредоносных или взломанных веб-сайтов. И эти типы сайтов могут нанести вред вашим цифровым устройствам и пользовательскому опыту. Существует вероятность того, что карта сайта может быть взломана, что повлияет на то, как Google сканирует ваш сайт.

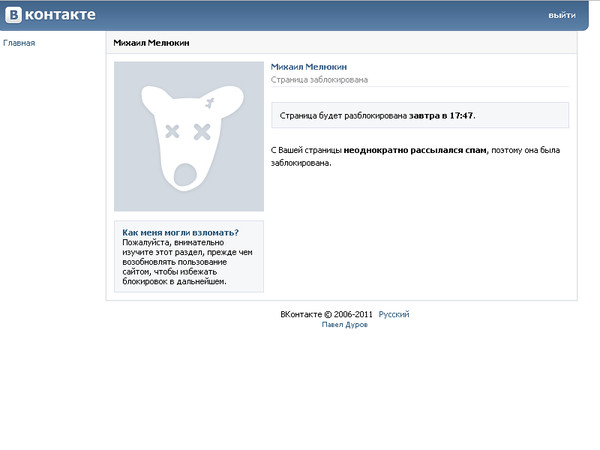

7. Хостинговая компания отключила ваш веб-сайт

Практически все хостинговые компании ежедневно проверяют свои услуги на наличие взломанных сайтов. Некоторые важные признаки, на которые обращают внимание хостинговые компании, — это чрезмерное использование ресурсов ЦП, массовая рассылка спама и многое другое. Большинство хостинговых компаний, таких как GoDaddy, будут пытаться протолкнуть свои службы безопасности на веб-сайт. Почти все хостинговые компании будут брать с вас большие деньги каждый раз, когда ваш сайт взломан. Кроме того, потребуется время, чтобы очистить ваш сайт. В это время вы можете потерять трафик, доход и ценность бренда своего веб-сайта.

Как очистить взломанный сайт WordPress?

1. Переведите свой сайт в режим обслуживания

Если вы не хотите, чтобы посетитель нашел ваш сайт, пока вы его исправляете, переведите его в режим обслуживания. Вы можете использовать плагины WordPress, такие как Coming Soon Page и Maintenance Mode, которые позволят вам перевести ваш сайт в режим обслуживания. Используя этот плагин, вы можете работать на своем веб-сайте в скрытом режиме, пока ваши посетители видят веб-страницу «Скоро» или «Режим обслуживания».

Используя этот плагин, вы можете работать на своем веб-сайте в скрытом режиме, пока ваши посетители видят веб-страницу «Скоро» или «Режим обслуживания».

С помощью этого плагина вы можете видеть свой веб-сайт, но другие люди не видят его, когда вы над ним работаете. Вы можете создавать разные целевые страницы для своего сайта.

Связанное чтение: Контрольный список обслуживания WordPress (необходимо выполнять регулярно)

2. Свяжитесь с вашей хостинговой компанией.

Многие отличные хостинговые компании готовы помочь и имеют опытный персонал, который может помочь вам в этой ситуации. Это основная причина: прежде чем делать что-либо самостоятельно, свяжитесь со своим хостинг-провайдером и следуйте его инструкциям.

В дополнение к этому, если ваш веб-сайт работает на общем сервере, вы также можете посмотреть, как хакер получает доступ к вашему веб-сайту через другой веб-сайт на вашем сервере. В этой ситуации они могут сказать вам, откуда взломал хакер. К счастью, ваша хостинговая компания достаточно способна помочь вам очистить ваш сайт после взлома. Например, HostGator и SiteGround полезны, когда что-то подобное происходит с вашим сайтом.

К счастью, ваша хостинговая компания достаточно способна помочь вам очистить ваш сайт после взлома. Например, HostGator и SiteGround полезны, когда что-то подобное происходит с вашим сайтом.

3. Измените секретные ключи своего веб-сайта.

WordPress создает набор ключей безопасности, которые шифруют ваши пароли. Смена электронных ключей сделает ваш сайт более безопасным и надежным. Более того, если хакер взломал ваш пароль, он все равно войдет в панель администратора вашего сайта, потому что файлы cookie действительны. Вот почему важно создать новый ключ безопасности, чтобы отключить cookie. После создания нового ключа безопасности добавьте его в файл wp-configue.php .

4. Измените и создайте надежные пароли

Важно изменить пароль, чтобы предотвратить взлом вашего сайта. Всегда убедитесь, что вы измените свой пароль, включая доступ к панели администратора WP, cPanel, FTP, базе данных MySQL и другим паролям, которые могут помочь другим получить доступ к вашему сайту. Важно создать надежный и уникальный пароль, который не сможет легко взломать другие люди. Кроме того, убедитесь, что другие пользователи-администраторы веб-сайта также сбрасывают свои пароли.

Важно создать надежный и уникальный пароль, который не сможет легко взломать другие люди. Кроме того, убедитесь, что другие пользователи-администраторы веб-сайта также сбрасывают свои пароли.

5. Восстановить предыдущую версию сайта.

Всякий раз, когда вы восстанавливаете старую резервную копию своего сайта, всегда помните, что весь ваш сайт вернется только к этой конкретной версии. Любой опубликованный вами контент, изображения, которые вы вставили в галерею, и обычные изменения, которые вы внесли на веб-сайт, будут потеряны. Но, скорее всего, это стоит того, чтобы вернуть чистый веб-сайт. Если у вас есть привычка делать резервную копию веб-сайта, то это полезно для вас.

Для этого вы можете использовать бесплатные плагины, такие как UpdraftPlus WordPress Backup Plugin, для поддержки своего сайта WordPress. Этот плагин легко установить из панели управления WordPress. С помощью этого плагина вы можете настроить автоматическое резервное копирование для повседневного использования. Вы можете сохранить резервную копию своего веб-сайта в выбранной облачной службе или в Dropbox.

Вы можете сохранить резервную копию своего веб-сайта в выбранной облачной службе или в Dropbox.

После успешного восстановления предыдущей версии своего веб-сайта WordPress помните, что он также снова уязвим для атак. Вы можете добавить на свой веб-сайт некоторые серьезные функции безопасности, чтобы предотвратить любую вредоносную активность. Если восстановление вашего веб-сайта устранит несколько ценных изменений, то также можно выполнить ручную очистку кода вашего веб-сайта.

6. Обновите плагины и темы.

Всегда важно, чтобы все ваши темы и плагины WordPress были обновлены до последней версии. Для этого перейдите на Панель управления >> Обновления на своем веб-сайте и обновите все, что требуется. Убедитесь, что вы должны сделать это, прежде чем пытаться исправить любые другие исправления на своем веб-сайте. Если ваши темы и плагины подвергают веб-сайт риску, то любые другие исправления, которые вы вносите, могут быть не выполнены из-за уязвимости.

Перед тем, как переходить к следующему, убедитесь, что все на вашем сайте обновлено.

7. Очистите карту сайта

Если ваш файл sitemap.xml взломан, то это красный флаг для поисковой системы вашего веб-сайта. Карты сайта важны для SEO. Поисковые системы, такие как Google, читают эти файлы, чтобы более разумно сканировать ваш сайт. Как правило, он содержит данные на веб-страницах вашего веб-сайта.

Вы можете воссоздать файл карты сайта с помощью плагина SEO, но вам нужно сообщить Google, что ваш сайт был очищен. Кроме того, вы также можете отправить свою недавно разработанную карту сайта в Google и сообщить им, что ваш веб-сайт необходимо сканировать. Это займет некоторое время (до двух недель), поэтому вам нужно набраться терпения.

8. Отслеживайте активность пользователей на своем сайте.

Важно отслеживать активность пользователей, когда вы чувствуете, что ваш сайт может быть взломан. Мониторинг активности пользователей поможет вам узнать о любых подозрительных действиях, которые могут привести к действиям вредоносных программ и программных средств обработки данных на вашем веб-сайте. В дополнение к этому, это также поможет вам повысить безопасность.

В дополнение к этому, это также поможет вам повысить безопасность.

Вы можете использовать плагин WordPress User Activity Log Pro для отслеживания и отслеживания активности пользователей, которые происходят на стороне администратора. Этот плагин будет информировать вас об основных обновлениях WordPress, публикациях обновлений, активности пользователей и многом другом.

9. Переустановите плагины и темы.

Вам необходимо переустановить темы или плагины, которые не были обновлены, если на вашем сайте все еще есть проблемы. Удалите или удалите темы и плагины из панели администратора вашего сайта и переустановите их. Важно то, что если вы устанавливаете бесплатный плагин или тему с подозрительного веб-сайта, не переустанавливайте его.

И всегда не забывайте устанавливать темы или плагины с законных сайтов с последней подходящей версией. Более того, если вы не можете решить проблему, проверьте страницу поддержки конкретной темы или плагина. Там пользователи, у которых возникла какая-то проблема, в этом случае не должны устанавливать эту конкретную тему или плагин, пока они не исправят связанные проблемы.

Там пользователи, у которых возникла какая-то проблема, в этом случае не должны устанавливать эту конкретную тему или плагин, пока они не исправят связанные проблемы.

10. Очистите базу данных своего веб-сайта.

Самый большой вопрос: как узнать, взломана ли ваша база данных? Верно! Если вы используете плагин или службу безопасности, то сканирование сообщит вам об этом и отправит предупреждение. Это отличная идея — очистить вашу базу данных, так как в чистой базе данных будет меньше данных. Это сделает ваш сайт быстрее.

Кроме того, вы можете использовать плагин WP-Optimize, который позволит вам очистить вашу базу данных и оптимизировать ее для использования в будущем. Этот плагин очищает все эти нежелательные данные, очищает таблицы базы данных и даже восстанавливает пространство, потерянное из-за фрагментации данных.

11. Нанять профессионала

Наем профессионала — лучшая идея, когда ваш сайт подвергся ужасной атаке и его нужно быстро очистить. В таких ситуациях легко сделать хуже, а не лучше. Итак, если вы недостаточно хорошо подготовлены к внесению конкретных изменений в серверную часть своего веб-сайта, возможно, пришло время обратиться за поддержкой.

В таких ситуациях легко сделать хуже, а не лучше. Итак, если вы недостаточно хорошо подготовлены к внесению конкретных изменений в серверную часть своего веб-сайта, возможно, пришло время обратиться за поддержкой.

Последняя мысль!

Конец! Мы надеемся, что эта статья помогла вам исправить ваш взломанный сайт WordPress. Мы рекомендуем вам нанять специалиста по WordPress или попросить хостинговую компанию исправить проблемы с вашим сайтом. Важно отметить, что обновите свою тему и плагины до последней версии, чтобы предотвратить взлом вашего сайта.

Тем не менее, если у вас есть какие-либо сомнения относительно каких-либо проблем с веб-сайтом WordPress, не стесняйтесь обращаться к нам или дайте нам знать в разделе комментариев ниже.

Всего наилучшего!

1news.az | Новости

1news.az | НовостиПоследние новости

Мать оставшихся без присмотра детей привлечена к процессу реабилитацииСегодня, 18:15В Москве озабочены тем, что сопредседатели МГ ОБСЕ не могут побывать в КарабахеСегодня, 18:05Обнаружено тело мужчины, утонувшего 10 дней назад в водоканалеСегодня, 17:52В Китае разработали крупнейшего в мире четвероногого робота для разведки — ВИДЕОСегодня, 17:32В Баку произошло ДТП с участием автобусов: Есть пострадавший — ВИДЕОСегодня, 17:16Губернатор: Азербайджан заинтересован в размещении заказов на судостроительных заводах АстраханиСегодня, 17:01Азербайджан по линии Интерпола объявил в розыск женщину, обвиняемую в торговле людьмиСегодня, 16:51Названо число вакцинированных от коронавируса подростков в АзербайджанеСегодня, 16:50В Азербайджане уязвимым группам населения помогут в создании малого бизнеса – ФОТОСегодня, 16:42Скандал в парламенте Армении: вице-спикера назвали «турецким агентом» — ВИДЕОСегодня, 16:24Netflix снял в Баку высокобюджетный фильм — ФОТОСегодня, 16:03В Баку автобус выехал на тротуар и врезался в дерево – ВИДЕОСегодня, 15:55Ушла из жизни звезда сериала «Клон» — ФОТОСегодня, 15:45В Нахчыване директор школы расчистил дорогу для учеников – ВИДЕОСегодня, 15:44Вынесен приговор Кянану Тагиеву, оскорблявшему персонал магазинов и салонов красоты в Баку – ФОТО – ВИДЕОСегодня, 15:37Состоялась встреча в видеоформате Ильхама Алиева и спикера парламента Монтенегро — ФОТОСегодня, 15:20В Азербайджане пара сыграла свадьбу во время снегопада – ФОТО – ВИДЕОСегодня, 15:00Президентская стратегия с прицелом на будущее, или О том, чем запомнилась прошедшая неделяСегодня, 14:55Посольство Казахстана в ОАЭ не подтвердило информацию о пребывании Назарбаева в ЭмиратахСегодня, 14:47МВД отреагировало на информацию о выговоре сыну депутата Агиля АббасаСегодня, 14:45 Все новостиПоследние новости

Мать оставшихся без присмотра детей привлечена к процессу реабилитацииСегодня, 18:15В Москве озабочены тем, что сопредседатели МГ ОБСЕ не могут побывать в КарабахеСегодня, 18:05Обнаружено тело мужчины, утонувшего 10 дней назад в водоканалеСегодня, 17:52В Китае разработали крупнейшего в мире четвероногого робота для разведки — ВИДЕОСегодня, 17:32В Баку произошло ДТП с участием автобусов: Есть пострадавший — ВИДЕОСегодня, 17:16Губернатор: Азербайджан заинтересован в размещении заказов на судостроительных заводах АстраханиСегодня, 17:01Азербайджан по линии Интерпола объявил в розыск женщину, обвиняемую в торговле людьмиСегодня, 16:51Названо число вакцинированных от коронавируса подростков в АзербайджанеСегодня, 16:50В Азербайджане уязвимым группам населения помогут в создании малого бизнеса – ФОТОСегодня, 16:42Скандал в парламенте Армении: вице-спикера назвали «турецким агентом» — ВИДЕОСегодня, 16:24Netflix снял в Баку высокобюджетный фильм — ФОТОСегодня, 16:03В Баку автобус выехал на тротуар и врезался в дерево – ВИДЕОСегодня, 15:55Ушла из жизни звезда сериала «Клон» — ФОТОСегодня, 15:45В Нахчыване директор школы расчистил дорогу для учеников – ВИДЕОСегодня, 15:44Вынесен приговор Кянану Тагиеву, оскорблявшему персонал магазинов и салонов красоты в Баку – ФОТО – ВИДЕОСегодня, 15:37Состоялась встреча в видеоформате Ильхама Алиева и спикера парламента Монтенегро — ФОТОСегодня, 15:20В Азербайджане пара сыграла свадьбу во время снегопада – ФОТО – ВИДЕОСегодня, 15:00Президентская стратегия с прицелом на будущее, или О том, чем запомнилась прошедшая неделяСегодня, 14:55Посольство Казахстана в ОАЭ не подтвердило информацию о пребывании Назарбаева в ЭмиратахСегодня, 14:47МВД отреагировало на информацию о выговоре сыну депутата Агиля АббасаСегодня, 14:45 Все новостиСамое читаемое

Выбор редактора

Новости партнеров

7 признаков того, что ваш сайт взломан

Вам не нужно нанимать эксперта по безопасности, чтобы открыть для вас. К сожалению, взломанный веб-сайт может случиться с любым, кто не обращает внимания или регулярно не публикует исправления безопасности.

Вам не нужно нанимать эксперта по безопасности, чтобы открыть для вас. К сожалению, взломанный веб-сайт может случиться с любым, кто не обращает внимания или регулярно не публикует исправления безопасности.Времена, когда хакерские атаки были редкостью и случались только с крупными компаниями, прошли. Вместо этого взлом частных и малых или средних компаний стал прибыльной средой для многих людей с достаточными знаниями в области ИТ.

Вот почему взломанный веб-сайт — это проблема, с которой сталкивается почти каждый в современном мире. Но, к сожалению, часто компании и даже современные администраторы сайтов осознают проблему, когда уже слишком поздно, и ценные данные (а то и деньги) теряются.

Мы хотим показать вам, как вы можете обнаружить, что ваш веб-сайт был взломан или подозрительная активность, и что вы можете сделать, чтобы предотвратить такие уязвимости.

Содержание

- Браузер уведомляет вас о взломе

- Ваш хостинг-провайдер переводит сайт в автономный режим

- Клиенты связываются с вами

- Google отмечает ваш сайт

- Сайт загружается медленнее, чем обычно

- Ваши электронные письма отправляются для спама

- Ваш веб-сайт используется для нежелательной переадресации или рекламы

- Простые шаги, как избежать этих проблем

Браузер предупреждает вас о взломе

Ваш веб-сайт или браузер могут отображать сигналы о подозрительных действиях или предупреждающие экраны, указывающие на то, что веб-сайт стал жертвой, т. е.д., фишинговая атака. В этом случае лучше сразу оценить проблему и попытаться решить ее до того, как пользователи обнаружат проблему.

е.д., фишинговая атака. В этом случае лучше сразу оценить проблему и попытаться решить ее до того, как пользователи обнаружат проблему.

Фишинговые атаки — это мошенничество с использованием социальной инженерии, при котором преступники выдают себя за законные организации с помощью электронной почты, текстовых сообщений, рекламы или других средств для кражи конфиденциальной информации. Они пытаются украсть личную информацию, информацию о кредитных картах, номера социального страхования, учетные записи электронной почты, банковские счета… Вы поняли суть.

Передовой практикой является создание плана для таких событий, который содержит следующие меры:

- Сохраните и закройте веб-сайт.

- Восстановить сайт из резервной копии

- Провести судебное расследование по вопросам безопасности

Ваш хостинг-провайдер переводит сайт в автономный режим

Часто вы не замечаете, что вас взломали, но ваш провайдер узнает. Либо ваши клиенты связались с ними, либо у них есть собственная служба ИТ-безопасности, которая следит за всеми предоставленными веб-сайтами. К сожалению, они часто удаляют ваш сайт без предварительного предупреждения.

Либо ваши клиенты связались с ними, либо у них есть собственная служба ИТ-безопасности, которая следит за всеми предоставленными веб-сайтами. К сожалению, они часто удаляют ваш сайт без предварительного предупреждения.

Это может разрушить доверие на обоих концах вашей цепочки создания стоимости, ваших клиентов и поставщика услуг. Как только вы заметите, что ваш сайт был отключен, свяжитесь с вашим поставщиком услуг и своевременно сообщите об этом своим пользователям.

Если вам повезет, ваши клиенты не будут напрямую связываться с вашим провайдером веб-сайта, а скорее будут звонить вам или использовать контактную форму на вашем веб-сайте.

Конечно, это означает, что эти пользователи недовольны вашим веб-сайтом, но это также показывает, что они достаточно доверяют вам, чтобы решить проблему.

И пришло время вновь заслужить это доверие. Окажите им поддержку и попытайтесь разобраться в этой конкретной проблеме. В результате вы можете обнаружить нарушения безопасности (вредоносный код или вредоносные действия), о которых вы никогда не знали.

Google помечает ваш сайт как

Google или любая другая поисковая система постоянно проверяет отображаемые веб-сайты. Поэтому, если они увидят необычные шаблоны или заметные изменения, они могут исключить ваш сайт из результатов поиска.

В некоторых случаях они просто помечают ваши ссылки как «Этот сайт может быть взломан» или «Этот сайт может нанести вред вашему компьютеру», который появляется в результатах поиска в Интернете.

Вот почему важно регулярно просматривать консоль поиска Google. Или попробуйте время от времени искать свой веб-сайт, чтобы найти эти непривлекательные ссылки раньше, чем ваши клиенты, поставщики, поставщики услуг или другие деловые партнеры.

Сайт загружается медленнее, чем обычно

Если вы чувствуете, что ваш веб-сайт загружается необычно долго, это может быть связано с более высокой активностью на сайте или на всем сервере.

Вредоносное ПО может использовать ресурсы вашего сервера. Поэтому, если ваш веб-сайт загружается в два раза дольше (или даже дольше), чем обычно, это предупреждающие знаки, и вы можете дважды проверить наличие необычной или вредоносной активности или вредоносного программного обеспечения на вашем сервере.

Поэтому, если ваш веб-сайт загружается в два раза дольше (или даже дольше), чем обычно, это предупреждающие знаки, и вы можете дважды проверить наличие необычной или вредоносной активности или вредоносного программного обеспечения на вашем сервере.

Ваши электронные письма отправляются в спам

Число респондентов на ваш последний информационный бюллетень было необычно низким?

Это может быть связано с тем, что ваши электронные письма отправляются в папку спама вашего клиента.

Когда хакеры рассылают списки спама через ваш веб-сайт, ваш веб-сайт может быть помещен в черный список вашим поставщиком услуг электронной почты, поэтому всегда следите за своей маркетинговой деятельностью.

Ваш веб-сайт используется для нежелательной переадресации или рекламы

Это может быть признаком того, что ваш веб-сайт может быть скомпрометирован из-за атаки с использованием межсайтовых сценариев (XSS).

Хакеры и злоумышленники пытаются заработать деньги с помощью рекламы на целевых сайтах или перенаправляют ваших клиентов на сайт конкурента. Подобно нежелательным перенаправлениям, хакеры могут попытаться получить прибыль, размещая на вашем веб-сайте платные всплывающие окна.

Подобно нежелательным перенаправлениям, хакеры могут попытаться получить прибыль, размещая на вашем веб-сайте платные всплывающие окна.

Регулярное посещение вашего веб-сайта может помочь обнаружить проблему на ранней стадии и успокоить вас.

Проверьте свое веб-приложение или API на наличие вредоносных программ, попыток атак и других угроз безопасности

СКАНИРОВАТЬ СЕЙЧАС БЕСПЛАТНОПростые шаги, как избежать этих проблем

Посещайте свой веб-сайт как можно чаще.

Постоянная проверка вашего веб-сайта повышает вероятность того, что вы станете первым «пользователем», который заметит что-то странное.

Конечно, вы не должны просматривать каждую страницу каждый день, но вы можете, например, каждый день проверять время загрузки (и ваши коллеги тоже могут).

Прислушайтесь к отзывам клиентов.

Многие компании документируют отзывы клиентов с помощью интегрированной системы CRM, которая показывает им, что клиентам понравилось и что не понравилось в их услуге или продукте.

Добавление некоторых вопросов по ИТ-безопасности или о том, заметили ли клиенты что-то необычное, может помочь вам найти существующие проблемы с вашим веб-сайтом.

Расследование неожиданных всплесков трафика

Обычно пик трафика — это что-то большое. Если показы рекламы приносят вам доход на вашем веб-сайте, вы должны быть довольны более высоким количеством посетителей.

Но посмотрите на свою аналитику с осторожностью и выясните, откуда поступает ваш трафик, особенно если нет причин для его увеличения (например, потому что маркетинговые кампании и увеличение трафика хронически разделены). Это может быть распространенным признаком попытки взлома, и такие посещения следует отслеживать.

Используйте автоматические сканеры безопасности.

У вас есть дела поважнее, чем проверять свой веб-сайт или выяснять, исходит ли ваш трафик от вашей последней рекламы или от неэтичных хакеров.

Существуют дешевые и простые программные решения для обеспечения безопасности, которые постоянно контролируют ваш веб-сайт и отправляют вам уведомление, если обнаруживают уязвимости. Мы советуем провести первоначальную оценку уязвимости и регулярно сканировать систему на наличие вредоносных программ, попыток атак и других угроз безопасности.Этот этический метод взлома гарантирует, что ваша безопасность соответствует стандарту.

Мы советуем провести первоначальную оценку уязвимости и регулярно сканировать систему на наличие вредоносных программ, попыток атак и других угроз безопасности.Этот этический метод взлома гарантирует, что ваша безопасность соответствует стандарту.

Для получения дополнительной информации о защите вашей компании и мерах, которые может использовать каждый, вы также можете ознакомиться с нашим техническим документом «Рекомендации по обеспечению безопасности».

Что такое взлом или взломанный контент? | Центральный поиск | Разработчики Google

Взломанный контент — это любой контент, размещенный на вашем сайте без вашего разрешения в результате уязвимостей в системе безопасности вашего сайта.Чтобы защитить наших пользователей и сохранить целостность наших результатов поиска, Google делает все возможное, чтобы не допустить попадания взломанного контента в наши результаты поиска. Взломанное содержимое приводит к плохим результатам поиска для наших пользователей и потенциально может установить вредоносный контент на их компьютеры. Мы рекомендуем вам обеспечивать безопасность вашего сайта и очищать взломанный контент, когда вы его найдете.

Мы рекомендуем вам обеспечивать безопасность вашего сайта и очищать взломанный контент, когда вы его найдете.

Подробнее об отчете о проблемах безопасности Search Console

Вот некоторые примеры взлома:

- Внедренный контент

Когда хакеры получают доступ к вашему веб-сайту, они могут попытаться внедрить вредоносный контент на существующие страницы вашего сайта.Это часто принимает форму вредоносного кода JavaScript, внедряемого непосредственно на сайт или в iframe. - Добавленный контент

Иногда из-за недостатков безопасности хакеры могут добавлять на ваш сайт новые страницы, содержащие спам или вредоносный контент. Эти страницы часто предназначены для манипулирования поисковыми системами. Ваши существующие страницы могут не иметь признаков взлома, но эти недавно созданные страницы могут нанести вред посетителям вашего сайта или вашей эффективности в результатах поиска.

- Скрытый контент

Хакеры также могут попытаться незаметно манипулировать существующими страницами вашего сайта.Их цель — добавить на ваш сайт контент, который увидят поисковые системы, но который вам и вашим пользователям будет сложнее обнаружить. Это может включать добавление скрытых ссылок или скрытого текста на страницу с помощью CSS или HTML, а также более сложные изменения, такие как маскировка. - Перенаправления

Хакеры могут внедрить на ваш веб-сайт вредоносный код, который перенаправляет некоторых пользователей на вредоносные страницы или страницы со спамом. Тип перенаправления иногда зависит от реферера, пользовательского агента или устройства. Например, щелчок по URL-адресу в результатах поиска Google может перенаправить вас на подозрительную страницу, но при посещении того же URL-адреса непосредственно из браузера перенаправление отсутствует.

Исправление взломанных сайтов

Вот наши советы по исправлению взломанных сайтов и предотвращению взлома.

Как очистить взломанный сайт WordPress с помощью Wordfence

Если ваш сайт был взломан, Не паникуйте.

В этой статье описывается, как очистить ваш сайт, если он был взломан и заражен вредоносным кодом, бэкдорами, спамом, вредоносным ПО или другими гадостями. Эта статья была обновлена 27 августа 2019 года.Эта статья написана Марком Маундером, основателем Wordfence. Я также являюсь аккредитованным исследователем безопасности, разработчиком WordPress, и я владею и управляю многими своими собственными веб-сайтами на базе WordPress, включая этот. Даже если вы не используете WordPress, эта статья содержит несколько инструментов, которые вы можете использовать, чтобы очистить свой сайт от заражения.

Если вы используете WordPress и вас взломали, вы можете использовать Wordfence для удаления большей части вредоносного кода с вашего сайта. Wordfence позволяет сравнивать ваши взломанные файлы с исходными файлами ядра WordPress и оригинальными копиями тем и плагинов WordPress в репозитории. Wordfence позволяет вам увидеть, что изменилось, и дает вам возможность восстанавливать файлы одним щелчком мыши и выполнять другие действия.

Wordfence позволяет вам увидеть, что изменилось, и дает вам возможность восстанавливать файлы одним щелчком мыши и выполнять другие действия.

Если вы подозреваете, что вас взломали, сначала убедитесь, что вас действительно взломали. Иногда администраторы сайтов в панике связываются с нами, думая, что их взломали, когда их сайт просто плохо себя ведет, обновление пошло не так или возникла какая-то другая проблема. Иногда владельцы сайтов могут видеть спам-комментарии и не могут отличить их от взлома.

Ваш сайт был взломан, если:

- В верхнем или нижнем колонтитуле вашего сайта появляется спам, который содержит рекламу таких вещей, как порнография, наркотики, нелегальные услуги и т. д. Часто спам внедряется в содержимое вашей страницы без какой-либо мысли о представлении, поэтому он может отображаться в виде темного текста. на темном фоне и быть не очень заметным человеческому глазу (но поисковые системы его видят).

- Вы выполняете поиск site:example.

com (замените example.com на свой сайт) в Google и видите страницы или контент, который вы не узнаете и который выглядит вредоносным.

com (замените example.com на свой сайт) в Google и видите страницы или контент, который вы не узнаете и который выглядит вредоносным. - Вы получаете отчеты от своих пользователей о том, что они перенаправляются на вредоносный или спам-сайт. Обратите на это особое внимание, потому что многие взломщики обнаружат, что вы являетесь администратором сайта, и не покажут вам ничего спамного, а только покажут спам вашим посетителям или сканерам поисковых систем.

- Вы получили отчет от своего хостинг-провайдера о том, что ваш веб-сайт использует вредоносные программы или спам. Например, если ваш хост сообщает вам, что он получает отчеты о спаме по электронной почте, который содержит ссылку на ваш веб-сайт, это может означать, что вас взломали.В этом случае хакеры рассылают откуда-то спам и используют ваш веб-сайт в качестве ссылки для перенаправления людей на принадлежащий им веб-сайт. Они делают это, потому что включение ссылки на ваш веб-сайт позволит избежать спам-фильтров, а включение ссылки на их собственный веб-сайт попадет в спам-фильтры.

- Wordfence обнаруживает многие из этих и других проблем, которые я здесь не упомянул, поэтому следите за нашими предупреждениями и реагируйте соответствующим образом.

Как только вы убедитесь, что вас взломали, немедленно создайте резервную копию своего сайта.Используйте FTP, систему резервного копирования вашего хостинг-провайдера или плагин для резервного копирования, чтобы загрузить копию всего вашего сайта. Причина, по которой вам необходимо это сделать, заключается в том, что многие хостинг-провайдеры немедленно удалят весь ваш сайт, если вы сообщите о том, что он был взломан, или если они обнаружат вредоносный контент. Звучит безумно, но в некоторых случаях это стандартная процедура для предотвращения заражения других систем в их сети.

Убедитесь, что вы также создали резервную копию базы данных веб-сайта. Резервное копирование ваших файлов и базы данных должно быть вашим главным приоритетом.Сделав это, вы можете смело переходить к следующему шагу по очистке своего сайта, зная, что по крайней мере у вас есть копия вашего взломанного сайта, и вы не потеряете все.

Вот правила дорожного движения при уборке вашего сайта:

- Обычно вы можете удалить что-либо в каталоге wp-content/plugins/, и вы не потеряете данные и не сломаете свой сайт. Причина в том, что это файлы плагинов, которые вы можете переустановить, и WordPress автоматически обнаружит, удалили ли вы плагин, и отключит его.Просто обязательно удалите целые каталоги в wp-content/plugins, а не только отдельные файлы. Например, если вы хотите удалить плагин Wordfence, вы должны удалить wp-content/plugins/wordfence и все в этом каталоге, включая сам каталог. Если вы удалите только несколько файлов из плагина, вы можете оставить свой сайт неработоспособным.

- Обычно у вас есть только один каталог тем, который используется для вашего сайта в каталоге wp-content/themes. Если вы знаете, какой это, вы можете удалить все другие каталоги тем. Будьте осторожны, если у вас есть «дочерняя тема». Возможно, вы используете два каталога в wp-content/themes.

- В каталоги wp-admin и wp-includes очень редко добавляются новые файлы. Поэтому, если вы найдете что-то новое в этих каталогах, это, скорее всего, будет вредоносным.

- Следите за старыми установками и резервными копиями WordPress. Мы часто видим зараженные сайты, на которых кто-то говорит: «Но я поддерживал свой сайт в актуальном состоянии и у меня был установлен плагин безопасности, так почему меня взломали?» Иногда случается так, что вы или разработчик создаете резервную копию всех файлов вашего сайта в подкаталоге, таком как /old/, который доступен из Интернета.Эта резервная копия не поддерживается, и даже если ваш основной сайт защищен, хакер может проникнуть туда, заразить его и получить доступ к вашему основному сайту через бэкдор, который они внедрили. Так что никогда не оставляйте старые установки WordPress рядом с , и если вас взломают, сначала проверьте их, потому что они, скорее всего, полны вредоносных программ.

Если у вас есть доступ к серверу по SSH, войдите в систему и выполните следующую команду, чтобы увидеть все файлы, которые были изменены за последние 2 дня. Обратите внимание, что точка указывает на текущий каталог.Это заставит приведенную ниже команду искать в текущем каталоге и во всех подкаталогах недавно измененные файлы. (Чтобы узнать, какой у вас текущий каталог в SSH, введите «pwd» без кавычек).

Обратите внимание, что точка указывает на текущий каталог.Это заставит приведенную ниже команду искать в текущем каталоге и во всех подкаталогах недавно измененные файлы. (Чтобы узнать, какой у вас текущий каталог в SSH, введите «pwd» без кавычек).

найти . -mtime -2 -ls

Или вы можете указать конкретный каталог:

найти /home/yourdirectory/yoursite/ -mtime -2 -ls

Или вы можете изменить поиск, чтобы показать файлы, измененные за последние 10 дней:

найти /home/yourdirectory/yoursite/ -mtime -10 -ls

Мы предлагаем вам выполнить поиск, указанный выше, и постепенно увеличивать количество дней, пока вы не начнете видеть измененные файлы.Если вы сами ничего не меняли с тех пор, как вас взломали, очень вероятно, что вы увидите файлы, которые изменил хакер. Затем вы можете отредактировать их самостоятельно, чтобы очистить хак. Это, безусловно, самый эффективный и простой способ узнать, какие файлы были заражены, и он используется всеми профессиональными службами очистки сайтов.

Еще один полезный инструмент SSH — grep. Например, для поиска файлов, содержащих base64 (обычно используемый хакерами), вы можете запустить следующую команду:

grep-ril base64*

Это просто перечислит имена файлов.Вы можете опустить параметр «l», чтобы увидеть фактическое содержимое файла, в котором встречается строка base64:

.grep -ri base64 *

Имейте в виду, что «base64» может встречаться и в допустимом коде. Прежде чем что-либо удалять, убедитесь, что вы не удаляете файл, который используется темой или плагином на вашем сайте. Более точный поиск мог бы выглядеть так:

grep --include=*.php -rn . -e "base64_decode"

Эта команда рекурсивно ищет все файлы, которые заканчиваются на .php для строки «base64_decode» и печатает номер строки, чтобы вам было легче найти контекст, в котором встречается эта строка.

Теперь, когда вы знаете, как использовать «grep», мы рекомендуем вам использовать grep в сочетании с «find». Что вам нужно сделать, так это найти файлы, которые были недавно изменены, посмотреть, что было изменено в файле, и если вы найдете общую строку текста, например «Здесь был плохой хакер», тогда вы можете просто найти все свои файлы для этого текста следующим образом:

Что вам нужно сделать, так это найти файлы, которые были недавно изменены, посмотреть, что было изменено в файле, и если вы найдете общую строку текста, например «Здесь был плохой хакер», тогда вы можете просто найти все свои файлы для этого текста следующим образом:

grep -irl "Здесь был плохой хакер" *

, и это покажет вам все зараженные файлы, содержащие текст «Здесь был плохой хакер».

Если вы очистите много зараженных сайтов, вы начнете замечать закономерности в местах, где чаще всего встречается вредоносный код. Одним из таких мест является каталог загрузки в установках WordPress. Приведенная ниже команда показывает, как найти все файлы в каталоге загрузки, которые НЕ являются файлами изображений. Вывод сохраняется в файле журнала с именем «uploads-non-binary.log» в вашем текущем каталоге.

find public_html/wp-content/uploads/ -type f -not -name "*.jpg" -not -name "*.png" -not -name "*.gif" -not -name "*.jpeg" >uploads-non-binary.log

С помощью двух простых инструментов командной строки «grep» и «find» вы можете очистить зараженный веб-сайт целиком. Как это легко! Могу поспорить, что вы уже готовы начать свой собственный бизнес по уборке сайтов.

Как это легко! Могу поспорить, что вы уже готовы начать свой собственный бизнес по уборке сайтов.

Теперь, когда у вас есть несколько мощных инструментов в вашем арсенале и вы уже выполнили базовую очистку, давайте запустим Wordfence и запустим полное сканирование, чтобы очистить ваш сайт. Этот шаг важен, потому что Wordfence выполняет очень продвинутый поиск инфекций.Например:

- Мы знаем, как должны выглядеть все основные файлы WordPress, темы с открытым исходным кодом и плагины с открытым исходным кодом, поэтому Wordfence может определить, заражен ли один из ваших исходных файлов , даже если это новая инфекция, которую никто никогда раньше не видел.

- Мы ищем сигнатуры инфекций, используя сложные регулярные выражения, и наша база данных известных инфекций постоянно обновляется. Вы не можете сделать это с помощью простых инструментов командной строки Unix или cPanel.

- Мы ищем вредоносные URL-адреса, используя список Google Safe Browsing.

- Мы используем множество других источников данных, таких как SpamHaus, для поиска вредоносных программ и инфекций в вашей системе.

Как очистить взломанный сайт с помощью Wordfence:

- Обновите свой сайт до последней версии WordPress. Если у вас установлена более ранняя версия WordPress, чем WordPress 5.x.x, мы рекомендуем вам прочитать эту статью перед обновлением до последней версии WordPress.

- Обновите все свои темы и плагины до последних версий.

- Сменить все пароли на сайте, особенно административные.

- Сделайте еще одну резервную копию и сохраните ее отдельно от резервной копии, которую мы рекомендовали сделать выше. Теперь у вас есть зараженный сайт, но на нем установлена самая новая версия всего. Если вы что-то сломаете при очистке своего сайта с помощью Wordfence, вы можете вернуться к этой резервной копии, и вам не нужно повторять все шаги, описанные выше.

- Перейти на страницу сканирования Wordfence.

Щелкните ссылку «Параметры сканирования и планирование». Включите параметр сканирования «Высокая чувствительность». Если сканирование занимает слишком много времени или не завершается, разверните раздел «Общие параметры». Отмените выбор параметров «Сканировать файлы вне вашей установки WordPress» и «Сканировать изображения, двоичные и другие файлы, как если бы они были исполняемыми». Сохраните изменения и повторите сканирование. - Когда появятся результаты, вы увидите очень длинный список зараженных файлов. Не торопитесь и медленно проработайте список.

- Проверьте все подозрительные файлы и либо отредактируйте эти файлы вручную, чтобы очистить их, либо удалите файл. Помните, что вы не можете отменить удаление. Но пока вы сделали резервную копию, которую мы рекомендовали выше, вы всегда можете восстановить файл, если вы удалите что-то не то.

- Просмотрите все измененные файлы ядра, темы и плагинов. Используйте параметр Wordfence, чтобы увидеть, что изменилось между исходным файлом и вашим файлом.

Если изменения выглядят вредоносными, используйте параметр Wordfence для восстановления файла.

Если изменения выглядят вредоносными, используйте параметр Wordfence для восстановления файла. - Медленно просматривайте список, пока он не станет пустым.

- Запустите еще одно сканирование и убедитесь, что ваш сайт чист.

- Если вам все еще нужна помощь, мы предлагаем коммерческую услугу по уборке территории. Вы можете узнать больше по электронной почте [email protected] с темой «Платная уборка сайта».

Отправьте его по электронной почте по адресу [email protected], и мы сообщим вам. Если ваш файл конфигурации WordPress wp-config.php заражен, не отправляйте нам копию этого файла без предварительного удаления ваших учетных данных для доступа к базе данных, а также уникальных ключей и солей аутентификации.

Если вы не получили ответ, возможно, ваша или наша почтовая система отклонила сообщение, посчитав его вредоносным из-за вашего вложения.Поэтому, пожалуйста, отправьте нам сообщение по электронной почте без вложений, сообщая нам, что вы пытаетесь отправить нам что-то, и мы постараемся помочь вам это сделать.

В Учебном центре Wordfence есть ряд статей, которые помогут вам. Вот список статей, которые помогут вам при определенных типах инфекций:

Вам необходимо удалить свой сайт из списка безопасного просмотра Google. Прочтите этот документ Google о том, как очистить свой сайт. Вот шаги:

- Первый вход в Инструменты Google для веб-мастеров.

- Добавьте свой сайт, если вы еще этого не сделали.

- Подтвердите свой сайт, следуя инструкциям Google.

- На главной странице Инструментов для веб-мастеров выберите свой сайт.

- Нажмите Статус сайта , а затем нажмите Вредоносное ПО .

- Нажмите Запросить проверку .

Выход из списка Google Safe Browsing — это большой шаг, но вам, возможно, предстоит проделать определенную работу. Вам нужно вести список всех антивирусных продуктов, которые говорят, что ваш сайт заражен.Сюда могут входить такие продукты, как антивирус ESET, McAfee’s Site Advisor и другие. Посетите веб-сайт каждого производителя антивируса и найдите их инструкции по удалению вашего сайта из их списка опасных сайтов. Производители антивирусов часто называют это «белым списком», поэтому поиск в Google таких терминов, как «белый список», «удаление сайта», «ложное срабатывание» и названия продукта, как правило, приведет вас к месту, где вы можете удалить свой сайт.

Посетите веб-сайт каждого производителя антивируса и найдите их инструкции по удалению вашего сайта из их списка опасных сайтов. Производители антивирусов часто называют это «белым списком», поэтому поиск в Google таких терминов, как «белый список», «удаление сайта», «ложное срабатывание» и названия продукта, как правило, приведет вас к месту, где вы можете удалить свой сайт.

Перейдите по следующему URL-адресу и замените example.com адресом своего сайта.

http://www.google.com/safebrowsing/diagnostic?site=http://example.com/

Вы можете включить подкаталог, если он есть на вашем сайте. Появляющаяся страница очень проста, но содержит подробную информацию о текущем статусе вашего сайта, почему он указан в списке вредоносных программ или фишинга Google (список безопасного просмотра Google на самом деле состоит из двух списков) и что делать дальше.

Поздравляем, если вам удалось очистить свой сайт. Теперь вам нужно убедиться, что его снова не взломают.Вот как:

- Установите Wordfence и регулярно сканируйте свой сайт WordPress.

- Убедитесь, что WordPress и все плагины и темы обновлены. Это самое важное, что вы можете сделать для защиты своего сайта.

- Убедитесь, что вы используете надежные пароли, которые трудно угадать.

- Избавьтесь от всех старых установок WordPress, лежащих на вашем сервере.

- Подпишитесь на нашу рассылку предупреждений о безопасности, чтобы получать уведомления о важных обновлениях безопасности, связанных с WordPress.

- Аутентифицируйте свой сайт в Wordfence Central, чтобы упростить управление безопасностью вашего сайта.

Ваш сайт WordPress был взломан? Не паникуйте и следуйте этим шагам.

(Последнее обновление: 11 января 2021 г.) WordPress — самый популярный в мире способ создания веб-сайтов. Из 10 миллионов самых популярных сайтов в Интернете почти 30% работают на WordPress. Неудивительно, что компания, стоящая за WordPress, т. е. Automattic, имеет высококвалифицированную и опытную команду программистов, которая называется «Основная команда WordPress». Эти ведущие мировые эксперты отвечают за защиту основного программного обеспечения WordPress от хакеров и вредоносных атак.

Эти ведущие мировые эксперты отвечают за защиту основного программного обеспечения WordPress от хакеров и вредоносных атак.

Как вы знаете, в WordPress можно устанавливать различные темы и плагины для расширения функциональности вашего сайта. В некоторых редких случаях есть вероятность, что одна из ваших тем или плагинов может иметь лазейку в системе безопасности, которую хакеры могут использовать для доступа к вашему веб-сайту. На самом деле более 50% атак в WordPress происходят через плагины.

В этом сообщении блога мы расскажем вам о признаках, по которым можно узнать, был ли взломан ваш веб-сайт WordPress.Кроме того, мы также поделимся некоторыми стратегиями о том, как защитить ваш веб-сайт от взлома, какие шаги предпринять, если он был взломан, и какие меры вы можете предпринять, чтобы предотвратить будущие атаки.

Поскольку большинство шагов, описанных в этой статье, можно выполнить бесплатно, мы рекомендуем вам ознакомиться с каждым советом, которым мы поделились, и внедрить его на своем веб-сайте WordPress уже сегодня.

Начнем…

5 признаков того, что ваш сайт WordPress был взломанКогда ваш сайт WordPress будет взломан, вы, вероятно, сразу об этом узнаете.Но вы также можете не осознавать этого в течение достаточно долгого времени. Итак, вот 5 основных признаков, на которые следует обратить внимание, чтобы узнать, действительно ли ваш сайт WordPress был взломан.

1. Вы не можете войти в систему

Это очевидно. Если вы не можете войти в свою панель управления WordPress, это означает, что вас взломали (если только ваш коллега не разыграл вас). Для этого может быть много причин, но причина номер один, почему это происходит, заключается в том, что ваше имя пользователя является одним из следующих:

- администратор

- Админ

- администратор

- тест

- корень

Если это относится к вам, немедленно измените свое имя пользователя, так как учетные записи WordPress с такими именами пользователей часто становятся целью хакеров.

2. Вы испытываете внезапное падение трафика

Если ваш веб-сайт работал очень хорошо, а сейчас резко упал трафик, скорее всего, ваш сайт WordPress был взломан. Это связано с тем, что злоумышленники создают бэкдор в вашей файловой системе WordPress и заменяют код своими собственными скриптами и файлами.

Таким образом, они перенаправляют трафик, поступающий на ваш веб-сайт, в другие места для спама, крадут личную информацию о входящих посетителях и сеют хаос другими способами.

Кроме того, как только Google обнаруживает, что ваш сайт заражен и ведет себя неправильно, он заносит ваш сайт в черный список поисковой системы до тех пор, пока вы не защитите свой сайт.

Все это приводит к резкому падению трафика.

3. Ваша домашняя страница подверглась вандализму

Большинство хакеров действуют тайно, но некоторые хакеры любят заявить о себе, когда им удается взломать веб-сайт. Если ваша домашняя страница подверглась вандализму и вы ясно видите имя хакера или какую-либо форму объявления о том, что ваш веб-сайт был взломан, вам нужно действовать немедленно.

Причина, по которой это происходит, в основном заключается в том, что хакеры хотят удержать ваш сайт в заложниках в обмен на деньги или какое-либо другое требование.

4. Вы видите всплывающие окна и другую рекламу, которую не размещали там

Если вы видите, что ваш сайт WordPress стал медленным и не отвечает, а теперь на нем появляются всплывающие окна, боковая панель и другие виды рекламы, это может быть верным признаком того, что ваш сайт был взломан.

Обычно такой взлом не совершается хакером.

Скорее это автоматическая атака, которая проникла в вашу основную систему WordPress либо через слабо защищенную тему, либо через небезопасный плагин.

Что делает этот вид взлома гениальным (и опасным), так это тот факт, что реклама не будет отображаться для вошедших в систему пользователей или пользователей, которые могут получить прямой доступ к вашему сайту. Скорее, реклама будет отображаться только для тех посетителей, которые приходят на ваш сайт через Google или другой реферальный сайт.

Это может сделать практически невозможным узнать, что ваш сайт был взломан в течение длительного времени.

Кроме того, реклама приводит ваших посетителей на спам-сайты, которые могут не только повредить вашему сайту и его трафику, но и вашей репутации.

5. Необычная активность в журналах вашего сервера

Если есть один чрезвычайно эффективный способ узнать, взломан ли ваш веб-сайт, это просмотр журналов вашего сервера.

Они находятся в вашей cPanel, доступ к которой можно получить, войдя в свою учетную запись хостинга. В cPanel в разделе статистики вы найдете два вида логов:

- Журналы доступа: эти журналы показывают, кто заходил на ваш WordPress через какой IP-адрес. Журналы ошибок

- : эти журналы показывают, какие ошибки произошли во время изменения ваших системных файлов WordPress.

Используя информацию в журналах вашего сервера, вы можете получить хорошее представление о том, был ли взломан ваш веб-сайт WordPress. А поскольку в этих журналах также хранятся записи обо всех IP-адресах, используемых для доступа к вашему веб-сайту, вы можете занести в черный список или заблокировать те IP-адреса, которые не относятся к вашему местоположению или неизвестны.

А поскольку в этих журналах также хранятся записи обо всех IP-адресах, используемых для доступа к вашему веб-сайту, вы можете занести в черный список или заблокировать те IP-адреса, которые не относятся к вашему местоположению или неизвестны.

Ваш веб-сайт WordPress может быть взломан, если вы не предпримете серьезных шагов для повышения безопасности своего сайта.И даже если он будет взломан, все равно стоит принять меры, чтобы этого больше не повторилось.

В этом разделе мы обсудим, какие превентивные меры вы должны предпринять как до взлома вашего сайта WordPress, так и после его восстановления.

шагов, которые нужно предпринять, прежде чем ваш сайт WordPress будет взломанДавайте начнем с того, что сначала рассмотрим меры предосторожности, которые вы должны предпринять, чтобы предотвратить проникновение хакеров на ваш сайт WordPress.

1. Обновите WordPress до последней версии.

По данным WordPress, только на 64,9% сайтов установлена последняя версия WordPress, а на 36,1% — нет. Поскольку WordPress поддерживает миллионы и миллионы веб-сайтов, это представляет серьезную угрозу безопасности для значительного их числа.

Причина, по которой так много веб-сайтов не обновляются, заключается в запутанной системе обновления WordPress.

Видите ли, WordPress выпускает второстепенные и основные версии своего программного обеспечения.Например, на данный момент последней версией WordPress является 4.9.8.

Если в будущем они выпустят незначительное обновление, скажем, 4.9.9, программное обеспечение будет обновлено автоматически. Но если они выпустят крупное обновление, скажем, 5.0., вам придется вручную обновлять программное обеспечение самостоятельно, войдя в панель управления WordPress.

Многие люди не могут обновить свой WordPress до последней версии либо потому, что не знают об этом, либо забывают об этом. Это подвергает их множеству угроз безопасности, поскольку каждое новое обновление содержит новые исправления ошибок и исправления безопасности.

2. Всегда создавайте резервные копии.

Хотя многие люди осознают важность резервного копирования своих веб-сайтов, к сожалению, большинство из них на самом деле этого не делают.

Независимо от того, сколько мер безопасности вы принимаете, все равно существует вероятность того, что ваш веб-сайт WordPress может быть взломан. И как только ваш сайт будет заражен хакерами, которые вставят свой собственный вредоносный код и файлы, есть шанс, что ваш сайт не сможет вернуться к своему прежнему состоянию.

В этом случае абсолютно необходима недавняя резервная копия вашего сайта. Для этого вы можете использовать ряд известных плагинов WordPress, таких как BackupBuddy и Jetpack, каждый из которых имеет разные планы оплаты в зависимости от требований. Jetpack включен в планы HostPapa Optimized WordPress.

3. Установите лучшие плагины безопасности WordPress.

В общем, WordPress чрезвычайно безопасен. Но многие плагины и причудливые темы, которые вы устанавливаете на него, таковыми не являются.Они обеспечивают шлюз внутри вашего веб-сайта, который ищут хакеры. Прежде чем вы это узнаете, ваш сайт будет взломан и занесен в черный список Google.

Но многие плагины и причудливые темы, которые вы устанавливаете на него, таковыми не являются.Они обеспечивают шлюз внутри вашего веб-сайта, который ищут хакеры. Прежде чем вы это узнаете, ваш сайт будет взломан и занесен в черный список Google.

По этой причине важно регулярно сканировать сайты WordPress на наличие вредоносных программ и других вредоносных форм кода. Кроме того, не менее важно активно отслеживать ваш сайт на предмет любых входящих угроз.

Для этого необходимо установить плагин безопасности WordPress.

На данный момент два лучших плагина в этом отношении — Wordfence или Sucuri.Оба обеспечивают отличные функции безопасности, такие как запланированное сканирование вредоносных программ, мониторинг IP-адресов в реальном времени, обнаружение спама и многое другое. Оба этих плагина безопасности имеют разные планы, на которые вы можете подписаться, и ни один из них не стоит более 200 долларов в год для начала работы.

Действия после взлома вашего сайта WordPress Если ваш веб-сайт WordPress был взломан, не паникуйте и выполните следующие действия, чтобы вернуть его в нормальное состояние.

1.Получите резервную копию вашего сайта.

Первый шаг, который вы должны сделать после того, как ваш сайт был взломан, — это найти любые резервные копии вашего сайта, которые у вас могут быть. Если ваша резервная копия хранилась на том же сервере, что и ваш веб-сайт, весьма вероятно, что резервной копии больше нет или она повреждена. Вот почему никогда не рекомендуется хранить резервную копию вашего сайта в том же месте, где вы храните свой сайт WordPress.

Есть три вероятных места, где у вас может быть резервная копия вашего веб-сайта WordPress:

- Внутри вашего плагина резервного копирования WordPress. Если вы установили плагин резервного копирования WordPress, скорее всего, они сохранили резервную копию вашего сайта в своем собственном облачном сервисе или в облачном сервисе, таком как Google Drive или Dropbox.

- В личном кабинете в облаке . Проверьте свой Google Диск, Dropbox или другие облачные службы, если у вас есть ручная резервная копия вашего веб-сайта, которую вы могли поместить туда самостоятельно.

- У вашего хостинг-провайдера. Если вы не инвестировали в плагин резервного копирования WordPress или были ленивы вручную создавать резервную копию своего веб-сайта, последний вариант — связаться с вашим хостинг-провайдером, поскольку весьма вероятно, что они также регулярно создают резервную копию вашего веб-сайта на своем сервере.

Если вы можете найти резервную копию в одном из этих мест, все готово. Все, что вам нужно сделать, это восстановить свой веб-сайт либо вручную, либо с помощью одного из плагинов, где вы создали резервную копию, либо попросив об этом своего хостинг-провайдера.

2. Удалите все неиспользуемые/устаревшие темы и плагины.

Как мы уже упоминали выше, темы и плагины — это один из самых простых способов, с помощью которых хакеры могут получить доступ к вашему сайту. Чем больше у вас ненужных и неиспользуемых плагинов, тем более уязвимым вы оставляете свой сайт для ничего не подозревающих атак.

Вот почему, когда вы восстанавливаете резервную копию, вы должны предпринять три важных шага:

- Первое, что вы хотите сделать, это просмотреть список плагинов и тем, которые у вас есть, и удалить те, которые вы давно не использовали, особенно деактивированные.

- Еще одна важная вещь, которую вы должны сделать, это обратить внимание на плагины и темы, которые давно не обновлялись. Потому что чем дольше тема или плагин не обновляются, тем больше дыр в безопасности они оставляют в вашем бэкэнде WordPress.

- Последнее, что вам нужно проверить, это использовать ли ваш сайт бесплатную тему или нет. Если вы используете бесплатную тему, рассмотрите возможность перехода на ее платную версию или другую платную тему, поскольку они обеспечивают лучшую безопасность вашего сайта WordPress.

Многие люди предполагают, что, поскольку они деактивировали плагин или тему, это не может нанести вред их серверной части WordPress. Но это совершенно неверно. Плагин, даже если он деактивирован, все равно установлен на вашем сервере и занимает место, а значит, хакеры могут получить к нему доступ.

И, наконец, когда вы удалили все ненужные плагины и темы, обновите те, которые вы планируете сохранить, до их последних версий.

3. Обновите все ваши имена пользователей и пароли.

Последнее, что вы должны сделать, это обновить имя пользователя и пароль WordPress. Поскольку ваш сайт WordPress был недавно взломан, это хорошая идея, так как это лучший способ защитить себя от будущих атак.

Вот что вы можете сделать, чтобы укрепить данные для входа в WordPress:

- Часто меняйте пароль для входа в WordPress каждые несколько недель.

- Прекратите использовать имя пользователя по умолчанию, например «admin» или подобное. Вместо этого используйте уникальное имя пользователя.

- Создайте надежный пароль с помощью такой службы, как LastPass, и сохраните свой пароль внутри него для максимальной безопасности.

Эти советы применимы не только к вашей информации для входа в WordPress, они также полезны, если вы хотите обновить свою учетную запись хостинга или пароль учетной записи FTP.

Еще один способ защитить свой веб-сайт от повторных атак — скрыть каталог «wp-admin» и ограничить количество попыток входа в систему, которые могут быть предприняты для входа в ваш WordPress. Обе эти вещи можно сделать с помощью плагинов WPS Hide Login и WPS Limit Login Attempts.

Обе эти вещи можно сделать с помощью плагинов WPS Hide Login и WPS Limit Login Attempts.

«Лучше перестраховаться, чем потом сожалеть»…

Эта фраза почти банальна, но в случае с WordPress она как нельзя более верна. Создание вашего сайта требует много времени, денег и энергии. Но одна простая атака злонамеренного хакера может вывести его из строя в одно мгновение.

Вот почему, чтобы убедиться, что ничего подобного не произойдет, вот несколько советов, которые вы можете использовать, чтобы сделать ваш сайт WordPress более безопасным.

Совет №1: Включите двухфакторную аутентификацию.

Если вы поделились паролем к серверной части WordPress с несколькими людьми, вы должны включить двухфакторную аутентификацию для каждого из них (включая себя).

Двухфакторная аутентификация гарантирует, что даже если ваши данные для входа в WordPress станут известны кому-то, ни один хакер не сможет войти в вашу панель управления без вашего ведома.

Совет № 2. Приобретите брандмауэр и SSL-сертификат.

Брандмауэр блокирует любой подозрительный сетевой трафик от проникновения на ваш сайт WordPress. И даже если на ваш сайт попадет какой-то вредоносный трафик, SSL-сертификат зашифрует конфиденциальную информацию на вашем сайте, поэтому никто не сможет получить к ней доступ. Таким образом, ваш сайт будет защищен с обеих сторон.

Чтобы получить SSL-сертификат и брандмауэр для своего веб-сайта, вам необходимо подписаться на один из более премиальных планов в ваших плагинах безопасности WordPress.А если не хотите, можете отдельно приобрести SSL-сертификат у своего хостинг-провайдера.

Совет № 3. Тщательно выбирайте хостинг-провайдера .

Убедитесь, что вы размещаете свой веб-сайт у хорошего хостинг-провайдера. Это потому, что они несут ответственность за безопасность вашего сайта на своих серверах.

Но печальная правда заключается в том, что многие хостинг-провайдеры не могут обеспечить высокий уровень безопасности, необходимый для обеспечения безопасности вашего сайта. По данным WPWhiteSecurity, 41% веб-сайтов были взломаны из-за уязвимости в системе безопасности платформы, на которой размещался сайт.

По данным WPWhiteSecurity, 41% веб-сайтов были взломаны из-за уязвимости в системе безопасности платформы, на которой размещался сайт.

Вот почему вам следует провести исследование и выбрать хостинг-провайдера, который имеет хорошую репутацию надежного поставщика и делает все возможное, чтобы защитить ваш сайт на своих серверах.

После того, как вы примете эти меры предосторожности и будете следовать советам и стратегиям, изложенным в этой статье, вы можете быть уверены, что шансы взлома вашего веб-сайта резко снизятся. И даже если он будет взломан, вы, наконец, можете быть спокойны, что независимо от того, насколько сильной атаке подвергнется ваш сайт, вы всегда сможете вернуть ему былую славу.

Ваш сайт когда-нибудь взламывали? Что ты сделал? Расскажите нам в комментариях.

сайтов на WordPress взломали? 10 шагов, чтобы вернуть вас на правильный путь

Когда ваш веб-сайт WordPress взломан, вы думаете о миллионе мыслей. Что хакеры нашли, изменили и украли? Кто еще в опасности — ваши сотрудники, партнеры или клиенты теперь тоже в опасности? И как хакеры вообще попали на ваш сайт?

Прежде чем вы сможете предпринять следующие шаги, вы должны сохранять спокойствие. Правда в том, что взломы случаются, независимо от того, насколько хорошо, по вашему мнению, защищен ваш сайт. Хорошей новостью является то, что это обычное явление, и есть установленные задачи, которые нужно сразу же начать решать.

Правда в том, что взломы случаются, независимо от того, насколько хорошо, по вашему мнению, защищен ваш сайт. Хорошей новостью является то, что это обычное явление, и есть установленные задачи, которые нужно сразу же начать решать.

Кроме того, иногда веб-сайты немного сходят с ума — это не значит, что вас взломали. Плохой веб-сайт, неисправное обновление или странный комментарий к посту в блоге не являются верными признаками того, что ваш сайт был взломан. Вы захотите копнуть глубже, чтобы убедиться, что знаете, с чем имеете дело, прежде чем пытаться решить неправильную проблему.

Как определить, действительно ли ваш сайт WordPress был взломан

Вот признаки того, что вы имеете дело с добросовестным хакером — надеюсь, вы сможете сказать «нет» всему в этом списке. (А если нет? У нас есть для вас еще много помощи.)

- Вы не можете войти на свой сайт WordPress.

- Вы заметили резкое падение трафика.

- Есть изменения веб-сайта, которые вы не вносили.

- Ваш веб-сайт перенаправляет на другой сайт.

- Когда кто-либо пытается получить доступ к веб-сайту или даже выполнить поиск в Google, отображается предупреждение.

- Журналы сервера показывают необычную активность.

- Ваш подключаемый модуль безопасности или хостинг-провайдер уведомил вас о нарушении безопасности или необычной активности.

Давайте рассмотрим некоторые из них подробнее.

Не удается войти на веб-сайт

Самая распространенная причина, по которой кто-то не может получить доступ к своему веб-сайту, не является взломом — это потому, что они забыли свой пароль (или думают, что знают его, но на самом деле это не так).Сбросьте пароль, чтобы узнать, не в этом ли проблема.

Теперь, если вы не можете сбросить свой пароль, это может указывать на потенциальный взлом. Хакеры часто удаляют пользователя или меняют его пароль, чтобы он не мог получить доступ к сайту. Если вы не можете сбросить свой пароль, это может быть связано с тем, что кто-то удалил вашу учетную запись пользователя. Особенно легко взломать имена пользователей, которые содержат следующее:

Особенно легко взломать имена пользователей, которые содержат следующее:

- Админ

- Администратор

- Корень

- Тест

Кроме того, если вы можете сбросить свой пароль, но вы заметили другие красные флажки, которые мы перечислили, вы все еще можете стать жертвой взлома, поэтому читайте дальше.

Падение трафика

Когда высокопроизводительный веб-сайт перестает получать трафик по неизвестной причине, возможно, он был взломан. Перенаправленный трафик, ухудшение взаимодействия с пользователем или занесение вашего сайта в черный список Google могут привести к резкому падению трафика.

Неопознанные изменения веб-сайта

Часто хакеры изменяют ваш веб-сайт крупными и очевидными или крошечными и трудноуловимыми способами. Это может быть так же очевидно, как домашняя страница, перегруженная рекламой, или совершенно другая тема.Или это может быть так же сложно найти, как крошечные ссылки, спрятанные в нижнем колонтитуле. Также часто добавленный контент носит незаконный характер.

Также часто добавленный контент носит незаконный характер.

Часто этот тип добавленного неожиданного контента не соответствует схеме дизайна или не учитывает презентацию. Это означает, что над черной частью веб-сайта может быть черная реклама, скрывающая большую ее часть.

Вы также можете увидеть, были ли какие-либо страницы добавлены на ваш сайт, выполнив поиск Google по запросу site:yoursite.com (замените yoursite.com вашим фактическим URL-адресом). Просмотрите результаты, чтобы увидеть, есть ли что-то, что вы не узнаете.

Прежде чем вы решите, что это работа хакера, уточните у остальных членов вашей команды, не вносили ли какие-либо изменения администраторы или редакторы. Даже диковинное изменение могло быть полной случайностью.

Веб-сайт перенаправляет куда-то еще

Хакеры часто добавляют на ваш веб-сайт скрипт, который перенаправляет посетителей в другое место, например, на сайт знакомств или что-то еще. Вы можете не заметить этого сами, так как некоторые хакеры будут показывать перенаправления только тем, кто не является администратором, поэтому для вас это будет выглядеть нормально. Но если вы получаете отзывы от посетителей о том, что их перенаправляют на другой сайт, прислушайтесь.

Вы можете не заметить этого сами, так как некоторые хакеры будут показывать перенаправления только тем, кто не является администратором, поэтому для вас это будет выглядеть нормально. Но если вы получаете отзывы от посетителей о том, что их перенаправляют на другой сайт, прислушайтесь.

Предупреждения браузера или Google

Да, предупреждение браузера о том, что ваш сайт был скомпрометирован, может указывать на то, что ваш WordPress был взломан… или это может означать, что в плагине или теме есть код, который необходимо удалить. Также может быть проблема с доменом или SSL, с которой ваш хост, вероятно, может помочь вам разобраться.Предупреждение браузера может предоставить вам некоторую информацию, которую вы можете использовать, чтобы начать устранение проблемы.

Предупреждение Google похоже, хотя и более прямолинейно — оно, вероятно, будет говорить: «Этот сайт может быть взломан». Это может произойти при взломе карты сайта, что влияет на то, как Google сканирует сайт. Как и в случае с предупреждением браузера, вы должны использовать любую предоставленную вам информацию, чтобы начать диагностику проблемы.

Как и в случае с предупреждением браузера, вы должны использовать любую предоставленную вам информацию, чтобы начать диагностику проблемы.

Если вы все еще слышите от пользователей, что ваш сайт помечен, возможно, они получают уведомление от своего антивирусного продукта.Даже если Google снова внесет вас в белый список, вам придется следовать инструкциям антивирусных продуктов, чтобы исключить вас из списка опасных веб-сайтов.

Необычная активность в журналах сервера

Если вы беспокоитесь о том, что вас взломали, войдите в свою cPanel через своего хостинг-провайдера. Существует два типа журналов для просмотра:

- Журналы доступа: Кто заходил на ваш сайт WordPress и через какой IP.

- Журналы ошибок: Ошибки, возникшие при изменении системных файлов WordPress.

Ищите любую необычную активность. Если вы обнаружите IP-адреса, которые не должны иметь доступа к вашему сайту, заблокируйте их.

Понимание того, почему и как сайты WordPress взламываются

Существует ряд причин взлома WordPress. В тройку лидеров входят:

- Ненадежные пароли: Каждому пользователю вашего сайта, а также вашим учетным записям FTP и хостинга необходим высоконадежный пароль.

- Устаревшее программное обеспечение: Плагины, темы и ваша установка WordPress должны регулярно обновляться, когда выходит новая версия.Без обновлений вы оставляете уязвимости, которыми могут воспользоваться хакеры.

- Небезопасно Код: Плагины и темы WordPress низкого качества могут подвергнуть риску ваш сайт.