небольшой анализ рынка хакеров по найму / Блог компании Selectel / Хабр

Адрес электронной почты — ключевой элемент защиты личных данных. На него часто завязаны другие учетные записи пользователя. Завладев чужим e-mail, злоумышленник в состоянии восстановить или сбросить пароли связанных со взломанной учеткой сервисов. Если человек не использует двухфакторную аутентификацию (2FA), то он практически беззащитен. Двухфакторная аутентификация тоже не панацея, но здесь киберпреступнику потребуются дополнительные усилия — нужно перевыпустить SIM-карту или перехватить код аутентификации. Реализовать перехват достаточно сложно, поскольку коды обычно присылают в SMS или приложении-аутентификаторе.

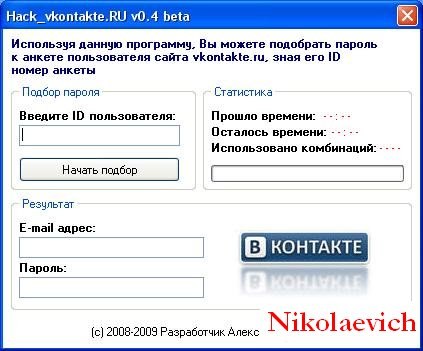

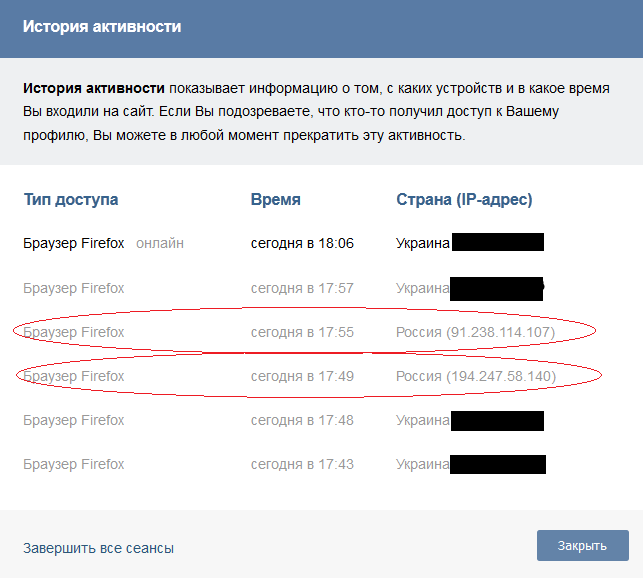

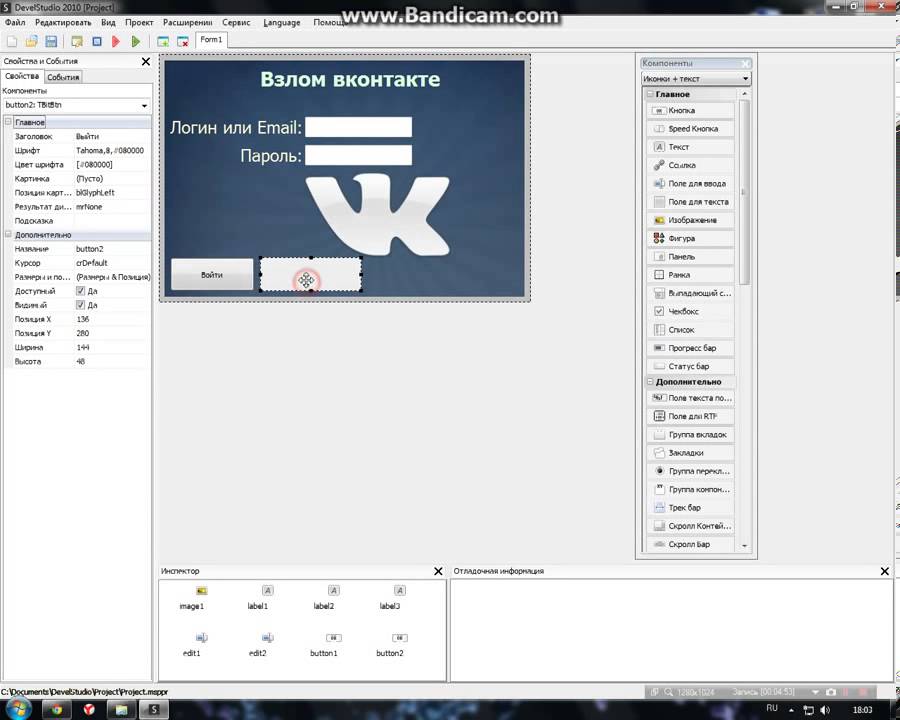

Скриншот одного из сайтов, предлагающих услуги по взлому почтовых аккаунтов

Как бы там ни было, взлом почтовых ящиков — востребованная услуга. Интересно, что часто ее заказывают не прожженные преступники, а подозрительные супруги или влюбленные. Муж или жена просто хотят быть в курсе онлайн-переписки своей половинки, поэтому заказывают взлом.

Взлом почтового ящика в терминологии ИБ считается «таргетированной» или «целевой» атакой. Такими вещами занимается государственная разведка вроде АНБ и ГРУ, но есть и черный рынок услуг для простых смертных, где можно заказать взлом любого ящика за скромную плату. Это рынок «хакеров по найму» (hack-for-hire). Он активно процветает в РФ, поскольку здесь, в отличие от западных стран, за такие мелкие преступления не грозит уголовная ответственность.

Несмотря на популярность, инфраструктура этого рынка не слишком хорошо изучена. О том, как работают эти хакеры и насколько большую угрозу они представляют, известно мало. Но подробности постепенно появляются. Так, относительное небольшое исследование рынка провела Ариана Мириан из Калифорнийского университета в Сан-Диего. Результаты опубликованы на конференции «WWW’19: The World Wide Web Conference» и в научном журнале «Communications of the ACM» (December 2019, Vol. 62 No. 12, Pages 32-37, doi: 0.1145/3308558.3313489).

62 No. 12, Pages 32-37, doi: 0.1145/3308558.3313489).

Сколько стоит такая услуга?

Команда проекта выявила и изучила 27 розничных сервисов по взлому учетных записей электронной почты. Большинство услуг рекламировалось на русском языке. Стоимость услуги — от $23 до $500 за один аккаунт. Дешевле всего получить доступ к ящикам российских провайдеров. Западные стоят дороже, а взлом аккаунтов Facebook и Instagram обойдётся чуть дешевле, чем Yahoo и Gmail.

При помощи подставных учетных записей Ариана Мириан связалась с исполнителями и заказала взлом учеток подставных «жертв». На каждом аккаунте была включена двухфакторная аутентификация по SMS.

Методика проведения эксперимента

Эксперимент неплохо продумали. Каждый из ящиков электронной почты, задействованных в исследовании, наполнили из базы электронных писем Enron. Кроме того, участники проекта создали веб-страницы, рекламирующие небольшой бизнес, которым владела или где работала жертва.

Домены купили с аукциона, чтобы обеспечить историю каждой подставной личности. Через базу WHOIS эту веб-страницу связали с адресом электронной почты жертвы, а также с адресом электронной почты вымышленного партнера. В общем, исследователи продумали и реализовали качественные «ловушки» для определения всех векторов атаки.

Дополнительно были созданы страницы в Facebook для каждой жертвы, чтобы узнать, будут ли хакеры использовать их в своих атаках. Все элементы на странице Facebook были приватными (сторонний пользователь не смог бы увидеть эти элементы), за исключением профиля с указанием веб-страницы жертвы (как реклама бизнеса).

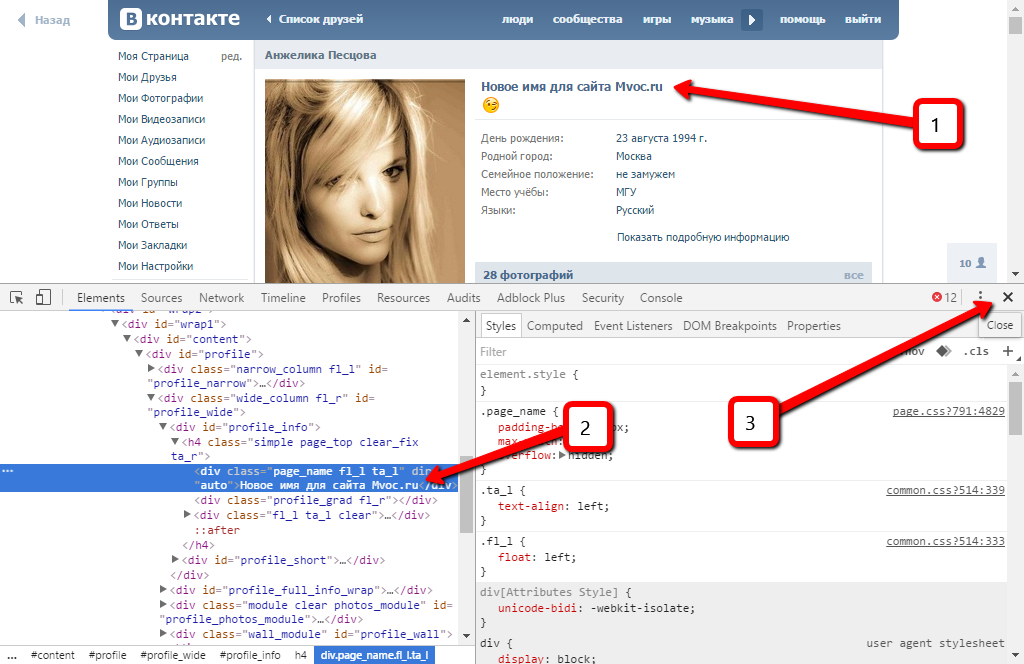

Активность каждого почтового ящика автоматически логировалась. Благодаря помощи Google удалось получить логи любой активности входа в Google-аккаунты жертв. В этих логах записаны попытки входа в учетную запись и IP-адреса, попытки брутфорса, а также активация двухфакторной аутентификации при подозрительной попытке входа.

Наконец, анализировался весь сетевой трафик на сайт каждой из «жертв». Если злоумышленник заходил на сайт со страницы Facebook, это отражалось в записи трафика.

Если злоумышленник заходил на сайт со страницы Facebook, это отражалось в записи трафика.

Действия хакеров, которые пытались взломать аккаунты, отслеживались в течение нескольких недель. На деле оказалось, что некоторые «взломщики» — обычные мошенники, которые брали оплату и ничего не делали. Другие брали оплату постфактум, то есть соглашались на получение денег в случае успешного взлома. Но и они, получив задание, ничего не предпринимали. Исследователи отмечают также, что «работа с клиентами» у сервисов по взлому e-mail организована крайне слабо: кто-то вообще не отвечает на запросы, кто-то отвечает, но с большой задержкой.

Результаты

Только 5 из 27 хакеров стали выполнять условия задачи, поставленной заказчиком.

Эксперимент и логи позволили изучить схему действий, которую злоумышленники используют для взлома аккаунта. В каждом из пяти случаев, когда хакеры брались за выполнение задания, захват аккаунта завершался «успехом», но только благодаря содействию исследователя.

Злоумышленники тем или иным образом приводили «жертву» к фишинговой странице, где нужно было ввести пароль или код двухфакторной аутентификации от своей учетки. Участники проекта действовали как обманутые пользователи и вводили все необходимые данные. После этого хакеры бодро рапортовали об успехе.

Интересно, что ни один наемный киберпреступник не пытался брутфорсить учетки, не было обращений к учетным записям на Facebook или к электронной почте партнера. Один из пяти исполнителей отправил жертве вредоносный исполняемый файл по почте. Остальные использовали фишинг в качестве основного вектора атаки.

Все атаки начинались с письма-приманки от авторитетной организации или лица. Это должно было успокоить жертву и привести ее к необходимому действию — переходу по ссылке на фишинговый ресурс. Злоумышленники использовали разные подставные фигуры: знакомого человека жертвы, крупный банк, незнакомца, государственную организацию и Google. К письму прилагалось изображение или фишинговая ссылка.

В среднем злоумышленники отправили 10 сообщений в течение 25 дней, используя разные предлоги, как показано на диаграмме выше. Самый популярный прием — подделать письмо Google, затем следуют письма от партнеров и подставные e-mail от незнакомцев.

Нажав на фишинговую ссылку, жертва попадает на целевую страницу, которая выглядит как страница входа в аккаунт Google. После ввода пароля открывается страница с запросом на ввод кода 2FA. Все взломщики, которые получили доступ к учетной записи, достигли желаемого при помощи фишинга. Никаких особенно сложных технических приемов и изощренных атак не было.

Все взломщики, которые получили доступ к учетной записи, достигли желаемого при помощи фишинга. Никаких особенно сложных технических приемов и изощренных атак не было.

Как не стать жертвой киберпреступников

Любой почтовый ящик можно взломать, если жертва проявит неосторожность и перейдет по фишинговой ссылке. Возможно, профессионалы при условии острой необходимости или крупного вознаграждения способны взломать учетку без фишинга, но в ходе исследования подобные методы не использовались. Конечно, здесь и сама выборка была не очень большой.

Предпринимают меры по защите пользователей и поставщики услуг электронной почты. Компания Google ввела дополнительную эвристику при логине пользователя. Также определяются и блокируются попытки автоматического входа в систему. К слову, после этих действий Google два сервиса по взлому, к которым ранее обращались исследователи, подняли цену на свои услуги вдвое.

Как удаленно взломать компьютер с помощью NJRAT

Инструмент удаленного администрирования (RAT) – это запрограммированный инструмент, который позволяет удаленному устройству управлять системой, как если бы у него был физический доступ к этой системе. В то время как совместное использование рабочего стола и удаленное администрирование имеют много законных применений, программное обеспечение «RAT» обычно связано с несанкционированной или злонамеренной деятельностью. NjRat – одна из лучших RAT. Это позволяет получить доступ к удаленному компьютеру и легко выполнять любые удаленные задачи. В этом уроке я расскажу вам, как удаленно взломать компьютер с помощью njRat.

КАК УДАЛЕННО ВЗЛОМАТЬ КОМПЬЮТЕР С NJRAT?

ТРЕБОВАНИЯ:

- njRat (инструмент удаленного администрирования).

- Динамический IP / хост.

- DUC (Клиент Noip.com)

- Открытый порт.

ШАГИ:

1) Загрузите njRat v0.8 как обновленную версию. Вы также можете работать с любой старой версией, если хотите.

2) Зайдите на сайт noip.com и зарегистрируйтесь. После регистрации вы увидите поле, как показано ниже, для ввода имени хоста. Введите любое имя, выберите любой tld из выпадающего меню и нажмите кнопку «Добавить хост».

3) Хорошо. Давайте откроем njRat и начнем строить сервер. Когда вы откроете окно, появится всплывающее окно, как показано на скриншоте ниже. Пожалуйста, введите порт, который хотите использовать. Я бы рекомендовал порт по умолчанию 1605. Введите 1605 и нажмите кнопку ОК.

4) После нажатия Ok нажмите кнопку Build. И заполните все поля, как я сделал на скриншоте. Убедитесь, что вы ввели собственное имя хоста в поле хоста. Введите порт 1605. В имени жертвы вы можете указать любое имя, какое захотите. Размер KeyLogs подходит для 20. Выбирает каталог, в котором вы хотите разместить свой сервер. И дайте ему имя exe. Вы также можете использовать значок, отметив значок. Но пока я не буду им пользоваться.

5) Когда вы нажмете кнопку «Создать», вам будет предложено ввести имя, указать любое имя и нажать «Сохранить». Начнется создание сервера. Вы увидите диалоговое окно успеха. Теперь сервер готов к распространению на другие компьютеры. Вы можете отправить его кому-нибудь через онлайн-файлы или любым физическим способом. Обязательно заархивируйте его перед копированием на любой физический носитель.

Начнется создание сервера. Вы увидите диалоговое окно успеха. Теперь сервер готов к распространению на другие компьютеры. Вы можете отправить его кому-нибудь через онлайн-файлы или любым физическим способом. Обязательно заархивируйте его перед копированием на любой физический носитель.

6) Теперь нам нужно открыть порты. Это немного сложная часть. Для этого я создал и разместил видеоурок.

7) Загрузите DUC и введите свое имя пользователя и пароль на noip.com.

8) Все готово … Теперь мы в порядке. Когда кто-то откроет созданный нами сервер на своей машине, он окажется у нас в руках и появится в окне njRat. Вы можете выполнять на компьютере жертвы любое действие, какое захотите.

Вот и все .. 🙂 Надеюсь, вы научились удаленно взламывать компьютер с помощью njRat.

Основы реверсивной инженерии или как взламывают игры — Гайды на DTF

{«id»:137780,»url»:»https:\/\/dtf.ru\/howto\/137780-osnovy-reversivnoy-inzhenerii-ili-kak-vzlamyvayut-igry»,»title»:»\u041e\u0441\u043d\u043e\u0432\u044b \u0440\u0435\u0432\u0435\u0440\u0441\u0438\u0432\u043d\u043e\u0439 \u0438\u043d\u0436\u0435\u043d\u0435\u0440\u0438\u0438 \u0438\u043b\u0438 \u043a\u0430\u043a \u0432\u0437\u043b\u0430\u043c\u044b\u0432\u0430\u044e\u0442 \u0438\u0433\u0440\u044b»,»services»:{«vkontakte»:{«url»:»https:\/\/vk.com\/share.php?url=https:\/\/dtf.ru\/howto\/137780-osnovy-reversivnoy-inzhenerii-ili-kak-vzlamyvayut-igry&title=\u041e\u0441\u043d\u043e\u0432\u044b \u0440\u0435\u0432\u0435\u0440\u0441\u0438\u0432\u043d\u043e\u0439 \u0438\u043d\u0436\u0435\u043d\u0435\u0440\u0438\u0438 \u0438\u043b\u0438 \u043a\u0430\u043a \u0432\u0437\u043b\u0430\u043c\u044b\u0432\u0430\u044e\u0442 \u0438\u0433\u0440\u044b»,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»facebook»:{«url»:»https:\/\/www.

темных веб-ссылок | Темные веб-сайты

Темные веб-ссылки для взлома

Если вы заинтересованы во взломе и ищете активные глубокие веб-ссылки, чтобы узнать о хакерских советах, хакерских услугах, предлагаемых в глубокой сети, а также в группах хакеров, тогда вам понравится изучить приведенную ниже коллекцию.

Ежедневно в глубокой сети выполняется множество действий, связанных со взломом. Ниже я делюсь некоторыми рабочими темными веб-ссылками для взлома сервисов и руководств по взлому.

Предупреждение: Работа в темной сети с помощью Tor Browser небезопасна.Всегда используйте Premium VPN Service с Tor Browser. Я лично использую NordVPN, поскольку у них есть выделенный сервер Onion Over VPN, и они превосходят другие VPN по многим функциям. NordVPN помогает вам создать полную безопасную и безопасную среду с расширенным уровнем шифрования и анонимности.

Всегда выполняйте шаги ниже при просмотре взлома глубоких веб-ссылок.

- В первую очередь закройте все работающие приложения на вашем ПК.

- Запустите NordVPN и подключите Onion Over Server.

- Если соединение установлено, запустите Tor Browser. И убедитесь, что вы используете последнюю версию Tor.

Теперь все сделано, и вы готовы к посещению.

Примечание: Я делюсь этими хакерскими ссылками только в образовательных целях. Если вы выполняете какую-либо деятельность, я не несу ответственности за ваш вред или ущерб. Это ваша личная ответственность и риск.

huomyxhpzx6mw74e6jfxtj5kmxov6wdmc62ylk6oc7feht5gntuawaqd — Rent A Hacker — Hacker’sBay — Это сообщество хакеров даркнета, которое предлагает услуги хакерского взлома анонимно в глубокой сети, атаки на веб-сайты, атаки с помощью электронных писем, атаки на ПК, социальные сети Взлом и многое другое.Но они предлагают его гонорар в соответствии с услугами. Например, согласно его веб-сайту, если пользователю потребуется взломать учетную запись в социальных сетях, например Facebook, Twitter, Instagram, он будет взимать от 350 до 700 долларов. для получения дополнительной информации о ценах, пожалуйста, изучите указанную ссылку.

ytteyiazq2xyazjws45lxjpqie5krxdcoe4nr5vysldu54olnbtrg5qd — Наймите хакера — Pseudo Harmer Hacker

Ищете услуги взлома в даркнете? Hacker Pseudo Harmer предлагает именно это. В отличие от некоторых других команд, у них нет списка запретов.Так что они, вероятно, взломают все и вся, если цена будет подходящей.

В отличие от некоторых других команд, у них нет списка запретов.Так что они, вероятно, взломают все и вся, если цена будет подходящей.

До сих пор они использовали сотовые телефоны, электронную почту, аккаунты в социальных сетях и различные базы данных в качестве областей своей компетенции.

Доставка рекламации досрочно. Заказы нужно размещать вручную. Цены тоже варьируются для каждой работы.

vscvkdcnjpwkdumrrnxsfhmx5shkztqzehnkvelpfrzj7sqkra7bcjid — Нанять хакера — Вы можете купить услуги, связанные с хакерством, у Pundit Hackers ’Group . Сам по себе это не «рынок даркнета», но он имеет аналогичные функции.И не является частной собственностью, а является «группой хакеров». Не разрешает «продавцов» и предназначен только для продажи их собственных услуг. Принимаются все и любые хакерские работы. Электронная почта — единственный доступный способ связи / размещения заказов.

wdnqg3ehh4hvalpe — Взлом — Ключи открывают двери : Это действительно верно, ключи открывают двери, но когда я проверяю этот статус темных веб-ссылок, я не понимаю. Этот темный веб-сайт, который предлагает вам, когда вы его посещаете, надеется, что вы найдете что-то хорошее для себя.

Этот темный веб-сайт, который предлагает вам, когда вы его посещаете, надеется, что вы найдете что-то хорошее для себя.

timaq4ygg2iegci7 — Взлом — Txtorcon : Мне нравится эта библиотека, она основана на витом Python, если вы хотите знать информацию о вашем tor в режиме реального времени, например, схему, поток, регистрацию скрытых сервисов, подключение к работающему Tor схема и многое другое. Полную информацию смотрите по этим темным веб-ссылкам.

hackcanl2o4lvmnv — Hacking — Hack Canads : Эти темные веб-сайты содержат большое количество информации, когда вы пытаетесь щелкнуть по данной домашней странице, каждая ссылка на домашнюю страницу содержит большой объем информации.HackCanada предлагает взлом, взлом, фрикинг, таксофоны, мошенничество и грабеж, FreeDomination, электронные журналы, другие материалы и канадские ссылки.

pmwdzvbyvnmwobk5 — Сервис / взлом — Barmlab : этот дарквеб-сайт указан для пражской некоммерческой организации, которая запускает хакерское пространство. Вы хотите посетить его последнее мероприятие и регулярно проверять обновления этого сайта?

Вы хотите посетить его последнее мероприятие и регулярно проверять обновления этого сайта?

Deep Web Weapons Взлом программного обеспечения Сайты взлома вирусов

Вы находитесь здесь прямо сейчас и ищете оружие для глубокого Интернета, взлом глубокого Интернета, программное обеспечение для глубокого Интернета, варез, вирусы, взламывание луковичных ссылок для вашей осведомленности или исследования, тогда ниже я делюсь для вас некоторыми интересными ссылками на активные сайты.

Каждый день даркнет совершал более тысячи сделок, связанных с оружием, варезами, вирусами и взломами, и эти цифры продолжают расти день ото дня. Я уверен, что если вы здесь, вы уже знаете о глубокой сети и ищете несколько хороших ссылок на глубокую сеть, которые предлагают услуги такого типа (оружие, взлом, фрик, взлом, технологии, программное обеспечение)

Ниже я даю вам только ссылки этого типа, которые предлагают взлом, технологии, услуги по типу программного обеспечения. Размещайте только те ссылки, которые я нашел, когда пытался исследовать темную сеть, и некоторых людей, уже имеющих дело с этими скрытыми вики-сайтами.

Предупреждения: вы не в безопасности, просматривая глубокие веб-сайты без программного обеспечения VPN. Для лучшей анонимности и двухуровневой безопасности всегда используйте NordVPN с Tor Over Server с Tor Browser. Если вы думаете, что Tor Browser обеспечивает вам полную безопасность, то вы ошибаетесь. Tor Browser не обеспечивает двойную анонимность и безопасность. для полной пошаговой настройки доступа к глубокой сети ознакомьтесь с приведенной ниже ссылкой на сообщение в блоге.

Обязательно к прочтению: Как безопасно получить доступ к глубокой сети с помощью Tor Browser

Я рекомендую VPN, потому что программное обеспечение VPN, способное скрыть ваш фактический IP-адрес и заменить IP-адрес IP-маски, также предлагает различные дополнительные функции, такие как DNS защита от утечек, аварийный переключатель приложений, аварийный переключатель Интернета, отсутствие журналов и выделенный сервер для особых требований.NordVPN — лучший VPN-сервис по очень низкой цене, который предлагает высокую скорость интернета для потоковой передачи, Onion Routing для глубокой сети, выделенный сервер, сервер Anti DOS, P2P-сервер для торрентов и т. Д.

Д.

Получите скидку 70% на NordVPN Теперь подписка на 3 года всего за 3,49 $ / Месяц

Примечание. В глубокой сети сайты в основном являются поддельными и мошенниками, прежде чем делиться своей информацией с сайтами такого типа, обязательно проверьте статус его сайта. Для реальных обзоров вы можете попробовать глубокое веб-сообщество или ссылки на глубокую сеть Reddit.Оба являются лучшим способом обсудить любые скрытые вики-ссылки.

Оглавление:

Ссылки на магазин оружия в глубокой сети

weapon5cd6o72mny — Оружие в глубокой сети — Черный рынок — Оружие, документы, подделки: все в одном глубоком веб-ссылках. Согласно информации на сайте, здесь можно купить оружие и паспорт, водительские права или услугу, связанную с подделкой. А еще сайт предлагает наркотики (травка, кокаин, хэш). Если вам нужна какая-либо из этих услуг, вы можете попробовать эту альтернативную ссылку на темную сеть.http://gunshopzpqbe4kgl.onion/generic.html

walkeryjiuzluicrmo3oikbfwcp7h7evl6fhovtk52rzxgbbpk3tk6ad — Аукцион — Пистолет Уокера — Слоган сайта гласит: «10 просто аноним». В исходном списке была указана модель Beretta, серийный номер которой был списан. Это конкретное оружие больше недоступно, и в списке указано «продано». У Уокера могут быть или не быть другие товары для продажи.

В исходном списке была указана модель Beretta, серийный номер которой был списан. Это конкретное оружие больше недоступно, и в списке указано «продано». У Уокера могут быть или не быть другие товары для продажи.

Примечание: weapon5cd6o72mny и blackmktxzue2hkz — обе ссылки предлагают одинаковый контент, не уверены, какая страница находится на рыбалке или кто законен, примите меры на основе своего исследования.

Instagram взломать онлайн — Instagram Password Sniper

Cailyn Munoz взломали 1 секунду назадID: 11475 *****

Синди Ливингстон Взломано 5 секунд назадID: 28382 *****

Кэти Брей Взломано 13 секунд назадID: 61477 *****

Jaslene Arias Взломали 22 секунды назадID: 96388 *****

Джейден Робертс Взломан 22 секунды назадID: 96388 *****

Обновлено: 21 декабря, 2020

Мобильный Instagram:

Мобильный адрес:

Электронная почта:

Пароль:

Этот процесс может занять от 60 до 75 секунд.

0%

обработка подождите

> _ —————————————

> _ Аккаунт успешно взломан —

> _ Данные вашего аккаунта сохранены —

> _ Запись о взломе —

> _ —

> _ —

> _ —————————————

1 Загрузка скриптов

2 Выполнение запроса к серверу

3 Начало атаки грубой силой

4 Загрузка скриптов для инъекций

5 Уязвимость найдена в базе данных

6 Получение e-mail и пароля пользователя

7 Процесс взлома завершен

Как взломать аккаунт в Инстаграм? ?

Наверняка вы когда-нибудь задавались вопросом , как взломать учетную запись Instagram , и не нашли решения. Что ж, с этим онлайн-инструментом вы можете сделать это легко и просто. Просто зайдите в профиль Instagram, который хотите взломать, скопируйте URL-адрес этого профиля и введите его в верхнем поле этой страницы. Как только это будет сделано, нажмите Hack Instagram , и инструмент позаботится обо всем остальном.

Что ж, с этим онлайн-инструментом вы можете сделать это легко и просто. Просто зайдите в профиль Instagram, который хотите взломать, скопируйте URL-адрес этого профиля и введите его в верхнем поле этой страницы. Как только это будет сделано, нажмите Hack Instagram , и инструмент позаботится обо всем остальном.

Узнайте, как взламывать с лучших сайтов и руководств

Шесть хакерских веб-сайтов в этой статье могут помочь вам научиться взламывать.В нашей статье объясняется, какие сайты самые лучшие и почему.

Чтобы научиться взламывать веб-сайты, нужны отличные руководства. К сожалению, большинство хакерских сайтов не очень хороши.К счастью, у нас есть шесть лучших.

К сожалению, большинство хакерских сайтов не очень хороши.К счастью, у нас есть шесть лучших.

Белая шляпа vs.Черная шляпа, взлом

Существует две формы взлома: « белая шляпа » и « черная шляпа ».

Хакеры в белых шляпах занимаются этичным взломом, что является законным. называют себя этичными хакерами, поскольку они находят уязвимости, пытаясь сделать системы и приложения более безопасными.

называют себя этичными хакерами, поскольку они находят уязвимости, пытаясь сделать системы и приложения более безопасными.

Тем не менее, есть целое сообщество других хакеров — хакеров в черной шляпе — которые находят уязвимости только для того, чтобы максимально использовать их.

Теперь, когда вы знаете, в какое сообщество вы можете вступить, давайте перейдем к списку лучших сайтов, на которых вы можете научиться взламывать.

6 веб-сайтов, чтобы узнать, как взломать

1. Руководство по взлому

Руководство по взлому

В Hacking Tutorial вы найдете список ресурсов, которые научат вас некоторым подробным приемам взлома различных приложений, операционных систем и устройств.

Вот некоторые примеры контента, который вы здесь найдете:

- Такие статьи, как «3 шага взлома GMail MITM с помощью Bettercap»

- Учебники вроде «Как обойти Windows AppLocker»

- Новости взлома

- Советы по взлому телефона

- Обзоры онлайн-хакерских инструментов

- Значительная библиотека бесплатных электронных книг и отчетов о взломе

Статьи обычно короткие, а грамматика не всегда идеальна. Однако многие из них включают в себя высокотехнологичные пошаговые инструкции по выполнению поставленной задачи.

Однако многие из них включают в себя высокотехнологичные пошаговые инструкции по выполнению поставленной задачи.

Уловки и скрипты работают, если эксплойт не был исправлен.Возможно, вам придется покопаться в некоторых статьях, не связанных с взломом. Но за объем технических приемов и ресурсов, которые вы найдете там, он заслуживает упоминания.

2. Взломай день

Взломай день

Hackaday — это блог для инженеров. Это не столько взлом с помощью кода, сколько взлом чего угодно.

Это не столько взлом с помощью кода, сколько взлом чего угодно.

Сообщения включают новаторские проекты, включая роботизированные сборки, модификацию старинной электроники и гаджетов и многое другое.

За прошедшие годы Hack A Day превратил сайт в довольно популярный блог.

У них также есть еще один домен под названием hackaday. io, где размещаются инженерные проекты, представленные читателями. К ним относятся несколько действительно крутых проектов и инновационных дизайнов.

io, где размещаются инженерные проекты, представленные читателями. К ним относятся несколько действительно крутых проектов и инновационных дизайнов.

https: // vimeo.com / 292975398

Этот сайт переопределяет значение слова «взлом», помогая вам научиться взламывать электронные устройства, такие как Gameboy или цифровую камеру, и полностью изменять их.

Они призывают читателей создавать электронику с единственной целью взломать другие коммерческие устройства.Они также проводят ежегодный конкурс Hackaday Prize. Здесь тысячи хакеров соревнуются, чтобы выиграть главный приз за лучшую сборку года.

3. Взломать Коробку

Взломать Коробку

Hack In The Box действительно значительно изменился за эти годы. Сайт фактически состоит из четырех основных поддоменов, каждый из которых предназначен для обслуживания хакеров по всему миру.

Сайт фактически состоит из четырех основных поддоменов, каждый из которых предназначен для обслуживания хакеров по всему миру.

Сайт по-прежнему ориентирован на безопасность и этичный взлом.Разделы новостей и журналов демонстрируют часто обновляемый контент, специально предназначенный для хакеров или тех, кто учится взламывать.

Четыре основных раздела сайта включают:

- HITBSecNews: Этот популярный блог содержит новости безопасности, охватывающие все основные отрасли.

Основные темы включают основные платформы, такие как Microsoft, Apple и Linux. Другие темы включают международные новости о хакерских атаках, науку и технологии и даже право.

Основные темы включают основные платформы, такие как Microsoft, Apple и Linux. Другие темы включают международные новости о хакерских атаках, науку и технологии и даже право. - HITBSecConf: это ежегодная конференция, на которую собираются профессионалы взлома и исследователи со всего мира. Он проводится ежегодно в Нидерландах.

- HITBPhotos: простая коллекция фотоальбомов, в основном включающая изображения с ежегодной конференции.

- HITBMagazine: на этой странице освещается ежеквартальный печатный журнал, который Hack In The Box рассылал подписчикам до 2014 года. Несмотря на то, что раздел блога на сайте все еще активен и часто обновляется, дополнительных печатных журналов не выпускается.

Этот сайт — не то место, где можно найти действительно технические советы по взлому, а больше — ежедневное место, где можно получить последние исправления онлайн-новостей о взломе.

HITB — отличный источник новостей для всех, кто интересуется последними сплетнями в международном хакерском сообществе.

4. Взломайте этот сайт!

Взломайте этот сайт!

| 1. | Apple нацелена на производство автомобилей к 2024 году, рассматривая аккумуляторные технологии «следующего уровня»: источники (reuters.com) | |

| 300 баллов от Coloneltcb 2 часа назад | скрыть | 340 комментариев | ||

| 2. | Вселенная расширяется быстрее, чем ожидалось (Quantamagazine.org) | |

| 86 баллов от tinmandespot 3 часа назад | скрыть | 45 комментариев | ||

3. | Свидетельства «модифицированной гравитации» в 150 галактиках подтверждают альтернативу темной материи (newatlas.com) | |

| 231 баллов от bookofjoe 6 часов назад | скрыть | 100 комментариев | ||

| 4. | Разбор JSON в интерфейсе командной строки: практическое введение в jq и многое другое (make.software) | |

| 91 очко от sequoia 4 часа назад | скрыть | 29 комментариев | ||

| 5. | Netflix’s Metaflow: воспроизводимые конвейеры машинного обучения (cortex.dev) | |

| 159 баллов от ChefboyOG 6 часов назад | скрыть | 69 комментариев | ||

| 6. | Internet Archive объявляет о новом Open Library Explorer (бета) (openlibrary. org) org) | |

| 117 очков от mekarpeles 4 часа назад | скрыть | 13 комментариев | ||

| 7. | Показать HN: Pop.com — видеозвонки в 3D (pop.com) | |

| 131 очко от jsherwani 4 часа назад | скрыть | 72 комментария | ||

| 8. | Nikon заканчивает 70 лет производства фотокамер в Японии (mirrorlessrumors.com) | |

| 500 баллов от giuliomagnifico 12 часов назад | скрыть | 295 комментариев | ||

| 9. | Никто никогда не портировал Doom для работы на Cray 1 (twitter.com/id_aa_carmack) | |

| 155 баллов от tosh 7 часов назад | скрыть | 77 комментариев | ||

10. | Действие класса YouTube: тот же IP-адрес Загрузить пиратские фильмы и файлы Уведомления DMCA (torrentfreak.com) | |

| 241 баллов от parsecs 4 часа назад | скрыть | 64 комментария | ||

| 11. | Osmind (YC S20) нанимает старшего инженера-программиста для преобразования психического здоровья | |

| 2 часа назад | скрыть | ||

| 12. | Project Oberon 2013 на RISC-V (github.com/solbjorg) | |

| 89 баллов от homarp 6 часов назад | скрыть | 20 комментариев | ||

| 13. | Element AI продан за 230 миллионов долларов, основатели (Йошуа Бенгио и др.) уничтожено (theglobeandmail.com) | |

| 36 баллов от yazr 3 часа назад | скрыть | 31 комментарий | ||

14. | Позиционирование вашего стартапа жизненно важно (firstround.com) | |

| 17 баллов от ongwu 1 час назад | скрыть | 4 комментария | ||

| 15. | Показать HN: NoteCalc (github.com/bbodi) | |

| 176 баллов от bbodi 8 часов назад | скрыть | 60 комментариев | ||

| 16. | Игнорировать AMP (meiert.com) | |

| 320 баллов от adamhearn 4 часа назад | скрыть | 115 комментариев | ||

| 17. | Я переписал инструмент Clojure на Rust (timofreiberg.github.io) | |

| 119 баллов от praveenperera 5 часов назад | скрыть | 32 комментария | ||

18. | Новый вариант коронавируса: что мы знаем? (BBC.ком) | |

| 139 баллов от justforfunhere 11 часов назад | скрыть | 141 комментарий | ||

| 19. | Варианты акций для стартапов — почему хорошая сделка стала плохой (2019) (steveblank.com) | |

| 312 баллов от simonebrunozzi 12 часов назад | скрыть | 304 комментария | ||

| 20. | Генерация криптографически безопасных случайных чисел с помощью монет и чашки (sia.технология) | |

| 23 очка от Taek 2 часа назад | скрыть | 10 комментариев | ||

| 21. | Показать HN: Найдите самый безопасный хорошо освещенный пешеходный маршрут между двумя местами (github.com/mfbx9da4) | |

| 158 баллов от mfbx9da4 9 часов назад | скрыть | 76 комментариев | ||

22. | Декриминализация перехода в неположенном месте через 100 лет после того, как автомобильная промышленность объявила его преступлением (virginiamercury.ком) | |

| 241 баллов от jseliger 4 часа назад | скрыть | 229 комментариев | ||

| 23. | Другой Unix: Autres Unix, autres moeurs (bell-labs.com) | |

| 13 баллов от DyslexicAtheist 2 часа назад | скрыть | 4 комментария | ||

| 24. | Дифференциальная топология с профессором Джоном У. Милнором (1965) [видео] (stonybrook.эду) | |

| 53 очка от blewboarwastake 6 часов назад | скрыть | 9 комментариев | ||

| 25. | SEC подала экстренный иск против Silicon Sage Builders за мошенничество с ценными бумагами (sec. gov) gov) | |

| 10 баллов от chmaynard 2 часа назад | скрыть | обсудить | ||

| 26. | GameLisp: язык сценариев для разработки игр на Rust (gamelisp.RS) | |

| 207 баллов от sundarurfriend 12 часов назад | скрыть | 32 комментария | ||

| 27. | Выборы закончились, Facebook возвращается к распространению дезинформации (vanityfair.com) | |

| 27 баллов от malloreon 1 час назад | скрыть | 3 комментария | ||

| 28. | Преобразование неопределенно обнадеживающих конечных автоматов в регулярные выражения (qntm.орг) | |

| 51 балл от Ivoah 7 часов назад | скрыть | 5 комментариев | ||

29. | Рисоварки с нечеткой логикой (2016) (fivethirtyeight.com) | |

| 42 очка от henning 8 часов назад | скрыть | 53 комментария | ||

| 30. | Скелеты у озера (newyorker.com) | |

| 18 очков от diodorus 3 часа назад | скрыть | 1 комментарий | ||

| Подробнее | ||

Взлом пользователя Facebook с помощью метода социальной инженерии

Тип: Учебное пособие

Уровень: Средний

Тип атаки:09 9 Еще

В настоящее время, если вы видели новости и информацию о росте Интернета пользователей, было очень быстрым, но некоторые из них не знали, как обезопасить себя в Интернете; или, по крайней мере, знать, что на посещаемом ими веб-сайте происходит что-то ненормальное.

На самом деле я уже написал другой учебник , связанный с учебником по взлому facebook :

1.Как взломать учетную запись с паролем Facebook

2. Взлом Facebook с помощью Man in the Middle Attack

3. Взлом Facebook с использованием метода фишинга поддельной страницы

Сегодня я напишу простой учебник о Взлом Facebook с использованием Социальная инженерия метод. На самом деле не полный учебник , но, по крайней мере, вы можете получить заключение, как злоумышленник выполняет этот тип атаки , чтобы вы также знали :-).

Я получил этот тип атаки , когда один из моих друзей в facebook (его учетная запись FB была кем-то взломана), и он прислал мне ссылку, которая приводит меня на поддельную страницу FB.

Если я смогу оценить этот тип атаки , возможно, я поставлю ему 8 из 10 из-за возможности прямого и быстрого сбора имени пользователя и пароля, поскольку он способен обмануть пользователей (особенно для пользователей , которые просто знают , как пользоваться Интернетом, не зная о безопасности).

Я слишком много говорю LoL 😛… хорошо, давайте подготовимся и посмотрим, как это делает злоумышленник пользователя facebook

Требование:

1.Поддельная страница Facebook (см. Мой другой учебник + автономный файл facebook http://www.hacking-tutorial.com/hacking-tutorial/hacking-facebook-using-man-in-the-middle-attack/ и http: // www .hacking-tutorial.com / hacking-tutorial / 5-step-how-to-hack-facebook-account-password /)

2. Место для веб-хостинга

Пошагово:

1. Создайте поддельную страницу сначала (вы можете улучшить себя, создав эту фальшивую страницу 😀)

2. На следующем шаге злоумышленник создает привлекательную ссылку, чтобы произвести впечатление на других пользователей. нажимает эту фальшивую ссылку.Картинка ниже была только примером … пока вы помещаете ссылку на статус facebook , facebook автоматически захватит вашу веб-страницу + эскизов на вашей веб-странице.

На следующем шаге злоумышленник создает привлекательную ссылку, чтобы произвести впечатление на других пользователей. нажимает эту фальшивую ссылку.Картинка ниже была только примером … пока вы помещаете ссылку на статус facebook , facebook автоматически захватит вашу веб-страницу + эскизов на вашей веб-странице.

Как злоумышленнику сделать свою ссылку более интересной , поделившись поддельной ссылкой facebook ?

-). они могут добавить это:

, это метаописание появится как описание.

-). Они также поместили этот код:

, чтобы создать изображение не отображалось, когда пользователь открывал поддельную страницу (http://fakeurl.myfakewebsite.com), но facebook может сканировать эскизов с поддельной страницы злоумышленника … чтобы злоумышленник мог выберите эскизов для отображения при совместном использовании ссылки.

3. Пока пользователь интересует и решает посетить фальшивую страницу facebook ,

4. Они будут чувствовать, что что-то делают со своим профилем,

5. Если пользователь успешно сохраняет их учетные данные в базе данных злоумышленников, то они будут перенаправлены на страницу facebook с помощью простого скрипта, например:

6.

Вот видео (извините за плохое качество) 🙂:

Видео скоро появится (у меня проблемы с загрузкой на youtube здесь 😛)

Обновление: я внес некоторые изменения в этот метод социальной инженерии facebook, вы можете просмотреть обновленное в этом посте о взломе пароля Facebook с помощью социальной инженерии.

Подпишитесь на этот блог, чтобы получать последние новости о , как взломать facebook , нажав кнопку подписки ниже

Подписаться Как взломать Facebook

Контрмеры:

1.Хотя вы уже вошли в свою учетную запись facebook , а затем, когда вы используете application / link / etc, он запрашивает ваши учетные данные, не верьте этому.

2. Внимательно посмотрите на адресную строку URL.

3. Если вы уже ввели туда свои учетные данные, измените пароль как можно быстрее.

Руководство по взлому

Руководство по взлому Взломай день

Взломай день Взломать Коробку

Взломать Коробку Основные темы включают основные платформы, такие как Microsoft, Apple и Linux. Другие темы включают международные новости о хакерских атаках, науку и технологии и даже право.

Основные темы включают основные платформы, такие как Microsoft, Apple и Linux. Другие темы включают международные новости о хакерских атаках, науку и технологии и даже право.