Шпионская программа для взлома ВКонтакте

- шпион ВКонтакте

Взлом учётной записи

Программное обеспечение эксплуатирует уязвимость протокола SS7 сотовых операторов, благодаря чему может скомпрометировать данные авторизации любого аккаунта ВКонтакте. Использование функций приложения не предусматривает установки подозрительных программ и дополнительной подготовки целевого устройства.

- взломать пароль ВКонтакте

Родительский контроль

Функция, позволяющая вести постоянный мониторинг деятельности близких людей. ВК-Трекер™ предоставляет клиенту возможность отслеживать все действия цели, а также читать переписку, смотреть отмеченные посещения и анализировать активность в социальной сети.

- как взломать ВКонтакте

Восстановление аккаунта

Актуально, когда пользователь забыл пароль.

Механизмы работы веб-приложения ВК-Трекер™

В основе механизма, который отвечает за удалённый взлом аккаунтов ВКонтакте

лежат алгоритмы, способные эксплуатировать критическую уязвимость протокола SS7 сотовых сетей. Интерфейс адаптирован под работу со всеми популярными сотовыми операторами и совместим с такими типами устройств, как смартфон, планшет и персональный компьютер. Для запуска сессии необходимо только указать URL интересующей страницы. ВК-Трекер™ автоматически определяет номер, привязанный к целевой учётной записи, берёт под контроль весь трафик сотового провайдера и перехватывает системное SMS с кодом подтверждения. Перехваченный код используется для переноса указанного аккаунта на эмулятор приложения ВКонтакте,

(является частью экосистемы).

ВК-Трекер™ — программа для взлома ВКонтакте

На протяжении работы клиентам предоставляются следующие условия:

Уже используете

ВК-Трекер™?

Поделитесь отзывом.

Это поможет разработчиком сделать продукт лучше.

Зарегистрируйтесь сейчас и получите бонус за первичное пополнение счёта. Управление всеми доступными аккаунтами осуществляется онлайн через единую панель управления.

Гарантии

Администрация гарантирует каждому клиенту положительный результат. Применяемые алгоритмы разрабатывались с учётом всех инновационных технологий в сфере IT, поэтому способно скомпрометировать данные авторизации любого аккаунта ВКонтакте без подтверждения со стороны владельца. Дополнительной гарантией является полный отказ от предварительной оплаты услуг.

Безопасность

Анонимность

Одним из главных достоинств ВК-Трекер™ является высокий уровень анонимности клиентов. Вся конфиденциальная информация проходит несколько этапов сквозного шифрования, что полностью исключает возможность попадания доверительных данных в руки третьих лиц. Предлагаемые методы оплаты имеют встроенные механизмы, которые делают невозможной идентификацию отправителя и получателя платежа.

Служба поддержки

Веб-приложение обладает интуитивно-понятным интерфейсом, а наличие подсказок делает интерфейс доступным даже для начинающих интернет-пользователей. Клиенты, у которых всё же возникли вопросы в ходе использования ВК-Трекер™, имеют возможность обратиться в круглосуточную службу поддержки.

Информативность

Спустя несколько минут с момента запуска сессии, клиент получает системное уведомление, сообщающее о том, что архив сформирован и подготовлен к скачиванию.

Статистика

Состояние доступных профилей и историю финансовых операций можно отслеживать в режиме реального времени в личном кабинете. Управляйте всеми доступными аккаунтами через приборную панель.

Бонусы

Принимайте участие в партнёрской программе ВК-Трекер™, распространяйте индивидуальную ссылку на сторонних ресурсах, привлекайте новых клиентов (рефералов) и зарабатывайте бонусные баллы.

FAQ

Как можно узнать логин и пароль от чужого аккаунта

Для того, чтобы взломать аккаунт в социальной сети ВКонтакте, вам потребуется пройти процедуру 30-секундной регистрации в системе сайта или войти через учетную запись VK.

Какое время потребуется для взлома?

Для поиска и взлома профиля ВК в базе данных происходит в течении 1-2 минут. Для формирования архива персональных данных может потребоваться от 5 до 10 минут. Это зависит от объема информации.

Потребуется ли установка дополнительного ПО на мой компьютер?

В процессе взлома вам не потребуется установка приложений ни на компьютер, ни на смартфон, таким образом, ваши данные полностью защищены. Взлом аккаунта ВК происходит в режиме реального времени через систему нашего сайта.

Какие данные нужно предоставить для взлома?

Вы предоставляете только ссылку на профиль ВК. Номера телефонов и E-mail для взлома не потребуются.

Номера телефонов и E-mail для взлома не потребуются.

Может ли пользователь узнать о взломе?

Наш сервис предлагает полную анонимность своих услуг. Жертва взлома не будет знать ни о чем.

Кому может понадобиться взламывать страницы ВКонтакте?

Каждый человек, который обращается к нашему сервису имеет свои потребности, но что объединяет всех – это желание получить доступ к скрытой информации, в том числе сообщений, фото, документов и т.д. Мы не спрашиваем, почему вам это нужно, а выполняем свою работу. Если вам нужно проверить верен ли вам муж/жена, чем живут ваши конкуренты или в случае, когда вы потеряли доступ к своей странице, мы поможем вам.

Какие у меня гарантии, что заказ будет выполнен?

Мы не берем предоплату. Вы оплачиваете по факту за уже осуществленный взлом.

Вы оплачиваете по факту за уже осуществленный взлом.

Я боюсь, что вы меня обманете.

Мы не задаемся целью уверить вас в своей честности. Все решения принимаются лично вами. Кроме того, оплата заказа происходит только после проведения взлома аккаунта, т.е. мы не просим с вас предоплату наших услуг. Также, у нас нет цели обеспечить пиар нашего сайта, так как в нашем случае популярность – это большой минус.

Как происходит оплата услуг?

Для удобства наших клиентов мы предлагаем различные формы оплаты. Вы можете выбрать оплату с карты любого банка, воспользоваться электронным кошельком или использовать расчет криптовалюты. Более подробную информацию вы можете получить в разделе «О тарифах».

Мы выгодно отличаемся от других сервисом тем, что работаем без предоплаты. Оплата происходит только после того, аккаунт будет инициализирован, проверено наличие профиля в базе данных и проведена процедура взлома.

Оплата происходит только после того, аккаунт будет инициализирован, проверено наличие профиля в базе данных и проведена процедура взлома.

Что делать, у меня нет ссылки на скачивание архива после оплаты услуг?

Платежи, которые проводятся через различные системы проходят обработку, а это требует определенного времени. На текущий момент зачисление платежей происходит мгновенно, но могут быть зачислены в течении 24 часов с момента оплаты. Как только пройдет обработка платежа, архив с файлами появиться в вашем кабинете.

Что будет в архиве, который я получу после взлома страница ВКонтакте?

Вы сами выбираете, что именно вам нужно. Вы можете осуществлять полный контроль над страницей, имея к ней доступ, проводить регулярную слежку, отключая уведомления или один раз просмотреть аккаунт.

Выгодно ли для меня рекомендовать ваш сайт знакомым?

Мы подготовили для наших клиентов программу лояльности. В личном кабинете вы найдете реферальную ссылку, которую можете давать свои знакомым. За приход с по вашей ссылке вам будет начисляться партнерское вознаграждение. Чем больше людей перейдет по вашей персональной ссылке, там больше скидку получите вы.

В личном кабинете вы найдете реферальную ссылку, которую можете давать свои знакомым. За приход с по вашей ссылке вам будет начисляться партнерское вознаграждение. Чем больше людей перейдет по вашей персональной ссылке, там больше скидку получите вы.

Если вы не нашли ответ на свой вопрос, то можете написать нам на почту

Мы ответим вам в течении часа.

Сегодня, когда информационные технологии получили стремительный рост, при поддержке широкого доступа к высокоскоростному интернету онлайн-обмен информацией начал быстро расти, а удобство клиентов выдвинулось на первое место, возник интерес, а затем и устойчивый спрос на услугу по взлому социальных сетей для получения доступа к конфиденциальной информации. Именно поэтому был создан данный сайт, который предоставляет доступ клиентам к данным других пользователей сети. Воспользовавшись нашими услугами, вы можете получить доступ к фотографиям, личной переписке и другим внутренним закрытым каналам пользователя.

Воспользовавшись нашими услугами, вы можете получить доступ к фотографиям, личной переписке и другим внутренним закрытым каналам пользователя.

Мы разработали уникальный метод, который позволяет получить полный доступ к любой информации пользователя социальной сети. Наш аккаунт пом

5 способов взлома страницы ВКонтакте

В наше время можно потерять доступ к личным данным, если не придерживаться некоторых правил безопасности. Предлагаем вашему вниманию 5 самых распространённых способов взлома.

Взлом страницы в социальной сети — очень непростое занятие. Разработчики и эксперты по информационной безопасности ВКонтакте работают, чтобы обеспечить безопасность своих пользователей. Но значит ли это, что это невозможно? Конечно же, нет. Хакеры по всему миру используют разные способы обхода систем безопасности и успешно получают доступ к чужим страницам в социальных сетях. Насмотревшись фильмов про хакеров, любители интересуются, как же можно заняться чем-то подобным, но забывают, что вполне могут сами стать жертвой хакера. Так что если вам всё это нравится и вы хотите стать настоящим хакером, то сначала обезопасьте свои данные от взлома. В этой статье мы хотим рассказать вам о том, как хакеры получают доступ к страничкам в социальных сетях и восстанавливают ваш пароль.

Насмотревшись фильмов про хакеров, любители интересуются, как же можно заняться чем-то подобным, но забывают, что вполне могут сами стать жертвой хакера. Так что если вам всё это нравится и вы хотите стать настоящим хакером, то сначала обезопасьте свои данные от взлома. В этой статье мы хотим рассказать вам о том, как хакеры получают доступ к страничкам в социальных сетях и восстанавливают ваш пароль.

Внимание! Статья не призывает никого к незаконным действиям, а написана исключительно в образовательных целях, так чтобы пользователи могли знать, как орудуют хакеры, и правильно защитить свои драгоценные данные.

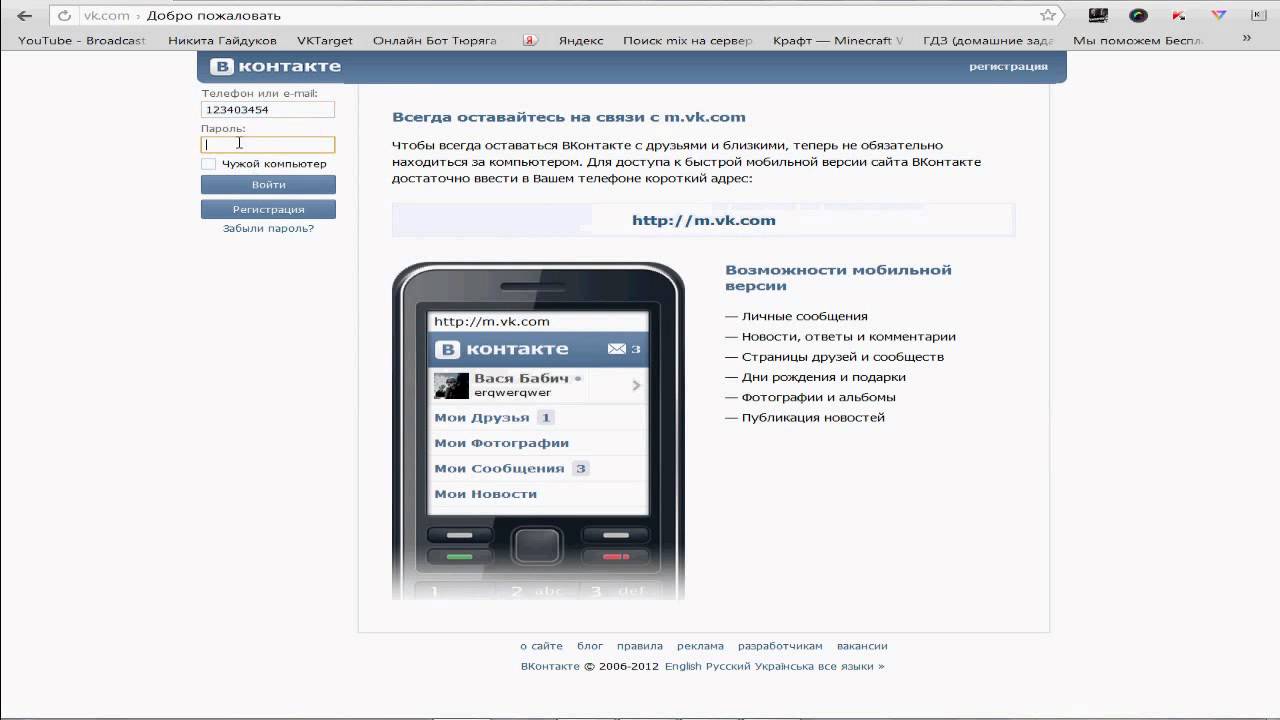

Наверное, самый распространённый метод взлома страниц в социальных сетях. Например, хакер может просто создать идентичную по структуре и дизайну страницу, на которой сайт запрашивает ваш логин и пароль. Когда вы его вводите, ваши данные отправляются злоумышленнику.

Хоть и сейчас многие пользователи уже достаточно грамотные и могут отличить адрес фишингого сайта от реального, не стоит забывать, что есть любители, которые увидев схожий дизайн, начинают слепо доверять сайту.

Перед тем, как вводить личные данные, убедитесь, что адрес сайта соответствует оригинальному (vk.com, а не vk-login-page.com и так далее).

Этот метод, наверное, самый простой из всех. И к тому же, самый опасный, так как даже опытный пользователь может попасться в ловушку хакера. Хакер устанавливает на ваш компьютер программу, которая начинает записывать абсолютно всё, что вы вводите на клавиатуре, и отправляет эти данные хакеру. Причём хакеру даже не обязательно иметь доступ к вашему компьютеру, чтобы установить подобную программу. Достаточно лишь заставить вас запустить файл, который вы от него получите под каким-то предлогом.

Конечно, опытный пользователь не станет запускать неизвестные программы, полученные непонятно от кого, но не стоит забывать, что у всех нас есть родственники, друзья, которые с удовольствием запустят файл с названием «photo.exe» или что-то в этом роде.

Не скачивайте файлы с подозрительных сайтов или файлы, которые вам передают в том же ВКонтакте, а если уж и скачиваете, то всегда обращайте внимание на расширение.

Многие люди используют такую функцию в браузере, как «запомнить пароль». Это позволяет им не вводить пароль каждый раз при входе в свой аккаунт. Это довольно опасно, если, опять же, злоумышленник сможет поставить на ваш компьютер программу, которая будет брать данные из вашего браузера и отправлять их злоумышленнику.

Ввиду того, что многие люди используют свои телефоны для того, чтобы заходить в свои социальные сети, взломать их становится проще. Если хакер каким-либо образом получит доступ к вашему телефону, он сможет получить доступ и к вашей страничке ВКонтакте. Существует много различных инструментов и приложений для отслеживания чьего-то смартфона. К примеру, Spy Phone Gold и Mobile Spy.

Метод будет работать только в ситуации, когда жертва и хакер находятся в одной и той же сети. Этот способ позволяет хакеру создать фейковую страницу авторизации, и, как результат, хакер получит данные, введённые пользователем и, следовательно, доступ к его странице.

Существует много способов взломать вашу страницу в социальной сети, но те, которые приведены в данной статье, являются самыми распространёнными. Так что имейте в виду, что они есть, проверяйте адрес сайта, на котором вводите личные данные и не запускайте файлы, загруженные с подозрительных источников.

Так что имейте в виду, что они есть, проверяйте адрес сайта, на котором вводите личные данные и не запускайте файлы, загруженные с подозрительных источников.

Лучшие хакерские ресурсы: ТОП-10 YouTube каналов

Пошаговое руководство по взлому страницы ВКонтакте

Как быстро взломать страницу в ВК

Не знаете, как быстро взломать страницу в ВК? Тогда эта статья для Вас! Однако помните о том, что взлом аккаунта является незаконным мероприятием, которое обязательно повлечет за собой неприятные последствия. Именно поэтому хотим подчеркнуть: данная статья носит сугубо информационный характер и не является руководством к действию!

Справка! Взлом страницы — это незаконное получение логина и пароля от чужой учетной записи в социальной сети.

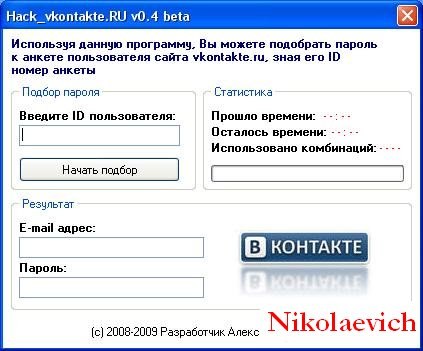

Подбор пароля

Это один из наиболее популярных способов взломать аккаунт. Как правило, в качестве логина ВК используется номер мобильного телефона или адрес электронной почты. Зачастую все эти данные юзеры помещают в свой раздел с контактной информацией. А чем больше личной информации открыто на странице, тем выше шансы найти нужную комбинацию.

Зачастую все эти данные юзеры помещают в свой раздел с контактной информацией. А чем больше личной информации открыто на странице, тем выше шансы найти нужную комбинацию.

Пароль подбирается методом простого перебора. В форму входа в аккаунт злоумышленник вводит логин, а затем начинает пробовать различные комбинации букв и цифр, соответствующие датам рождения, свадьбе, именам детей, супруга, домашнего питомца и т. д. При достаточном запасе времени и терпения данный процесс имеет приличные шансы на успех.

Вывод таков: старайтесь подбирать пароли из случайных цифр и букв, набранных в разных регистрах. Недопустимо использовать личную информацию, опубликованную на странице. А дополнительную защиту обеспечит подтверждение входа через код в SMS-сообщении.

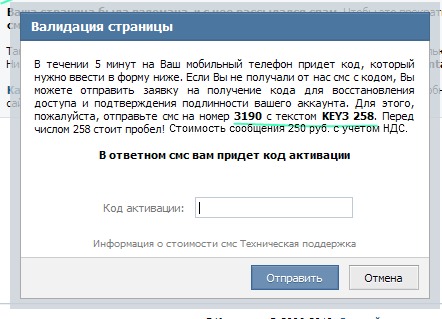

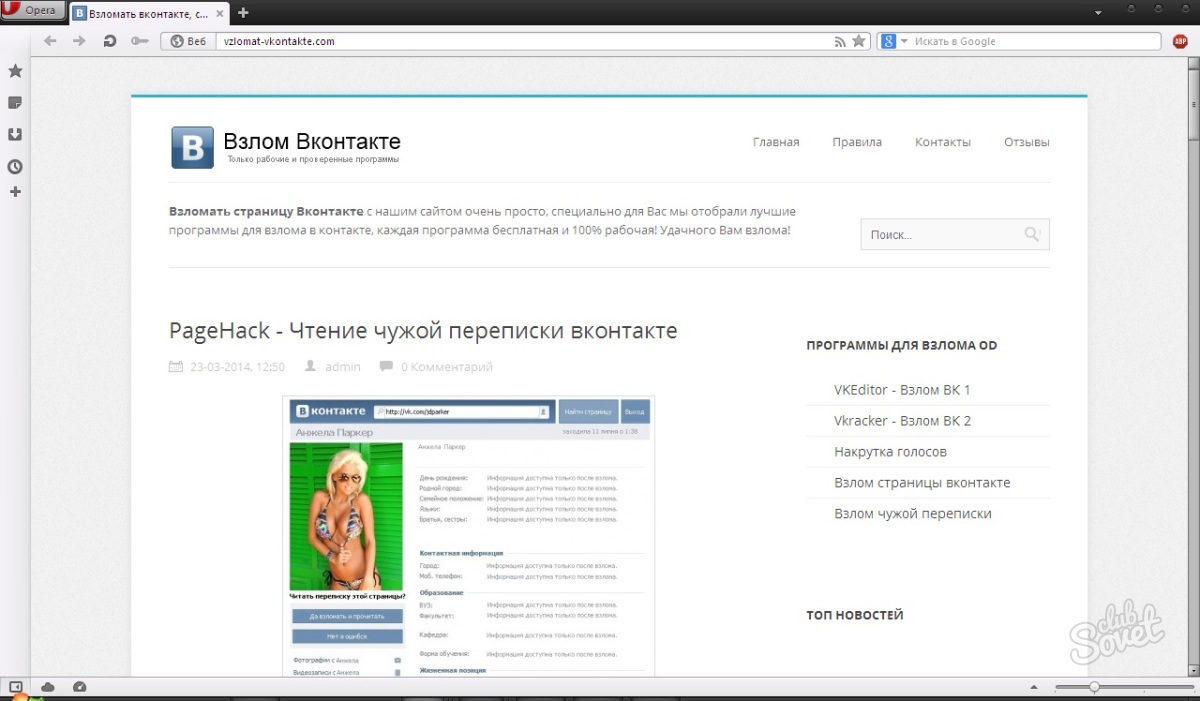

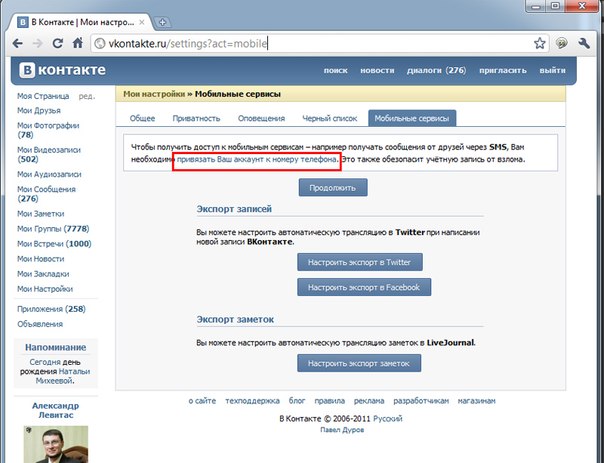

Фишинговые сайты

Под «фишинговыми» сайтами понимаются вредоносные сайты-клоны, которые создаются с целью ввести пользователя в заблуждение и завладеть данными для входа в его учетную запись. Схема работы здесь довольно проста. Мошенники делают сайт, полностью копирующий главную страницу социальной сети ВК. Кроме того, для таких ресурсов подбираются похожие доменные имена (vvk.ru, vkk.ru, wkontakte.com, vcontakte.com). Сходство настолько велико, что попадая на такой ресурс, юзер не сразу понимает, где он находится и спокойно вводит пароль в соответствующую форму. Встроенная программа считывает и запоминает эти данные, которые затем используются в мошеннических целях.

Мошенники делают сайт, полностью копирующий главную страницу социальной сети ВК. Кроме того, для таких ресурсов подбираются похожие доменные имена (vvk.ru, vkk.ru, wkontakte.com, vcontakte.com). Сходство настолько велико, что попадая на такой ресурс, юзер не сразу понимает, где он находится и спокойно вводит пароль в соответствующую форму. Встроенная программа считывает и запоминает эти данные, которые затем используются в мошеннических целях.

Осталось сказать лишь о том, как пользователь попадает на такой вредоносный ресурс. Как правило, беспорядочные переходы по сомнительным сайтам и пренебрежение защитными программами приводят к быстрому заражению ПК всевозможными вирусами. Большинство из них исправляет файл Hosts, который отвечает за корректную адресацию пользователя в сети интернет.

Снизить возможные риски здесь помогут современные антивирусные программы, регулярное сканирование устройства и своевременное обновление антивирусной базы. К тому же, не стоит кликать по сомнительным объявлениям, переходить по непонятным ссылкам, пользоваться неизвестными приложениями.

Вирусы-трояны

Вирусы-трояны заслуживают отдельного упоминания, поскольку, попав в память компьютера, они незаметно для владельца начинают собирать информацию о нем. Особый интерес для них представляют данные для входа на различные сайты, в том числе в ВК.

Если войти в социальную сеть с компьютера, зараженного трояном, логин и пароль от учетной записи мгновенно оказываются в руках злоумышленников. Сегодня такой способ взлома страницы пользуется огромной популярностью.

Рекомендации здесь те же: установить антивирус, постоянно обновлять базы и регулярно проверять своё устройство.

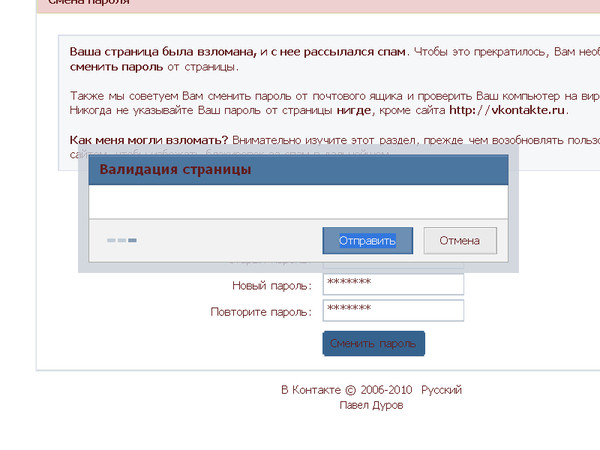

Если страницу взломали

Если страницу ВК все-таки взломали, не нужно терять время на суету и бессмысленные переживания. Лучше сосредоточить силы на возврате своего аккаунта. Для этого необходимо:

- Поменять пароль от профиля на более сложный.

- Скрыть страницу от посторонних глаз.

- Проверить ПК на вирусы.

Однако если мошенник уже успел поменять пароль, все эти действия не сработают. Придется обращаться в службу технической поддержки социальной сети для подтверждения права владения страницей и возврата контроля над ней.

Придется обращаться в службу технической поддержки социальной сети для подтверждения права владения страницей и возврата контроля над ней.

Итак, сегодня существует немало способов взломать чужую страницу ВКонтакте. Но каждый пользователь должен знать их для того, чтобы защитить свой аккаунт от мошенников.

Инструменты и программное обеспечение для взлома паролей — Инструменты для взлома

Контент, написанный Генри Далзилом, 2020

Инструменты для взлома паролей для использования в 2020 году

Взлом паролей или «взлом паролей», как его чаще называют, является краеугольным камнем кибербезопасности и безопасности в целом.

Желание взломать пароли и безопасность в них, вероятно, является самым старым и наиболее востребованным навыком, который необходимо понять и применить любому специалисту в области информационной безопасности.

Программное обеспечение для взлома паролей сильно изменилось за последние несколько лет, но по сути оно сводится к нескольким вещам: во-первых, какие системы существуют для предотвращения определенных популярных методов взлома паролей (например, «формы капчи» для атак грубой силы) и во-вторых, какова вычислительная мощность хакера?

Как правило, для взлома пароля хакер перебирает путь к административной панели веб-сайта (или, например, на страницу входа) и бомбардирует сервер миллионами вариантов входа в систему.

Это требует ЦП. Чем быстрее машина, тем быстрее будет процесс растрескивания. Да, «осведомленный» специалист по кибербезопасности сможет предотвратить взлом, но вы будете поражены количеством уязвимых веб-сайтов, которые могут быть взломаны с помощью программного обеспечения для взлома паролей, которое мы перечислили ниже.

Люди ленивы, хорошие новости для хакера

Мы все ленивы.

Период.

Я, ты, и ты найдешь способы сделать свою жизнь более эффективной и легкой, а почему бы и нет!

К сожалению, удобство — это то, что не очень хорошо сочетается с кибербезопасностью, особенно с безопасностью паролей. Чем сложнее ваш пароль, тем труднее хакеру проникнуть в вашу учетную запись (а).

Чем сложнее ваш пароль, тем труднее хакеру проникнуть в вашу учетную запись (а).

Существует множество мер защиты паролем, которые мы все можем предпринять, которые значительно помогут вашей безопасности в Интернете, и многие из них мы уже очень хорошо знаем, да, некоторые из нас действительно их принимают. Например, не используйте один и тот же пароль, поскольку в случае взлома одной системы ваше присутствие в Интернете может быть скомпрометировано целиком (или, возможно, большой частью).

Aircrack

⭐⭐⭐⭐

Оценка: 4 из 5.Мой обзор этого инструмента заключается в том, что он является обязательным для всех начинающим профессиональным пентестером; считайте это обрядом посвящения.

Безусловно, один из самых популярных инструментов для взлома беспроводных сетей в нашем списке, в котором есть миллион руководств на YouTube!

Этот инструмент поставляется с Kali Linux.

Aircrack-ng — это инструмент для взлома сети, который состоит из анализатора пакетов, детектора, взломщика WPA / WPA2-PSK, WEP и инструмента анализа для 802. 11 беспроводных локальных сетей.

11 беспроводных локальных сетей.

Этот инструмент работает с контроллером беспроводного сетевого интерфейса, драйвер которого поддерживает режим прямого мониторинга и может прослушивать трафик 802.11a, 802.11b и 802.11g.

Новая атака под названием «PTW», выполненная командой из Технологического университета Дармштадта, которая уменьшает количество векторов инициализации (IV), необходимых для дешифрования ключа WEP, была включена в пакет aircrack-ng с момента выпуска 0.9.

Aircrack-ng бесплатно?

Этот инструмент бесплатный, и вы можете найти множество руководств по нему в Интернете, например, о том, как установить aircrack-ng (https: // www.aircrack-ng.org/install.html).

Работает ли Aircrack-ng во всех операционных системах?

Этот инструмент может работать на различных платформах, таких как FreeBSD, OSX, Windows, OpenBSD и Linux. Версия этого инструмента для Linux упакована для OpenWrt и перенесена на платформы Maemo, Zaurus и Android; и доказательство концептуального переноса было сделано на iPhone..jpg)

Каковы типичные области применения Aircrack-ng?

Этот инструмент ориентирован на области безопасности Wi-Fi, включая мониторинг, который захватывает пакеты и экспортирует данные в текстовые файлы для обработки сторонними инструментами.Воспроизведение атак, поддельные точки доступа, деаутентификация с помощью инъекции пакетов. Тестирование Wi-Fi-карт и возможностей драйверов с помощью захвата, внедрения и взлома WPA и WPA PSK (WPA 1 и WPA 2).

Инструмент пароля лома

⭐⭐⭐

Оценка: 3 из 5.Это немного сложно начать, но как только вы поймете всю мощь, которую заключает в себе Crowbar, вы будете грубо пробиваться к любому серверу, который пожелаете.

Crowbar — один из инструментов атаки методом перебора, который дает вам возможность контролировать то, что отправляется на веб-сервер.

Он не пытается определить положительный ответ, такой как выбор правильного имени пользователя или комбинации пароля, а скорее предлагает вам указать «базовый уровень» — затем сравнивается содержание ответа и содержание базового уровня.

Лом бесплатный?

Да, Crowbar в настоящее время бесплатен.

Работает ли лом во всех операционных системах?

Crowbar работает с операционными системами Linux.

Как обычно используется лом?

Этот инструмент перебора обычно используется во время тестов на проникновение и разработан для поддержки протоколов, которые в настоящее время не поддерживаются другими инструментами перебора.В настоящее время этот инструмент поддерживает протокол удаленного рабочего стола с поддержкой NLA, аутентификацией по ключу VNC, открытым VPN и аутентификацией с закрытым ключом SSH.

Джон Потрошитель («JTR» или «Джон)»

⭐⭐⭐⭐

Оценка: 4 из 5.John The Ripper, пожалуй, самый известный инструмент для взлома паролей, и именно поэтому он всегда будет в моем посте «Десять лучших хакерских инструментов 2020 года».

Помимо того, что у меня самое лучшее имя, я люблю Джон, потому что его с любовью называют, потому что, если просто сказать, оно работает и очень эффективно. John The Ripper, как и Metasploit, также входит в семейство инструментов Rapid7 для пентестинга / взлома.

John The Ripper, как и Metasploit, также входит в семейство инструментов Rapid7 для пентестинга / взлома.

Как работают взломщики паролей?

В криптоанализе (который представляет собой изучение криптографических систем с целью попытаться понять, как они работают, и, как хакеры, мы постараемся увидеть, есть ли какие-либо уязвимости, которые позволят их взломать, с или без ключ хеша / пароля).

Взлом паролей — это процесс восстановления или взлома паролей из данных, которые были сохранены или были переданы компьютерной системой или в сети.

Один из наиболее распространенных типов взлома пароля известен как «атака грубой силы». Попросту говоря, это процесс, в котором компьютерная система угадывает правильность путем перекрестной проверки на доступный криптографический хэш пароля. . Если атака грубой силы направлена против слов с открытым текстом, тогда процесс происходит от «атаки по словарю».

Если пароль угадывается с использованием хэшей паролей (что быстрее), то пользовательский процесс будет представлять собой «радужную» таблицу.

Если вы работаете в отделе кибербезопасности или хотите начать свою карьеру, вам необходимо изучить определенные аспекты криптографии.

Поэтому мы настоятельно рекомендуем вам узнать и попытаться взломать пароли в автономном режиме с помощью John The Ripper.

Чем отличается John The Ripper от THC Hydra?

THC Hydra, или просто «Гидра», — еще один очень популярный инструмент для взлома паролей, который часто упоминается в том же контексте, что и John The Ripper.Самый простой способ описать разницу между John The Ripper (JTR) и THC Hydra — это то, что JTR — это автономный взломщик паролей, а Hydra — онлайн-взломщик паролей.

Джон Потрошитель свободен?

Оба. Существует очень популярная бесплатная версия John The Ripper, а также «профессиональная» версия. Коммерческая версия John the Ripper используется тестировщиками на проникновение, которые заинтересованы во взломе паролей определенных операционных систем. Коммерческая версия оптимизирована по производительности и скорости.Для обычного пользователя John The Ripper отлично подойдет «открытый исходный код», для настоящего заядлого пользователя мы определенно рекомендуем версию Pro, доступную на Rapid7.

Коммерческая версия оптимизирована по производительности и скорости.Для обычного пользователя John The Ripper отлично подойдет «открытый исходный код», для настоящего заядлого пользователя мы определенно рекомендуем версию Pro, доступную на Rapid7.

Работает ли John The Ripper на всех операционных системах?

John The Ripper изначально был разработан для операционных систем Unix, но теперь работает на различных платформах, 11 из которых являются архитектурно-зависимыми версиями DOS, Unix, BeOS, Win32 и OpenVMS.

Как обычно используется Джон Потрошитель?

John the Ripper — это быстрый взломщик паролей.Период. Фактически, вы можете считать Джона Потрошителя «окончательным» инструментом для взлома паролей!

Вкратце

Таким образом, этот чрезвычайно популярный программный инструмент для взлома паролей является гигантом в своей категории.

Этот инструмент теперь работает буквально на каждой платформе, о которой вы только можете подумать.

Пользователи этого программного обеспечения любят его, прежде всего, по двум причинам; во-первых, потому что вы можете комбинировать его с другими взломщиками паролей, а во-вторых, потому что он может автоматически определять типы хэшей паролей с помощью настраиваемых функций взлома.

Этот инструмент может быть легко запущен для различных форматов зашифрованных паролей, включая (но не ограничиваясь ими) несколько типов хэшей паролей для шифрования, наиболее часто встречающихся в различных версиях Unix (таких как DES, MD5 или Blowfish, Kerberos AFS и т. Д.).

Подобно другим инструментам, таким как Metasploit и Nmap, John The Ripper (JTR) может повысить производительность за счет добавления дополнительных модулей.

Lophtcrack

⭐⭐⭐

Оценка: 3 из 5. L0phtCrack — это инструмент для восстановления и аудита паролей, изначально созданный Mudge — хакером, который участвует в игре долгое время.Мой обзор немного ограничен, если честно, но то, что я слышал и видел несколько лет назад, было впечатляющим.

Он пытается взломать пароли Windows из хэшей, полученных с автономной рабочей станции Windows, основных контроллеров домена, сетевых серверов или Active Directory. Иногда он может вынюхивать хеши из сети. Этот инструмент также имеет несколько методов подбора пароля.

Является ли L0phtCrack бесплатным?

Нет. Для L0phtCrack доступны три версии: Professional, Administrator и Consultant.

Работает ли L0phtCrack во всех операционных системах?

Нет, работает только в Microsoft Windows.

Каковы типичные области применения L0phtCrack?

L0phtCrack используется для восстановления утерянных паролей Microsoft Windows или для проверки надежности чьих-либо паролей. Он использует грубую силу, радужные таблицы, гибридные, словарные атаки и их комбинации. Даже если это один из предпочтительных инструментов, взломщики используют старые версии из-за их высокой доступности и низкой цены.

Медуза

⭐⭐⭐

Оценка: 3 из 5.Самое лучшее в этом взломщике паролей — это его скорость. У меня была машина с низкими характеристиками, и она могла взломать локальную машину в моей сети с относительно сложным паролем.

Medusa создана, чтобы быть массово параллельным, модульным, быстрым и мощным средством перебора входа в систему.

Цель состоит в том, чтобы поддерживать множество сервисов, позволяющих удаленную аутентификацию.

Ключевые особенности этого инструмента включают параллельное тестирование на основе потоков — тестирование методом грубой силы может выполняться для нескольких хостов, паролей или пользователей. Гибкий пользовательский ввод — целевая информация может быть указана по-разному.

Одним из примеров является то, что для каждого элемента это может быть либо одна запись, либо файл, содержащий несколько записей. Модульный дизайн — каждый независимый файл мода существует в каждом файле служебного мода. Это означает, что в базовом приложении не требуется никаких изменений, чтобы расширить список поддерживаемых служб для перебора.

Это означает, что в базовом приложении не требуется никаких изменений, чтобы расширить список поддерживаемых служб для перебора.

Медуза бесплатна?

Да, Medusa можно использовать бесплатно.

Работает ли Medusa на всех операционных системах?

Medusa работает в операционных системах Linux и MAC OS X.

Каковы типичные области использования Medusa?

Как и THC Hydra, этот инструмент ориентирован на взлом паролей методом грубой силы. Этот инструмент может выполнять быстрые атаки на большое количество протоколов, включая telnet, http, https, базы данных и smb.

Ophcrack

⭐⭐

Оценка: 2 из 5.Мне показалось, что это немного сложно, но это был мой личный опыт, а не размышление о долговечности этого пароля. Я не мог заставить его работать, чтобы сломать коробку с Windows XP, но, возможно, это были мои настройки, поэтому, пожалуйста, поэкспериментируйте сами!

Ophcrack — взломщик паролей на основе радужных таблиц. Этот инструмент может импортировать хэши из различных форматов, включая дамп непосредственно из файлов SAM Windows.

Этот инструмент может импортировать хэши из различных форматов, включая дамп непосредственно из файлов SAM Windows.

Некоторые столы Rainbow можно загрузить бесплатно, но если вам нужны столы большего размера, вы можете купить их в Objectif Sécurité.

Ophcrack Free?

Да!

Работает ли ophcrack во всех операционных системах?

Этот инструмент работает в Linux, Microsoft Windows и MAC OS X.

Каковы типичные области применения ophcrack?

В основном этот инструмент используется для обнаружения паролей. Он может расшифровать простые пароли за считанные минуты.Покупка дополнительных радужных таблиц позволит вам взламывать сложные пароли.

Rainbowcrack

⭐⭐⭐⭐

Оценка: 4 из 5.Проверено и было очень быстро!

RainbowCrack — это инструмент для взлома хэшей, который использует крупномасштабный компромисс между временем и памятью.

Обычный взломщик методом перебора пробует каждый возможный открытый текст один за другим, что отнимает много времени для сложных паролей, но этот инструмент использует компромисс времени и памяти, чтобы заранее вычислить время взлома и сохранить результаты в «радужных таблицах».Взломщикам паролей требуется много времени для предварительного вычисления таблиц, но этот инструмент в сотни раз быстрее, чем грубая сила после завершения предварительного вычисления.

Является ли RainbowCrack бесплатным?

Да. RainbowCrack можно использовать бесплатно.

Работает ли RainbowCrack во всех операционных системах?

Работает в Linux, Microsoft Windows и MAC OS X (для этого у вас должен быть моно или CrossOver).

Каковы типичные области применения RainbowCrack?

Этот инструмент используется для взлома хэшей с радужными таблицами, что упрощает взлом паролей.

Solarwinds

⭐⭐⭐⭐⭐

Оценка: 5 из 5.

Нет обзора! Я никогда этим не пользовался!

SolarWinds Firewall Security Manager (FSM) — отличное решение для организаций и компаний, которым необходимы отчеты и экспертное управление на своих наиболее важных устройствах безопасности.

Установка и настройка этого продукта довольно просты, можно развернуть несколько клиентов, чтобы несколько администраторов могли получить доступ к системе.

Является ли SolarWinds бесплатным?

Нет. SolarWinds — платный продукт, предлагаемый отличной и уважаемой компанией.

Работает ли SolarWinds на всех операционных системах?

SolarWinds работает в операционных системах Windows.

Каковы типичные области применения SolarWinds?

Использование этого инструмента включает сканеры сетевого обнаружения, дешифрование пароля маршрутизатора, взломщик перебора SNMP и программу сброса TCP-соединения.

ТГК Гидра

⭐⭐⭐⭐⭐

Оценка: 5 из 5.10/10 — потрясающе.

Я даже взял интервью у разработчика!

THC Hydra — это инструмент для взлома паролей, который может выполнять очень быстрые словарные атаки против более чем пятидесяти протоколов.

Это быстрый и стабильный инструмент для взлома сетевого входа, который использует атаки по словарю или грубой силы для проверки различных комбинаций пароля и входа на страницу входа.

Является ли THC Hydra бесплатным?

Да! THC Hydra бесплатна.Этот инструмент является доказательством концептуального кода, дающим исследователям и консультантам по безопасности возможность узнать, насколько легко было бы получить несанкционированный доступ с удаленного компьютера к системе.

Работает ли THC Hydra во всех операционных системах?

Hydra была протестирована для корректной компиляции в Linux, Windows / Cygwin, Solaris, FreeBSD / OpenBSD, QNX (Blackberry 10) и OSX.

Каковы типичные области применения THC Hydra?

Hydra используется в качестве взломщика параллельного входа в систему, который поддерживает множество атакующих протоколов.Новые модули легко добавлять. Этот инструмент показывает, насколько легко было бы получить несанкционированный доступ к системе удаленно.

WFuzz

⭐⭐⭐⭐⭐

Оценка: 5 из 5.Нет обзора! Я никогда этим не пользовался!

Wfuzz — это инструмент взлома, созданный для перебора веб-приложений.

Некоторые из функций этого инструмента включают возможность нескольких точек инъекции с несколькими словарями, вывод в HTML, рекурсию (при выполнении брутфорса каталога), цветной вывод, публикацию, брутфорс заголовков и данных аутентификации, фаззинг файлов cookie, задержки между запросами, SOCK поддержка, поддержка аутентификации (NTLM, Basic), поддержка прокси, комбинации полезной нагрузки с итераторами, сканирование HEAD (быстрее для обнаружения ресурсов), HTTP-методы грубой силы, поддержка нескольких прокси (каждый запрос через другой прокси) и скрытие результатов по коду возврата, номера слов, номера строк, регулярное выражение.

Wfuzz бесплатный?

Да! Wfuzz бесплатен.

Работает ли Wfuzz во всех операционных системах?

Работает в операционных системах Linux, Windows и MAC OS X.

Каковы типичные области применения Wfuzz?

Этот инструмент используется для перебора веб-приложений и может использоваться для поиска несвязанных ресурсов (сервлеты, каталоги, сценарии и т. Д.), Параметров POST для различных инъекций, таких как SQL, LDAP, XSS, подбора параметров формы (имя пользователя / пароль), фаззинг и многое другое.8) секунды / 2, или 1,44 года. Чем быстрее процессор, тем меньше становится это число. Суперкомпьютер или инструмент, работающий от ботнета, займет намного меньше времени (в лучшем случае, около десяти минут). Мораль этой истории — иметь сложный пароль длиной более восьми символов.

Как я могу взломать пароль?

Brute Force Attack и мошенничество с использованием социальной инженерии — два самых простых и самых известных метода взлома паролей. Большинство инструментов для взлома паролей могут взламывать простые пароли, угадывая определенное количество паролей (см. Такие инструменты, как cup.ру). Хакеры используют инструменты, перечисленные на нашем ресурсе, которые будут пытаться взламывать пароли, просто вводя разные пароли снова и снова, пока они не будут взломаны. Это еще не все, но, по сути, именно так взламываются пароли. Другое решение — социальная инженерия. Например, Uber был взломан, потому что некоторые разработчики оставили учетные данные для входа в свою учетную запись GitHub. Это была человеческая ошибка, но доступ к их учетной записи GitHub, вероятно, был вызван социальной инженерией.

Какие пять признанных процессов взлома?

Пять этапов: Разведка> Сканирование> Получение доступа> Поддержание доступа> Прикрытие следов.

Могу ли я взломать компьютер, просто используя IP-адрес?

Да и нет.

Да, из-за его практики вы, безусловно, можете сканировать IP-адрес, чтобы увидеть, что на нем, и эту информацию запустить при атаке, но, вероятно, это будет очень сложно, потому что даже рудиментарные порты, обращенные к клиенту (IP-адреса), будут иметь какую-то форму межсетевого экрана или фильтрация пакетов.

Также, как правило, приличный брандмауэр может мгновенно обнаружить сканирование Nmap (например) и заблокировать исходный IP-адрес, а затем ротацию IP-адресов.Экспертный хакер или тестер на проникновение может отправлять творческие пакеты для тестирования системы и может проникнуть в сеть или по IP-адресу. Таким образом, лучший ответ: это зависит от обстоятельств!

Можно ли взломать мобильный?

Да, но это потребует значительных навыков. Есть множество способов взломать чей-то телефон. Самый простой способ — заставить цель загрузить уязвимое «мобильное приложение», которое затем можно будет использовать для удаленного доступа к целевому телефону.

Кроме того, на этот вопрос почти невозможно ответить «да» или «нет», но в целом я бы сказал, что мобильный телефон (iOS или Android), конечно же, компьютер и, следовательно, его можно взломать, поэтому я Я бы предпочел всегда говорить «да», мобильный телефон можно взломать. Насколько это просто, конечно, зависит от целого ряда факторов.

Насколько сложно взломать пароль?

Ответ здесь в том, что это полностью зависит. Используя креативные инструменты взлома, вы можете создавать определенные атаки по словарю на основе вашей цели, которые будут действительно сосредоточены на получении правильного шаблона или вероятных паролей.Такая атака будет называться атакой «грубой силы». Итак, в итоге — чем сложнее пароль, тем сложнее его взломать! Проявите творческий подход и создайте уникальные пароли для каждой учетной записи.

Могу ли я взломать 4-значный PIN-код за короткий период времени?

На основании исследования, которое мы рассмотрели здесь, в Кратких курсах, выполнение каждого ввода ПИН-кода может занять около 40 секунд. Исходя из этой метрики, потребуется более 112 для перебора 4-значного PIN-кода.

Каков первичный этап взлома пароля?

Первый шаг взлома пароля известен как «след (разведка)» или «сбор информации».Эта фаза также известна как OSINT (Open Source Intelligence), когда хакер (или «Этичный хакер») собирает как можно больше информации о своей цели, а что касается взлома пароля, им придется создать свою собственную уникальную радугу / пароль. список.

Как легко взломать учетные записи Roblox

Как легко взломать учетные записи Roblox | Работает на 100%itzzpokelover

Подписчиков: 0

Взломано 16 секунд назад

лучшеblueninja11

Подписчиков: 4

Взломано 24 секунды назад

Robmix_official

Подписчиков: 101586

Взломано 33 секунды назад

Артем08567

Подписчиков: 13

Взломано 47 секунд назад

бринкокевин

Подписчиков: 14699

Взломано 1 минуту назад

Heroicbloxxer

Подписчиков: 21

Взломано 1 минуту назад

ChristieCharm1

Подписчиков: 155716

Взломано 1 минуту назад

NoLdi_Play

Подписчиков: 2

Взломано 1 минуту назад

ТЭКИНГ 85747

Подписчиков: 20

Взломано 1 минуту назад

CaXaPoK_128

Подписчиков: 10

Взломано 1 минуту назад

Введение

Благодаря игровому процессу Roblox каждый может стать мастером захватывающего трехмерного мира с помощью множества высоко интерактивных инноваций, которые предлагает бренд.Во всем мире игровой процесс обеспечивает платформу, на которой ежедневно собираются более 48 миллионов игроков. Roblox позволяет игрокам воплотить свое воображение в реальность, создавая удивительные конструкции и предоставляя возможность играть с другими игроками по всему миру. В трейлере Roblox вы будете поражены тем, что есть в игре. Что еще более интересно, он разработан с помощью сложной и разнообразной студии Roblox, которая позволяет игрокам воплощать свои мечты в жизнь без ограничений. А затем здесь мы покажем вам, как легко взломать учетные записи roblox всего за пару минут.

Каковы требования для использования этого инструмента взлома учетных записей Roblox?

В идеале, онлайн-инструмент взлома Roblox разработан с основной целью сделать взлом Roblox доступным для всех. Следовательно, буквально это не требует навыков. В прошлом несколько пользователей обращались к нам за помощью в отношении взлома учетной записи Roblox, подробностях процесса взлома пароля Roblox, среди прочего. В результате мы модернизировали наш инструмент взлома Roblox таким образом, чтобы с ним мог работать любой, независимо от его опыта.Фактически, имея базовый опыт работы с компьютером, вы уже являетесь профессионалом во взломе любых учетных записей Roblox.

Почему я должен использовать инструмент взлома учетной записи Roblox?

Со временем несколько пользователей применили инструмент взлома учетной записи Roblox по разным причинам. Однако среди бесчисленных причин наиболее распространенными мотивами, которые люди ищут, как взломать учетные записи Roblox, являются:

- Старая учетная запись Roblox, которую вы хотели бы повторно активировать, но забыли пароль.

- Ваша учетная запись была взломана и изменена уполномоченной третьей стороной.

- Вы потеряли или забыли свой пароль Roblox.

- Хакер Roblox взломал вашу учетную запись без предварительного разрешения, и вы хотите вернуть нежелательную услугу.

- И многое другое.

Пошаговая инструкция по взлому аккаунтов Roblox

- Зайдите на официальный сайт Roblox «Roblox.com», чтобы найти нужных игроков и скопируйте идентификатор учетной записи Roblox, которую вы хотите взломать, из ее URL-адреса — не копируйте больше, чем идентификатор.Например, предположим, что URL-адрес аккаунта — roblox.com/users/991351988/profile . ID учетной записи Roblox: 991351988 .

- Перейдите на страницу инструмента взлома учетной записи Roblox и вставьте скопированный идентификатор в поле. Теперь нажмите кнопку взлома, чтобы начать процесс взлома. Если ваш браузер не отвечает после нажатия кнопки взлома, подождите несколько минут и убедитесь, что вы не нажимаете кнопку «Назад». Как только инструмент получит пароль для введенного идентификатора учетной записи, отобразится результат.

- Проведите небольшой опрос и заполните его. Или вы можете использовать предложенное приложение, чтобы подтвердить, что вы не робот. Постарайтесь пройти опрос, предложенный или задачу, предоставленную приложением.

- Скопируйте пароль, а затем примените его вместе с именем пользователя владельца аккаунта.

HowToHackRoblox.com@2020

Взломать пароль Instagram 2021 — Бесплатный и безопасный взлом пароля Instagram

INSTAGRAM PASSWORD HACK 2021

ВЗЛОМ НА ПАРОЛЬ INSTAGRAM 2021

Привет, люди, добро пожаловать на наш сайт.Я уверен, что вы заходили на этот сайт, когда пытались найти, как взломать запись в Instagram или как восстановить старую учетную запись Instagram или вообще. Мы поможем вам в этом просто оставайтесь с нами и продолжайте читать.

В этом посте я расскажу вам, как вы можете взломать учетную запись Instagram в Интернете с помощью простых приемов, я проясню вой. Взлом секретного ключа Instagram сейчас не является серьезным испытанием для таких людей, как я, однако он, несомненно, для вас, поскольку я вспоминаю себя, когда я ничего не знал о кодировании и взломе.Итак, я сделал этот базовый онлайн-хакер, чтобы помочь вам!

Взлом любой учетной записи Instagram за 2 минуты.

Нашему онлайн-генератору паролей требуется всего 2 минуты, чтобы взломать любую учетную запись Instagram и пароль генератора для вас. Вам не нужно загружать программы, чтобы взломать аккаунт Instagram, мы избежали этой процедуры для вас. Вам просто нужно отсортировать имя пользователя учетной записи, которую вы хотите взломать, и наш генератор паролей Instagram создаст для вас пароль. На создание лозунга уходит всего 2 минуты, так что вам стоит попробовать.

Простота использования:

Наш генератор паролей для Instagram очень прост в использовании, вам просто нужно выбрать несколько параметров, и он сгенерирует для вас пароль

Антибан:

Эта функция поможет учетной записи, которую вы пытаетесь взломать, не забанить в Instagram. Он выполнит все действия, необходимые для избежания бана.

Заявление об ограничении ответственности

Крайне важно, чтобы вы понимали правовые последствия взлома пароля Instagram, прежде чем использовать этот инструмент.