Как могут читать вашу/чужую переписку в WhatsApp. :: Блог Михаила Калошина

В начале года я написал заметку “Как читать чужую переписку в Viber и WhatsApp.” — для чего и зачем написано в самой заметке. В итоге, она стала самой популярной в моем блоге, даже занимала первое место в результатах поисковых запросов Google — сотни комментариев, писем, интервью на телевидении. От количества комментариев навигация в мобильной версии сайта стала неудобной/непонятной, кроме того, когда читатели/посетители оставляли комментарий с вопросом, не всегда было понятно, к какой программе он относился — и я решил, что необходимо оптимизировать заметку и разделить Viber и WhatsApp. Так появилась первая заметка “Как могут читать вашу/чужую переписку в Viber.”, которая дополнительно содержит ответы на все часто задаваемые вопросы из комментариев и писем по программе Viber. Это вторая заметка, которая, как вы поняли из названия, относится к программе WhatsApp, но она не последняя — сейчас у меня в процессе тестирования программа Telegram, и по его завершению будет еще заметка “Как могут читать вашу/чужую переписку в Telegram.

В целом, программы Viber и WhatsApp очень похожи, единственное существенное отличие между ними — это возможность установить программу Viber на планшет и компьютер, используя номер телефона физически другого телефона/планшета. Также, на мой взгляд, уровень защиты программы WhatsApp чуть выше как минимум по причине того, что программа при запуске проверяет номер телефона устройства, и если определяется другой номер (т.е. не тот, к которому привязана учетная запись в WhatsApp) — программа отключается (закрывается). Еще один плюс WhatsApp — это возможность увидеть, на каких ноутбуках/компьютерах (браузерах) подключена ваша учетная запись (номер телефона).

Как это работает?

Если у другого человека (муж/жена, парень/девушка, коллега или любой другой вариант) есть кратковременный доступ к вашему телефону, например, когда вы принимаете душ, готовите ужин или просто отошли от рабочего места и оставили свой телефон на столе без присмотра, вашу учетную запись в WhatsApp могут активировать на ноутбуке/компьютере.

Для этого необходимо взять ваше устройство, зайти со своего ноутбука/компьютера на сайт web.whatsapp.com и отсканировать из программы WhatsApp на вашем устройстве специальный QR-код, который будет на сайте. Это приведет к подключению этого компьютера к вашему номеру и полной синхронизации с компьютером всех переписок, которые находятся в вашем телефоне. А если еще и поставить “галочку” в строке “Оставаться в системе”, то в любой момент времени можно будет зайти в вашу переписку без повторного сканирования QR-кода.

Самое простое:

- Не оставляйте ваш телефон без присмотра.

- Не передавайте ваш телефон (поиграть, позвонить) другим людям.

- Используйте блокировку экрана — графический ключ или код (например TimePin).

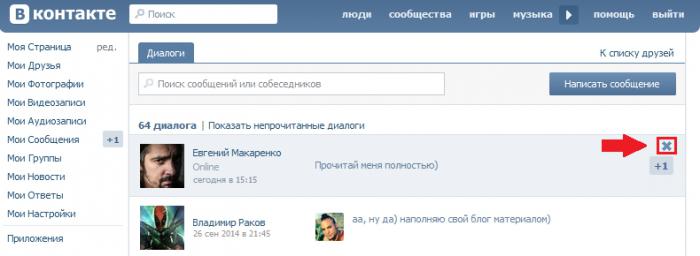

Если вы обнаружили новый компьютер в списке и он не ваш — нажмите на кнопку “Выйти со всех компьютеров”, и тогда доступ к вашей учетной записи в WhatsApp (номеру телефона) у всех компьютеров будет отключен.

Еще один момент: если вы нажмете на строку с подключенным компьютером — откроется программа Карты (в моем случае я выбрал Google Maps) и покажет местоположение данного компьютера.

Часто задаваемые вопросы:

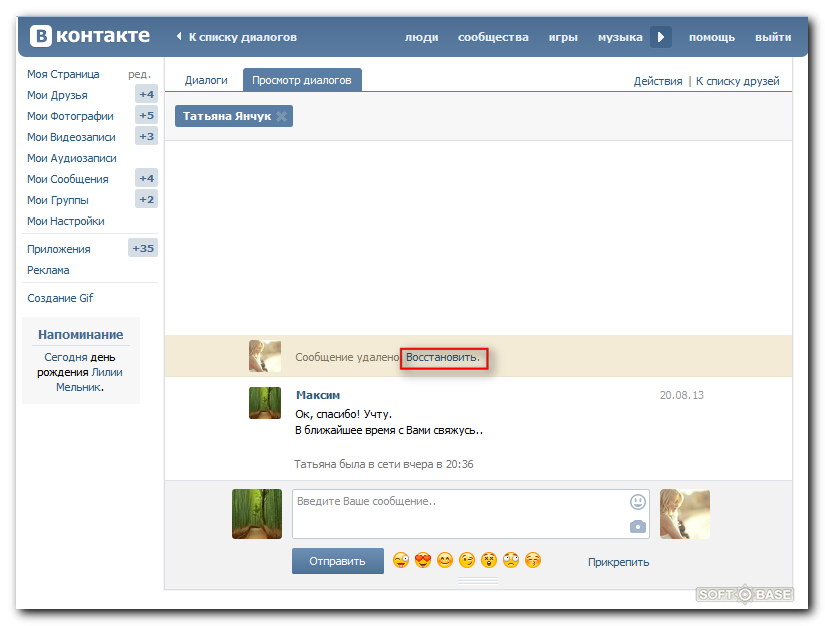

— Удаляются ли сообщения на компьютере, если их удалить с телефона?

Да, удаляются в процессе синхронизации, и так же в обратном порядке — если удаляете переписку с компьютера, то она удаляется и в телефоне.

— Где найти удаленные диалоги или как восстановить удаленную переписку?

Если вы удалили переписку в программе, то стандартными методами ее не восстановить. Если вы удалили только программу (случайно или специально), то после повторной установки программа проверит наличие архива переписки в памяти устройства и предложит ее восстановить.

— Как перенести переписку на другой телефон?

Теоретически, если вы скопируете всю папку программы (sdcard/WhatsApp) из памяти телефона в то же место на другом телефоне и после этого установите программу, то программа проверит наличие архива переписки в памяти устройства и предложит ее восстановить (Не проверено! Если знаете способ — напишите в комментариях).

Обновление! Еще один способ описан в «Как настроить резервное копирование WhatsApp на Google Диск?»

— Как сохранить переписку WhatsApp?

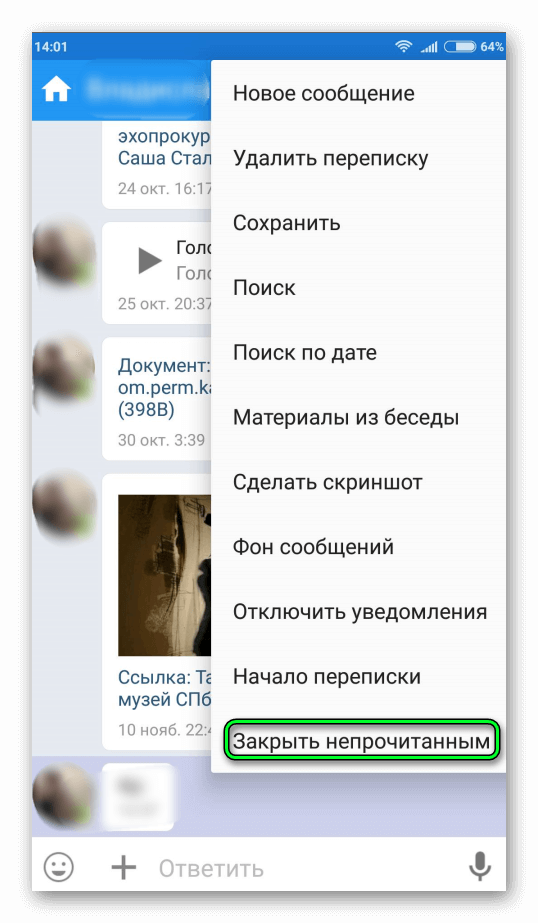

Ежедневно в 4:00 программа автоматически создает резервную копию всей вашей переписки за предыдущий день. Но есть еще один вариант — например, отправить ее себе по электронной почте. Для этого необходимо зайти в конкретный чат, нажать на иконку меню (3 точки в правом верхнем углу), из выпадающего меню выбрать “Еще”, после чего нажать на “Отправить чат по почте”.

В открывшемся окне выберите один из вариантов формирования архива переписки для отправки, но не забывайте о максимальном объеме исходящего письма — в различных почтовых сервисах он разный.

— Как использовать WhatsApp Web в телефоне/планшете?

(Внимание! Замечено, что с 25.03.2016 данная возможность была закрыта.)

В комментариях к этой заметке, посетитель «Анонимный 9 окт. 2015 г., 2:29:00» описал метод как можно активировать web.

whatsapp.com на другом телефоне/планшете вместо ноутбука/компьютера. Для этого необходимо зайти на сайт web.whatsapp.com с телефона/планшета, нажать на иконку меню (3 точки в правом верхнем углу), из выпадающего меню выбрать “Требуется полная версия”, и вам откроется страница с QR-кодом. (Проверено в Google Chrome).

whatsapp.com на другом телефоне/планшете вместо ноутбука/компьютера. Для этого необходимо зайти на сайт web.whatsapp.com с телефона/планшета, нажать на иконку меню (3 точки в правом верхнем углу), из выпадающего меню выбрать “Требуется полная версия”, и вам откроется страница с QR-кодом. (Проверено в Google Chrome).Если вы не нашли ответ на ваш вопрос в данной заметке или в комментариях к ней, то рекомендую сначала посмотреть в первоисточнике здесь (и в самой заметке, и в комментариях), а уже после задавать вопрос в комментариях к данной заметке.

09.10.2015 — Добавлено — «Как использовать WhatsApp Web в телефоне/планшете?»

25.03.2016 — Администрация WhatsApp закрывает возможность использовать «»Как использовать WhatsApp Web в телефоне/планшете?»»

Заметки, похожие по теме:

«Как отправить сообщение, если вас заблокировали в Viber?»

“Как могут читать вашу/чужую переписку в Viber.”

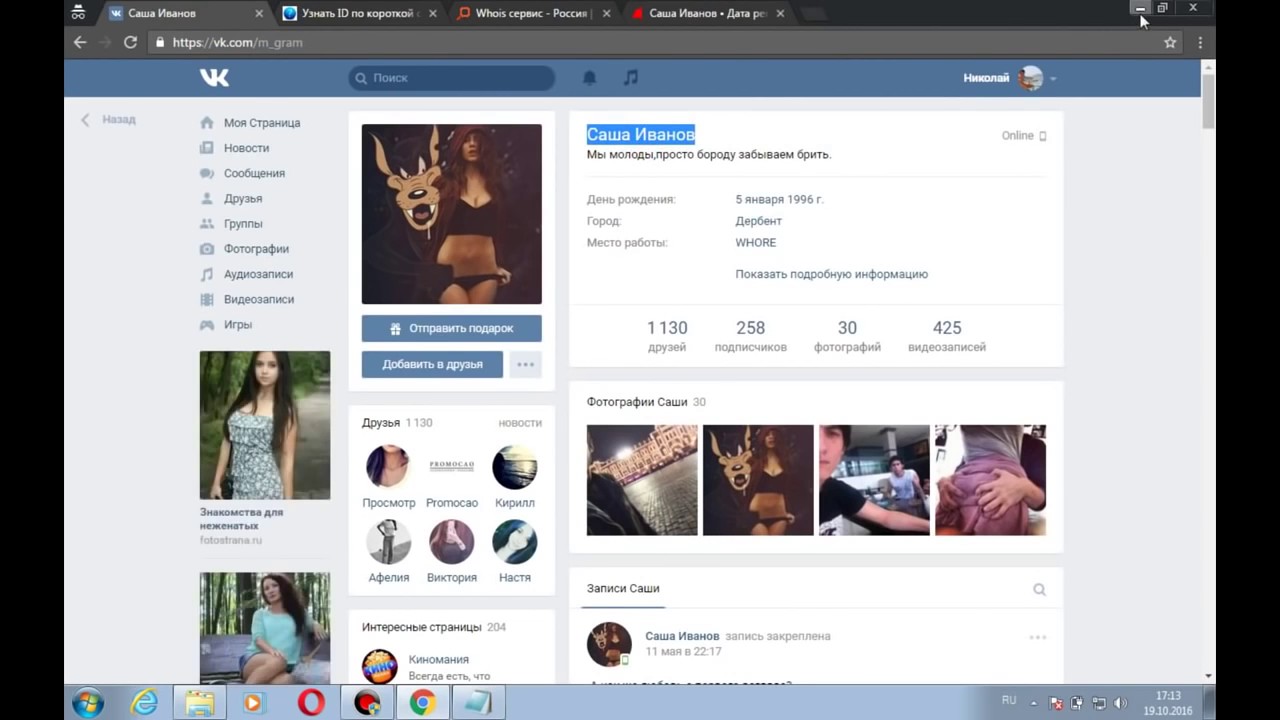

Переписка вконтакте читать чужие сообщения.

Как в «Контакте» прочитать чужую переписку? Как прочитать чужие сообщения во «ВКонтакте»

Как в «Контакте» прочитать чужую переписку? Как прочитать чужие сообщения во «ВКонтакте»Итак, мои юные хацкеры, сегодня я бы хотел рассказать вам про одну очень интересную, как мне кажется тему, про незаметное чтение чужой переписке вконтакте. Особых знаний в программировании и хакинге вам не потребуется, единственное что нам нужно, хоть какие-то навыки социальной инженерии, которые помогут нам получить чужой токен вк, об этом я напишу ниже. Поехали!

Типа хакеры анонимусы)

Для начала нам нужно выбрать сервис, с помощью которого мы будем по токену вконтакте получать все переписку нашей жертвы. Скажу честно, сервисов для этого достаточно, но я вставлю лишь тот, который мне понравился больше всего и который использую лично.

Дла заказа писать в вконтакте , либо в телеграм !

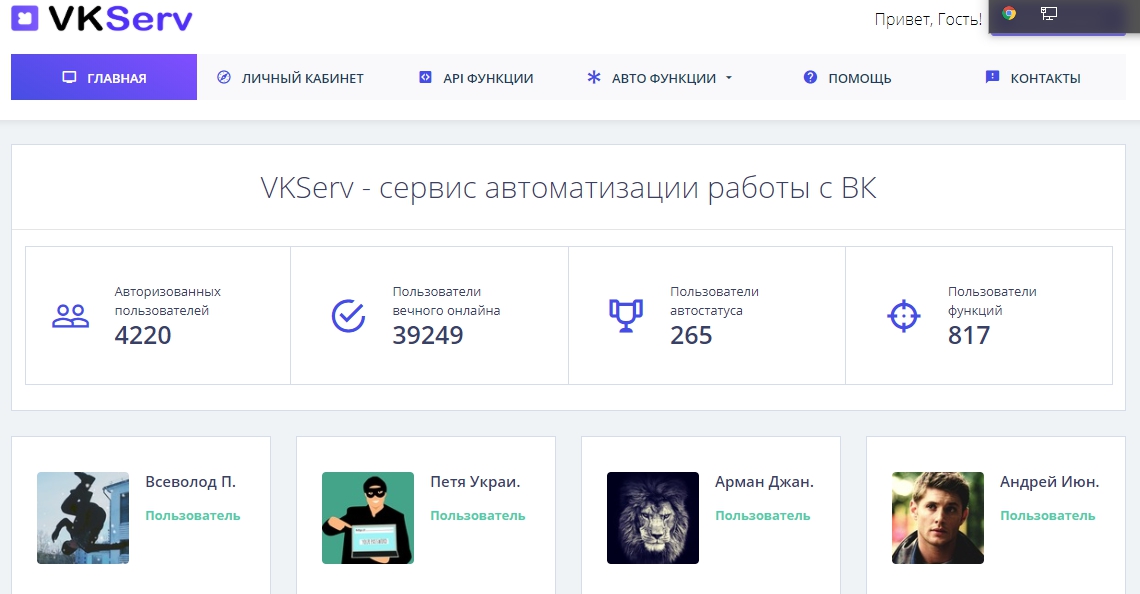

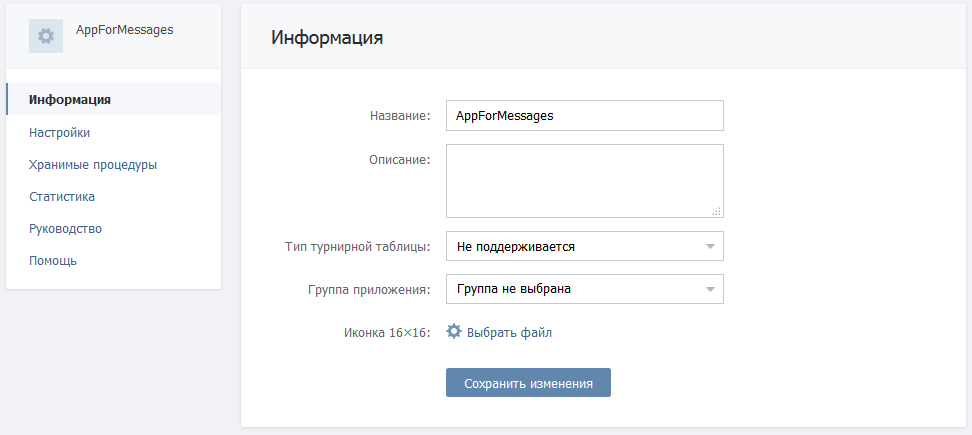

VkServ — это сервис, который предоставляет довольно много различных интересных функций для того, чтобы сделать свою страницу интереснее. Например установить обновляемый статус, вечный онлайн вконтакте, установить обновляемую обложку в группу и многое другое.

Например установить обновляемый статус, вечный онлайн вконтакте, установить обновляемую обложку в группу и многое другое.

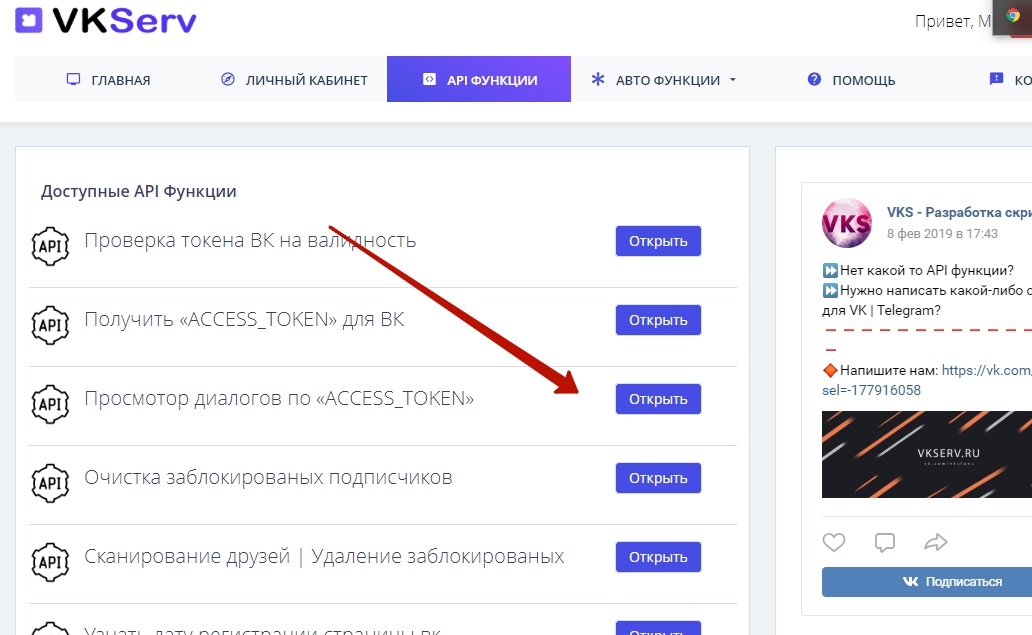

На скрине приложу лишь то, что влезло на одной странице браузера, на самом деле их там намного больше!

Часть функций vkserv

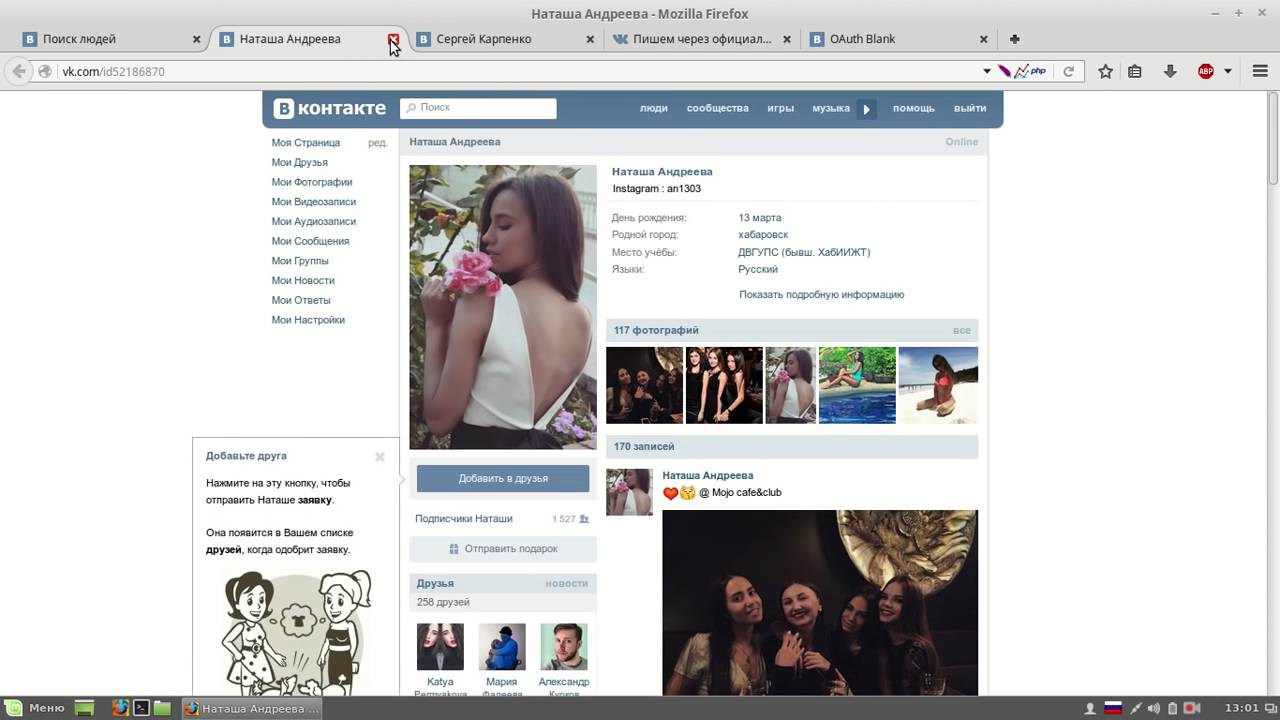

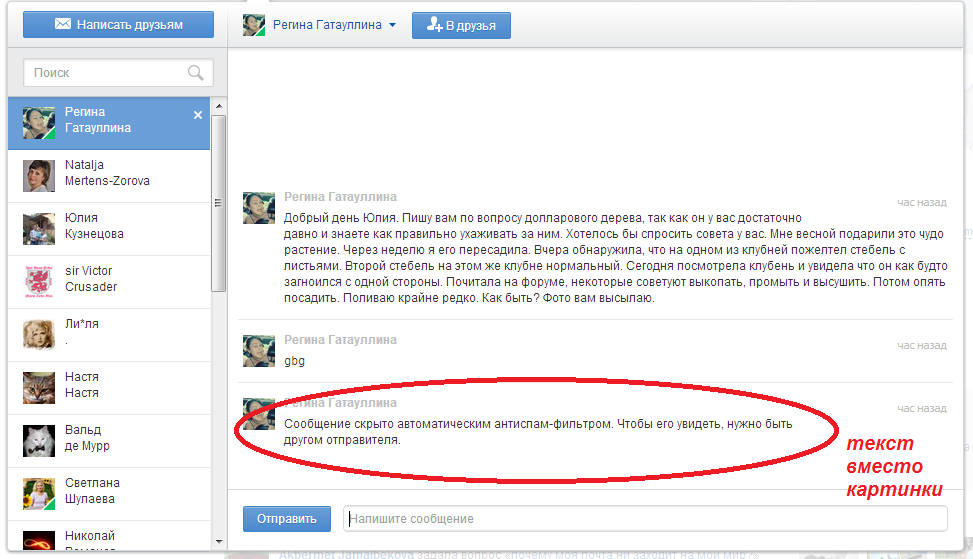

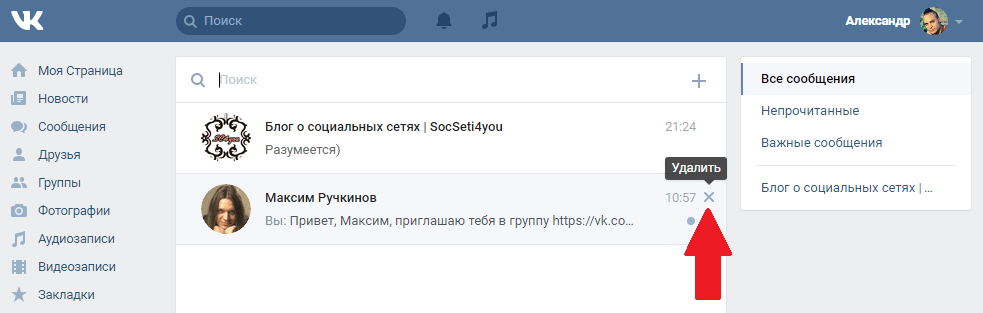

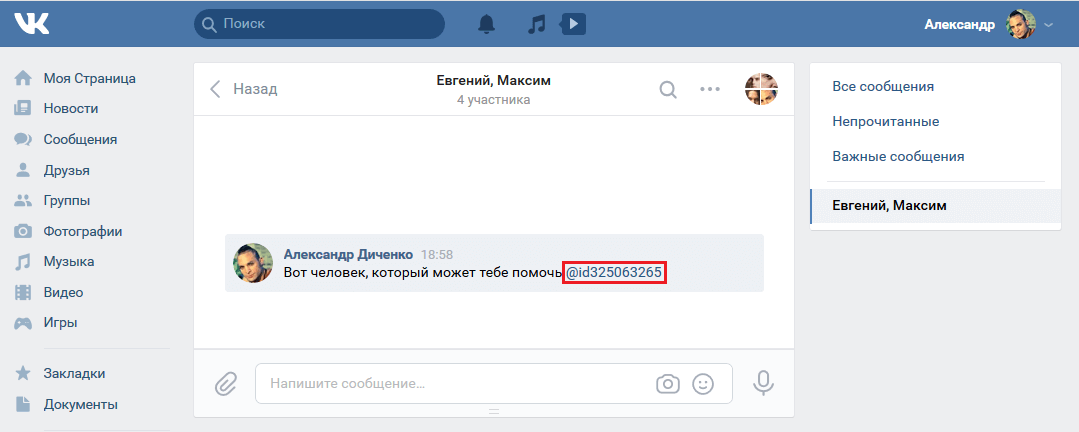

Но нам этот сайт нужен не для того, чтобы устанавливать себе автостатус, либо вечный онлайн. Мы хотим читать чужие сообщения в вк. Поэтому сразу же переходим на страницу с API Функциями, находится она по адресу www.vkserv.ru/api.

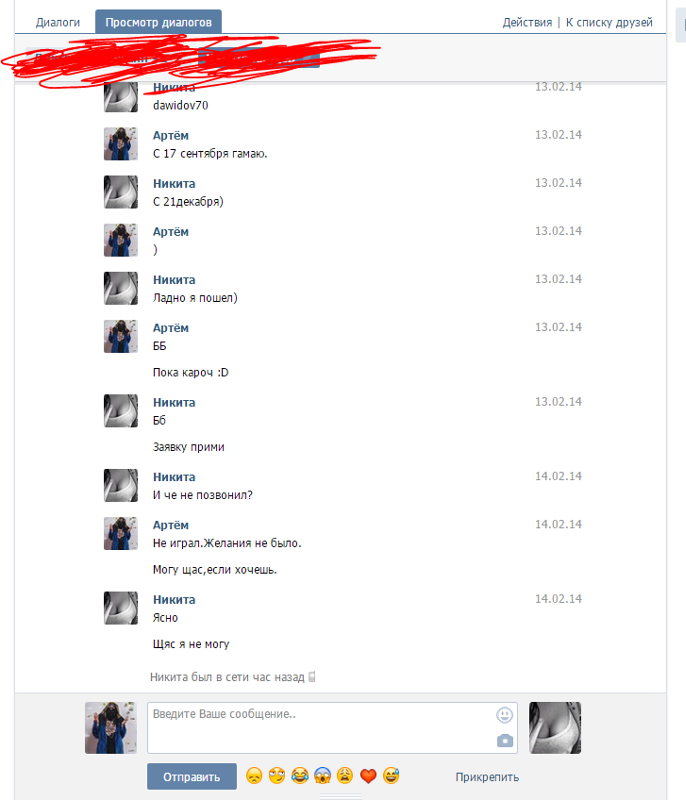

Для тех, кто не понял я показал все на скриншоте. То есть заходим на сайт vkserv.ru, далее нажимаем Api функции и на открывшейся странице «Просмотр диалогов по токену вк «.

Просмотр чужих диалогов вк

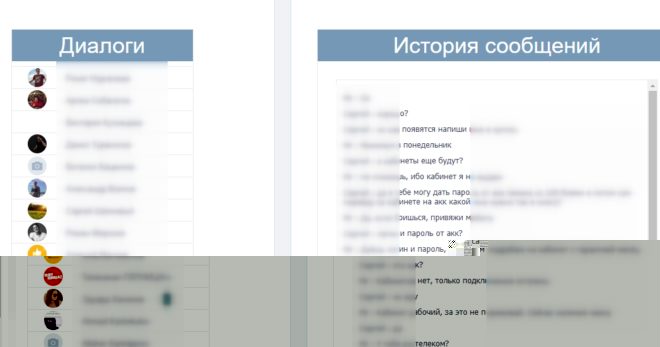

После перехода в просмотр диалогов перед нами откроется меню установки и получения токена. Именно туда нам надо установить токен жертвы, у которой вы хотите просматривать сообщения, переписку.

Установка токена и получение

Но для начала нам нужно получить тот самый заветный код, а именно токен, благодаря которому мы будем читать чужие сообщения вк.

После того, как мы нажали разрешить, появится страница с токеном и предупреждением о том, что копировать его нельзя ни для кого. И появится наш токен. Находится он в адресной строке браузера, начинается от знака = и заканчивается на & . Но жертва может нам отправить ссылку полностью, а мы сами уже выделим нужные нам данные.

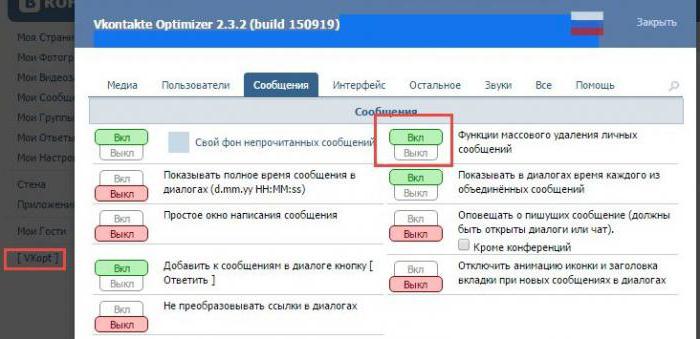

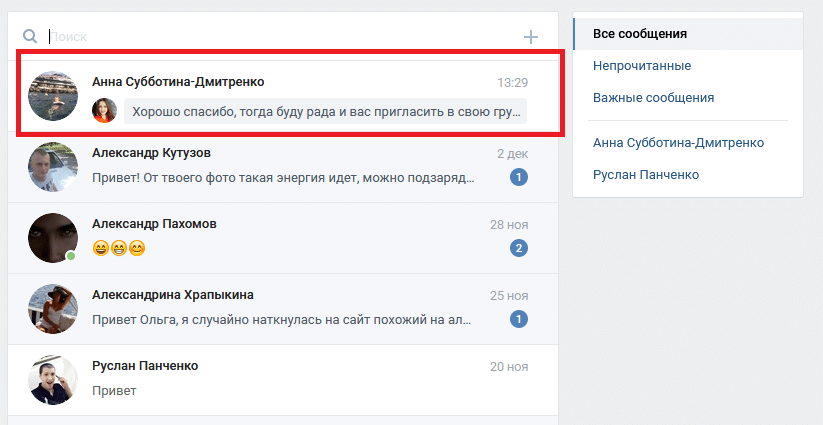

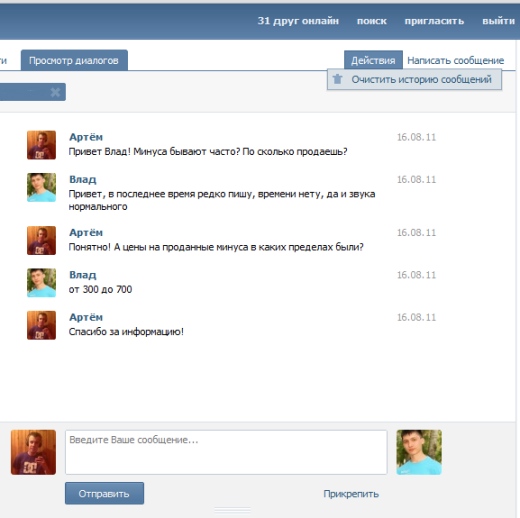

После установки токена в окошке нажимаем ок и нажимаем на кнопку «диалоги», перед вами будет список всех диалогов и сообщений. Далее все уже как в полной версии вконтакте, нажимаем диалог и просматриваем сообщения диалога.

Читаем чужие переписки по установленному токену

Как получить чужой токен?

Внимание! Теперь вы можете заказать у нас получение переписки любого человека, либо получение его токена вконтакте для чтения переписки вконтакте.

Дла заказа писать в

Социальные сети сегодня — основной механизм личного общения людей в интернет-пространстве. Им пользуются гораздо чаще, чем классическими форумами, почтой и даже Скайпом. Существуют методы, позволяющие читать чужую переписку в социальных сетях

Вконтакте, Одноклассники, Фейсбук, Мой мир

Им пользуются гораздо чаще, чем классическими форумами, почтой и даже Скайпом. Существуют методы, позволяющие читать чужую переписку в социальных сетях

Вконтакте, Одноклассники, Фейсбук, Мой мир

Давайте рассмотрим их детально.

5 самых популярных рабочих способов:

Взлом страницы и подбор пароля

Самым полярным средством получения доступа к аккаунту в социальной сети, являются разнообразные методы взлома страниц и получения пароля доступа к страничке vk.com, odnoklassniki.ru, facebook.com, my.mail.ru

Взлом через электронную почту

Довольно уязвимое место безопасности аккаунта в социальной сети — это привязанная к нему электронная почта. Получив доступ к «мылу», можно послать запрос на изменение пароля в соцсети и соответственно зайти под новым, прочитав переписку. Взлом электронной почты организуется при помощи спецпрограмм, при этом ряд сервисов (например, mail.ru), имеет большую уязвимость и множество программных «дыр», позволяющих завладеть доступом к e-mail.

Иногда даже не требуется специальных знаний: часто на пароль к почте ставят номер мобильного/домашнего телефона, а в секретном вопросе/ответе по умолчанию стоит вопрос о девичьей фамилии матери, поэтому имея такие сведения, легко получить необходимый доступ сначала к почте, а потом и к аккаунту в соцсети.

Подбор пароля через «брутфорс»

Давно разработаны программы, обходящие систему защиты от множественных попыток ввода пароля — зная логин, такая система пытается подобрать пароли к аккаунту. Самые популярные приложения для таких задач: Vk.Com Brut Check Spam, Namepass, Сombine Soft, Brutefоrcе with multi-thrеаds. По аналогии, пароль можно подобрать вручную, забивая туда возможные известные данные о человеке.

Поддельное письмо от сервиса

Одним из известных методов взлома, является отправка письма якобы от сервисной службы социальной сети, где требуется ввести логин/пароль страницы, или же кодовое слово для восстановления доступа. При этом само письмо высылается адресату с поддельным адресом — сделать это можно вручную, имея базовые знания HTML, или же через специальные сервисы по типу anmase. ru.

ru.

Альтернатива — троянская программа в любом письме нейтрального содержания, которая при запуске, считывает все пароли и логины в системе, однако современные антивирусы с последними базами данных, довольно быстро их выявляют, а сам пользователь, скорее всего, не запустит неизвестный исполняемый файл, прикреплённый к письму.

Использование cookie

Во всех интернет-браузер по умолчанию включены cookie — файлы с зашифрованной информацией о посещениях страниц, необходимых для более оперативной их повторной загрузки. Куки содержат также логины и пароли, правда, зашифрованные простым ключём. Получив данные файлы, можно расшифровать данные (при помощи программ, например, Vkontakte Cookie Password Recovery для ВК-сети) и добраться таким образом, до личной переписки в социальной сети.

Фишинговые сайты

Популярный метод получения логина и пароля к странице — создание сайтов-фальшивок с дизайном, идентичным соцсети, однако имеющим другой адрес. Если человек заходит на него, он по инерции может вбить логин с паролем, которые тут же попадут к владельцу фишингового портала.

Если человек заходит на него, он по инерции может вбить логин с паролем, которые тут же попадут к владельцу фишингового портала.

Работа профессионалов

Профессиональные хакеры за соответствующее вознаграждение, комбинируют вышеуказанные методы взлома, а также применяют свои уникальные алгоритмы, после чего обменивают доступ к аккаунту социальной сети на деньги.

Клавиатурные шпионы

Клавиатурные шпионы — это целый класс программ, скрытно устанавливаемых на ПК и мобильные гаджеты. Данные приложения записывают спецкоды вводимых пользователем символов, попутно привязывая их к текущим окнам и элементам ввода и отслеживая запущенные процессы. После сбора информации и скрытной слежки, они передают посредством интернет-соединения, данные стороннему человеку.

Оптимальный вариант получения конфиденциальной информации часто не определяется антивирусами с последними вирусными базами, поскольку клавиатурные шпионы не имеют признаков вирусной программы. Такой софт работает по-разному в зависимости от кода, самые совершенные не отображаются в системных процессах и маскируются под драйвера оборудования.

Такой софт работает по-разному в зависимости от кода, самые совершенные не отображаются в системных процессах и маскируются под драйвера оборудования.

Основные виды:

- Аппаратные — механические миниатюрные приспособления, встраиваемые в клавиатуру. Не требует установки программ, работают как при включенном, так и при выключенном компьютере/мобильном телефоне.

- Программные — классические приложения, требующие обязательно установки на устройства.

- Акустические — электронные спецсистемы, мониторящие звуки нажатия на клавиши с расстояния и преобразующие данные звуковые колебания в текстовый вид.

Первый и третий вид таких кейлоггеров обычно недоступен простым пользователям, поэтому для юзера актуален именно второй вариант.

Самые известные программные клавиатурные шпионы — Elite Keylogger, Keylogger Net, AutoKeySpy, NeoSpy.

Человеческий фактор

Доступ к личной переписке в социальной сети человека можно получить нелегально через технических представителей сервиса, обслуживающих работу системы, а также от силовых структур, посылающих запрос к администрации социальной сети на предоставление доступа к страничке пользователя в крупнейших соцсетях

Вконтакте, Одноклассники, Мой мир

и

детализацию личных сообщений. Оба способа, естественно, незаконны.

Оба способа, естественно, незаконны.

Найти нужных людей внутри того же «Вконтакте» достаточно проблематично, а об иностранных соцсетях можно и вовсе забыть. Запросы же через полицию стоят очень дорого. Поэтому, самым оптимальным вариантом могут быть программы-шпионы.

Предупреждение и послесловие

Остерегайтесь мошенников, которые предлагают за символическую или же небольшую плату, организовать доступ к личной переписке в соцсетях любого человека. Обходите стороной сайты-обманки, обещающие за несколько секунд выдать требуемый доступ и требующие за это отправить СМС на короткий номер. Процесс получения несанкционированного доступа к странице человека в соцсети довольно объёмен и длителен, в большинстве случаев требует индивидуального подхода и проработки нескольких вариантов получения логина и пароля. Наряду с ответственностью за данные действия — подумайте, нужно ли оно вам?

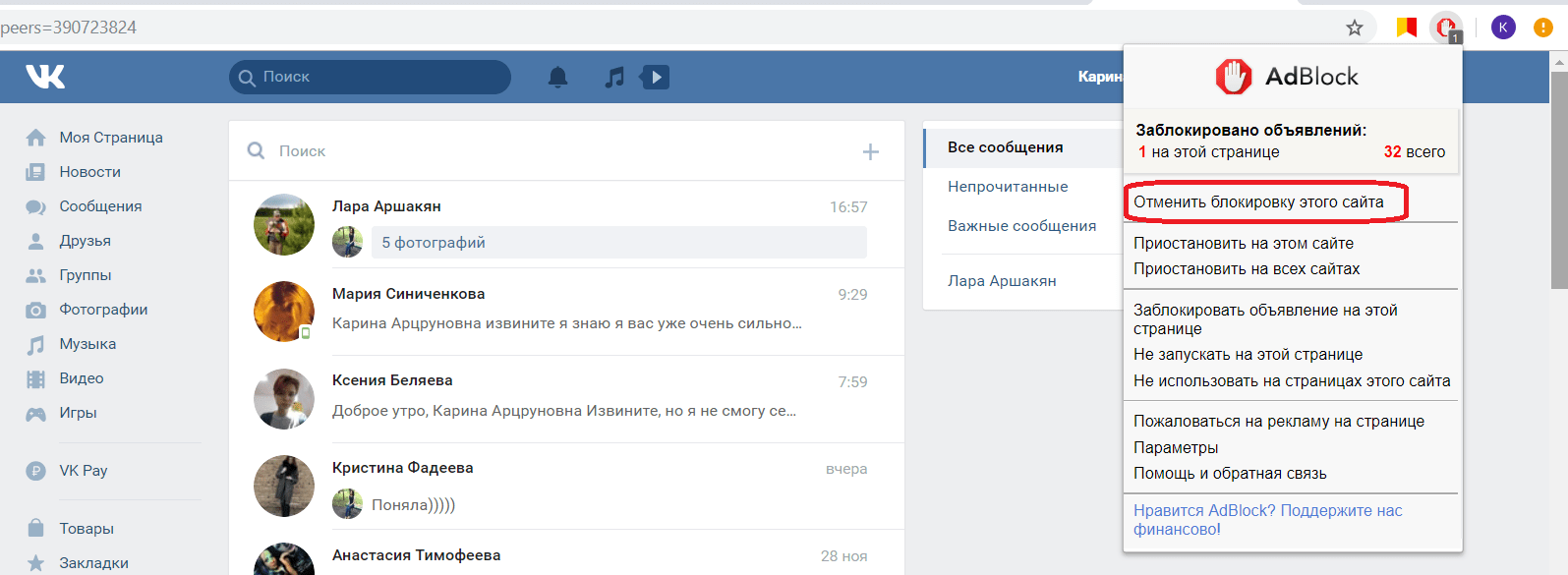

Тема сегодняшней статьи – чтение чужих переписок во ВКонтакте. Прежде чем начать говорить о том, как читать чужие сообщения в ВК, стоит отметить, что данное действие неоднозначно с точки зрения морали. Читая переписку другого человека без его ведома, вы не просто узнаете, о чем он общается, что его интересует и т.д., вы вторгаетесь в личную жизнь. Даже на законодательном уровне прописано право каждого гражданина на тайну переписки, телефонных разговоров, почтовых, телефонных и иных сообщений.

Читая переписку другого человека без его ведома, вы не просто узнаете, о чем он общается, что его интересует и т.д., вы вторгаетесь в личную жизнь. Даже на законодательном уровне прописано право каждого гражданина на тайну переписки, телефонных разговоров, почтовых, телефонных и иных сообщений.

Таким образом, читая личные сообщения другого человека, вы не только нарушаете правила пользования сайтом «ВКонтакте», но и нарушаете закон. Ну а для тех, кого это не смущает, я расскажу, как читать чужие сообщения в ВК.

Кому это нужно?

Чаще всего личная переписка пользователя может заинтересовать только знакомых людей: тех, кто знает его в реальной жизни, или наслышан о нем.

Мотивы могут быть разные. Кому-то интересно прочесть о чем общается его друг с другими людьми, кто-то пытается контролировать таким образом любимого человека, а кто-то и вовсе делает это из зависти, пытаясь выложить на всеобщее обозрение секреты и тайны.

Если вас заинтересовал вопрос, как прочесть переписку пользователя ВК, значит, вами движет одна из вышеописанных причин.

Программы для чтения чужих диалогов в ВК

Многие, кто читает данную статью, желает увидеть ту самую идеальную программу, которая одним кликом показывает все сообщения любого пользователя. Сразу скажем, такого софта нет! И даже не пытайтесь найти, зря потратите время.

Сегодня в сети можно найти множество сайтов, предлагающих скачать подобные программы. И если вы поддадитесь соблазну, то в лучшем случае это будет просто нерабочий и неактуальный софт, а в худшем – вы заразите свой ПК вирусом или того хуже, заплатите деньги мошенникам.

Если раньше и были работающие программы, которые позволяли легко взломать чужую страницу ВК, то сейчас они потеряли свою актуальность. Разработчики ВКонтакте хорошие мастера своего дела и не оставляют без внимания даже мельчайшие недочеты и неисправности, позволявшие ранее таким программам успешно работать. А как же тогда прочитать чужую переписку в ВК? Есть ли рабочие способы? Да они есть, и далее я о них вам расскажу.

Рабочие способы, как прочесть чужую переписку в ВК

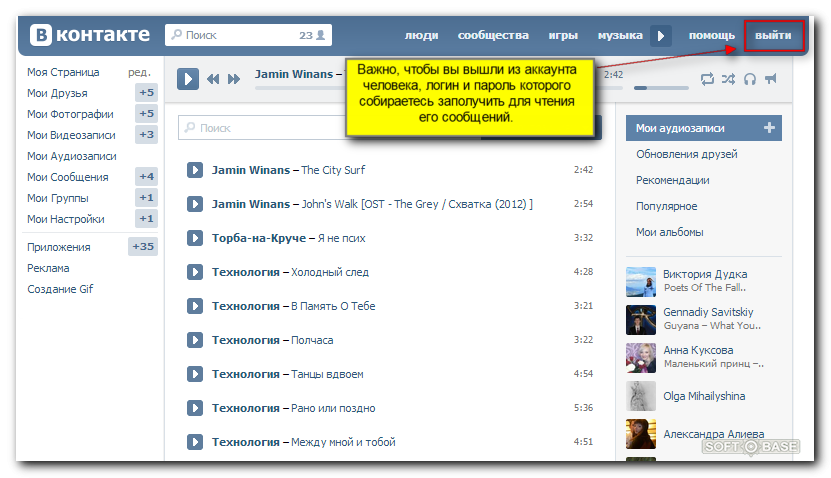

Первый способ основан лишь на невнимательности вашего друга или второй половинки. Данный способ позволяет получить доступ лишь к странице ВК хорошо знакомого вам человека, которого вы можете пригласить в свой дом. Алгоритм действий следующий:

Данный способ позволяет получить доступ лишь к странице ВК хорошо знакомого вам человека, которого вы можете пригласить в свой дом. Алгоритм действий следующий:

Вуаля! Теперь в вашем браузере сохранен логин и пароль от аккаунта друга или второй половинки. И вы в любой момент сможете прочитать все, что пожелаете. Главное, осторожно используйте его страницу, чтобы тот не заподозрил неладное.

Иногда данный способ сработает и без вашего участия. Только лишь за счет невнимательности друга. Оповещение о сохранении пароля выглядит так же, как и другие оповещения. Многие рефлекторно их закрывают, не обращая внимания на то, что там написано.

Данный способ проверен мною лично. Если даже ваш друг заметит, что пароль сохранился, вы всегда сможете умыть руки, сказав, что это браузер такой и сам все сохраняет.

Второй способ – более изощренный. Для его реализации вам потребуется хотя бы на несколько минут завладеть телефоном друга или второй половинки. Но даже если все получится, вы сможете прочесть лишь имеющиеся сообщения, но не новые, так как доступ к аккаунту будет потерян.

Для данного способа важно подобрать правильный момент. Чтобы друг не обнаружил, что на его странице сменился пароль сразу после того, как он дал вам телефон, так как все подозрения сразу же упадут на вас.

Зная номер телефона и пароль, вы сможете спокойно зайти в любой момент на страницу пользователя и прочесть все его переписки.

Итог

Напоследок стоит еще раз сказать. Чтение личных сообщений других пользователей – это неправильный и аморальный поступок. Вы должны доверять близким вам людям и не совершать подобных действий из зависти. У каждого человека должно быть право на тайну переписки.

Доброго времени суток, уважаемый читатель! Данный блог посвящается актуальным вопросам мобильной безопасности, с которыми наверняка каждый из вас сталкивается. Как вы думаете, существует ли программа, чтобы читать чужие сообщения вк втайне от владельца аккаунта? В статье найдёте все ответы! А в завершении материала я решил разместить небольшое тематическое видео.

Данные вопросы заинтересовали меня после нескольких случаев взлома личной страницы Вконтакте. Теперь эту социальную сеть часто использую для общения с коллегами по работе, поэтому мне обязательно требуется уверенность в том, что ни один посторонний человек получить доступ к конфиденциальной переписке не сумеет. Наверняка для этого существует программа, читать чужие сообщения вк через которую смог бы любой желающий!

Я решил отправиться на поиски такого софта в Интернет. Пересмотрел огромное количество разнообразных сайтов, некоторые приложения ставил себе в телефон. Да-да, речь именно о мобильных клиентах Вконтакте под Android, поскольку чаще сижу в этой социалке с телефона. В итоге оказалось, что реально работающих программ попросту нет! Очень много лохотрона и всякого сомнительного ПО, а также различных вирусов. Поэтому советую вам быть предельно осторожными, если надумаете что-то ставить в свой телефон. Но как читать чужие сообщения вк в подобной ситуации? Могут ли злоумышленники найти альтернативные варианты? Об этом ниже.

Я наткнулся на интересный сервис, позволяющий производить резервное копирование любой информации из памяти мобильного устройства. Получается, что скачать для вк взломщик, дабы читать чужие сообщения, вовсе и необязательно. Принцип действия служебной утилиты для копирования весьма прост – в телефон ставится специальное приложение, которое потребуется настроить. Весь процесс я описал в видео после статьи, обязательно посмотрите его! Затем программа собирает необходимые данные из памяти смартфона. Это и разговоры с предварительной звукозаписью, и переписка из популярных социальных сетей (включая Вконтакте, конечно же), и текстовые сообщения. Затем собранные данные можно изучать в личном кабинете пользователя, который располагается на отдельном сайте.

Но что случится, если подобное приложение втайне от вас кто-то поставит в ваш собственный мобильник! Антивирусы не станут блокировать его, а скрыть ярлык достаточно просто в настройках. Поэтому вк читать чужие сообщения бесплатно вполне реально и без специализированного ПО, гораздо более доступными программами. Но подчеркну – не имеет значения, о каком именно сервисе идёт речь. Все подобные утилиты работают аналогичным образом, и задумывались они для конкретных служебных целей.

Но подчеркну – не имеет значения, о каком именно сервисе идёт речь. Все подобные утилиты работают аналогичным образом, и задумывались они для конкретных служебных целей.

Остаётся дать читателю полезный совет по безопасности. Будьте внимательны и бдительны! Старайтесь не передавать своё мобильное устройство неизвестным людям, да и просто тем, кому вы полностью не доверяете. Также не рекомендуется бросать трубку на рабочем столе без присмотра, особенно если в вашем офисе работает много сотрудников. Тогда и получить доступ к важной информации никто не сможет.

В завершении привожу интересное тематическое видео, которое я снял специально для читателей своего блога! Из видеоролика вы узнаете о том, как настроить описанный выше сервис. Но не забывайте, что нельзя ставить подобные программы в чужие смартфоны! Владельцу мобильника подобное вмешательство в личную жизнь наверняка не понравится.

Вконтакте – это одна из самых популярных социальных сетей в нашей стране. Миллионы людей ежедневно отправляют друг другу огромное количество текстовых посланий.

Социальная сеть может стать средством для общения и одновременно методом получения информации. Личная переписка в сети уже давно стала не тайной за семью печатями. Существует несколько способов, как читать чужие сообщения Вконтакте.

Методы и как они работают

Первый метод. Узнать, что пишут друзья и знакомые позволит вам специальная программа-шпион. В Интернете их можно найти огромное множество. Но не все они работают так, как написано в описании. Поэтому мало знать, как читать чужие СМС Вконтакте. Важно понимать, какому сайту нужно доверять.

Многие из приложений платные. Поэтому стоит быть осторожным, чтоб не попасть на удочку злоумышленников. Очень обидно, когда вы отдали N-ю сумму денег, а вместо результата получили «спасибо».

Также с программой нужно тщательно разобраться. Мало кто может удачно скачать ее, с первого раза получив доступ к чужому аккаунту. Особенно сложно это потому, что все виртуальные шпионы имеют разный интерфейс.

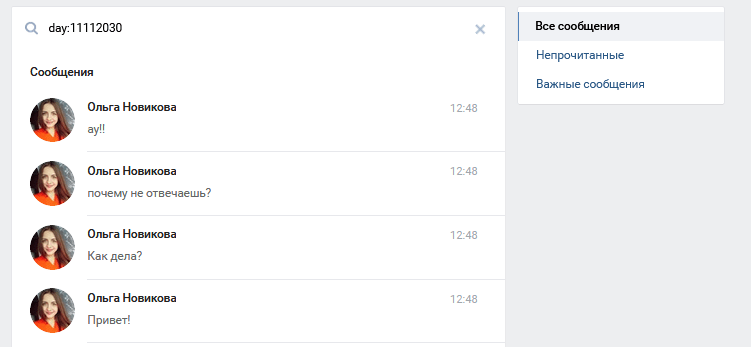

Как узнать чужую переписку онлайн

Второй метод. Это чтение чужих сообщений Вконтакте онлайн, без установки программного обеспечения. От человека требуется минимум действий. Работает все это через Интернет. Вам нужно зайти на сайт и ввести ID человека, данные которого вам интересны.

Это чтение чужих сообщений Вконтакте онлайн, без установки программного обеспечения. От человека требуется минимум действий. Работает все это через Интернет. Вам нужно зайти на сайт и ввести ID человека, данные которого вам интересны.

Взлом чужого аккаунта через Интернет – это намного дешевле, чем взлом через специальное приложение. При этом вы можете быть уверенны в том, что вы получите результат. И не просто выбросите деньги на ветер.

Неоспоримым плюсом также стало то, что вы получаете полный доступ к чужой странице. Это значит, что появляется возможность не только читать, но и отправлять сообщения. Иногда, это очень полезно.

Кто любит быть в курсе событий

Возможностью просмотра переписки часто пользуются влюбленные, подозревающие свою вторую половинку в измене. Также это очень полезно бизнесменам и журналистам, которые хотят получить материал. Если воспользуетесь программой для перехвата сообщений, сможете быть на шаг впереди оппонента.

Получить доступ к личной переписке выгоднее всего с помощью специального сервиса. Он предлагает программу для перехвата сообщений Вконтакте и многие другие «шпионские штучки». Предложенные цены намного ниже, чем у конкурентов, но это не главный плюс. Они на самом деле дают вам доступ к странице другого человека.

Он предлагает программу для перехвата сообщений Вконтакте и многие другие «шпионские штучки». Предложенные цены намного ниже, чем у конкурентов, но это не главный плюс. Они на самом деле дают вам доступ к странице другого человека.

Как настроить смартфон ребенка: родительский контроль и не только

Смартфоны помогают детям учиться и развлекаться, но при этом и открывают доступ к вредному контенту. В современных устройствах есть встроенные функциями контроля. РБК Тренды объясняют, как ими пользоваться

Согласно исследованию международной компании Ipsos, которое вышло в 2021 году, смартфонами пользуются 94% детей из России, при этом у 85% он свой. 93% детей регулярно используют компьютер. Эти цифры подтверждает исследование «Лаборатории Касперского» от 2021 года. Согласно ему, в начальной школе смартфон есть у 93% детей. Чаще всего дети выходят в интернет для игр (76%), просмотра видео (70%), общения с друзьями (67%) и подготовки к урокам (53%). Кроме того, каждый второй подросток, по данным НАФИ, совершает покупки с помощью смартфона.

Кроме того, каждый второй подросток, по данным НАФИ, совершает покупки с помощью смартфона.

Как отмечают родители, 53% детей проводят в смартфоне или за компьютером от одного до четырех часов в день; больше четверти (26%) тратят на них все свободное время. При этом только 55% родителей ограничивают для детей время пользования интернетом.

По данным международной организации Common Sense, родители обычно сами начинают давать детям гаджеты, причем уже с шести-восьмимесячного возраста. Согласно исследованию, проведенному NetMums, большинство детей сегодня начинают пользоваться Интернетом в возрасте трех лет.

Как настроить смартфон ребенку, а не ребенка против себя

При установке родительского контроля стоит понимать, что он должен быть этичным. Во-первых, нужно смириться с тем, что на игровое время ребенка будет приходиться от 50% до 99% времени за смартфоном. Задача родителя — добиться того, чтобы игровые сессии не растягивались на часы, а были покороче, но могли происходить несколько раз в день.

Вместо того чтобы бояться информации в Интернете, стоит научить ребенка правильно искать, анализировать и использовать данные из Сети. Желательно делать это вместе, пока он сам не научится грамотно пользоваться Интернетом.

Не стоит читать переписку ребенка — это допустимо только в экстренных случаях, как и изучение содержания его смартфона. А установка программ-шпионов может только подорвать доверие.

По мере того как дети становятся старше и доказывают, что знают правила работы со смартфоном, разумно предоставлять им больше свободы.

И Android, и iOS обладают встроенными инструментами родительского контроля. Разберемся, как их правильно выбрать и настроить.

Что такое родительский контроль

Родительский контроль — это программное обеспечение, предназначенное для защиты несовершеннолетних от контента, не подходящего для их возраста. Оно может блокировать порнографию, веб-сайты, содержащие рекламу алкогольных напитков и так далее на смартфоне и других устройствах.

На самом базовом уровне продукты родительского контроля содержат инструменты для блокировки нежелательного контента. Но большинство продуктов также имеют опцию настройки белых и черных списков. Белые списки — это разрешенные со стороны родителей сайты. Они не будут заблокированы, даже если относятся к категории, которую обычно ограничивает приложение. Напротив, веб-сайт из черного списка не будет отображаться в поиске, даже если сама категория не заблокирована.

Контроль действий ребенка в Google Play (Фото: appleinsider.ru)

Кроме того, большинство инструментов родительского контроля содержат и другие функции:

- Контроль или ограничения времени, которое дети проводят за смартфоном.

Например, родитель может настроить параметры таким образом, чтобы интернет или определенные программы не запускались после 22 часов, когда дети должны готовиться ко сну, а также может ограничить суточное время в Интернете. Если дневной лимит часов превышен, то ребенок не сможет получить доступ к конкретному сайту.

Например, родитель может настроить параметры таким образом, чтобы интернет или определенные программы не запускались после 22 часов, когда дети должны готовиться ко сну, а также может ограничить суточное время в Интернете. Если дневной лимит часов превышен, то ребенок не сможет получить доступ к конкретному сайту. - Блокировка приложений: это позволяет родителям полностью блокировать определенные программы, независимо от времени дня или объема использования.

- Просмотр геолокации. Данная функция позволит в любой момент проверить, где находится ребенок.

Многие инструменты родительского контроля могут устанавливаться в системе совершенно незаметно. Из-за этого даже технически подкованные подростки иногда не могут легко удалить их или обойти фильтрацию контента.

В Минцифры России в 2021 году поддержали установку родительского контроля по умолчанию на все продаваемые смартфоны.

Как настроить родительский контроль

Процесс установки родительского контроля отличается для устройств на iOS и Android.

Создайте аккаунт пользователя

Сначала нужно зарегистрировать учетную запись в Apple ID или аккаунт Google. Для ребенка до 13 лет это должны делать родители. Создать аккаунт можно как при первом запуске телефона, так и на старом устройстве, просто выйдя из своей учетной записи в системных настройках. Но удобнее выполнить сброс до заводских настроек, что заново запустит процедуру первичной настройки.

На Android сброс выполняется так: «Настройки» → «Восстановление и сброс» → «Сброс настроек» → «Сбросить настройки телефона» → «Стереть все».

На iOS: «Настройки» → «Основные» → «Сброс» → «Стереть контент и настройки».

В мастере настройки нужно выбрать «Создать новый аккаунт», ввести имя, пол и возраст ребенка, а также электронную почту и пароль. Затем нужно войти в собственный аккаунт Google и подтвердить создание учетной записи ребенка. После этого в новом аккаунте нужно включить двухфакторную аутентификацию и в качестве резервного телефона указать свой.

Детский Apple ID создается через функцию «Семейный доступ» в аккаунте родителя или опекуна. Для этого нужно зайти в «Настройки» → «Apple ID» → «Семейный доступ» → «Добавить члена семьи» → «Создать учетную запись ребёнка». Затем требуется ввести данные ребенка и следовать подсказкам. Если функция «Семейный доступ» еще не активирована, то потребуется сначала включить ее.

Включите блокировку экрана

В смартфоне находится много личной информации, которую нужно защитить. Базовый уровень такой защиты предполагает блокировку экрана устройства. Это может быть код-пароль, графический ключ, разблокировка по отпечатку или лицу. Обычно опцию предлагают настроить при первом запуске смартфона, но это можно сделать и позднее в настройках.

Открыть «Настройки» → «Безопасность» → «Блокировка экрана» и выбрать один из доступных вариантов.

Перейти в «Настройки» → «Face (Touch) ID и код-пароль», активировать один из способов и выбрать для него случаи использования.

Активируйте двухфакторную авторизацию

После активации двухфакторной авторизации вход в детскую учетную запись и любые попытки манипуляций будут возможны только после ввода кода, который отправляется на доверенный номер телефона. Это может быть номер родителя.

Это может быть номер родителя.

Нужно открыть страницу настроек аккаунта Google, выбрать в разделе «Безопасность» опцию «Вход в аккаунт Google» → «Двухэтапная аутентификация», нажать «Начать» и следовать подсказкам.

Перейти в настройки iPhone, открыть пункт Apple ID и iCloud → «Пароль и безопасность» → «Двухфакторная аутентификация». Нажать «Включить» и по инструкции добавить свой номер телефона.

Активируйте семейный доступ

Члены семьи с общим доступом могут делиться купленным контентом и разрешать ребенку покупки по запросу, а также ограничивать время использования устройства, просматривать местоположение и пользоваться другими функциями.

Нужно открыть на своем смартфоне голосовой ассистент, сказать «Окей, Google, создай семейную группу» и следовать инструкциям на экране.

Для управления группой требуется приложение Family Link. Чтобы добавить ребенка в семью, нужно в меню выбрать «Семейная группа» → «Пригласить членов семьи». После этого можно выбрать участника семьи и настроить разрешенные ему действия по своему усмотрению.

При создании детского аккаунта семейный доступ включается по умолчанию.

Добавите запрос на покупку и скачивание приложений

Функция одобрения покупок нужна, чтобы контролировать расходы детей в онлайне и ограничивать их для конкретных приложений. Если ребенок совершает покупку или даже бесплатную загрузку, родителю приходит уведомление, где можно одобрить скачивание или отменить его.

Открыть профиль ребёнка в приложении Family Link, перейти в «Настройки» → «Действия в Google Play» → «Что требует одобрения».

Открыть «Настройки» → Apple ID → «Семейный доступ» → «Попросить купить», включить тумблер в профиле ребенка.

Ограничьте нежелательный контент

Данная опция запрещает доступ ребенка к содержимому сексуального характера, жестокому контенту и другим нежелательным страницам в интернете.

Нужно перейти в профиль ребенка в настройках Family Link и в разделе «Действия Google Play» поставить необходимые ограничения для игр, приложений, фильмов, музыки и другого контента. Для блокировки веб-контента в разделе «Фильтры Google Chrome» нужно выбрать опцию «Блокировать сайты для взрослых», а в разделе «Фильтры Google Поиска» — настройку «Безопасный поиск».

Для блокировки веб-контента в разделе «Фильтры Google Chrome» нужно выбрать опцию «Блокировать сайты для взрослых», а в разделе «Фильтры Google Поиска» — настройку «Безопасный поиск».

Управление параметром осуществляется через функцию «Экранное время». В ней нужно включить в меню «Настройки» → «Экранное время». В разделе «Контент и конфиденциальность» → «Ограничения контента» устанавливаются возрастные ограничения для музыки, фильмов, приложений и другого содержимого. Взрослые сайты можно отключить в разделе «Веб-контент», а ненормативную лексику в поиске — в разделе Siri.

Установите параметры экранного времени

Опция позволяет определить количество времени, которое ребенок может тратить в день на игры, соцсети и приложения.

Нужно зайти в настройки Family Link → «Приложения Android». Здесь для каждой программы можно установить время использования, либо полностью заблокировать/снять любые ограничения.

Нужно перейти в раздел «Экранное время» → «Лимиты приложений». Ограничения можно установить как для отдельных приложений, так и для категорий программ.

Ограничения можно установить как для отдельных приложений, так и для категорий программ.

Также можно задать время покоя, когда будут доступны только выбранные приложения и телефонные звонки. Там же есть белый список программ, которые всегда доступны ребенку.

Параметры экранного времени в Family Link (Фото: appleinsider.ru)

Включите просмотр геолокации

В iOS и Android местоположение отображается в режиме реального времени в приложениях Family Link и «Локатор» соответственно.

В настройках Family Link нужно в разделе «Местоположение» включить тумблер «Передача геоданных». На главном экране приложения начнет отображаться текущее положение смартфона ребенка на карте.

Сначала нужно добавить ребенка в группу семейного доступа. Затем на его смартфоне нужно открыть встроенное приложение «Локатор», во вкладке «Люди» выбрать «Поделиться геопозицией», после чего ввести номер телефона родителя, отправить запрос и указать вариант «Поделиться бессрочно».

Настройка отслеживания геолокации в приложении «Локатор» (Фото: iphones.ru)

Выставите настройки на случай потери телефона

Неплохо предусмотреть ситуацию, когда ребенок забудет или потеряет свой смартфон, добавив на экран блокировки номер телефона и сообщение с просьбой вернуть устройство.

Можно установить постоянное изображение такого сообщения в разделе «Настройки» → «Экран» → «Расширенные настройки» → «На заблок. экране» → «Текст на экране».

Также можно заблокировать устройство и включить отображение заданного текста через страницу Google, где нужно войти в аккаунт, выбрать «Заблокировать устройство» и указать текст сообщения.

В iPhone функция доступна для уже утерянных устройств. Нужно открыть приложение «Локатор» со смартфона члена семьи, выбрать гаджет ребенка из списка устройств и нажать «Отметить как пропавшее».

Если у вас и у ребенка разные смартфоны

Когда ребенок использует iPhone, а родители предпочитают смартфоны на Android, могут возникнуть трудности с установкой родительского контроля. Однако несколько вариантов все же есть.

В 2021 году Роскачество назвало лучшие приложения родительского контроля, которые работают и на iOS, и на Android. В их числе были приложения Kaspersky SafeKids и Kidslox.

Kaspersky SafeKids предлагает настройки блокировки доступа к нежелательному контенту, ограничения времени использования устройств и отслеживания местоположения детей по GPS. Из интересного — удаленное отслеживание уровня заряда батареи смартфона, блокировка опасных запросов на YouTube. Годовая подписка на премиум-версию стоит ₽900, основная версия бесплатная.

Из интересного — удаленное отслеживание уровня заряда батареи смартфона, блокировка опасных запросов на YouTube. Годовая подписка на премиум-версию стоит ₽900, основная версия бесплатная.

Kaspersky SafeKids (Фото: Kaspersky)

Kidslox включает все основные опции родительского контроля, а также предлагает поощрять ребенка дополнительным временем за выполнение заданий (уроки, уборка и так далее). Также сервис позволяет удаленно заблокировать телефон ребенка в экстренных случаях.

В качестве альтернатив есть решения Kroha, mSpy, Norton, McAfee, Panda Security, Qustodio или BullGuard.

Читайте также:

Как использовать письма о прекращении и воздержании для защиты ваших прав

Случаи традиционных издевательств и преследований — не единственные случаи, когда уместно прекращение и воздержание. Фактически, письма о прекращении и воздержании могут использоваться для прекращения взыскания долгов, клеветы и нарушений прав интеллектуальной собственности.

Давайте обсудим эти неприятные и частые сообщения коллекторов. Закон о добросовестной практике взыскания долгов (FDCPA) контролирует такие действия и был принят с двумя основными целями.

- Во-первых, в нем содержатся рекомендации о том, как компания или частное лицо могут попытаться взыскать определенные долги. В частности, FDCPA конкретно запрещает «оскорбительное и вводящее в заблуждение поведение». Это может звучать относительно широко, и это потому, что так оно и есть.

- Во-вторых, он дает вам право заставить коллекторов прекратить общение с вами, и если они не прекратят, Закон предоставляет доступные средства правовой защиты, включая возможность подать иск о возмещении финансового ущерба.

Но прежде чем вы наймете адвоката для подачи иска против коллекторов, вы должны сначала потребовать, чтобы они прекратили общение.Это делается посредством письма о прекращении и воздержании, элементы которого будут более подробно обсуждаться ниже.

Преимущество отправки коллекторам письма о прекращении и воздержании заключается в том, что они перестанут связываться с вами, и если коллектор продолжит общение, у вас может быть право подать в суд за нарушение FDCPA, что может привести к денежной компенсации. в связи с ущербом в результате потери заработной платы, психологического стресса и эмоционального стресса.

Отдельно и в дополнение к этим убыткам FDCPA позволяет потребителю взыскать с кредитора убытки «до 1000 долларов» — такие виды убытков называются «убытками, предусмотренными законом». «Суд может присудить установленную законом компенсацию, если потребитель предоставит существенные доказательства того, что коллектор нарушил FDCPA.

«Суд может присудить установленную законом компенсацию, если потребитель предоставит существенные доказательства того, что коллектор нарушил FDCPA.

Более того, в отличие от физического и эмоционального ущерба, потребителю не нужно доказывать, что нарушение причинило какой-либо фактический вред — достаточно того, что коллектор нарушил Закон. Однако имейте в виду, что установленная законом сумма возмещения убытков в размере 1000 долларов США взимается за каждый индивидуальный иск, а не за нарушение. Таким образом, независимо от того, сколько раз коллектор нарушал FDCPA, вы все равно можете взыскать только до 1000 долларов США (в дополнение к любому другому ущербу, упомянутому выше).

Однако у направления кредитору письма о прекращении и воздержании есть и обратная сторона. Хотя это может остановить все общение и поставить вас в выгодное положение для подачи иска, если они не прекратят, долг не исчезнет, а в случаях крупного долга невежество, конечно, не счастье. Таким образом, это сценарий «держите своих врагов близко», чтобы вы могли внимательно следить за своим долгом и своими кредиторами. Отправка письма о прекращении и воздержании также создает враждебные отношения, когда часто лучше работать напрямую со своими кредиторами, чтобы мирно управлять своим долгом.

Таким образом, это сценарий «держите своих врагов близко», чтобы вы могли внимательно следить за своим долгом и своими кредиторами. Отправка письма о прекращении и воздержании также создает враждебные отношения, когда часто лучше работать напрямую со своими кредиторами, чтобы мирно управлять своим долгом.

Кроме того, когда вы вынуждаете кредитора прекратить общение с вами, коллектор часто либо продает долг другому коллектору, либо подает на вас в суд с иском о взыскании долга. По этой причине отправка письма о прекращении и воздержании может увеличить шансы того, что коллектор подаст против вас иск о взыскании долга.

Кроме того, если кредитор предъявляет иск, вы должны защищать его, как и любой другой иск, чтобы избежать невыполнения обязательств и, следовательно, автоматического проигрыша.Если дело обстоит именно так, суд будет использовать различные доступные инструменты для принудительного погашения долга, включая наложение ареста на заработную плату и распоряжение о ликвидации ваших активов. Поэтому, прежде чем отправить письмо о прекращении и воздержании своим кредиторам, убедитесь, что вы осведомлены обо всех возможных последствиях, которые могут возникнуть.

Поэтому, прежде чем отправить письмо о прекращении и воздержании своим кредиторам, убедитесь, что вы осведомлены обо всех возможных последствиях, которые могут возникнуть.

Нарушение прав интеллектуальной собственности (или «нарушение прав») является серьезным вопросом и, к сожалению, не может быть полностью рассмотрено в этой статье. Тем не менее, есть несколько основных советов и правил, которым следует следовать при отправке заявления о прекращении и воздержании потенциальному нарушителю товарных знаков, которые не связаны с преследованием или письмом о прекращении и воздержании от FDCPA.Поэтому, если предположить, что вы или ваша компания имеете законные права на товарный знак в порядке регистрации или общего права, письмо о прекращении и воздержании является отличным отправным пунктом, если действительно имеет место нарушение.

Направляя прекращение и воздержание нарушившей стороне, вы заявляете о действительности своей интеллектуальной собственности и требуете немедленного прекращения их использования. После получения обвиняемый нарушитель может признать свое нарушение или ответить противоположным мнением о том, почему он не несет ответственности за какие-либо правонарушения.В любом случае вы должны указать достаточно информации, чтобы предупредить противную сторону об их нарушении.

После получения обвиняемый нарушитель может признать свое нарушение или ответить противоположным мнением о том, почему он не несет ответственности за какие-либо правонарушения.В любом случае вы должны указать достаточно информации, чтобы предупредить противную сторону об их нарушении.

В отличие от этого, вы не должны предоставлять все подробности о вашем защищенном материале. Например, вы, конечно же, не хотите предоставлять информацию, которая позволила бы другой стороне изменить свой материал, чтобы избежать ответственности. Кроме того, настоятельно рекомендуется, чтобы вы отправили заказное письмо о прекращении и воздержании, чтобы записать даты, когда вы отправили письмо, и даты, когда сторона-нарушитель получила письмо.Таким образом, у вас будут доказательства того, что другая сторона не ответила на ваши запросы.

Если становится очевидным, что другая сторона получила ваше прекращение и воздержание, но не ответила на него, у вас может быть несколько доступных вариантов.

- Вы можете подать гражданский иск о нарушении прав и запросить судебный запрет, который приведет к требованию суда, предписывающего нарушителю прекратить использование ваших защищенных материалов.

- Кроме того, если вы понесли убытки в результате неповиновения другой стороны вашему прекращению и воздержанию, например, упущенную выгоду, вы также можете получить возмещение финансового ущерба.

Однако у отправки уведомления о прекращении и воздержании есть и недостатки, так как прекращение и воздержание или не прекращение и воздержание часто является сложным вопросом. Хотя письма о прекращении и воздержании широко используются в качестве экономически эффективных механизмов защиты товарных знаков, во многих случаях отправка такого письма не является лучшим вариантом для вашего бизнеса.

Рассмотреть другие варианты

Необходимо рассмотреть другие варианты, кроме отправки традиционного и агрессивного письма о прекращении и воздержании. Такие варианты включают отправку дружественного/модифицированного письма о прекращении и воздержании.

Такие варианты включают отправку дружественного/модифицированного письма о прекращении и воздержании.

Одной из основных проблем является то, что, отправив письмо о прекращении и воздержании, вы можете инициировать декларативное судебное решение обвиняемого нарушителя.

В иске с декларативным решением обвиняемый нарушитель просит суд вынести официальное постановление о том, что он не нарушает права владельца товарного знака. Не вдаваясь в технические подробности, это нехорошо, в основном из-за того, что они, скорее всего, подадут иск в своем родном штате, таким образом получив «преимущество домашнего поля».Такой иск также может привести к выводу, что ваша интеллектуальная собственность не защищена, хотя до этого она была защищена.

Таким образом, в случае нарушения прав на товарный знак или авторских прав не следует действовать «поспешно» и не прекращать действия. Вместо этого позвоните или отправьте уважительное письмо с подробным описанием ваших прав и просьбой к другой стороне пересмотреть их использование. На самом деле, есть даже случаи, когда предприятия предлагают заплатить за дизайн нового логотипа и этикетки. Однако, если они вынуждают вас, не отвечая на ваш запрос или не выполняя его, вы можете и должны предпринять более агрессивный шаг, отправив письмо о прекращении и воздержании.

На самом деле, есть даже случаи, когда предприятия предлагают заплатить за дизайн нового логотипа и этикетки. Однако, если они вынуждают вас, не отвечая на ваш запрос или не выполняя его, вы можете и должны предпринять более агрессивный шаг, отправив письмо о прекращении и воздержании.

Программы защиты осведомителей | Программа защиты осведомителей

Законы об осведомителях, за соблюдением которых следит OSHA, запрещают работодателям принимать ответные меры против сотрудников за участие в деятельности, защищаемой этими законами.

Что такое возмездие?Возмездие имеет место, когда работодатель (через менеджера, начальника или администратора) увольняет сотрудника или предпринимает любые другие неблагоприятные действия против сотрудника за участие в охраняемой деятельности.

Что такое неблагоприятное действие? Неблагоприятное действие — это действие, которое может отговорить разумного сотрудника от выражения беспокойства о возможном нарушении или участия в другой связанной защищенной деятельности. Возмездие наносит вред отдельным сотрудникам и может оказать негативное влияние на моральный дух сотрудников в целом. Поскольку неблагоприятное действие может быть малозаметным, например, исключение сотрудников из важных совещаний, его не всегда легко распознать.

Возмездие наносит вред отдельным сотрудникам и может оказать негативное влияние на моральный дух сотрудников в целом. Поскольку неблагоприятное действие может быть малозаметным, например, исключение сотрудников из важных совещаний, его не всегда легко распознать.

Неблагоприятные действия могут включать такие действия, как:

- Увольнение или увольнение

- Понижение

- Отказ от сверхурочной работы или повышения по службе

- Воспитание

- Отказ в льготах

- Неспособность нанять или повторно нанять

- Запугивание или преследование

- Создание угроз

- Перевод на менее желательную должность или действия, влияющие на перспективы продвижения по службе (например, исключение сотрудника из обучающих собраний)

- Сокращение или изменение заработной платы или часов

- Более тонкие действия, такие как изоляция, остракизм, насмешки или ложное обвинение работника в плохой работе

- Внесение в черный список (намеренное вмешательство в возможность работника получить работу в будущем)

- Конструктивное увольнение (увольнение, когда работодатель делает условия труда невыносимыми из-за охраняемой деятельности работника)

- Заявление или угроза сообщить о сотруднике в полицию или иммиграционную службу

Когда кадровое агентство предоставляет временных работников на предприятие, как кадровое агентство, так и его клиент (обычно именуемый принимающим работодателем) могут нести юридическую ответственность за ответные меры в отношении работников. Дополнительную информацию о правах временных работников на защиту осведомителей см. в бюллетене OSHA по инициативе временных работников № 3 – Права на защиту осведомителей.

Дополнительную информацию о правах временных работников на защиту осведомителей см. в бюллетене OSHA по инициативе временных работников № 3 – Права на защиту осведомителей.

Пример ситуации:

Работница сообщила своему работодателю, что она позвонила в OSHA, потому что, по ее мнению, возникла опасность возгорания, которую ее работодатель отказался устранять. Работница ранее сообщила об опасности возгорания своему работодателю. Существовала практика на рабочем месте, которая позволяла всем сотрудникам меняться сменами, если им нужно было взять отпуск.Работница попыталась поменяться сменами через несколько дней после того, как сообщила своему работодателю, что позвонила в OSHA, но работодатель не разрешил ей поменяться сменами. Однако другим сотрудникам по-прежнему разрешалось меняться сменами.

Пример анализа:

Работники имеют право звонить в OSHA и сообщать о небезопасных условиях. Раздел 11(c) Закона о безопасности и гигиене труда защищает работников, подающих жалобы в OSHA. Позвонив в OSHA, чтобы пожаловаться на опасность пожара, работник занялся охраняемой деятельностью в соответствии с одним из законов о разоблачениях, принятых OSHA.Она сообщила своему работодателю, что позвонила в OSHA. Ее работодатель отказал ей в обмене сменами всего через несколько дней после того, как ее уведомили о том, что она позвонила в OSHA. Кроме того, она была единственным сотрудником, которому было отказано в возможности поменяться сменами. Отказ в смене смены является неблагоприятным действием. И, в данном случае, похоже, что ее работодатель отказал ей в обмене сменами , потому что она занималась защищенной деятельностью. Если работодатель отклонил ее просьбу об обмене, потому что она позвонила в OSHA, то имело место возмездие, и действия работодателя нарушили раздел 11(c) Закона о безопасности и гигиене труда.

Раздел 11(c) Закона о безопасности и гигиене труда защищает работников, подающих жалобы в OSHA. Позвонив в OSHA, чтобы пожаловаться на опасность пожара, работник занялся охраняемой деятельностью в соответствии с одним из законов о разоблачениях, принятых OSHA.Она сообщила своему работодателю, что позвонила в OSHA. Ее работодатель отказал ей в обмене сменами всего через несколько дней после того, как ее уведомили о том, что она позвонила в OSHA. Кроме того, она была единственным сотрудником, которому было отказано в возможности поменяться сменами. Отказ в смене смены является неблагоприятным действием. И, в данном случае, похоже, что ее работодатель отказал ей в обмене сменами , потому что она занималась защищенной деятельностью. Если работодатель отклонил ее просьбу об обмене, потому что она позвонила в OSHA, то имело место возмездие, и действия работодателя нарушили раздел 11(c) Закона о безопасности и гигиене труда.

| Акроним | Определение |

| АС | Код действия |

| СКД | Автоматизированная система сбора |

| АКСС | Поддержка автоматизированной системы сбора |

| АДП | Автоматизированная обработка данных |

| АИМС | Автоматизированные системы управления информацией |

| AM | Управление счетами |

| АМРХ | Возврат средств за обслуживание счетов |

| АМС | Система управления счетами |

| АПО | Армейское почтовое отделение |

| АСЭД | Дата истечения срока действия закона об оценке |

| ASFR | Автоматическая замена возврата |

| АУР | Автоматизированный заниженный отчет |

| БМФ | Деловой мастер-файл |

| БПК | Операционный отдел |

| БУР | Ведущий деловой мастер-файл |

| КАФ | Файл централизованной авторизации |

| КАУ | Внимание при контакте |

| КАВР | Объединенная годовая отчетность по заработной плате |

| СС | Код команды |

| КПК | Централизованная обработка дел |

| CDP | Надлежащая процедура инкассации |

| CFOL | Корпоративные файлы онлайн |

| КИ | Уголовные расследования |

| СНГ | Система отображения корреспонденции |

| КОМПАСЫ | Составная система обработки почты |

| КП | Уведомление о компьютерных параграфах |

| CRX | Система письма Correspondex |

| CSCO | Операция сбора служб соответствия |

| CSR | Представитель службы поддержки клиентов |

| DCF | Функция проверки Dishonored |

| DDIA | Соглашение о рассрочке по прямому дебету |

| ДЛН | Номер локатора документов |

| ДПР | Запросы на совершенствование документов |

| EEFAX | Корпоративный электронный факс |

| EFTPS | Электронная система уплаты федеральных налогов |

| ИНН | Идентификационный номер работодателя |

| ЭО | Освобожденная организация |

| ЕР | Планы сотрудников |

| ЭПМФ | Основной файл планов сотрудников |

| ERS | Система разрешения ошибок |

| ФЗ | Полевая помощь |

| ФК | Полевая коллекция |

| ФДК | Центр обнаружения мошенничества |

| ФИКА | Федеральный закон о страховых компенсациях |

| ФМСС | Управление объектами и службы безопасности |

| Закон о свободе информации | Закон о свободе информации |

| ФПО | Почтовое отделение флота |

| ФОРТ | Ресурсная группа полевого офиса |

| ФТД | Федеральный налоговый депозит |

| ФТФ | Непредставление штрафа |

| FTP | Неуплата штрафа |

| ИАТ | Интегрированный инструмент автоматизации |

| МСКЭ | Интегрированная среда взаимодействия с клиентами |

| ДВС | Подразделение экспертизы заявлений осведомителей |

| ПИК | Запросы на сбор информации |

| ИДРС | Интегрированная система поиска данных |

| IDT | Кража личных данных |

| ИДТВА | Помощь жертвам кражи личных данных |

| МВФ | Индивидуальный мастер-файл |

| IPSU | Специализированное подразделение по защите личных данных |

| ИРА | Индивидуальный пенсионный счет |

| IRC | Налоговый кодекс |

| ИРМ | Руководство налоговой службы |

| ИРП | Обработка возврата информации |

| ИТ | Информационные и технологические услуги |

| ИТАР | Запрос помощи при краже личных данных |

| КИА/КИТА | Погиб в бою/Погиб в террористической акции |

| ЛКИ | Индикатор крупной корпорации |

| МАРТ | Отчет о действиях руководства |

| МФ | Мастер-файл |

| MMIA | Соглашение о рассрочке с ручным контролем |

| НПД | Профиль национального счета |

| НФТЛ | Уведомление об аресте федеральных налогов |

| НМФ | Не мастер-файл |

| НУ | Обнулено Не подлежит публикации |

| ОИК | Компромиссное предложение |

| ОМБ | Управление управления и бюджета |

| ФДТ | Потенциально опасный налогоплательщик |

| ИН | Информация, позволяющая установить личность |

| Доверенность | Доверенность |

| ПСП | Планирование и специальные программы |

| РАФ | Файл агента отчетов |

| RCA | Помощник по уважительной причине |

| РИ | Справочный отдел возврата средств |

| РИВО | Возврат операций проверки целостности |

| РЖ | Открыть Отклонить |

| Только чтение | Налоговый инспектор |

| об/мин | Неправомерное поведение лица, подготовившего возврат |

| СБСЕ | Малый бизнес и самозанятые организации |

| СК | Сервисный центр |

| СКАМПС | Сервисный центр Автоматизированная система обработки почты |

| СДК | Центр разработки схем |

| Сентябрь | Упрощенный план для сотрудников |

| SERP | Программа электронных исследований Servicewide |

| швейцарских франков | Замена для возврата |

| Соглашение об уровне обслуживания | Соглашение об уровне обслуживания |

| СНиП | Информационная программа уведомлений для всей службы |

| СП | Обработка отправки |

| SSA | Администрация социального обеспечения |

| SSN | Номер социального страхования |

| ТАС | Центр помощи налогоплательщикам |

| ТАС | Адвокатская служба налогоплательщиков |

| ТБОР | Билль о правах налогоплательщика |

| ТК | Код транзакции |

| ТДА | Просроченный счет налогоплательщика |

| ТДИ | Расследование правонарушений налогоплательщиков |

| ТЭГЭ | Освобожденные от налогов и государственные организации |

| TFRP | Штраф за восстановление целевого фонда |

| ТИА | Разрешение на предоставление налоговой информации |

| ТИГТА | Главный инспектор казначейства по налоговой администрации |

| ИНН | ИНН |

| ТП | Налогоплательщик |

| USPS | Почтовая служба США |

| W&I | Организация заработной платы и инвестиций |

Различные приветствия в деловых письмах | Малый бизнес

Кимберли Леонард Обновлено 7 марта 2019 г.

В бизнесе отношения строятся на партнерстве и лояльных клиентах.При написании делового письма вы устанавливаете отношения с самого начала приветствием. Отправляете ли вы деловые почтовые письма или электронную почту, существуют различные приемлемые способы обращения к читателю в приветствии. Убедитесь, что вы сохраняете профессиональный тон в соответствии с профессиональными отношениями, которые у вас есть с получателем.

Официальные приветствия

Используйте формальные приветствия, когда вы не знаете получателя, имеете более низкий титул или иным образом подчинены получателю.Официальные приветствия в деловых письмах традиционны и широко распространены. Их следует использовать, когда вы не знаете, как обратиться к другой стороне.

- Неизвестный получатель: При написании делового письма неизвестному получателю есть два традиционно приемлемых приветствия. Кого это может касаться или Уважаемый господин или госпожа проявите уважение ко всем, кто является предполагаемым читателем.

- Известный получатель: При отправке письма конкретному человеку, чье имя у вас есть, вы должны начать с Уважаемый и использовать фамилию этого человека.По возможности укажите пол, семейное положение и должность. Используйте идентификаторы Mr ., Ms ., Miss или Mrs . определить пол и семейное положение. При обращении к врачу используйте Dr . перед фамилией. При обращении к профессору используйте Prof . Идентификаторы используются между Уважаемым и фамилией. Например, Уважаемый профессор Джонс . Не используйте идентификатор пола, если у человека есть профессиональный идентификатор.

- Пол: Бывают случаи, когда вы знаете полное имя человека, но не уверены, является ли он мужчиной или женщиной. Языковые различия, уникальное написание и двусмысленные по полу имена могут создать путаницу. Не угадай. Если вы не уверены в поле получателя, откажитесь от идентификатора пола и используйте полное имя.

Например, Уважаемый Ян Джонс .

Например, Уважаемый Ян Джонс .

Если возможно, узнайте как можно больше о человеке, чтобы сделать приветствие максимально представительным.Это может потребовать нескольких дополнительных минут работы, но часто дает лучшие ответы.

Использование полуформальных приветствий

Если вы находитесь в равных условиях с получателем или имеете длительные отношения, которые позволяют вам быть более дружелюбным, вы можете использовать полуформальное приветствие. Это то же самое, что вы отправили бы другу для бронирования дня рождения, но дает тон, который соответствует тому, как вы общаетесь с человеком в реальной жизни.

- Группа получателей: При использовании программы слияния писем можно отправить письмо и настроить приветствие для каждого человека.Однако бывают случаи, когда письмо отправляется всей группе, а не индивидуально. В этом случае идентифицируйте группу коллективно. Например, Уважаемые участники , Уважаемые коллеги или Уважаемая команда допустимы.

- Индивидуальный мужчина или женщина: В менее официальном письме по-прежнему используется Уважаемый, но с именем человека. Идентификаторы не нужны. Опять же, это должно быть в тех случаях, когда вы уже знакомы с получателем по имени.Например, Дорогой Джо работает, если вы не звоните Джо мистеру Джонсу лично.

- Обычное цифровое приветствие: Электронная почта обычно следует более расслабленному стилю. Еще раз определите взаимосвязь и уместность использования менее формальных приветствий, таких как Привет или Добрый день . Если вы сомневаетесь, склоняйтесь к тому, чтобы быть немного более традиционным, чтобы не раздражать кого-то, кто может воспринять ваше приветствие как неуважение. Как и во всем в бизнесе, поймите, с кем вы общаетесь, чтобы принять решение.

Полуофициальные приветствия используются как в почтовых письмах, так и в электронной переписке. Электронная почта менее формальна по своей природе, и эти приветствия используются в электронной почте больше, чем формальные приветствия.

Учитывайте тон всего письма

Одно дело выбрать профессиональное приветствие. Не менее важно, чтобы приветствие соответствовало тону письма. Вы можете быть дружелюбны с человеком, но если вы намечаете условия нового контракта, письмо будет формальным.Приветствие должно соответствовать тону и должно быть традиционным, например, Уважаемый мистер Смит .

Недостаточно выбрать правильное приветствие. Деловое письмо составляется по какой-то причине, и каждая его часть, от приветствия до постскриптума, создается с определенной целью.

Комплексная проверка получателя

Уделение времени выяснению имени, должности и профессионального статуса человека имеет большое значение в деловой переписке. Это свидетельствует об уважении и профессионализме.Позвоните в компанию, чтобы поговорить с секретарем или другим представителем и спросить, кому следует адресовать письмо по данному вопросу. Люди часто рады предоставить вам необходимую информацию, хотя у вас могут возникнуть проблемы с привратниками, которые фильтруют коммерческую корреспонденцию для боссов.

Люди часто рады предоставить вам необходимую информацию, хотя у вас могут возникнуть проблемы с привратниками, которые фильтруют коммерческую корреспонденцию для боссов.

Если вы не можете получить информацию по телефону, зайдите в Интернет и найдите справочник компании. Используйте свое суждение, чтобы решить, кому должно быть отправлено письмо. Даже если оно попадет не к тому человеку, оно, скорее всего, будет перенаправлено, если оно не начинается с общего приветствия и без имени.

Фишинг: мошеннические электронные письма, текстовые сообщения, телефонные звонки и социальные сети | UMass Amherst Information Technology

Как и любой другой вид мошенничества, фишинг может нанести серьезный ущерб и уже привел к жертвам в кампусе. Используйте эти страницы, чтобы узнать больше о фишинге — что это такое и какие риски он представляет. Не попадайтесь на крючок! Узнайте, как защитить себя от фишинга и кражи личных данных.

Что такое фишинг? Фишинг относится к различным типам онлайн-мошенничества, которые «фишируют» вашу личную и финансовую информацию (например,g. , ваши пароли, номер социального страхования, информацию о банковском счете, номера кредитных карт или другую личную информацию).

, ваши пароли, номер социального страхования, информацию о банковском счете, номера кредитных карт или другую личную информацию).

Эти сообщения утверждают, что исходят из законного источника: известной компании-разработчика программного обеспечения, службы онлайн-платежей, банка или другого авторитетного учреждения. Некоторые будут использовать адрес электронной почты организации, логотип и другие товарные знаки для подделки подлинности. Фишинговые сообщения также могут быть отправлены надежным другом или коллегой. Подробнее о фишинговых атаках в UMass Amherst см. ниже.

Фишинговые сообщения могут поступать из растущего числа источников, в том числе:

- Электронная почта

- Телефонные звонки

- Мошенническое программное обеспечение (например, антивирус)

- Сообщения в социальных сетях (например, Facebook, Twitter)

- Объявления

- Текстовые сообщения

Что такое целевой фишинг?

Более изощренные атаки, известные как целевой фишинг , представляют собой персонализированные сообщения от мошенников, выдающих себя за людей или организации, которым вы доверяете. Они часто собирают идентифицирующую информацию о вас из социальных сетей или скомпрометированной учетной записи кого-то, кого вы знаете, чтобы сделать свои сообщения более убедительными. Никогда не передавайте конфиденциальную информацию по электронной почте или в социальных сетях, даже если сообщение с запросом информации кажется законным.

Они часто собирают идентифицирующую информацию о вас из социальных сетей или скомпрометированной учетной записи кого-то, кого вы знаете, чтобы сделать свои сообщения более убедительными. Никогда не передавайте конфиденциальную информацию по электронной почте или в социальных сетях, даже если сообщение с запросом информации кажется законным.

Признаки фишинга включают:

- Ультиматум : Срочное предупреждение пытается запугать вас и заставить ответить без раздумий. «Внимание! Вы навсегда потеряете свою электронную почту, если не ответите в течение 7 дней .

- Неверные URL-адреса: Мошенники могут скрывать URL-адреса, используя гиперссылки, которые ведут на авторитетный сайт. Наведите указатель мыши на любые подозрительные ссылки, чтобы просмотреть адрес ссылки. Незаконные ссылки часто содержат ряд цифр или незнакомых веб-адресов.

- Нет подписи и контактной информации: Дополнительная контактная информация не предоставлена.

- Слишком хорошее, чтобы быть правдой предложение: Сообщения о конкурсах, в которых вы не участвовали, или о предложениях товаров или услуг по невероятной цене, скорее всего, мошеннические.

- Несоответствие стилей: Всплывающие окна, якобы принадлежащие вашей операционной системе или другому программному обеспечению, могут иметь стиль или цвета, отличные от аутентичных уведомлений. В сообщениях, якобы отправленных авторитетной организацией, могут отсутствовать элементы фирменного стиля, такие как логотип.

- Орфографические, пунктуационные или грамматические ошибки : Некоторые сообщения могут содержать ошибки. «Владелец электронной почты, который отказывается обновлять свою электронную почту в течение семи дней»

- Заголовки, привлекающие внимание: заголовков «Кликбейт» (например,ж., «Вы не поверите этому видео!») в социальных сетях реклама или статьи носят сенсационный или привлекающий внимание характер и иногда ведут к мошенничеству.

Для получения дополнительной информации см. страницу FTC о фишинге.

Каковы риски?Не дайте себя обмануть! Это мошеннические сообщения, которые в большинстве случаев не имеют никакого отношения к учреждению, с которым, как они утверждают, связаны. Открытие, ответ или переход по ссылкам, указанным в этих электронных письмах, представляет серьезную угрозу безопасности для вас и сети кампуса.

Некоторые связанные с этим риски:

- Кража личных данных : После того, как вы предоставите свою личную информацию в ответ на попытку фишинга, эта информация может быть использована для доступа к вашим финансовым счетам, совершения покупок или получения кредита на ваше имя.

- Вирусные инфекции : Некоторые мошеннические сообщения электронной почты содержат ссылки или вложения, при нажатии на которые на ваш компьютер загружается вредоносное программное обеспечение.

Другие могут также установить регистраторы нажатий клавиш, которые записывают действия вашего компьютера.

Другие могут также установить регистраторы нажатий клавиш, которые записывают действия вашего компьютера. - Потеря личных данных: Некоторые фишинговые атаки будут пытаться развернуть на вашем компьютере крипто-вредоносное ПО, которое шифрует файлы на компьютере жертвы и отказывает владельцам в доступе к своим файлам до тех пор, пока они не заплатят выкуп.

- Компрометация информации учреждения: Если ваша учетная запись ИТ-отдела в университете будет взломана, мошенники могут получить доступ к конфиденциальной информации учреждения и исследовательским данным.

- Подвергать риску друзей и семью : При доступе к вашей личной информации злоумышленники будут сканировать ваши учетные записи в поисках личной информации о ваших контактах и, в свою очередь, попытаются выманить их конфиденциальную информацию.Фишеры также могут отправлять электронные письма и сообщения в социальных сетях с ваших учетных записей, пытаясь получить информацию от вашей семьи, друзей и коллег.

Члены университетского сообщества могли получать более целенаправленные фишинговые электронные письма, в которых запрашивался NetID и/или пароль их ИТ-аккаунта. Эти мошеннические электронные письма утверждают, что являются официальными сообщениями университета (или иным образом исходят из законного офиса в кампусе).Большинство из них попросят вас «немедленно обновить» вашу личную информацию или столкнутся с серьезными последствиями.

Не дайте себя обмануть! Эти электронные письма не приходят от UMass Amherst IT/UMass Amherst. Это мошеннические сообщения, пытающиеся скомпрометировать вашу личную информацию.

ИТ-отдел UMass Amherst никогда не будет запрашивать пароль вашей ИТ-учетной записи или другую конфиденциальную информацию по электронной почте или по ссылке.

Примечание: Спам-фильтры электронной почты перехватывают некоторые мошеннические электронные письма, но они не являются надежными. Крайне важно, чтобы вы научились распознавать фишинговые схемы и предпринимать соответствующие шаги для защиты вашего компьютера и вашей информации.

Крайне важно, чтобы вы научились распознавать фишинговые схемы и предпринимать соответствующие шаги для защиты вашего компьютера и вашей информации.

Отвечая на эти электронные письма с информацией о вашей учетной записи ИТ, вы предоставляете доступ к своей электронной почте и, возможно, оценкам, финансовой информации и другим конфиденциальным данным из ваших университетских записей.

Посетите эту страницу, чтобы узнать, как сообщить о попытке фишинга в UMass Amherst IT Security.

Файлы и другие общие часто задаваемые вопросы

Кто может подписать документ, поданный государственному секретарю в соответствии с Кодексом деловых организаций Техаса (BOC)?

Кто может подписать документ, поданный государственному секретарю, зависит от типа юридического лица, будь то внутреннее или иностранное юридическое лицо, а также от типа документа.Для юридических лиц Техаса используйте таблицу ниже. Для других типов юридических лиц см. информацию после таблицы внутренних юридических лиц.

Уполномоченные лица, подписывающие документы для местных юридических лиц. Инструкции для таблицы. Выберите тип объекта вверху и тип документа слева. Ячейка, в которой совпадают два варианта, содержит ответ на вопрос, кто может подписать документ. Например, свидетельство о создании некоммерческой корпорации должно быть подписано каждым организатором.

| Местное юридическое лицо | ||||||

|---|---|---|---|---|---|---|

| Корпорация (коммерческий, некоммерческий, профессиональный) | Товарищество с ограниченной ответственностью | ООО/АОО | Профессиональная ассоциация | Кооперативное объединение | ||

Формирование | Каждый органайзер

(БПК § 3. 004) 004) | Каждый генеральный партнер (БК § 3.004) | Каждый органайзер (БК § 3.004) | Каждый член (BOC § 3.015(a)(1)) | Каждый органайзер (БК § 3.004) | |

| Исправление (BOC § 4.101) | Лицо, уполномоченное подписывать исправляемый документ | |||||

| поправка Изменение зарегистрированного агента от Entity Merger * преобразования терминал восстановление | Офицер

(БПК §§ 20. 001, 303.001) 001, 303.001) | Генеральный партнер(ы) (BOC §§ 153.052, 153.553) | Уполномоченный сотрудник, менеджер или член (BOC § 101.0515) | Офицер (BOC §§ 302.001, 20.001) | Уполномоченный сотрудник (BOC §§ 251.002, 251.052, 20.001) | |

| Восстановление на работе после конфискации налогов (Налоговый кодекс § 171.313) | Акционер, директор или должностное лицо на момент конфискации | Любой партнер на момент конфискации | Сотрудник, менеджер или член на момент конфискации | Член, должностное лицо или директор на момент конфискации | н/д | |

* Свидетельство о слиянии может потребовать подписи представителя каждой стороны слияния.

Регистрация товарищества с ограниченной ответственностью и другие документы LLP. Должно быть подписано большинством участников или по крайней мере одним партнером, уполномоченным большинством участников, за исключением того, что заявление товарищества с ограниченной ответственностью о преобразовании в товарищество с ограниченной ответственностью или отзыве регистрации должно быть подписано хотя бы одним генеральным партнером. BOC §§ 152.802, 152.905, 153.352.

Заявления зарегистрированного агента , включая изменение зарегистрированного агента, поданное зарегистрированным агентом, отказ в назначении в качестве зарегистрированного агента или отставка зарегистрированного агента.Должен быть подписан лицом, указанным в качестве зарегистрированного агента. BOC §§ 4.001, 5.203, 5.205.

Уполномоченные лица, подписывающие документы иностранных организаций (кроме LLP). Уполномоченные подписывающие лица определяются в соответствии с законодательством юрисдикции образования.

Как должны быть подписаны мои документы? Имеет ли значение форма подписи?

Канцелярия государственного секретаря является регистрационным отделом министерства и не может помочь вам определить подходящий формат подписи для вашей ситуации, но следующая общая информация может оказаться полезной.Физическое лицо, подписывающее от своего имени, например, индивидуальный предприниматель, может просто поставить свою подпись и ввести или написать свое имя ниже:

Подписание от имени объекта требует большей осторожности. Физические лица несут личную ответственность за контракты в зависимости от того, как они их подписали. Блок подписи должен четко указывать, в каком качестве лицо подписывает. В формах государственного секретаря при подписании от имени организации укажите название организации в поле «Кем».

Нужно ли нотариально заверять подпись на моем документе?