Простейший лайфхак, чтобы взломать электронную почту. Ох

На «Пикабу» бурно обсуждается история пользователя, который взломал электронную почту максимально нетривиальным способом: просто написал её владелице и представился сотрудником техподдержки. И, как оказалось, людей, которые ведутся на подобное, очень много, а легко взламывается не только электронная почта, но и соцсети и мессенджеры.

Пользователь «Пикабу» с никнеймом edimus вспомнил историю из времён своего студенчества и Windows XP, рассказав о том, как, сам того не желая, стал хакером.

Значит была у меня подруга одна и она попросила взломать почтовый ящик старосты потому, что та что-то кому-то сливала и надо было это доказать. Я как самый лучший хакер на весь город (Винду ХП переустанавливал с закрытыми глазами и лицензионный ключ знал наизусть, ну и «ты же на программиста учишься»)

(Здесь и далее авторские орфография и пунктуация сохранены.— Прим. Medialeaks).

Технического скилла юзеру тогда не хватало, так что он решил поставить всё на свою сообразительность и доверчивость других. И конечно, это сработало.

Ничего умнее не придумал как:

1. Зарегал ящик типа администратор_с@что-то.ру

2. Написал этой девочке-старосте типа: «бла-бла технический сбой, мы ******** ваши данные, будьте добры написать логин и пароль который вы используете для входа, типа занесем в нашу базу»

И стал ждать. Приходит ответ — логин и пароль.

Пишу ей: «спасибо извините сотрудничество, информацию обновили, продолжайте пользоваться нашим сервисом».

По словам пользователя, оказалось, что «староста реально сливала какую-то инфу», а ему хоть и «стыдно за этот поступок, но тогда играли гормоны и желание пожрать».

И если вы думаете, что только что прочитали о единичном случае проявления человеческой глупости, комментарии убедят вас в обратном.

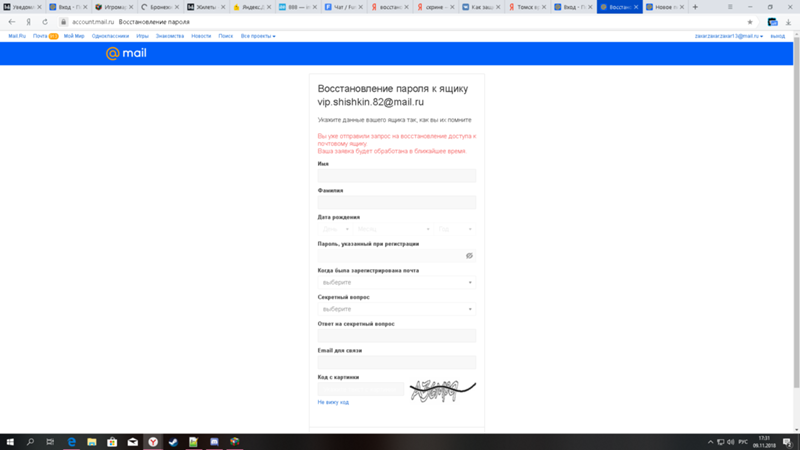

Я тоже по своим глупым детским причинам ящик девушки взламывал.

Зашел в восстановление пароля — там вопрос для восстановления пароля «Девичья фамилия матери». Ну конечно у неё в друзьях была её мама с указанной девичьей фамилией в скобочках.

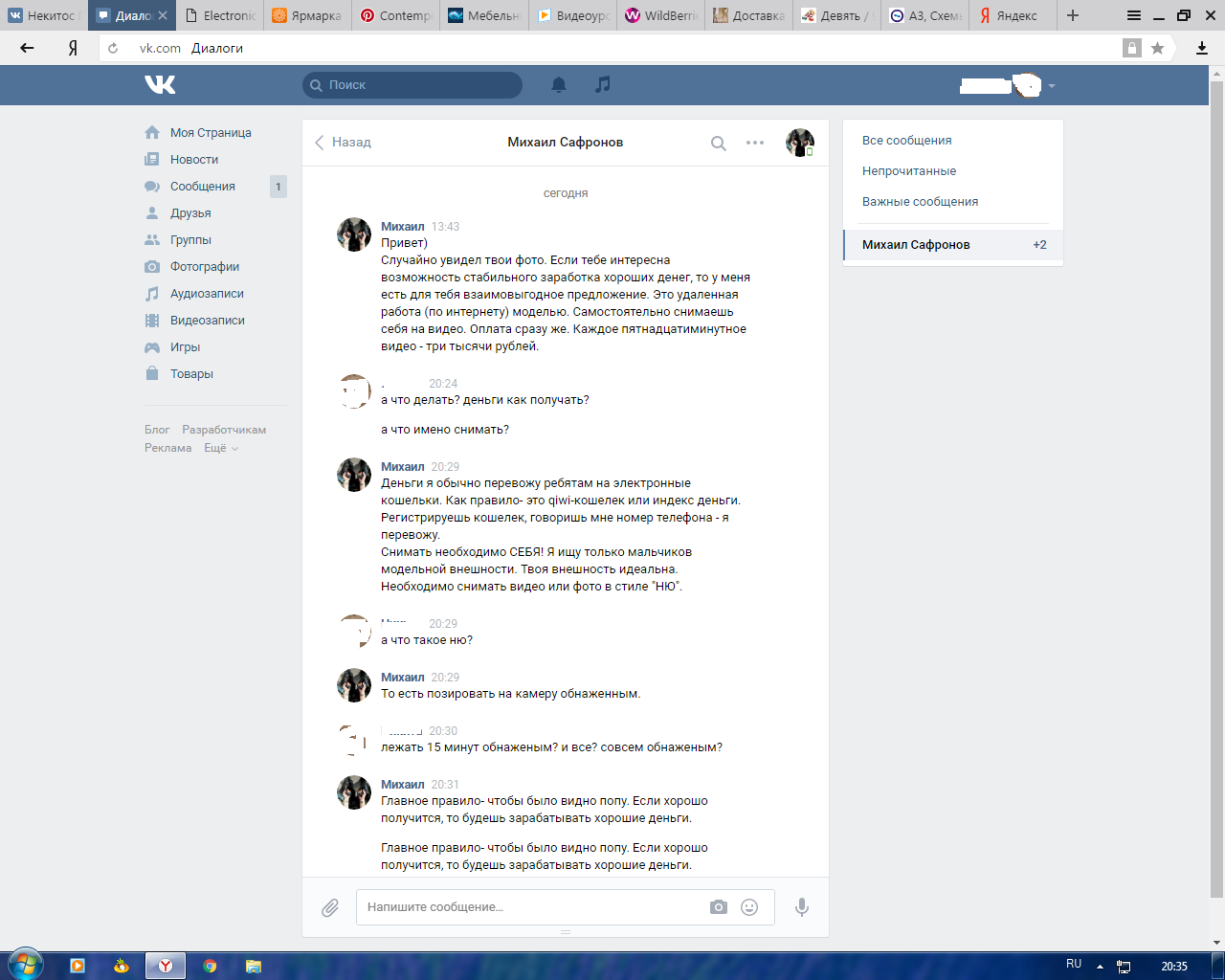

Дело касается не только электронной почты и допотопных времён, но и уже эпохи мессенджеров и «ВКонтакте».

Бессонница. Скучно. Решил разобрать ватсап. Дошло до того, что мне показалось, что он как-то странно шифрует локальный архив. Попробовал открыть архив одной учётки с другой учётки. Открылось.

Наверное, ключ используется один для одного устройства, подумал я. Решил попробовать с телефоном жены. На нём пароль, но включён блютуз.

Ок, получаем удалённый доступ к ФС по блютусу. Льём себе её архив. Открылся!

Вот так я и развёлся.

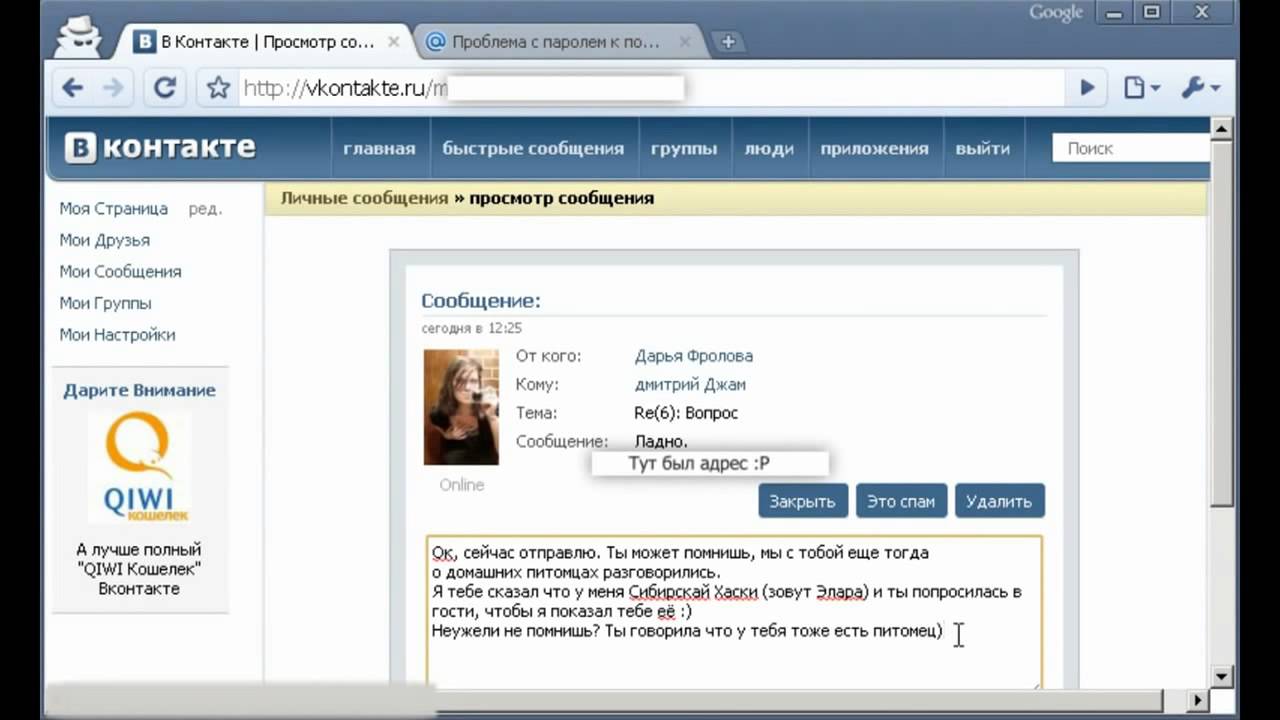

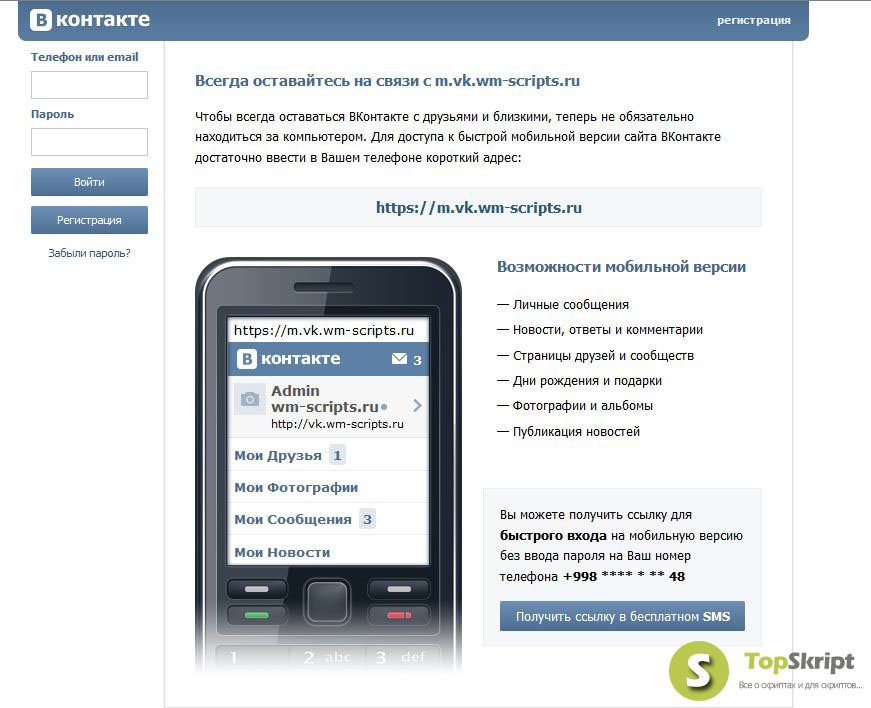

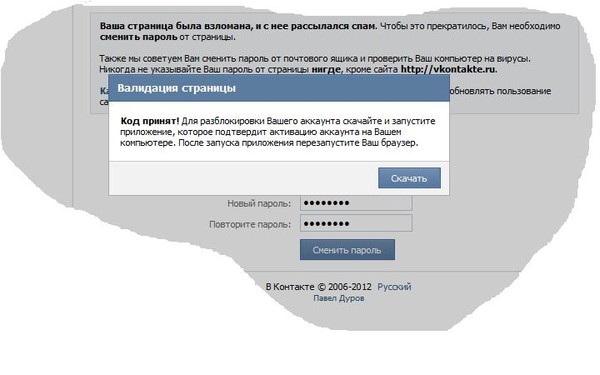

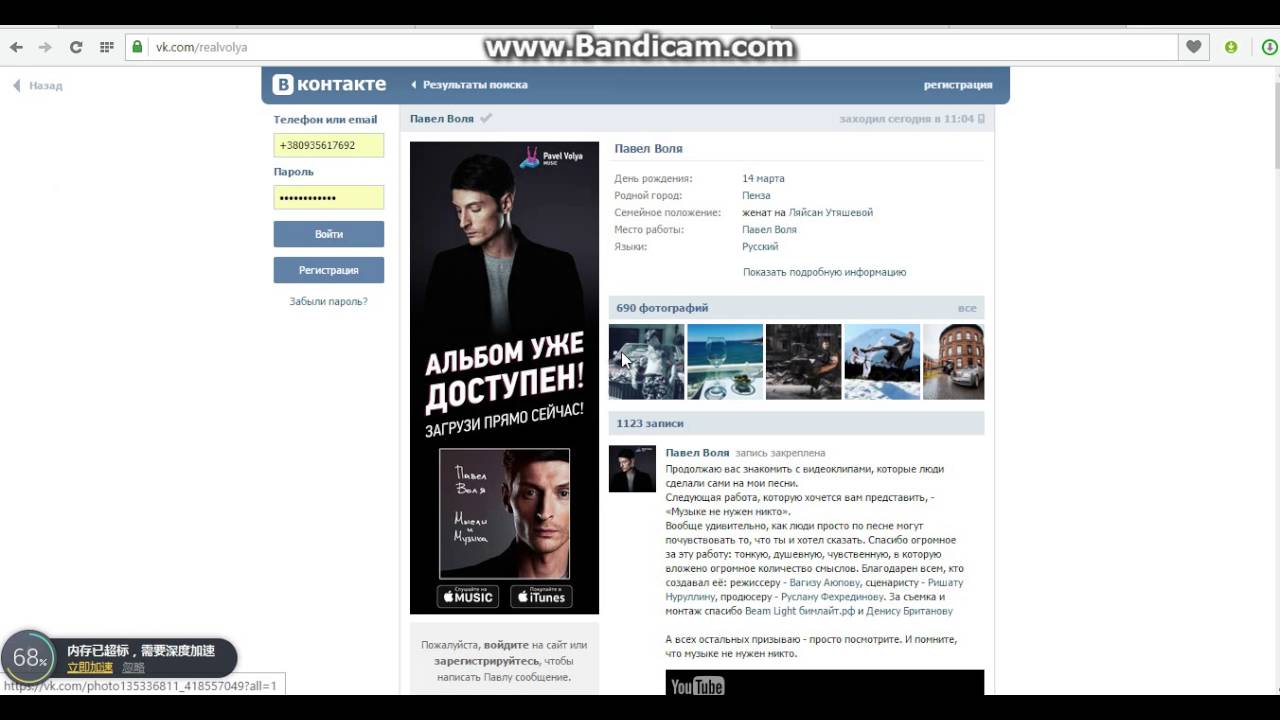

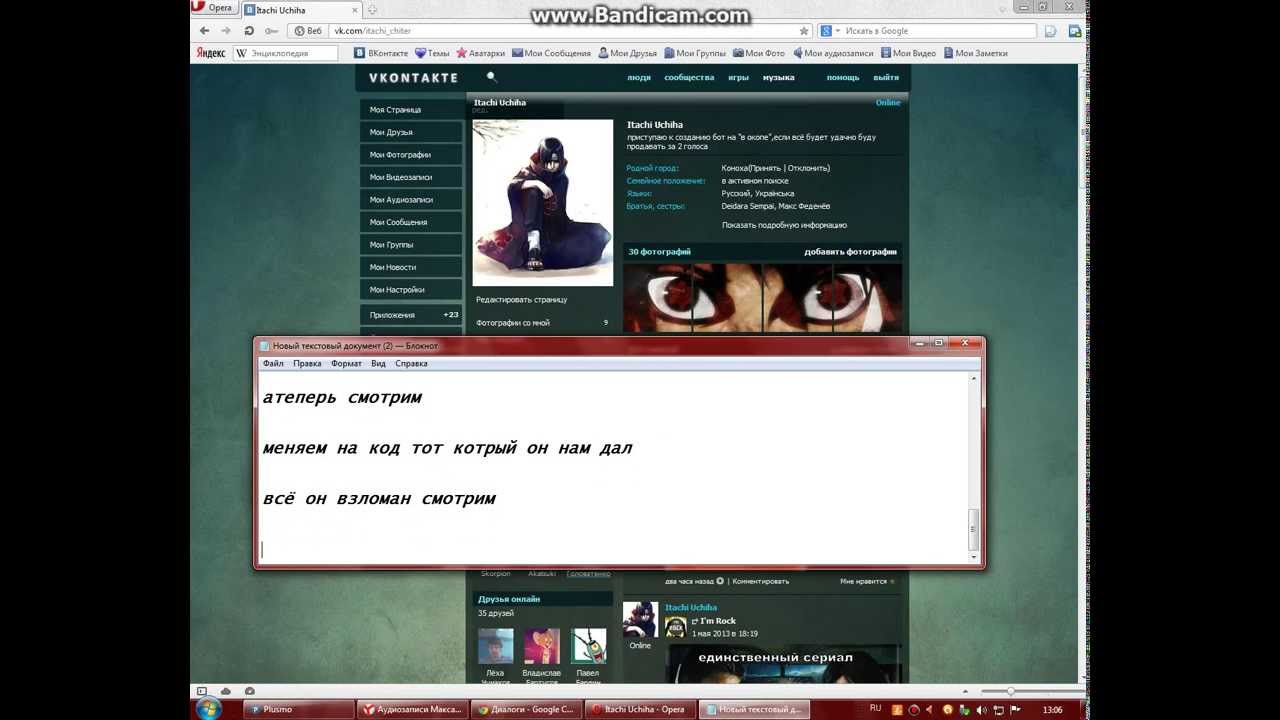

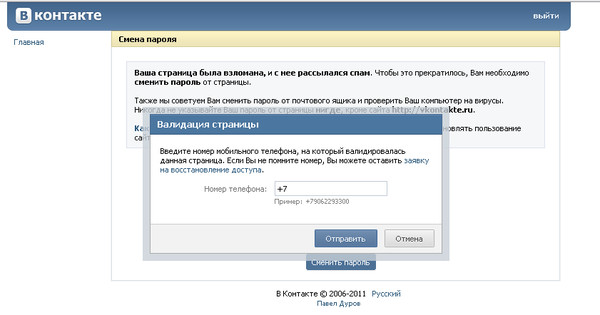

А я свой первый взлом сделал с помощью фейковой странички авторизации вк.

Тогда ещё адрес сайта был vkontakte.ru, а не vk.com. Причём на каком-то левом бесплатном *****хостинге адрес vkontakte был уже занят. И адрес в итоге был типа vkontatke.govnohost.ru.

Боже, да даже на страничке стоял текст, который хостинг принудительно писал, типа «Хостинг бесплатно предоставлен компанией ******хост».

И это прокатило. Какие же доверчивые люди были в 2008 году.

А ещё глупые способы взлома социальных сетей — это не только возможность достать нужную информацию, но и путь к мести. Особенно жестокой, если речь идёт о школе.

Классе в 9-м с подругой взломали вк ********** одноклассника. Она как-то узнала привязанный к страничке мейл, а я разведала через «Одноклассники» девичью фамилию его мамы для контрольного вопроса. Мы в течение недели ставили ему феерические аватарки, слепленные в пейнте (какой фотошоп, вы о чём?), содержащие его фото и голых красивых мужчин в различных ситуациях.

Ну и всякие забавные статусы. Парень понимал, что это кто-то из класса, но так и не узнал, кто и как. Весело было, хотя сейчас понимаю, что тупо. Дальше наша карьера кулхацкеров не пошла что-то.

Страшно представить, что будет дальше, если сейчас хакерами становятся уже маленькие дети. Так, семилетний пацан из Штатов с лёгкостью обошёл систему защиты iPhone XS. И он даже вас может научить такому трюку.

Сейчас нельзя верить даже тем, кто никогда не подводил. Мы, конечно же, о мемах. С их помощью хакеры на протяжении нескольких месяцев взламывали компьютеры пользователей. И теперь с мемасами вам придётся быть ещё осторожнее.

Как узнать пароль от вк своей девушки. Как взломать пароль: обзор самых распространенных способов

Страница пользователя в социальной сети ВКонтакте хранит массу информации о нем, начиная со скрытых от взглядов других пользователей фотографий, и заканчивая личной перепиской.

Важно: данная статья не является инструкцией по взлому чужой страницы. Информация, приведенная в ней, опубликована с целью ознакомления читателей с возможными способами взлома страницы ВКонтакте.

Что понимается под взломом страницы ВКонтакте

Исходя из этого, можно сделать вывод, что взлом страницы ВКонтакте подразумевает получение злоумышленниками логина и пароля пользователя, информацию которого они хотят увидеть.

Как взломать чужую страницу ВКонтакте

Существует несколько способов взлома страницы в социальной сети. Как было отмечено, задача любого взлома – это получение логина и пароля пользователя, и завладеть подобными данными можно одним из трех распространенных методов, рассмотренных ниже.

Подбор пароля от страницы ВКонтакте

Пожалуй, самый простой способ, который доступен каждому желающему взломать чужую страницу ВКонтакте. Его суть заключается в том, что зная логин от аккаунта в социальной сети, необходимо подобрать пароль.

Возникает вопрос «А как узнать логин?». Все очень просто. В социальной сети ВКонтакте в качестве логина пользователя может выступать e-mail или номер мобильного телефона. Поскольку у пользователей чаще всего возникает желание взломать страницу знакомого человека, узнать его номер телефона или почту не составляет труда.

Обратите внимание: Многие пользователи пишут свой номер телефона и почту непосредственно на странице ВКонтакте, заполняя профиль. В большинстве случаев номер телефона, указанный на странице, совпадает с тем, который является логином от страницы. Именно поэтому, при желании максимально обезопасить свой аккаунт, размещать номер мобильного телефона на странице нецелесообразно.

В большинстве случаев номер телефона, указанный на странице, совпадает с тем, который является логином от страницы. Именно поэтому, при желании максимально обезопасить свой аккаунт, размещать номер мобильного телефона на странице нецелесообразно.

Узнав логин (телефон или почту) от аккаунта, злоумышленнику остается сложная часть работы – подобрать пароль. Это делается при помощи перебора, который может быть как ручным, так и автоматическим:

- Ручной перебор предполагает, что у желающего взломать страницу есть определеное понимание того, какой пароль может быть использован. Довольно часто пользователи не заботятся о безопасности своего аккаунта в социальной сети, устанавливая не самый сложный пароль, который может, в том числе, содержать их личную информацию, например: фамилию, дату рождения, имя любимого человека и так далее. Большую часть этих сведений злоумышленники могут узнать со страницы пользователя. При желании, если пароль не особо сложный, подобрать его не составит большого труда;

- Автоматический перебор предполагает, что для подбора пароля будет использоваться специализированный софт.

Важно: Чтобы обезопасить свою страницу ВКонтакте от взлома, пользуйтесь генераторами паролей, которые позволяют создать уникальные сочетания букв, цифр и знаков препинания для максимальной защиты аккаунта.

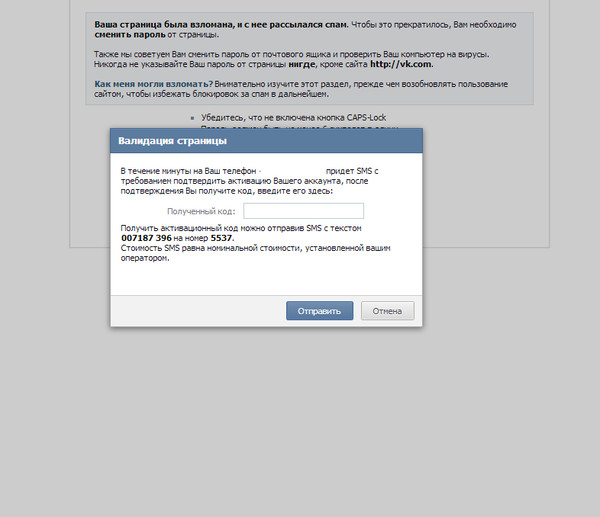

Кража логина и пароля фишинговым сайтом

У любого популярного сайта, который хранит данные пользователей, в сети найдутся десятки фишинговых двойников. Фишинговый сайт представляет собой копию главной страницы сайта, которому он подражает. Злоумышленники используют подобные сайты следующим образом:

Главная сложность для мошенников, которые хотят взломать страницу ВКонтакте при помощи фишингового сайта, является «заманивание» пользователя на этот сайт. Чаще всего с этой задачей справляется вирус, расположенный на компьютере пользователя. Он прописывает изменения в , и при желании перейти на реальный сайт ВКонтакте, пользователя переадресовывает на фишинговый.

Он прописывает изменения в , и при желании перейти на реальный сайт ВКонтакте, пользователя переадресовывает на фишинговый.

Еще один способ завлечь пользователя на фишинговый сайт – это разместить в сети зазывающий баннер или гиперссылку, нажав на которые пользователь попадет на такой сайт и может по невнимательности ввести свои логин и пароль.

Чтобы избежать взлома страницы ВКонтакте через фишинговые сайты, нужно установить на компьютер хороший антивирус, а также не переходить по сомнительным ссылкам и всегда внимательно смотреть на адрес сайта в строке браузера при вводе данных от аккаунта ВКонтакте.

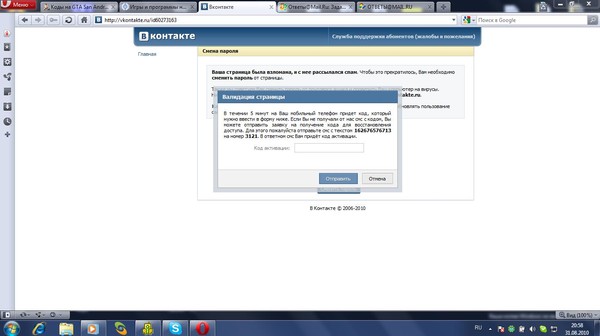

Взлом страницы ВКонтакте при помощи «трояна»

Практически каждому пользователю интернета хотя бы раз приходилось слышать о вирусах класса «троян». Это отдельное семейство вредоносных программ, главной задачей которых является кража данных с компьютера пользователя.

Трояны действуют на компьютере незаметно для пользователя. Они могут установиться с одной из программ, загруженных из интернета, после чего работать в фоновом режиме постоянно. Трояны передают на сервера злоумышленников информацию о вводимых пользователем данных на той или иной странице в интернете. В том числе, они могут похитить логин и пароль от страницы ВКонтакте.

Трояны передают на сервера злоумышленников информацию о вводимых пользователем данных на той или иной странице в интернете. В том числе, они могут похитить логин и пароль от страницы ВКонтакте.

Чтобы не попасть под действия трояна, нужно установить на компьютер хороший антивирус и регулярно проводить проверку системы на наличие заражения.

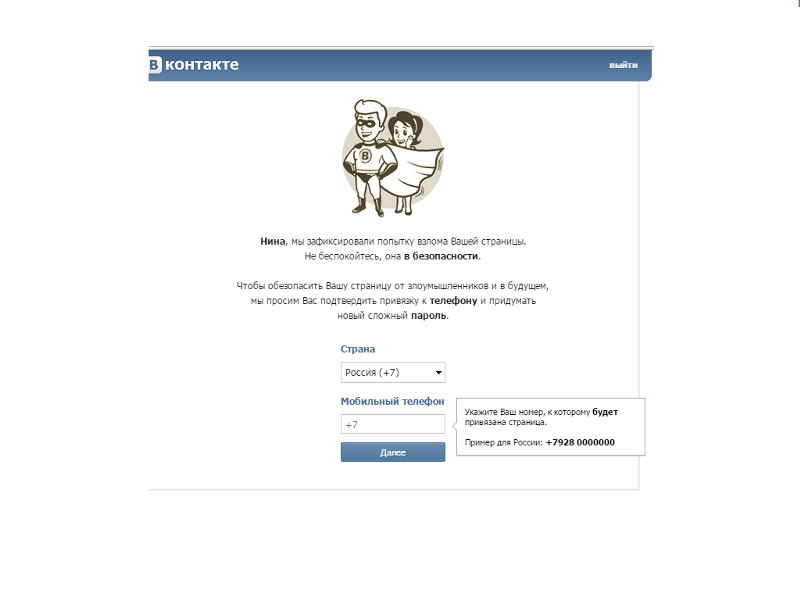

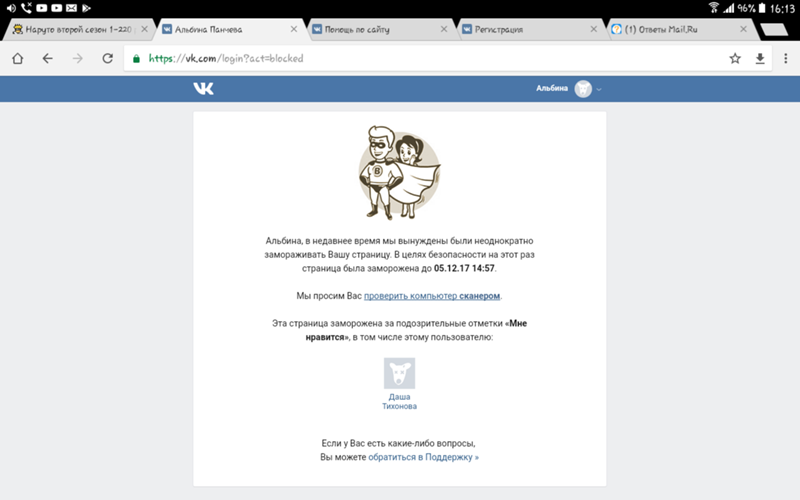

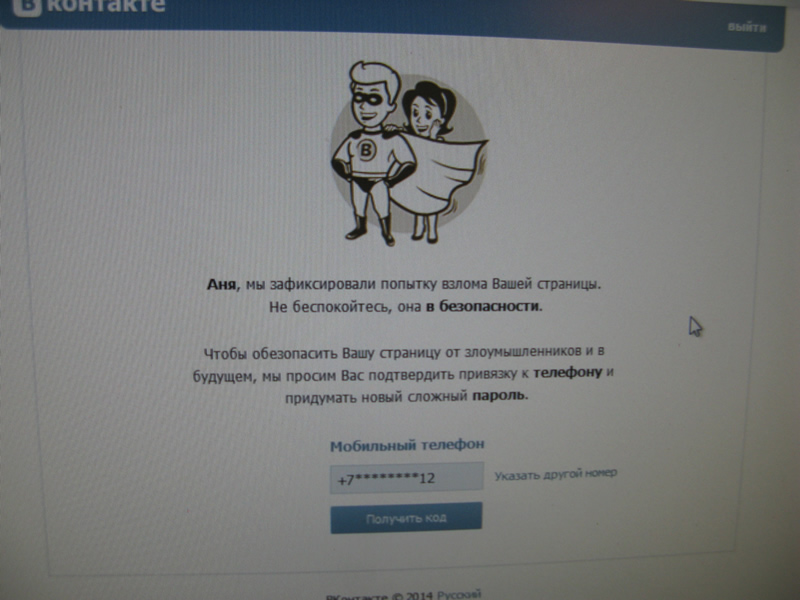

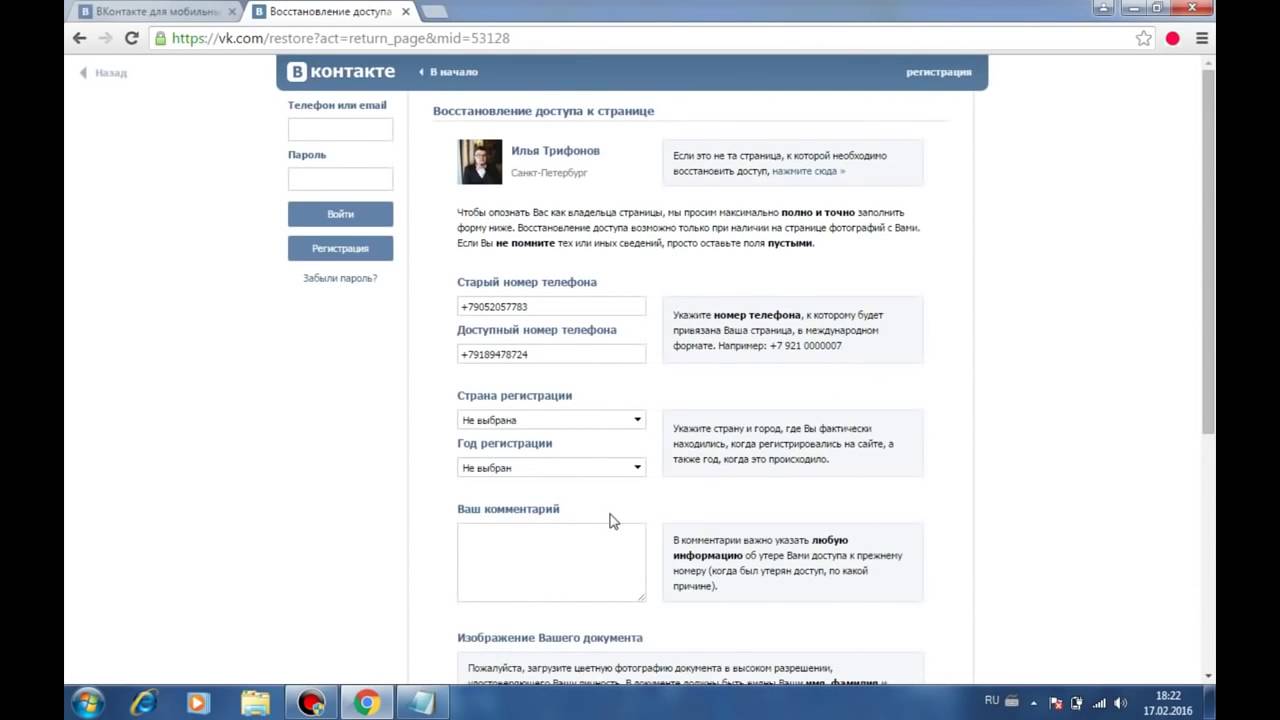

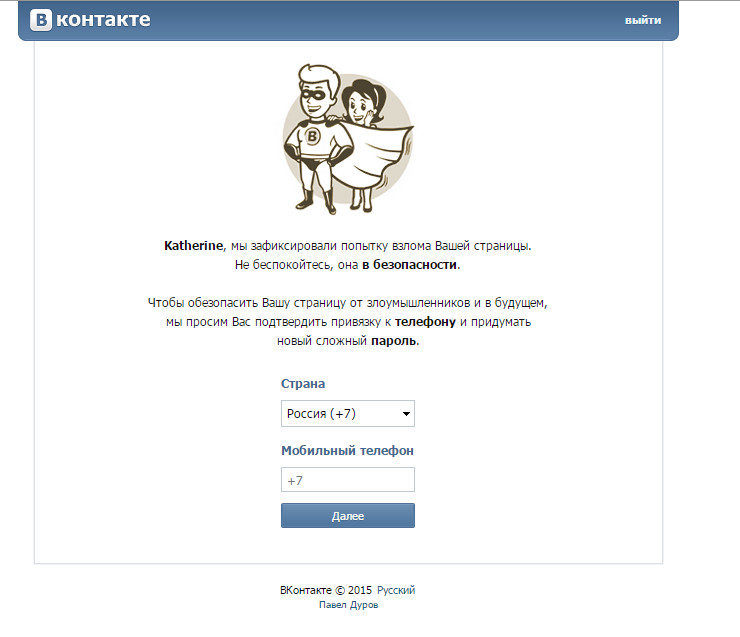

Как определить, что вашу страницу ВКонтакте взломали

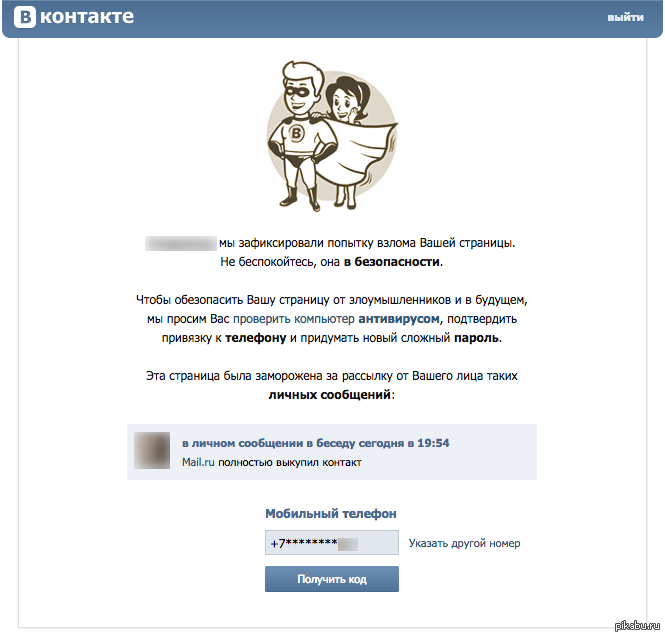

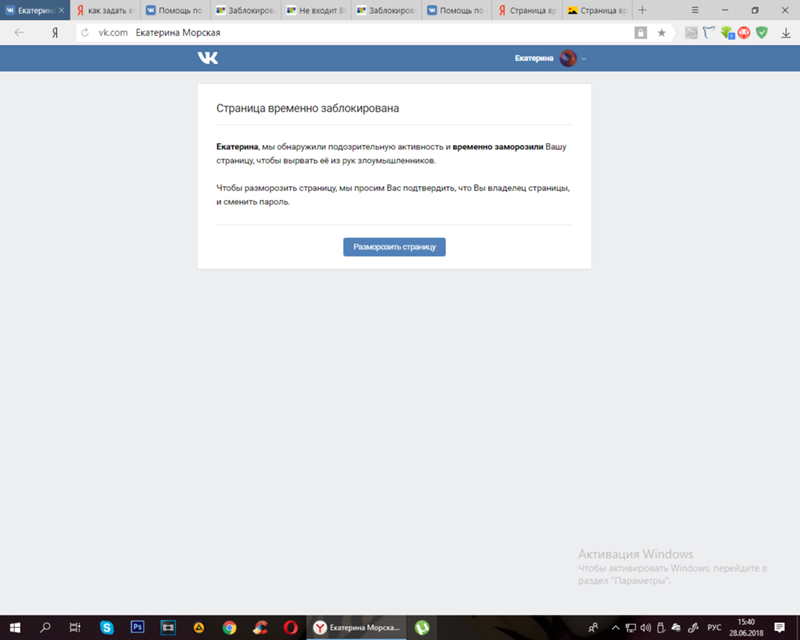

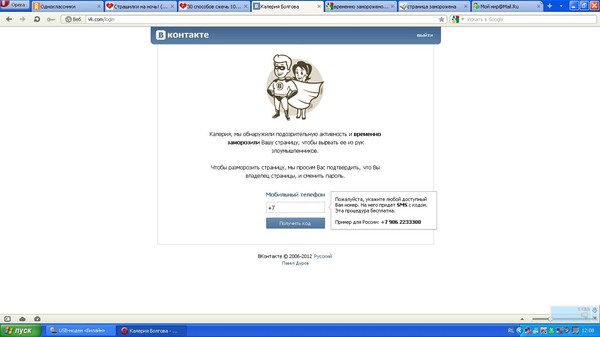

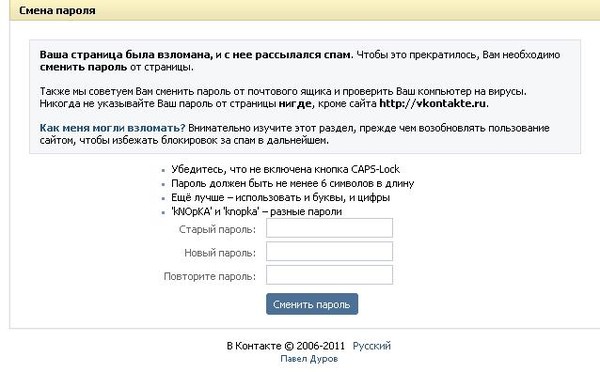

Разработчики социальной сети ВКонтакте заботятся о пользователях и сохранности их данных, поэтому постоянно внедряют новые способы защиты страницы. В частности, если в ваш аккаунт произведен вход с устройства, с которого ранее в него при действующем логине и пароле не входили, на одно из устройств, где авторизация уже пройдена, придет соответствующее оповещение.

Например: у вас на планшете установлено приложение ВКонтакте, в котором вы авторизованы. Когда злоумышленник со своего компьютера войдет в ваш аккаунт, на планшет придет соответствующее оповещение о входе.

Что делать, если вашу страницу ВКонтакте взломали

Поскольку страница ВКонтакте привязана к вашему номеру телефона, сменить пароль на ней злоумышленник возможности не имеет – для этого требуется вводить код-подтверждение, который высылается в СМС-сообщении. Поэтому, если у вас появились подозрения, что вашу страницу ВКонтакте взломали, срочно измените пароль от нее. Рекомендуем использовать сложные пароли, содержащие в себе более 15 знаков, чтобы максимально обезопасить свой аккаунт от взлома путем перебора.

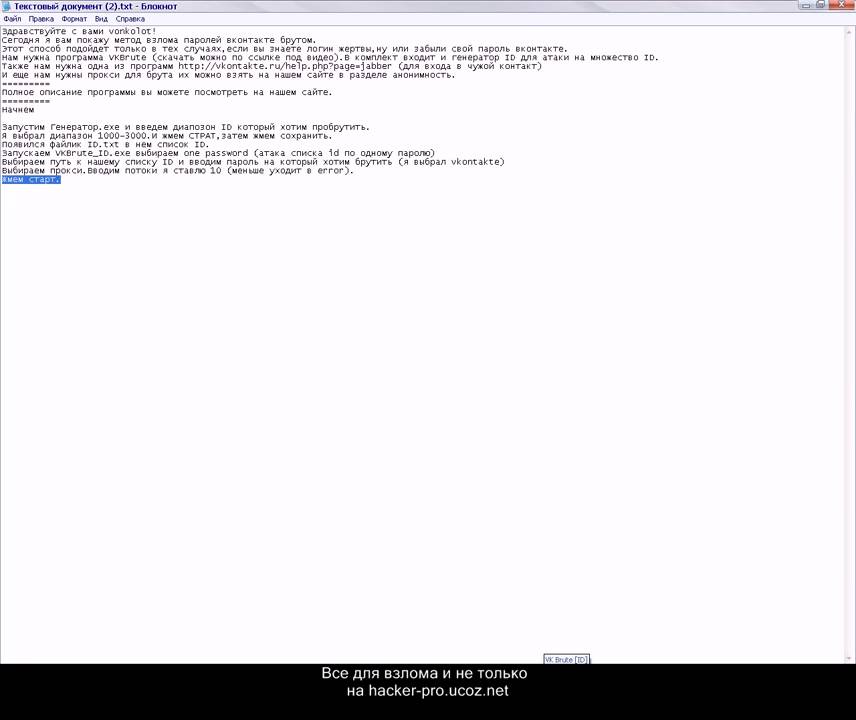

Вероятно, ты не раз слышал, что существует некая программа по подбору паролей Вконтакте. Сие творение в народе носит гордое имя «Брут», о нем слагают легенды. Эта программа подбора паролей Вконтакте действительно существует и справляется со своей «благородной» задачей.

Стоит отметить, найти работающий «Брут» – задача не из простых, твои шансы 1:100 – неплохо ведь?) 100% одобного софта осуществляет подбор пароля Вконтакте по принципу перечисления серверу всех возможных комбинаций, которых может быть на несколько лет работы программы. Задачу любого брутфорса осложняет ограничение количества запросов с одного адреса в ВК.

Задачу любого брутфорса осложняет ограничение количества запросов с одного адреса в ВК.

Чтоб подобрать пароль В контакте из пяти символов уйдет 2 – 4 часа – звучит заманчиво, но далеко не у всех шифр состоит из «54321» или «23456», к слову, это более десяти тысяч комбинаций. Как выход, уготовленные специально для ускорения задачи – базы ключей. Как это работает? – не особо хорошо. Программа для подбора пароля В контакте получает от тебя файл с возможными ключами, их может быть несколько тысяч. Каждую комбинацию «Брут» испытывает в ВК, ты в это время судорожно печатаешь капчу за капчей, времени требуется от часа до нескольких недель или месяцев. Скачать эти базы можно без особо труда, вводим в гуглояндекс – «базы для Брута». Риск заразиться вирусом огромен, на уровне 90%. Неплохо себя зарекомендовала программа для подбора паролей Вконтакте VkBruteForce. Подбирает плохо с сильным скрипом, но не засоряет ПК болячками, конечно, если удастся найти актуальную версию от благонадежного поставщика.

VkBruteForce от GODINSIDE считается самым актуальным дешифратором ВК на сегодня. Из опыта – неэффективно.

Подобрать пароль Вконтакте стоит попробовать методом втыка. Большинство людей используют близкие значения, например: адрес, номер телефона, дата рождения. Хорошо котируется формат в таком виде: 13.12.Ivan.1996. Поиграться с именем и датой рождения стоит свеч, уж поверь. Что примечательно, подобрать пароль В контакте с помощью осмысленного перечисления и ручного ввода будет гораздо эффективнее чем «Брутфорсы» и прочие «секретные» проги. Если нет никаких сведений об аккаунте, который нужно открыть, остается уповать на весьма опасный и малоэффективный софт. Оба метода можно скомпоновать, создав текстовый документ со своими вариантами шифра и загрузить в «Брутфорс», который автоматически опробует каждый из них, остается только успевать за капчей.

Пароли являются основным средством защиты информации и используются на компьютере повсеместно – от входа в учетную запись до авторизации на страничках в социальных сетях. У активного пользователя различных ключей безопасности набирается столько, что все их держать в памяти невозможно. Тут-то на помощь и приходит функция сохранения паролей в настройках браузера.

У активного пользователя различных ключей безопасности набирается столько, что все их держать в памяти невозможно. Тут-то на помощь и приходит функция сохранения паролей в настройках браузера.

Работает она следующим образом:

- Вы открываете какой-то сайт, где требуется регистрация.

- Вводите данные для авторизации в своем профиле.

- Браузер предлагает вам сохранить введенную информацию – вы соглашаетесь.

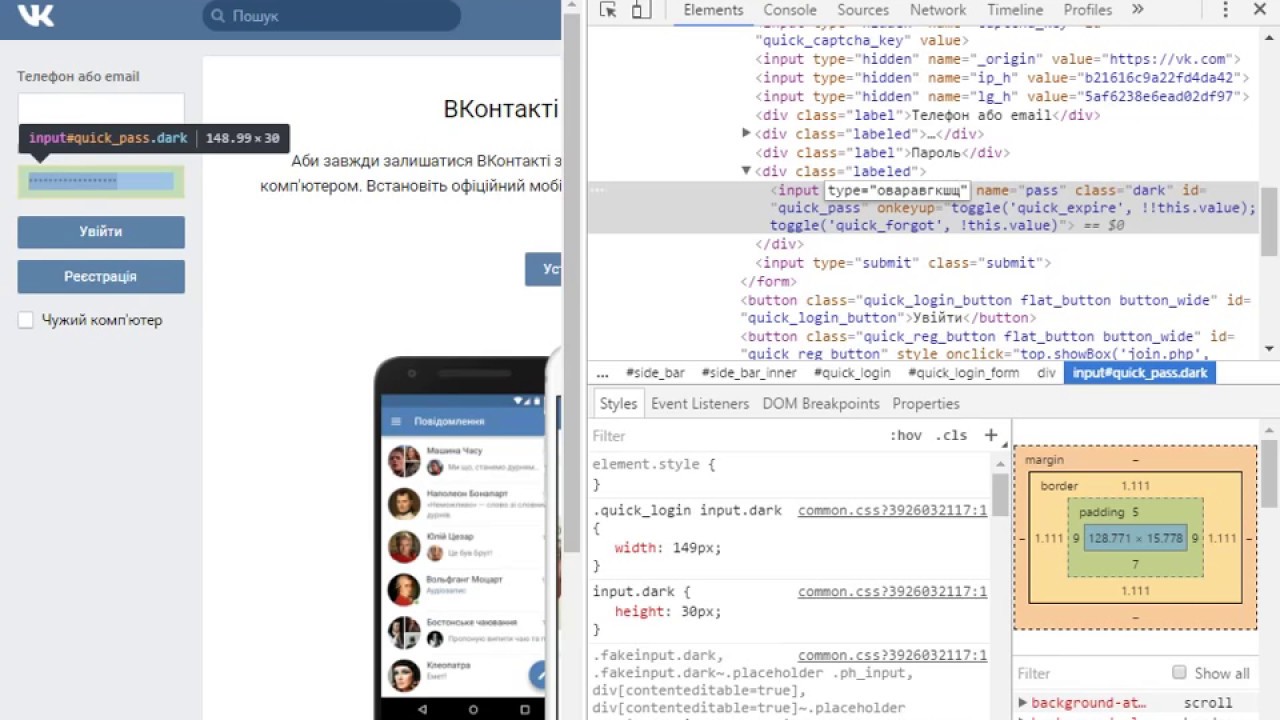

При следующем запуске этого сайта вам не нужно ничего вводить; даже если вы вышли из аккаунта, все строки формы авторизации будут заполнены. Но здесь обнаруживается серьезный недостаток – давайте узнаем, как посмотреть пароль, закрытый звездочками, и можно ли вообще это сделать.

Итак, вы заходите на сайт и видите пароль под звездочками. Казалось бы, удобная штука – нажимаете «Войти» и ничего больше вводить не нужно, а другие пользователи ваш пароль не видят.

Пароль, закрытый звездочками, – легкая добыча для взлома.

Проверьте это на своем компьютере. В качестве примера используем браузер Google Chrome:

В качестве примера используем браузер Google Chrome:

Точно так же можно посмотреть ключи доступа к аккаунтам в других браузерах – Mozilla Firefox, Opera, Internet Explorer. Посмотрим, как это делается в Mozilla для закрепления материала:

Кстати, менять значение обратно на «password» необязательно. Если вы закроете страницу, а затем снова зайдете на неё, то увидите, что звездочки вернулись. Однако теперь вы знаете, какие они ненадежные защитники личных данных.

Настройки браузеров

Если вы думаете, что на этом разоблачение звездочек окончено, то глубоко ошибаетесь. Во всех браузерах есть еще более удобный способ посмотреть пароль, который вы сохранили при первой авторизации на сайте. На этот раз для примера возьмем веб-обозреватель Opera:

Появится окошко, в котором будет много адресов сайтов и данные от разных аккаунтов. На первый взгляд всё хорошо: логины, конечно, отображаются, но вместо паролей знакомые нам звездочки. Однако если вы нажмете на одну строку, то увидите, что рядом со звездочками появляется кнопка «Показать» .

Одно нажатие – и вы видите ключ безопасности от сайта. Можно раскрыть все пароли, сделать скриншот и вы даже не поймете, что ваши запароленные странички теперь в опасности. Подобной информацией делится не только Opera, но и другие браузеры. В Google Chrome, например, такую табличку можно вызвать следующим способом:

В Mozilla Firefox таблица со всеми сохраненными ключами доступа открывается в разделе настроек «Защита».

В других браузерах ситуация похожая – в открытом доступе обязательно есть все данные, которые вы соглашаетесь сохранить.

Использование специального софта

Но не только браузеры хранят данные о пользователях, которые тот сам любезно предоставляет и сохраняет.

Любая программа, в которой требуется ввод пароля и логина, тоже предлагает запомнить эти данные, чтобы не вводить их при каждом запуске.

Соответственно, есть специальные утилиты, позволяющие эти сохраненные данные посмотреть. Работают такие утилиты по одному принципу, поэтому возьмем в качестве примера программу Password Cracker. Распространяется она бесплатно, а весит смешные 45 Кб.

Распространяется она бесплатно, а весит смешные 45 Кб.

В строке «Пароль» в окне утилиты Password Cracker появится сохраненный ключ безопасности в цифро-буквенном отображении.

Вывод

Как вы видите теперь, узнать сохраненный в браузере пароль, закрытый звездочками, не представляет никакого труда. Нужен лишь доступ к компьютеру и пара минут времени, чтобы данные от ваших аккаунтов оказались в руках посторонних лиц.

Конечно, в таком случае вы рискуете забыть пароль и не попасть в нужный профиль. Однако это не страшно: мы уже писали о том, как восстановить пароль на Gmail, как узнать пароль от Wi-Fi, как вернуть доступ к аккаунту в игре WarFace и т.д. Если вы можете зайти в почтовый ящик, на который зарегистрирован акканут, или привязали к профилю номер телефона, то при необходимости сможете легко восстановить забытый пароль.

Но что делать с теми ключами безопасности, которые вы уже сохранили в настройках браузера? Правильный ответ – удалить. Когда вы просматривали пароли через настройки, то должны были увидеть, что функцию сохранения кодов можно отключить. Очистите таблицы с сохраненными ключами, удалив все строки, а затем деактивируйте саму функцию.

Очистите таблицы с сохраненными ключами, удалив все строки, а затем деактивируйте саму функцию.

Нет похожих статей.

Зная логин для доступа к личной страничке ВКонтакте, взломать аккаунт становится гораздо проще. Как известно, в качестве логина могут служить номер мобильного телефона или электронная почта.

Как узнается логин

Как ни странно, многие пользователи сами в своих контактах на страничке указывают необходимые для взлома данные. А у тех, кто такую информацию не указал, довольно часто под разными предлогами можно выведать телефон или почтовый ящик при личном общении. Так сказать, тут помогут приемы социальной инженерии. Если не знаете, что это такое, погуглите – найдете много интересного о том, как нас могут «разводить».

В общем, узнать логин пользователя VK зачастую не столь сложная задача. Но это уже практически полдела при взломе любой странички.

Остается всего ничего – подобрать правильный пароль к аккаунту.

Еще по теме:

Способы подбора паролей

- Чаще всего почему-то те, кто хочет взломать чужую страничку, ищут программы или онлайн сервисы для подбора паролей .

Т.к. мы о них уже писали (ссылочки немного выше), то осветим другие способы заполучить пароль от страницы.

Т.к. мы о них уже писали (ссылочки немного выше), то осветим другие способы заполучить пароль от страницы. - Проще всего пароли можно украсть , если удастся получить доступ к устройству «жертвы», с которого она «зависает» в VK. Многие тупо сохраняют пароли в браузере, а их легко можно просмотреть. Также можно установить программу-шпион, которая поможет получить данные для авторизации.

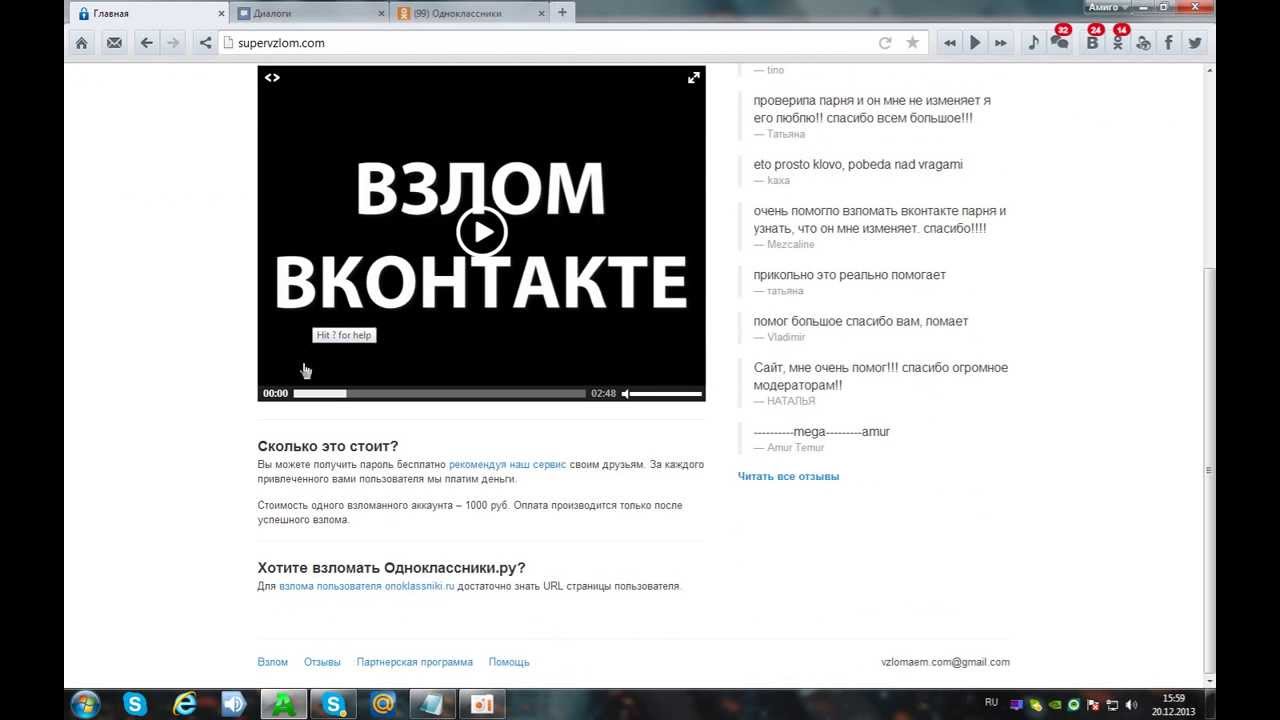

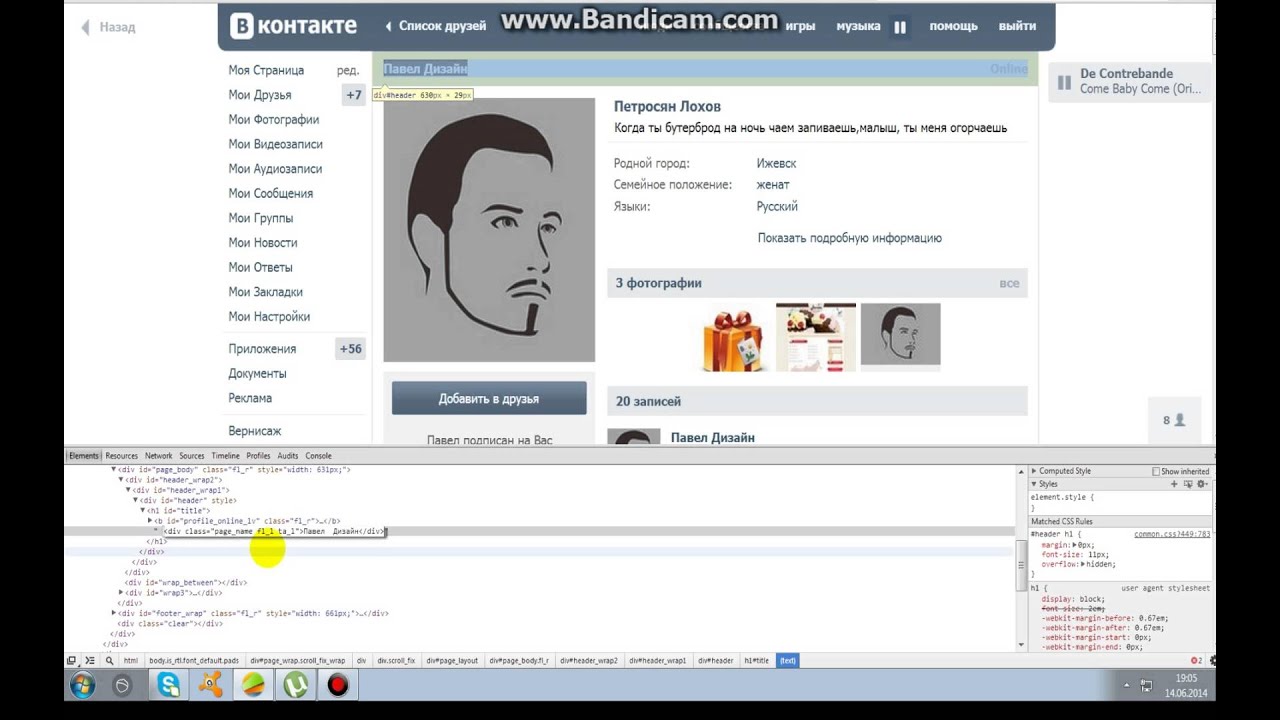

- Наверное, самым эффективным способом «хака» пользователей является создание фейковых страниц ВКонтакте. Они визуально ничем неотличимы от странички самого ВК кроме адреса. Т.е. в адресной строке браузера вы увидите адрес не vk.com, а к примеру, похожую на него вариацию vk.login-form.com и т.п. Вводя данные аккаунта на таких страницах, пользователи сами отправляют их злоумышленникам. Делаются фейковые странички для авторизации довольно элементарно. Можно тупо сохранить страничку входа самого ВК через браузер и написать свой обработчик формы авторизации, чтобы данные отправлялись куда нужно.

- Вариации фейковых авторизаций . Например, вы попадаете на страничку с очень выгодным предложением товара, который вы очень хотите купить. Чтобы сделать заказ с большой скидкой, вам предлагают вступить в некую группу и написать комментарий через виджет комментариев якобы от ВКонтакте. Когда вы пытаетесь написать комментарий, вам сообщают, что вам нужно авторизоваться, введя лоигн и пароль от аккаунта. Подобных вариаций ложной авторизации может быть придумано огромное количество.

P.S. Будьте осторожны и не вводите свои данные для авторизации на «левых» веб-страничках, сервисах и программах. Следите за сложностью паролей и старайтесь хотя бы иногда их менять.

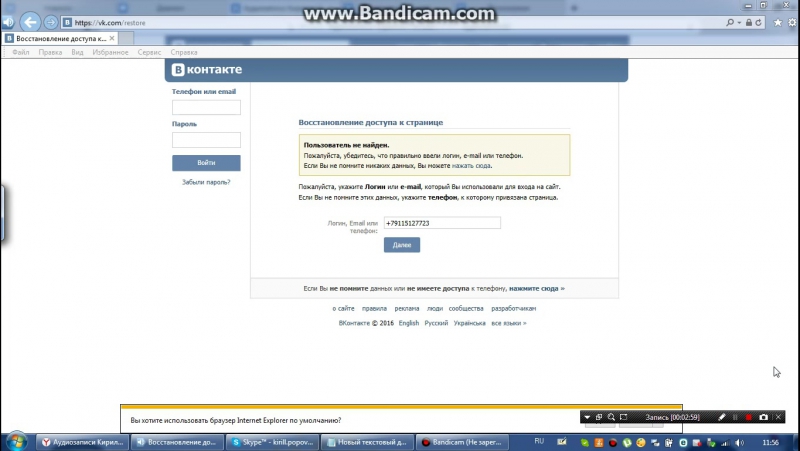

Как войти в ВК, если забыл логин? Не помню его. Как узнать? Решение есть! Сейчас разберемся.

Обычно твой логин — это номер телефона

Твой логин в ВК — это обычно твой номер телефона, на который ты регистрировал страницу. Например, 89211234567. Если этот номер у тебя под рукой, то проблем нет. Помню пароль, не помню логин — тогда ввожу номер как логин, ввожу пароль и захожу на страницу. Только не забудь ввести в начале своего номера код страны — например, у российских номеров в начале должна быть цифра 8 или 7, а всего в номере должно получиться 11 цифр. Попробуй войти через стартовую страницу Вход — это проще всего.

Помню пароль, не помню логин — тогда ввожу номер как логин, ввожу пароль и захожу на страницу. Только не забудь ввести в начале своего номера код страны — например, у российских номеров в начале должна быть цифра 8 или 7, а всего в номере должно получиться 11 цифр. Попробуй войти через стартовую страницу Вход — это проще всего.

Можно ли войти в ВК без логина? Нет, ведь логин определяет, кто именно входит, а пароль доказывает, что это именно тот человек, а не кто-то другой.

Даже если забыл пароль, можно заказать код восстановления по СМС на свой номер и получить доступ к странице (только придется придумать новый пароль). Вот инструкция, как это сделать: Восстановление доступа ВКонтакте . Затем ты будешь входить на сайт ВКонтакте со своим номером как логином и новым паролем.

А если забыл номер телефона?

Если забыл номер, с которым заходил в ВК, то, скорее всего, этого номера у тебя уже нет. Попробуй вспомнить. Узнай у друзей — может быть, он остался у них в телефоне или в записной книжке. Если не получится узнать, то, если не прошло слишком много времени с тех пор, как у тебя не стало номера, рекомендуется первый способ восстановления — нажми сюда: .

Если не получится узнать, то, если не прошло слишком много времени с тех пор, как у тебя не стало номера, рекомендуется первый способ восстановления — нажми сюда: .

В том случае, когда к странице прикреплен адрес электронной почты, можно указать его при восстановлении пароля — тогда ВК покажет часть цифр номера, который является логином. Это поможет тебе его вспомнить.

Забыл и логин, и пароль

Если логин не получается вспомнить, или если ты забыл и логин и пароль, придется восстанавливать доступ. Есть два способа, оба здесь: Восстановление доступа без телефона . Рекомендуется первый, так как он проще и быстрее. Восстановить вторым способом получится не у всех (читай там необходимые условия), он сложнее и времени займет намного больше.

Других способов нет. Восстановить страницу можешь только ты сам. Бесполезно куда-либо писать и просить ее восстановить. Никто не сделает это вместо тебя. Такие правила. Только ты сам и только эти два способа .

Как удалить старую страницу, если забыл логин и пароль?

Какой самый надежный способ входа в ВК?

Самый надежный способ входа — это стартовая страница «Вход» (адрес сайт ). Это известный и проверенный временем сайт, помогающий людям с 2010 года. Ты сможешь заходить в ВК и на другие сайты одним нажатием. А еще там есть интересные дополнительные функции.

Это известный и проверенный временем сайт, помогающий людям с 2010 года. Ты сможешь заходить в ВК и на другие сайты одним нажатием. А еще там есть интересные дополнительные функции.

Как взломать Инстаграм, Вконтакте и Одноклассники или электронную почту (email).

Как взломать аккаунт, личную страницу, профиль или паблик Вконтакте, Одноклассники, Инстаграм. Взлом электронной почты email.

Взлом социальных сетей и электронной почты привилегия грамотных хакеров и опытных программистов. Тем не менее, даже рядовой юзер может изловчиться и удовлетворить свое любопытство. А самый лучший помощник в решение этой задачи специальный софт для взлома почты, разработанный все теми же программистами.

Данная статья служит информационным пособием по защите своего аккаунта, профиля, личной страницы или паблика в социальной сети, а также доступа к своей электронной почте, email. Программы для взлома Инстаграм, Вконтакте, Одноклассников, электронной почты.

Такие программы делятся на две группы: метод Брутфорс и интеллектуальный брифинг личных данных. Первый вариант подходит для быстрого, грубого вмешательства с помощью подборки необходимого пароля в базе данных. Поиск ключа может занять много времени, но всегда срабатывает, даже если на это уходит несколько часов. Интеллектуальный метод заключается в анализе страницы и сборе личной информации пользователя. Ответ на контрольный вопрос, номер телефона, электронная почта и другая полезная инфа будет особенно актуальна для смены пароля соцсети или почты в личных интересах. Данный метод предусматривает более «щадящий взлом», но не всегда может быть исполнен.

Первый вариант подходит для быстрого, грубого вмешательства с помощью подборки необходимого пароля в базе данных. Поиск ключа может занять много времени, но всегда срабатывает, даже если на это уходит несколько часов. Интеллектуальный метод заключается в анализе страницы и сборе личной информации пользователя. Ответ на контрольный вопрос, номер телефона, электронная почта и другая полезная инфа будет особенно актуальна для смены пароля соцсети или почты в личных интересах. Данный метод предусматривает более «щадящий взлом», но не всегда может быть исполнен.

Помощь хакеров для взлома социальных сетей и электронной почты.

Если самостоятельный взлом Инстаграм, Вконтакте, Одноклассников, электронной почты не удался, то единственное правильное решение это обратиться к хакерам. Компьютерные взломщики наверняка помогут узнать правду о своей второй половинке, удовлетворить любопытство, отомстить злопыхателю, ведь в их арсенале собственные наработки, мощные проги, хороший стимул. Но также следует помнить, что незаконное проникновение в чужой компьютер и его взлом, в том числе получение доступа к личным данным людей без их ведома — уголовное преступление. И наказание за такие действия может быть очень и очень серьёзным!

Но также следует помнить, что незаконное проникновение в чужой компьютер и его взлом, в том числе получение доступа к личным данным людей без их ведома — уголовное преступление. И наказание за такие действия может быть очень и очень серьёзным!

Конечно, можно подобрать пароль, используя интуицию, удачу, хорошие знания о человеке, но в 99% случаях — это пустая трата времени. Особенно сейчас, когда к составлению паролей подходят основательно и серьезно. Так что, выбирайте пароль посложнее и не пользуйтесь сомнительными сайтами, это хорошее начало для защиты от взлома.

Оцените статью!Этот простой трюк требует только вашего номера телефона, чтобы взломать вашу учетную запись электронной почты

Мы все почти ежедневно получаем телефонные звонки и сообщения со спамом от мошенников, которые хотят украсть ваши деньги и личную информацию, но новый тип взлома социальной инженерии, который использует только ваш номер мобильного телефона, чтобы обмануть вас, немного страшнее.

Охранная фирма Symantec предупреждает людей о новом мошенничестве с восстановлением пароля , которое обманом заставляет пользователей передавать доступ к своей учетной записи веб-почты злоумышленникам.

Чтобы проникнуть в вашу учетную запись электронной почты, злоумышленнику не нужны какие-либо навыки программирования или технические навыки. Все злоумышленнику нужен ваш адрес электронной почты и номер вашего мобильного телефона.

Поскольку процесс сброса пароля почти аналогичен всем почтовым службам, эта новая афера с восстановлением пароля затрагивает все популярные службы веб-почты, включая Gmail, Yahoo и Outlook, среди прочих.

Symantec предоставила видеообъяснение того, как работает эта новая хакерская атака.Хитрость так же проста, как и звучит: если вы хотите сбросить пароль чьей-либо учетной записи электронной почты, все, что вам действительно нужно, это номер его мобильного телефона.

Вот как работает афера:

Отправьте текст с неизвестного номера на телефон жертвы с просьбой подтвердить свою учетную запись, ответив кодом подтверждения, который они собираются получить, чтобы обеспечить безопасность своей учетной записи Google, но на самом деле код является кодом сброса пароля.

- Отправьте еще одно текстовое сообщение с кодом разблокировки на зарегистрированный телефон.

- Жертва получает код с примерно таким текстом: » Это Google. В вашем аккаунте была несанкционированная активность. Пожалуйста, ответьте с вашим проверочным кодом. »

- Как только жертва ответит кодом подтверждения, адрес электронной почты будет утерян, и злоумышленник сможет незаметно войти в учетную запись Gmail жертвы.

Большинство из нас отвечает на неизвестные телефонные звонки и сообщения, думая, что это от компании, так как получение сообщений и телефонных звонков от компаний не является чем-то необычным.

Всегда защищайтесь от таких мошенников

До просмотра видео кто-то и подумать не мог о таком методе взлома чьего-то аккаунта.

Обходной путь заключается в том, чтобы не стать жертвой такого рода мошенничества и всегда проверять получаемые сообщения.

Как взломать учетную запись электронной почты, используя только номер мобильного телефона вашей жертвы • Грэм Клули

Эта статья больше, чем 6 летКомпания Symantec выпустила предупреждение об успешном мошенничестве, направленном против пользователей почтовых веб-служб, таких как Gmail, Outlook и Yahoo.

Мошенничество объясняется в следующем коротком видео, снятом Symantec.

(Я говорю, что это короткое видео, и это короткое видео всего за 2 минуты 17 секунд. Но Symantec явно считает, что у вас продолжительность концентрации внимания как у золотой рыбки, поэтому они добавили прикольный бит на заднем плане, чтобы помешать вам задремал).

Новости безопасности, советы и подсказки.

Для тех, кто терпеть не может фоновую музыку, вот объяснение того, как можно украсть учетную запись электронной почты, просто зная номер мобильного телефона вашей жертвы.

В приведенном ниже примере мы представим, что злоумышленник пытается взломать учетную запись Gmail, принадлежащую жертве по имени Алиса.

Алиса регистрирует свой номер мобильного телефона в Gmail, чтобы, если она когда-нибудь забудет свой пароль, Google отправил ей текстовое SMS-сообщение, содержащее спасательный проверочный код, чтобы она могла получить доступ к своей учетной записи.

Плохой парень — назовем его Малкольм — хочет взломать учетную запись Алисы, но не знает ее пароля.Однако он знает адрес электронной почты и номер телефона Алисы.

Итак, он заходит на страницу входа в Gmail и вводит адрес электронной почты Алисы. Но Малкольм, конечно же, не может правильно ввести пароль Алисы (потому что он его не знает).

Вместо этого он нажимает «Нужна помощь?» ссылка, обычно используемая законными пользователями, которые забыли свои пароли.

Вместо того, чтобы выбрать один из других вариантов, Малкольм выбирает «Получить код подтверждения на мой телефон: [номер мобильного телефона]», чтобы на мобильный телефон Алисы было отправлено SMS-сообщение, содержащее шестизначный код безопасности.

Здесь все становится скрытно.

Потому что в этот момент Малкольм отправляет Алисе текст , притворяясь Google и говоря что-то вроде:

«Google обнаружил необычную активность в вашей учетной записи. Пожалуйста, ответьте кодом, отправленным на ваше мобильное устройство, чтобы остановить несанкционированную активность».

Алиса, полагая, что сообщение является законным, отвечает кодом подтверждения, который ей только что отправил Google.

Затем Малкольм может использовать код, чтобы установить временный пароль и получить контроль над учетной записью электронной почты Алисы.

Если Малкольм стремился не вызывать подозрений и продолжать видеть каждое электронное письмо, которое Алиса получает в обозримом будущем, то, возможно, он перенастроит ее электронную почту для автоматической пересылки будущих сообщений на учетную запись, находящуюся под его контролем, а затем отправит СМС ей с новым паролем:

«Спасибо за подтверждение вашей учетной записи Google. Ваш временный пароль [ВРЕМЕННЫЙ ПАРОЛЬ]»

Даже если Алиса позже изменит свой пароль, Малкольм продолжит получать ее частную переписку по электронной почте, если она внимательно не проверит настройки своей учетной записи.

Короче говоря, это мерзкая штука социальной инженерии, которую легко представить работающей против многих людей.

Итак, какое решение?

Самый простой совет: с подозрением относитесь к SMS-сообщениям, в которых вас просят отправить код подтверждения, особенно если вы не запрашивали код подтверждения изначально.

Однако мне интересно, сколько людей, столкнувшись с сообщением, которое, по их мнению, было отправлено Google или Yahoo, немедленно отреагируют на него, не задумываясь о последствиях.В конце концов, одна из самых больших забот, которые могут возникнуть у многих людей в наши дни, — это быть отрезанными от своей учетной записи электронной почты.

Дополнительные сведения см. в записи в блоге Славомира Гржонковски из Symantec.

А чтобы получить советы о том, как лучше защитить свою учетную запись электронной почты, обязательно прослушайте этот выпуск подкаста «Smashing Security»:

Нашли эту статью интересной? Подпишитесь на Грэма Клули в Твиттере, чтобы узнать больше об эксклюзивном контенте, который мы публикуем.

Грэм Клули — ветеран антивирусной индустрии, работавший в ряде компаний, занимающихся безопасностью, с начала 1990-х годов, когда он написал первую в истории версию Dr Solomon’s Anti-Virus Toolkit для Windows. Теперь независимый аналитик по безопасности, он регулярно появляется в СМИ и выступает с докладами на международном уровне по вопросам компьютерной безопасности, хакеров и конфиденциальности в Интернете. Подпишитесь на него в Твиттере на @gcluley или напишите ему по электронной почте.

Теперь независимый аналитик по безопасности, он регулярно появляется в СМИ и выступает с докладами на международном уровне по вопросам компьютерной безопасности, хакеров и конфиденциальности в Интернете. Подпишитесь на него в Твиттере на @gcluley или напишите ему по электронной почте.

Хакеры взламывают телефонные номера и взламывают электронную почту, банковские счета: как защитить себя

Если у вас есть мобильный телефон и вы используете Gmail, Yahoo Mail, iCloud, Dropbox, Evernote, Facebook, Twitter, веб-сайты банков и множество других веб-сервисы, вы рискуете быть взломанными, украденными вашими деньгами, раскрытием конфиденциальной информации и шантажом.

Имея только ваш номер телефона и немного так называемой «социальной инженерии», в которой хакеру не обязательно нужны технические знания, а просто чтобы убедить представителя службы поддержки, что это вы, человек со злым умыслом может проникнуть во все выше счетов и многое другое.

Именно этим они и занимаются: крадут деньги, шантажируют людей конфиденциальной информацией, захватывают социальные сети и ставят своих жертв в неловкое положение или получают доступ к личным документам, таким как налоговые декларации и номера паспортов.

Он начинается с получения некоторой легкодоступной информации о вас, такой как, возможно, адрес, номер телефона, день рождения или последние четыре номера вашего номера социального страхования, и предоставления некоторой их комбинации и правдоподобной истории представителю службы поддержки клиентов телефонной компании, который затем впускает их в вашу учетную запись, где затем они перенаправляют ваш номер телефона на свой телефон или «переносят» на другого оператора и устройство хакера.

Затем угонщик телефона просто заходит, скажем, в вашу почту Gmail или ваш банковский счет в Интернете, пытается войти под вашим именем, но нажимает «забыли пароль» и сбрасывает пароль, получая текстовый код, отправленный на ваш номер телефона, который теперь направляется все его сообщения на свое устройство. Потом они в вашем аккаунте — и вы заблокированы.

Потом они в вашем аккаунте — и вы заблокированы.

Во вчерашней статье я описал множество способов, которыми хакеры проделывали это в последние месяцы с держателями криптовалют, таких как биткойн и эфир, но это преступление может быть совершено против любого, кто использует самые вездесущие веб-сервисы — Gmail, iCloud, Facebook, онлайн-банкинг, PayPal, Dropbox и многие другие.

Как вы можете прочитать в статье, телекоммуникационные компании отстают в процедурах предотвращения угона телефонов, поэтому вам придется принять собственные меры, чтобы защитить свой номер телефона от грязных рук угонщиков телефонов.

Кроме того, широкий круг компаний, от финансовых учреждений до провайдеров электронной почты, используют этот метод защиты с кодом в виде текста, который имеет известные недостатки. Называемая двухфакторной аутентификацией через SMS, для нее требуется пароль, который в теории аутентификации является одним фактором — то, что вы знаете — и отправляет вам код в виде текстового сообщения, а телефон является вторым фактором — то, что у вас есть. Вы вводите код и получаете доступ к своей учетной записи.

Вы вводите код и получаете доступ к своей учетной записи.

Но при использовании для восстановления и сброса пароля им даже не нужно вводить первый фактор, чтобы им были отправлены коды. С помощью всего лишь одного фактора (кода) они создают себе новый пароль и теперь могут делать с вашей учетной записью все, что захотят.

Тот факт, что ваш номер телефона используется для обеспечения безопасности, но телекоммуникационные компании не защищают его, создал прекрасную возможность для хакеров, которые до сих пор убегали с криптовалютой на миллионы долларов.Но они могли бы так же легко совершить эти преступления против любого, у кого есть мобильный телефон, и кто пользуется любой из вышеперечисленных услуг.

Вот как защитить свой номер телефона и свои учетные записи в Интернете для электронной почты, онлайн-финансовых учреждений и многого другого.

Как уберечь ваш номер телефона от взлома

1. Введите код доступа к учетной записи .

Это самая основная мера предосторожности. Однако, как обнаружили несколько жертв угона, если хакер найдет представителя службы поддержки, который забудет попросить об этом или предоставит другую информацию, такую как адрес и последние четыре из ваших социальных сетей, ваш номер все равно может быть украден.Итак, добавьте пароль в свою учетную запись, но не расслабляйтесь после этого. Это помогает, но если хакер поговорит с ничего не подозревающим представителем службы поддержки, игра окончена.

2. Используйте адрес электронной почты оператора мобильной связи для доступа к этой учетной записи.

До сих пор, скорее всего, ваш номер телефона и адрес электронной почты были воротами ко всем остальным вашим учетным записям. Ты должен прекратить это прямо сейчас. Если вы выполните несколько шагов, описанных в этой статье (если только вы не используете Google Voice), вы получите по крайней мере три адреса электронной почты: ваш текущий основной, один только для вашего оператора мобильной связи и тот, который вы используете. для других конфиденциальных учетных записей, таких как онлайн-банкинг, Facebook или Dropbox.Таким образом, если ваш основной адрес электронной почты будет скомпрометирован, его нельзя будет использовать для кражи вашего номера телефона (и наоборот). И если ваш номер телефона каким-то образом будет скомпрометирован, это не поставит под угрозу вашу электронную почту или какие-либо другие конфиденциальные учетные записи.

для других конфиденциальных учетных записей, таких как онлайн-банкинг, Facebook или Dropbox.Таким образом, если ваш основной адрес электронной почты будет скомпрометирован, его нельзя будет использовать для кражи вашего номера телефона (и наоборот). И если ваш номер телефона каким-то образом будет скомпрометирован, это не поставит под угрозу вашу электронную почту или какие-либо другие конфиденциальные учетные записи.

Однако, если какой-либо из этих нетелефонных/почтовых аккаунтов имеет более высокий уровень угрозы (одна из жертв наблюдала, как хакер искал в своих папках Dropbox файлы, содержащие имена руководителей, которые управляли банковскими счетами в его бывшей компании), то вы, вероятно, также захотите создать отдельную учетную запись для этого, чтобы, если адрес электронной почты, который вы используете для нескольких конфиденциальных учетных записей, когда-либо был взломан, это не произошло.

Если вы перенесете свой основной номер в Google Voice, вы все равно должны отделить свой основной адрес электронной почты от того, который используется для других ваших конфиденциальных учетных записей, чтобы, если ваша основная учетная запись электронной почты была скомпрометирована, хакеры не могли получить доступ к другим вашим учетным записям.

3. Отключите онлайн-доступ к своей беспроводной учетной записи.

Да, это раздражает, так как теперь вам придется идти в магазин или звонить, чтобы внести изменения, но угонщик может взломать ваш аккаунт одним из способов меньше.

4. Сообщите своему оператору связи, что вы хотите, чтобы изменения в вашей учетной записи могли вноситься только лично при наличии удостоверения личности с фотографией.

Хакер все равно может выдать себя за вас, как обнаружил главный технолог Федеральной торговой комиссии, когда ее номер был украден кем-то с поддельным удостоверением личности, используя ее имя и фотографию хакера. Но, тем не менее, это еще одно препятствие для потенциальных угонщиков.

5. Попробуйте Google Voice.

На данный момент кажется, что вы не можете установить «заморозку порта» для вашего номера у других операторов, по крайней мере, согласно Федеральной комиссии по связи.(Крупные операторы связи и другие отраслевые организации отказались от интервью. )

)

Единственная известная мне служба, позволяющая «заморозить порт», — это Google Voice. (Если вам известны другие, сообщите мне об этом.) Когда вы подписываетесь на номер Google Voice, по умолчанию этот номер «заблокирован» для вас, как описано в этом сообщении в блоге Джесси Пауэлла, главного исполнительного директора. криптовалютной биржи Kraken.

Если вы не хотите возиться со сменой телефонных номеров, вы можете переадресовать свой существующий номер (скажем, последние четыре цифры — 1234) в Google Voice, чтобы получать оттуда звонки и текстовые сообщения.Затем вам нужно будет подписаться на новую линию у своего оператора связи для обслуживания, но вы можете замаскировать свои исходящие вызовы и текстовые сообщения, чтобы казалось, что они исходят с номера 1234. Просто убедитесь, что вы никогда не выдаете и не используете фактический номер телефона, указанный в вашей учетной записи беспроводной сети, и выдаете только номер 1234, который есть в Google Voice.

Если вы являетесь подписчиком Google Fi и хотите выполнить перенос на другого оператора, служба требует, чтобы вы сначала уведомили его, после чего вам будут предоставлены номер учетной записи и пароль для переноса на нового оператора. (Я не уверен, что произойдет, если угонщик попытается перенести его, поскольку перенос обычно инициируется новым оператором, но я связался с Google и обновлю, когда узнаю.)

(Я не уверен, что произойдет, если угонщик попытается перенести его, поскольку перенос обычно инициируется новым оператором, но я связался с Google и обновлю, когда узнаю.)

Как защитить все свои онлайн-аккаунты

1. Создайте пароли с высокой энтропией.

Используйте менеджер паролей, который создает для вас длинные и случайные пароли, например LastPass, или создайте для себя набор правил, которые позволят вам генерировать собственные случайные пароли.

Бретт Макдауэлл, исполнительный директор FIDO (Fast Identity Online) Alliance, группы из 250 компаний по всему миру, работающих над отраслевыми стандартами для более надежной аутентификации, говорит: «Большинство людей думают, что «иметь надежный пароль» означает выбирать пароль, который люди могут Не угадывайте с семи или восьми попыток, прежде чем выйдете из системы. Нет нет нет. Это не единственная причина». Если базу данных компании взломают (чего и следовало ожидать), даже если пароли в ней зашифрованы, у хакера будет неограниченное количество попыток взломать ваш пароль. «Используемый процесс шифрования труднее взломать, если исходный пароль имеет более высокую энтропию», — говорит Макдауэлл.

«Используемый процесс шифрования труднее взломать, если исходный пароль имеет более высокую энтропию», — говорит Макдауэлл.

Уловка для этого, если вы не используете менеджер паролей, заключается в создании высокоэнтропийного пароля из случайных чисел, букв верхнего и нижнего регистра и специальных символов. Запомните это. Затем придумайте правило, которое будет создавать уникальный пароль для каждого используемого вами веб-сайта.

Например, если вы создаете новый пароль для United.com, возможно, ваше правило состоит в том, чтобы убрать все гласные и затем взять согласные, но сдвинуть их все на две буквы позже в алфавите.Итак, если ваш пароль для тарабарщины — 1A@0z# (на самом деле он должен быть длиннее), то вы добавляете WPVF (все две буквы в алфавите позже, чем UNTD) в его середину, так что ваш пароль теперь 1A@WPVF0z#.

Если применить то же правило к shopbop.com, то он станет 1A@UJRDR0z# (со средними буквами на две буквы позже в алфавите, чем SHPBP). Но не используйте правило, которое я только что изложил здесь, — придумайте свое собственное.

2. Не отвечайте на контрольные вопросы правдиво или одинаково на всех сайтах.

Когда хакеры взламывают базу данных компании, они получают не только пароли. Они также получают ответы на секретные вопросы. К тому же, как отметил Крис Хаднаги, главный хакер Social-Engineer, в моей статье о взломе телефонов, им даже не нужно ничего взламывать, чтобы получить эту информацию. Вы, наверное, сами много чего выкладываете в соцсети.

Однако, если ваши ответы немного отличаются от сайта к сайту, хакеру будет сложнее получить доступ к любому другому сайту.Вы можете использовать аналогичное правило для электронной почты, чтобы создавать уникальные ответы для каждого сайта.

3. НЕ подключайте свой основной номер телефона, который вы защитили с помощью описанных выше шагов (если только он не управляется Google Voice), ни к каким конфиденциальным учетным записям.

Если вы перенесли свой основной номер в Google Voice и защитили эту учетную запись электронной почты, то в этом, скорее всего, нет необходимости, поскольку ваш номер в значительной степени защищен от взлома. Однако, если ваш основной номер все еще находится в телефонной компании и не управляется Google Voice, вам нужно полностью отделить свой номер телефона от всех конфиденциальных учетных записей.

Однако, если ваш основной номер все еще находится в телефонной компании и не управляется Google Voice, вам нужно полностью отделить свой номер телефона от всех конфиденциальных учетных записей.

Создайте новую учетную запись электронной почты Gmail. Не подключайте его ни к одной из ваших существующих учетных записей электронной почты. (При подписке на новый Gmail вам не нужно вводить номер телефона или текущий адрес электронной почты, хотя для этого есть поля. Оставьте их пустыми.) После того, как вы создали новый остров для себя адрес электронной почты, создайте новый номер Google Voice. Я бы даже выбрал случайный код города.

Защитите эту учетную запись электронной почты с помощью длинного пароля с высокой степенью энтропии и одного из двух методов, описанных ниже, — генератора одноразового пароля, такого как Google Authenticator, или ключа безопасности FIDO.

Затем введите этот номер телефона для любого из ваших онлайн-банков или любой другой конфиденциальной учетной записи, такой как Facebook, Twitter, Dropbox, Evernote, Slack и т. д., где вы вводите номер телефона либо для 2FA через SMS, либо для восстановления пароля.

д., где вы вводите номер телефона либо для 2FA через SMS, либо для восстановления пароля.

Таким образом, если ваш обычный номер телефона будет взломан, хакер не сможет войти ни в одну из этих учетных записей и сбросить пароль. Но вы должны защитить этот адрес электронной почты — в противном случае этот номер Google Voice может быть скомпрометирован, и тогда весь смысл этого процесса становится спорным.

4. Используйте генераторы одноразовых паролей.

Пароли могут быть легко украдены с помощью фишинговых атак, в которых хакер выдает себя за законную службу и просит пользователя ввести свой пароль на веб-сайте, который выглядит как веб-сайт этой компании, или с помощью кейлоггеров, в которых цель невольно убеждается загрузить вредоносное ПО на свой компьютер, которое затем записывает каждое нажатие клавиши, передавая пароли хакеру.

По этой причине генераторы одноразовых паролей на основе времени (TOTP), такие как Google Authenticator, в которых у вас есть устройство с приложением, генерирующим новые коды каждые 30, 60 или 90 секунд, могут быть сильным дополнительным вторым фактором. Вы можете ввести правильный временный код только при наличии устройства, на котором он был создан. Многие сервисы, в том числе Google, Facebook, Twitter, Dropbox, Evernote и другие, предлагают эту опцию для обеспечения безопасности в дополнение к паролю и как более безопасный выбор, чем 2FA через SMS.

Вы можете ввести правильный временный код только при наличии устройства, на котором он был создан. Многие сервисы, в том числе Google, Facebook, Twitter, Dropbox, Evernote и другие, предлагают эту опцию для обеспечения безопасности в дополнение к паролю и как более безопасный выбор, чем 2FA через SMS.

Однако Макдауэлл отмечает, что они все чаще подвергаются компрометации, потому что они по-прежнему работают по той же модели «разделяемого секрета», что и пароли. «Мне все еще нужно раскрыть этот секрет, чтобы использовать его», — говорит он. «Мне все еще нужно ввести этот номер в какое-то приложение, и если меня обманом заставили ввести его в неправильное приложение, я просто передал этот код кому-то другому.Мышление раньше было ну и что, потому что оно быстро истекает, но злоумышленники изощренные. Они проводят атаки в реальном времени, собирают этот код и входят в эту учетную запись, пока вы сидите и смотрите на сообщение об ошибке, задаваясь вопросом, что я сделал не так?»

Один из руководителей Google сказал на саммите Cloud Identity Summit в 2015 году: «Фишеры могут довольно успешно получить OTP так же легко, как и пароль».

5. Используйте ключ безопасности.

Эти относительно недорогие устройства работают по новому протоколу отраслевого стандарта FIDO, называемому универсальным вторым фактором, или U2F. Опять же, все начинается с первого фактора — вашего пароля (то, что вы знаете). Второй фактор — это фактор «что у вас есть»: физическое ключевое устройство безопасности, такое как Yubikey. Некоторые из этих устройств являются USB-устройствами, которые вставляются в USB-порт, а другие поддерживают Bluetooth или NFC, поэтому вы просто держите их рядом с экраном входа в систему.

Такое устройство использует так называемую криптографию с открытым ключом, где открытый ключ и закрытый ключ различаются.Закрытый ключ находится на вашем устройстве и никогда не отправляется на сервер. Он всегда остается на вашем устройстве, но когда вы хотите войти в систему, сервер отправляет вызов на устройство, которое, в свою очередь, бросает вызов пользователю. Вам просто нужно прикоснуться к нему, чтобы служба знала, что присутствует человек, а не бот, пытающийся атаковать учетную запись, выполняя ту же цель, что и онлайн-тесты CAPTCHA.

Он «неуязвим для социальной инженерии, никогда не выдает секрет», — говорит Макдауэлл. «Вы не только не отдаете секретный ключ, но и вредоносное ПО не может получить закрытый ключ с устройства, поэтому с аутентификацией FIDO с этими ключами безопасности мне приходится физически украсть ваше устройство с ключом безопасности, чтобы скомпрометировать вашу аутентификацию. учетные данные — я не могу сделать это удаленно.Я не могу обманом заставить вас сделать это для меня, не могу обманом заставить вас ввести меня в свой аккаунт».

6. Используйте устройство, использующее биометрическую аутентификацию.

Метод шифрования с открытым ключом также может быть разработан для работы без пароля, настроенного на так называемый стандарт FIDO UAF (универсальная структура аутентификации), который требует нескольких факторов аутентификации, как правило, что у вас есть (устройство с закрытым ключом) и фактор аутентификации «кто вы есть», такой как отпечаток пальца или радужная оболочка или сканирование голоса с помощью биометрических датчиков.

Однако для этого не требуется размещать закрытый ключ на отдельном устройстве, таком как Yubikey. Фактор «что у вас есть» — это сам ваш компьютер, планшет или мобильный телефон, поэтому, когда вы входите таким образом, вам кажется, что требуется только один жест — смахивание отпечатка пальца или взгляд в камеру.

«Я прикасаюсь к чему-то, я смотрю на что-то, может быть, я разговариваю с этим — это не может быть проще с точки зрения удобства использования, и это неподдающаяся фишингу, удаленная атака, немасштабируемая атака», — говорит Макдауэлл.«Чтобы атаковать учетные данные FIDO, в случае нескольких учетных данных, я должен украсть ваш телефон, а затем взломать ваш биометрический датчик». Хотя на самом деле это можно сделать, это сложный и трудоемкий процесс (а также, вероятно, не очень прибыльный, поскольку он дорогой и трудоемкий и не может быть выполнен в масштабе), и Макдауэлл говорит: «Тем временем вы Я только что сообщил об украденном телефоне, и он отключен на стороне сервера, и они все равно не могут войти».

В настоящее время этот метод UAF FIDO используется в нескольких устройствах, в том числе в Samsung Galaxy S6 и S7, S6 и S7 Edge, Note 5 и Note Edge, а также в некоторых устройствах Sony, Sharp, LG Fujitsu и других.И хотя FIDO не встроен в устройства Apple, TouchID открыт для сторонних приложений, поэтому приложения для iOS могут использовать аутентификацию FIDO. Например, Bank of America предлагает FIDO на устройствах Apple и Android.

В заключение, хотя эти шаги могут показаться трудоемкими, они могут быть выполнены за несколько дней и могут избавить вас от огромных хлопот, головной боли и потенциальных потерь, связанных с угоном вашего телефона, компрометацией вашей учетной записи электронной почты или ваших финансовых и других счетов. секретная информация взломана.

Прочтите статью по теме: Хакеры украли миллионы долларов в биткойнах, используя только номера телефонов

« Null Byte :: WonderHowTo

Привет, элитные хакеры! Добро пожаловать в мой третий пост, в котором объясняется, как взломать любую учетную запись, такую как G-mail, Facebook, и т. д.

д.

Вы также можете использовать эту технику для взлома/подмены мессенджеров, таких как Facebook или WhatsApp и т. д. Kali:

- Надеюсь, вы знаете, как взломать Android и получить к нему доступ, если не следуйте моему руководству: ЗДЕСЬ

- Я взламываю WAN, поэтому интерпретатор будет таким:

Meterpreter:

- После того, как появится подсказка Meterpreter, оставьте ее там.

- Откройте браузер, перейдите на www.gmail.com, введите адрес электронной почты жертвы.

- Нажмите « Нужна помощь? »

- Выберите « Я не знаю свой пароль », нажмите «Продолжить» последнее продолжение вы должны зайти в meterpreter и проверить, сколько времени телефон не использовался (бездействует), вы можете сделать это, набрав:

- простоя

- НО ЗДЕСЬ ПОЯВЛЯЕТСЯ ПРОБЛЕМА , Команда idletime не работает на Android, поэтому вы не можете сказать, использует ли пользователь телефон в данный момент или нет.

(Однако есть и другие сложные способы, такие как проверка оперативной памяти и т. д.)

(Однако есть и другие сложные способы, такие как проверка оперативной памяти и т. д.) - Но ничего, мы продолжим использовать и рискнем .

- Введите: dump_sms для сбора/сброса всех сообщений в корневую папку.

- (Вы также можете ввести: dump_contacts для дальнейшей эксплуатации)

Шаг 4: Готово… Почти:

- Перейдите в корневую папку Kali и откройте файл .txt, в котором были сброшены все сообщения .

————————————————————— ————————————————— ——

И, вот,

Введите проверочный код в Справку по восстановлению учетной записи.Шаг 5: Сброс пароля:

Введите код:

———————————- ——-Продолжать—————————————— —

Шаг 6: Удалить сообщение:

Нет, вы не можете удалить сообщение, пока взломанный телефон не будет рутирован .

Если укоренен тип: удалить данные/данные/com.android.providers.telephony/databases/mmssms.dbВНИМАНИЕ!

Если вы не удалите сообщение, Пользователь заподозрит что-то неладное.(Остерегайтесь Киберполиции)

КОНЕЦ,

Теперь, когда вы взломали аккаунт Google, вы точно можете взломать Facebook или любой другой аккаунт.

Вы также можете подделать мессенджеры, такие как FBmessenger или WhatsApp и т. д. (ничего не вводите, иначе у пользователя возникнут подозрения)Спасибо,

F.E.A.R.Хотите начать зарабатывать как белый хакер? Начните свою хакерскую карьеру с нашего комплекта обучения Premium Ethical Hacking Certification 2020 от нового магазина Null Byte и получите более 60 часов обучения от профессионалов в области кибербезопасности.

Купить сейчас (скидка 90%) >

Другие выгодные предложения:

Что делать, если ваша учетная запись электронной почты была взломана

Моя учетная запись электронной почты была взломана.

Сколько у меня проблем?

Сколько у меня проблем?Что ж, взлом вашей учетной записи электронной почты может создать серьезную проблему, учитывая, что там хранятся ваши фотографии, контракты, счета-фактуры, налоговые формы, сброс паролей для всех остальных учетных записей, а иногда даже пароли или PIN-коды кредитных карт. Плюс: наши электронные письма связаны со всеми другими нашими цифровыми аккаунтами, от банковских счетов до социальных сетей, облачных сервисов, интернет-магазинов и так далее.Просто взломав электронную почту, злоумышленник может легко получить доступ ко всему этому.

Хакерам нужны не только ваши деньги. Им нужны все детали, которые они могут получить, независимо от того, являетесь ли вы генеральным директором ведущей компании, знаменитостью или просто человеком, у которого «ничего ценного» нет в их электронных письмах. Ваши данные могут быть использованы для совершения финансовых операций от вашего имени. Киберпреступники могут использовать данные вашей кредитной карты, открывать банковские счета, брать кредиты или испортить рейтинг вашей кредитной карты — не говоря уже о том, что если взломанная учетная запись электронной почты принадлежит компании, мы уже говорим об утечке данных, которая обычно приводит потери доходов, потери времени, ущерба бренду и судебных исков.

Зачем киберпреступникам взламывать вашу электронную почту?

Взлом электронной почты стал золотой жилой для киберпреступников, постоянно пытающихся получить доступ к нашим учетным записям и украсть нашу конфиденциальную информацию, учитывая, что теперь мы связываем все — от онлайн-банкинга и федеральных налогов до наших конфиденциальных документов — с нашими электронными письмами. Вот что они обычно ищут и почему:

Контракты. Контракты почти всегда содержат конфиденциальную информацию, которую вы не хотите, чтобы кто-либо видел, особенно злоумышленники!

Личные беседы. Мы знаем, что вам хорошо известно, что ваши электронные сообщения состоят не только из забавных изображений, видео и историй из вашей повседневной жизни, но и из обсуждений, в которых вы решаете важные вопросы, связанные с работой с вашими партнерами или коллегами. Это именно то, что они ищут.

Фотографии – особенно обнаженные. Помните Fappening, когда просочились сотни обнаженных фотографий, в основном с женщинами? От этого скандала пострадали разные знаменитости, в том числе Дженнифер Лоуренс, Кейт Аптон, Кирстен Данст , и многие другие.

Злоумышленник использовал простой метод фишинга, чтобы получить доступ к учетным записям жертв: он отправлял им электронные письма, которые выглядели так, как будто они пришли от Google или Apple, предупреждая их о том, что их учетные записи могут быть скомпрометированы. Он спросил их пароли, и именно так ему удалось получить доступ к их электронной почте и резервным копиям iCloud.

Злоумышленник использовал простой метод фишинга, чтобы получить доступ к учетным записям жертв: он отправлял им электронные письма, которые выглядели так, как будто они пришли от Google или Apple, предупреждая их о том, что их учетные записи могут быть скомпрометированы. Он спросил их пароли, и именно так ему удалось получить доступ к их электронной почте и резервным копиям iCloud.Счета-фактуры, отсканированные удостоверения личности, страховки. Счета обычно содержат много конфиденциальной информации о получателе: имя, телефон, адреса. Все это может быть использовано злоумышленниками для кражи личных данных.

Пароли, PIN-коды кредитных карт или информация о банковских счетах. Если вы храните свои пароли в своей электронной почте, на случай, если ваша электронная почта будет взломана, то же самое можно сделать и со всеми другими вашими учетными записями. Из соображений безопасности вы можете либо написать их вручную и хранить в безопасном месте, доступ к которому есть только у вас, либо использовать программное обеспечение для управления паролями, чтобы сохранить их в зашифрованном виде.

Вы можете найти больше советов о том, как управлять своими паролями здесь.

Вы можете найти больше советов о том, как управлять своими паролями здесь.Письма «Сброс пароля». Этот тип сохраненной электронной почты — еще одно сокровище, которое киберпреступники могут найти во взломанной учетной записи электронной почты. Они смогут увидеть, какие у вас есть другие учетные записи, сбросить ваши пароли и завладеть ими. Вы можете усложнить им работу, удалив все электронные письма, которые вы получаете от этих учетных записей.

Маршрут путешествия и календарь. Это золото для воров или мошенников. Только подумайте: они точно знают, когда вы собираетесь уйти из дома, когда будете в самолете (и, скорее всего, без покрытия сети), когда будете на совещании, а когда вернетесь домой — вы может даже закончиться тем, что ваш дом взломан.

Налоговые формы. Налоговые формы содержат огромное количество информации о нас, которую могут использовать преступники, занимающиеся кражей личных данных. Если вы отправляли им электронные письма в прошлом, найдите их и удалите.

Подтверждения заказов в интернет-магазинах. Такие электронные письма содержат все детали заказа, от того, что вы купили, до адреса доставки, даты, номера телефона и способа оплаты. Отсюда кибер-мошенник также может получить доступ к вашему профилю интернет-магазина и увидеть сохраненные данные вашей кредитной карты.Не забудьте удалить все транзакционные электронные письма после получения заказов. Кроме того, не сохраняйте данные своей кредитной карты ни на одном из торговых сайтов. Вместо этого заполняйте их каждый раз, когда хотите что-то купить.

Ваши контакты. В случае взлома учетной записи электронной почты будет скомпрометирована не только ваша контактная информация, но и все ваши контакты. Они также ценны для кибер-злоумышленников, поскольку они могут использовать их для кражи личных данных или продавать их в даркнете спамерам.

Как узнать, была ли взломана ваша учетная запись электронной почты

Вероятно, вы уже поняли, насколько ценными могут быть ваши учетные записи электронной почты для злоумышленника.

. Если вам интересно, как узнать, что ваш аккаунт взломан, взгляните на контрольные признаки ниже:

Если вам интересно, как узнать, что ваш аккаунт взломан, взгляните на контрольные признаки ниже:- Вам сообщили, что ваш пароль неверный

- Вы замечаете странные электронные письма в папке «Отправленные»

- Вы получаете неожиданные электронные письма для сброса пароля

- Вы заметили необычные IP-адреса, устройства или браузеры

Что делать пользователям, если их учетная запись электронной почты взломана?

Из-за широкого использования электронной почты и ее постоянного развития у киберпреступников будет все больше и больше искушений атаковать учетные записи пользователей электронной почты.Вот что вы должны сделать, если ваша учетная запись электронной почты была скомпрометирована.

Сменить пароль

Если вы подозреваете, что кто-то вмешивается в вашу учетную запись, первым шагом в обеспечении безопасности является изменение пароля. Если это невозможно, попробуйте процесс восстановления. Если и это не помогло, не стесняйтесь как можно скорее обратиться в службу поддержки вашего поставщика услуг электронной почты.

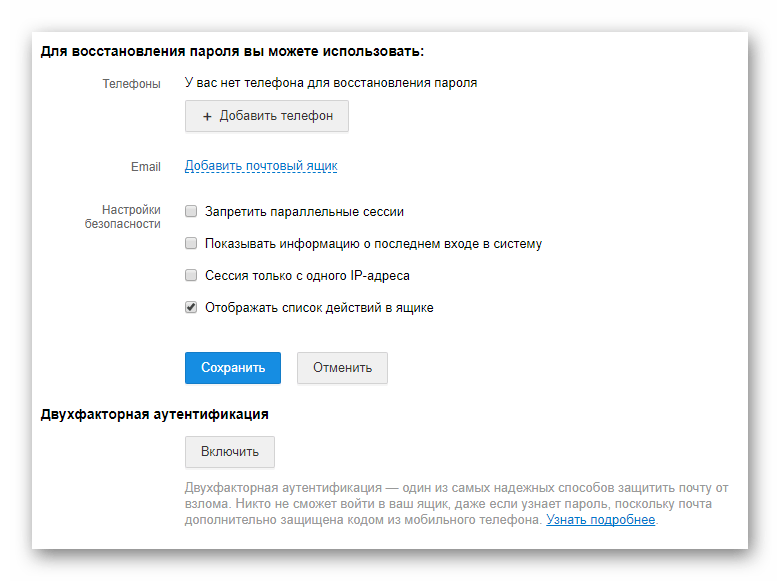

Добавить двухфакторную аутентификацию

Это второй по важности шаг, который вы должны сделать. Активируйте двухфакторную аутентификацию (также называемую многофакторной проверкой) везде, где только можно.Практически все крупные компании предлагают эту опцию, а некоторые даже навязывают ее по умолчанию. От банковских счетов до провайдеров электронной почты, крупных социальных сетей, облачных сервисов и т. д. вы должны поддерживать его включенным везде, где он доступен. Он работает как дополнительный уровень защиты, помимо паролей. Второй фактор обычно состоит из уникального кода доступа, который зависит от времени, и вы можете получить его только через свой мобильный телефон или какой-либо другой физический объект, который у вас есть. Вы можете видеть, как это может стать препятствием для злоумышленников, снижая их шансы на успех.Даже если им каким-то образом удастся узнать ваши пароли, они смогут получить доступ к вашей учетной записи только в том случае, если они также преодолеют этот второй уровень безопасности.

Перепроверьте информацию о восстановлении учетной записи

Если вам удастся восстановить доступ к своей учетной записи, не расслабляйтесь — проверьте всю информацию для восстановления вашей учетной записи. Если вы не узнаете указанные там номера телефонов и адреса электронной почты, немедленно измените их.

Проверить переадресацию аккаунта и автоответы

Киберпреступники могут использовать автоматическую переадресацию для получения копий получаемых вами электронных писем и автоматические ответы для автоматической рассылки спама вашим контактам.Обязательно проверьте эти разделы после того, как снова получите доступ к своей учетной записи.

Проверить, не были ли затронуты другие учетные записи

Мы используем электронную почту для защиты других учетных записей, поэтому вы должны убедиться, что ничто другое не было скомпрометировано. Убедитесь, что вы можете войти в систему, и в любом случае рассмотрите возможность изменения паролей других учетных записей.

Если вы не можете получить доступ к учетным записям, для которых используете взломанную учетную запись электронной почты, попробуйте немедленно сбросить их пароли или обратитесь в службу поддержки.

Если вы не можете получить доступ к учетным записям, для которых используете взломанную учетную запись электронной почты, попробуйте немедленно сбросить их пароли или обратитесь в службу поддержки.Предупредите друзей и семью

Если вы считаете, что ваша учетная запись электронной почты была взломана, рекомендуется предупредить ваших друзей и родственников о том, что они могут получать электронные письма со спамом или что кто-то может попытаться украсть у них информацию.Посоветуйте своим контактам следить за подозрительными электронными письмами или даже телефонными звонками и дайте им безопасный адрес электронной почты, по которому они могут с вами связаться.

Очистите свое устройство

После восстановления взломанной учетной записи электронной почты убедитесь, что вы запустили антивирусное сканирование, чтобы проверить наличие вредоносных программ любого типа. Убедитесь, что ваши браузеры и приложения обновлены, и, если у вас еще нет резервных копий, сейчас самое время начать их компилировать.

Но что, если учетная запись корпоративной электронной почты будет взломана?

Компрометация деловой электронной почты (BEC) также называется атакой «человек посередине» и может иметь гораздо более неприятные последствия, чем взлом личной учетной записи электронной почты.Если вы заметили что-то необычное с вашей корпоративной учетной записью электронной почты, попробуйте предпринять следующие шаги, чтобы избежать распространения фишинговых схем или даже вредоносных программ среди других сотрудников компании:

Защитите свои учетные записи

Как и в случае с личной взломанной учетной записью электронной почты, важно проверить все остальные учетные записи и информацию, связанные со взломанной, и закрыть к ним доступ. Сообщите банку или другим финансовым учреждениям, с которыми вы работаете, о взломе и проверьте настройки учетных записей компании в социальных сетях.Не забудьте убедиться, что в вашей учетной записи электронной почты есть надежные контрольные вопросы и двухфакторная аутентификация.

Уведомить необходимые стороны

Если ваша корпоративная учетная запись электронной почты была взломана, важно уведомить своих деловых партнеров, которые могут работать с конфиденциальной информацией. Если электронное письмо связано со списком подписчиков, подумайте о том, чтобы написать сообщение в социальной сети и абзац на своем веб-сайте, чтобы объяснить ситуацию своим подписчикам и извиниться.

Обратитесь в службу поддержки клиентов

Если вы не можете восстановить свою учетную запись, нажав кнопку «Забыли пароль», возможно, вам придется обратиться в ИТ-отдел вашей компании.Другой способ получить контроль над своей учетной записью электронной почты — обратиться в службу поддержки вашего поставщика услуг электронной почты.

Очистите свою систему и электронную почту

После восстановления вашей учетной записи электронной почты рекомендуется проверить вашу систему на наличие любых подозрительных программ или файлов, которые могли привести к атаке.

Как защитить вашу электронную почту от взлома Если вы стали жертвой фишинговой атаки, в вашей системе может быть вредоносное ПО, поэтому вам может даже потребоваться восстановить компьютер или переустановить ОС.

Если вы стали жертвой фишинговой атаки, в вашей системе может быть вредоносное ПО, поэтому вам может даже потребоваться восстановить компьютер или переустановить ОС.Установите надежные и уникальные пароли

Это должно быть первым и главным шагом.Двумя основными характеристиками хорошего пароля являются его надежность и уникальность. Надежный пароль должен быть достаточно длинным (не менее 14 символов), включая прописные и строчные буквы, цифры и символы. Не используйте свое имя или прозвище, дату или место рождения, а также дату рождения, место рождения или имя кого-либо из членов вашей семьи или друзей (включая домашних животных). Кроме того, держитесь подальше от любых вариантов слова «пароль» или общих паролей, таких как «qwerty», «0000», «1111», «12345». Вот более длинный список плохих паролей. « Уникальный » означает, что вы не должны повторно использовать свои пароли для любых других учетных записей.

Не устанавливайте один и тот же пароль для Facebook, Twitter, электронной почты, облачного хранилища и так далее. В противном случае, в случае взлома одного из этих сервисов, все остальные ваши учетные записи будут уязвимы. Если вы не можете запомнить все свои пароли по памяти, вы можете облегчить себе жизнь с помощью программного обеспечения для управления паролями. Он сохранит все ваши пароли в зашифрованном виде и предупредит вас, если вы попытаетесь установить пароль, который не является ни надежным, ни уникальным.Таким образом, вам нужно будет запомнить только мастер-пароль, который вы используете для программного обеспечения.

Не устанавливайте один и тот же пароль для Facebook, Twitter, электронной почты, облачного хранилища и так далее. В противном случае, в случае взлома одного из этих сервисов, все остальные ваши учетные записи будут уязвимы. Если вы не можете запомнить все свои пароли по памяти, вы можете облегчить себе жизнь с помощью программного обеспечения для управления паролями. Он сохранит все ваши пароли в зашифрованном виде и предупредит вас, если вы попытаетесь установить пароль, который не является ни надежным, ни уникальным.Таким образом, вам нужно будет запомнить только мастер-пароль, который вы используете для программного обеспечения.Активировать двухфакторную аутентификацию

Как мы уже упоминали ранее, двухфакторная аутентификация — одна из самых эффективных мер безопасности. Это безопасно, и для его прохождения не потребуется много времени — вам не нужно будет аутентифицировать себя каждый раз, когда вы открываете браузер или мобильное приложение и хотите проверить свою учетную запись.

Вы можете сохранить устройства и браузеры, которые используете чаще всего, и вам будет предложено ввести второй фактор аутентификации только в том случае, если вы хотите войти в систему с нового устройства.

Вы можете сохранить устройства и браузеры, которые используете чаще всего, и вам будет предложено ввести второй фактор аутентификации только в том случае, если вы хотите войти в систему с нового устройства.Установите код блокировки для ваших устройств

Немного удивительно, как много людей оставляют свои устройства незащищенными, не устанавливая автоматическую блокировку. Мы не всегда можем защитить свой ноутбук, мобильный телефон или планшет и убедиться, что никто другой не получит к ним доступ. Код блокировки — один из самых простых способов защититься от злоумышленников.

Узнайте, как обнаруживать и предотвращать фишинговые атаки

Фишинг — метод не новый, но эффективный. Киберпреступники могут использовать фишинговые атаки для снятия денег, кражи вашей личности, открытия счетов кредитных карт на ваше имя и дальнейшего обмена всей этой информацией о вас, поэтому будьте осторожны с тем, какие электронные письма и вложения вы открываете или по каким ссылкам вы переходите.

Расхламление и резервное копирование

Перестаньте хранить вещи, которые вам больше не нужны, в папке «Входящие». Удалите все бесполезные электронные письма и создайте резервную копию всего остального, каждого важного электронного письма или вложения. Зашифруйте их и сохраните в надежном месте (это может быть облачное хранилище или отдельный жесткий диск).

Чем может помочь Heimdal

TM ?Heimdal Security разработала два программного обеспечения для защиты электронной почты, предназначенные как для защиты от простых, так и для сложных почтовых угроз ( Heimdal Email Security , которое обнаруживает и блокирует вредоносное ПО, спам-сообщения, вредоносные URL-адреса и фишинговые атаки, и Heimdal Email Fraud Prevention, a революционная система защиты электронной почты от выдачи себя за другое лицо, попыток мошенничества и BEC в целом.

Например, вы можете рассмотреть Heimdal Security Heimdal Email Fraud Prevention, максимальную защиту электронной почты от финансового мошенничества с электронной почтой, выдачи себя за высшее руководство, фишинга, внутренних угроз и сложных вредоносных программ электронной почты.

Как это работает? Используя более 125 векторов анализа и полностью поддерживаемый аналитикой угроз, он обнаруживает изменения фразеологии, выполняет сканирование IBAN/номер счета, идентифицирует измененные вложения, вредоносные ссылки и атаки Man-in-the-Email.Кроме того, он интегрируется с O365 и любыми решениями для фильтрации почты и включает в себя мониторинг в режиме реального времени и оповещение наших специалистов 24 часа в сутки 7 дней в неделю.

Как это работает? Используя более 125 векторов анализа и полностью поддерживаемый аналитикой угроз, он обнаруживает изменения фразеологии, выполняет сканирование IBAN/номер счета, идентифицирует измененные вложения, вредоносные ссылки и атаки Man-in-the-Email.Кроме того, он интегрируется с O365 и любыми решениями для фильтрации почты и включает в себя мониторинг в режиме реального времени и оповещение наших специалистов 24 часа в сутки 7 дней в неделю.Коммуникации по электронной почте являются первой точкой входа в системы организации.

Предотвращение мошенничества с электронной почтой Heimdal™

Система защиты почты следующего уровня, обеспечивающая все ваши входящие и исходящие сообщения.

- Глубокое сканирование содержимого на наличие вложений и ссылок;

- Фишинг, целевой фишинг и атаки типа «человек в электронной почте»;

- Расширенные спам-фильтры для защиты от изощренных атак;

- Система предотвращения мошенничества в отношении компрометации деловой электронной почты;

Заключение

Учетные записи электронной почты важны, потому что в настоящее время у каждого, кто находится в Интернете, есть хотя бы одна.

Их кибербезопасность важна, потому что любая деталь о владельце, какой бы незначительной она ни казалась, имеет большую ценность для злоумышленника и может быть использована в недобрых целях. Какой бы метод вы ни выбрали для защиты своих учетных записей электронной почты, помните, что Heimdal Security всегда прикроет вашу спину и что наша команда здесь, чтобы помочь вам защитить ваш дом и вашу компанию, а также создать культуру кибербезопасности на благо всех, кто хочет учиться. больше об этом.

Их кибербезопасность важна, потому что любая деталь о владельце, какой бы незначительной она ни казалась, имеет большую ценность для злоумышленника и может быть использована в недобрых целях. Какой бы метод вы ни выбрали для защиты своих учетных записей электронной почты, помните, что Heimdal Security всегда прикроет вашу спину и что наша команда здесь, чтобы помочь вам защитить ваш дом и вашу компанию, а также создать культуру кибербезопасности на благо всех, кто хочет учиться. больше об этом.Напишите ниже, если у вас есть какие-либо комментарии, вопросы или предложения — мы все слушаем и не можем дождаться вашего мнения!

Если вам понравился этот пост, вам понравится наш информационный бюллетень.

Получайте новые статьи прямо на свой почтовый ящик

И подпишитесь на нас в LinkedIn, Twitter, Facebook, Youtube и Instagram, чтобы узнавать больше новостей и тем по кибербезопасности.