Как начать работать в интернете в режиме невидимки

Режимом инкогнито обладает практически каждый современный браузер. Разумеется, пользователь персонального компьютера может поступить иначе — очищать куки-файлы, историю и журналы самостоятельно, но на это будет уходить довольно много времени, а такой приватный режим поможет сэкономить не только собственное время, но и силы. В режиме инкогнито никогда не будет сохранятся история просмотров веб-страниц, загрузок, а куки будут удаляться автоматически по закрытию окна браузера. Единственное, что может оставить пользователь после себя — закладки и настройки браузера. Кроме того, посещенные пользователем социальные сети и форумы тоже будут регистрировать ваше местонахождение на них.Если используется браузер Google Chrome, то сперва понадобится зайти в настройки самого браузера. Для этого нужно щелкнуть левой кнопкой мыши по изображению гаечного ключа или шестеренки в правом верхнем углу окна браузера.

Браузер Mozilla Firefox тоже является одним из наиболее популярных и в нем тоже есть приватный режим. Для того чтобы открыть его, нужно зайти во вкладку «Инструменты» и в появившемся специальном меню найти подпункт «Начать приватный просмотр» (можно воспользоваться комбинацией клавиш Ctrl + Shift + P). После подтверждения откроется окно в режиме инкогнито, и вы сможете увидеть соответствующее оповещение.

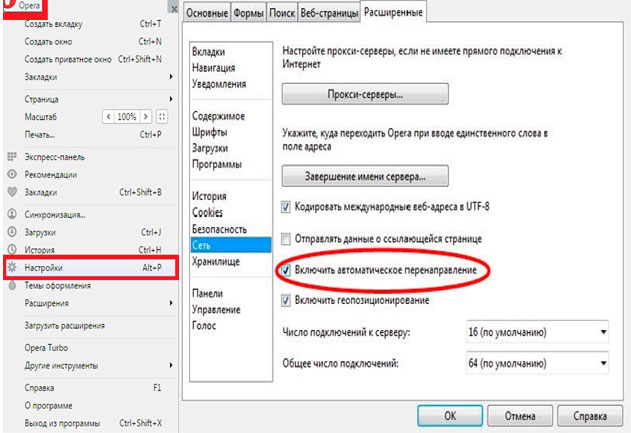

Для того чтобы запустить приватный режим в браузере Opera, сперва нужно зайти в меню (щелкнуть по изображению Opera в левом верхнем углу). Затем нужно нажать на «Вкладки и окна», после чего в появившемся меню выбрать предпочитаемый вариант приватного просмотра веб-страниц, например, можно «Создать приватную ссылку» или «Создать приватное окно». После щелчка откроется новое окно или вкладка, на котором пользователь будет оповещен о работе в режиме невидимки.

После щелчка откроется новое окно или вкладка, на котором пользователь будет оповещен о работе в режиме невидимки.

Internet Explorer, несмотря на свою кажущуюся простоту, тоже имеет приватный режим просмотра веб-страниц. Для этого необходимо перейти во вкладку «Сервис» и выбрать пункт «Просмотр InPrivate». Можно поступить немного иначе — в командной строке браузера, которая находится в правом верхнем углу, следует нажать на кнопку «Безопасность», а уже затем выбрать «Просмотр InPrivate», после чего откроется новое окно в специальном режиме.

Как оставаться анонимным в Сети

В этой статье мы расскажем обо всех аспектах, касающихся анонимности в Сети, чтобы вы могли сохранить свою конфиденциальность, просматривая страницы в интернете:

Мы не говорим, что можно стать полностью анонимным, это практически невозможно. Но что мы на самом деле можем сделать, так это попытаться сделать онлайн-взаимодействие более скрытыми.

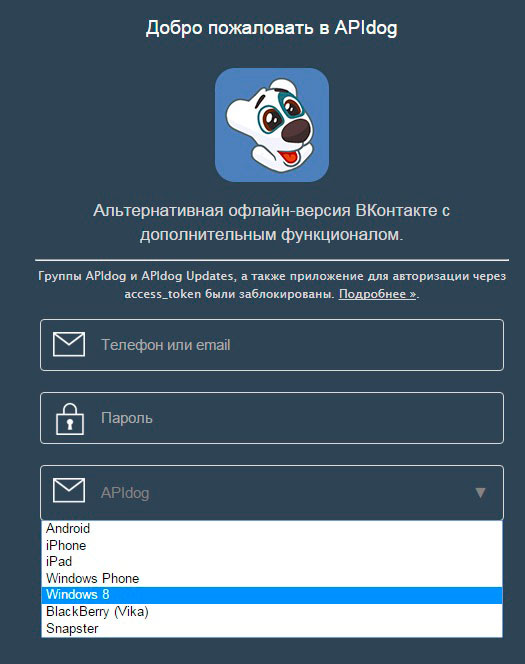

Приватный режим просмотра или режим инкогнито — это функция, которая является вторым наиболее популярным вариантом просмотра в браузерах.

Он вполне подойдет для тех случаев, когда вы выходите в интернет с чужого компьютера и хотите проверить свои учетные записи в Facebook, Twitter или электронную почту.

Он вполне подойдет для тех случаев, когда вы выходите в интернет с чужого компьютера и хотите проверить свои учетные записи в Facebook, Twitter или электронную почту.Точно так же он идеально подходит для тестирования сайтов, которые сильно загружены куками. А также для тех случаев, когда к компьютеру, на котором вы работаете, существует публичный доступ.

Приватный просмотр не стирает полностью ваши отпечатки пальцев. Отдельные элементы, такие как поиск DNS и некоторые куки, могут остаться после сеанса. Так что лучше рассматривать программы для анонимности в Сети в качестве временной меры. Основное, на чем я хочу заострить ваше внимание – не сохраняйте историю просмотра на общедоступном компьютере.

Если вам нужен оптимальный пример, то откройте приватный сеанс просмотра и просмотрите несколько сайтов, а затем выйдите из сеанса, перейдите к командной строке и введите следующее:

Ipconfig / displaydns и нажмите Enter.

Это будет список всех кэшированных записей DNS, посещенных с вашего компьютера, независимо от того, использовали ли вы приватный сеанс просмотра или нет.

Чтобы удалить записи, введите следующую команду:

Ipconfig / flushdns и нажмите Enter.

Таким образом, список будет очищен и любые попытки получить к нему доступ будут невозможны. Также целесообразно настроить пакетный файл, который будет запускать браузер в режиме приватного просмотра, а при закрытии автоматически очищать записи DNS. Этот метод можно использовать, чтобы поддерживать определенный уровень конфиденциальности.

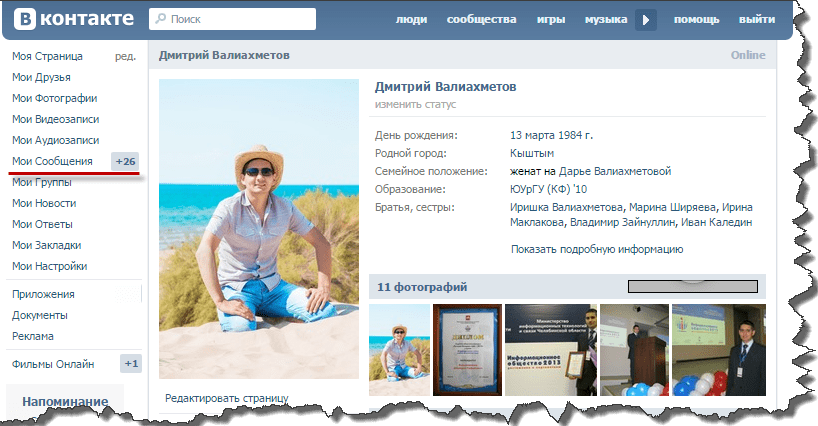

Использование фальшивой личности звучит интригующе, чем есть на самом деле, но во многих случаях это довольно эффективно для достижения анонимности в сети интернет:

Рассмотрим такой пример: вы используете адрес электронной почты для входа в Facebook, Twitter, eBay и онлайн-игры. Это может показаться вполне разумным, однако для хакера задача теперь существенно облегчается. Ему достаточно взломать только одну учетную запись или отследить вас. А вот, если бы у вас было много псевдонимов, то хакеру потребовалось бы гораздо больше времени и усилий, чтобы отследить все фальшивые личности и определить настоящего пользователя.

Это простая концепция, но ее можно с успехом применять, чтобы замаскировать свою сетевую активность. Были случаи, когда люди использовали свыше пятидесяти фальшивых имен и адресов электронной почты для входа на сайты, чтобы избежать определения своих реальных данных.

Существует немного причин предоставлять в интернете свою реальную личность. Преимущественно сайты только собирают и продают ваши данные, или используют их в рекламных целях, поэтому ни в коем случае не предоставляйте ваш реальный адрес электронной почты, домашний адрес или контактную информацию на публичных сайтах:

Если использование фальшивых личностей доставляет определенные неудобства и вам нужно что-то наподобие генератора фальшивых личностей, то вы найдете его здесь.

Как сохранить анонимность в Сети? Этот сайт может полностью создать поддельную личность с именами, адресами, адресами электронной почты и номерами телефонов. Он даже может предоставить вам ряд поддельных кредитных карт, девичью фамилию матери, транспортное средство, группу крови, рост, вес и QR-код, которые можно использовать на не слишком надежных сайтах. Очевидно, что все предоставляемые данные поддельные, и любое сходство с реальным человеком является случайным.

Очевидно, что все предоставляемые данные поддельные, и любое сходство с реальным человеком является случайным.

Также генератор фальшивых имен создает ложный адрес электронной почты, который является рабочим, и вы можете пользоваться им для получения одноразовых ссылок на подтверждение адреса электронной почты. Однако нельзя быть уверенными в том, кто также пользуется этим сервисом. Никто не знает, кто еще имеет доступ к этой системе. Так что лучше рассматривать ее, как инструмент генерации адресов электронной почты, которые можно использовать для заполнения различных онлайн-форм.

Существует целый ряд программ, с помощью которых можно скрыть свои действия, стереть цифровые «отпечатки пальцев» или оставаться невидимыми в интернете. Наиболее известной из них является Tor Network. Но те, кому, требуется более высокий уровень шифрования и анонимности, могут рассмотреть возможность использования VPN (Virtual Private Network).

Tor — это программа для анонимности в Сети на русском, с помощью которой ваши онлайн-соединения пропускаются через связанные сети, каждая из которых принадлежит добровольцам со всего мира. Суть данной концепции заключается в том, чтобы блокировать возможность отследить пользователя и узнать его местоположение, а вам самим предоставить возможность посещать заблокированные сайты:

Суть данной концепции заключается в том, чтобы блокировать возможность отследить пользователя и узнать его местоположение, а вам самим предоставить возможность посещать заблокированные сайты:

Tor Browser Bundle — это бесплатный пакет для Windows, Mac и Linux, который при запуске автоматически соединяет вас с Tor Network, а также запускает специально разработанную и модифицированную версию Firefox.

После запуска пакета, когда вы начинаете просмотр сайтов через Tor, весь контент, к которому вы подключаетесь, передается в зашифрованном виде и пропускается через упомянутую выше систему сетей. Tor Browser Bundle эффективно работает с любыми TCP-приложениями для мгновенного обмена сообщениями, удаленного входа и другими браузерами. Тем не менее, этот продукт не гарантирует 100 % анонимность, и он не должен использоваться для того, чтобы скачивать нелегальную музыку или фильмы. Это может вызвать перегрузку в сети Tor и спровоцировать проблемы у пользователей, которые используют пакет в надлежащих целях.

Протоколы, которые применяются на P2P-сайтах, часто можно использовать для сканирования IP-адреса, и они позволяют вычислить ваш фактический IP-адрес, а не тот, который сгенерировал Tor.

Тем не менее, Tor — это отличный продукт, которым можно воспользоваться, чтобы сохранить анонимность. Встроенная версия Firefox, основанная на Extended Support Release (ESR) Firefox от Mozilla, специально модифицирована для оптимизации функций безопасности и конфиденциальности. Для этого был заблокирован доступ к элементу Components.interfaces, который может быть использован для идентификации платформы компьютера пользователя. За исключением некоторых Flash-дополнений запрещено кэширование SSL-сеансов и заблокирована утечка информации о DNS через WebSockets.

Используя Tor Browser Bundle, вы будете относительно защищены от онлайн-снупинга (кроме самых хитроумных злоумышленников). Хотя обеспечить полную анонимность в Сети вам не удастся:

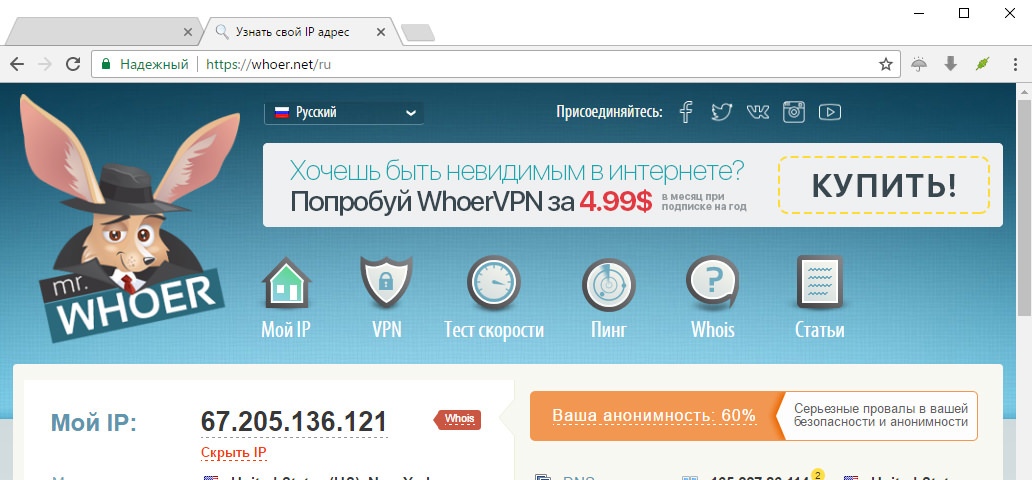

Если вы посмотрите на приведенный выше скриншот, то увидите, что с помощью навигации через Tor ваш IP-адрес скрыт.

Это достигается через отключение JavaScript. Кроме этого модифицированная версия браузера успешно заблокировала скрипты, необходимые для сбора сведений о вашей системе.

Это достигается через отключение JavaScript. Кроме этого модифицированная версия браузера успешно заблокировала скрипты, необходимые для сбора сведений о вашей системе.Если вы хотите попробовать Tor Browser Bundle и посмотреть, насколько успешно он скрывает ваши цифровые «отпечатки пальцев», перейдите на сайт Tor, где можно скачать сам пакет. А также получить дополнительную информацию о том, как Tor помогает в достижении анонимности и безопасности при работе в интернете.

Это впечатляющий VPN-сервис из Великобритании, который дает возможность пользователю скрывать свои IP-адреса, разблокировать некоторые сайты, каналы с географическими ограничениями и анонимно посещать сайты через один из более чем 50 тысяч приватных и анонимных IP-адресов компании:

934 VPN-сервера HMA размещены в 190 странах, они используют протоколы OpenVPN, PPTP и L2TP. Это полезное и простое в использовании программное обеспечение. Все, что вам нужно сделать, это подписаться на один из тарифных планов: 7,99 фунта стерлинга за один месяц, 5,99 фунта стерлинга в месяц на шесть месяцев или 4,99 фунта стерлинга в месяц на год.

После этого нужно установить программное обеспечение, ввести имя пользователя, пароль и подключиться к сервису.

После этого нужно установить программное обеспечение, ввести имя пользователя, пароль и подключиться к сервису.Вся сложная работа и конфигурирование VPN для анонимности в сети интернет осуществляется автоматически. Кроме этого специальная встроенная функция «Speed Guide» будет автоматически выбирать самый быстрый VPN-сервер на основе вашего текущего местоположения и соединения.

Программное обеспечение доступно для Windows, Mac и Linux. После того, как вы зарегистрировали учетную запись и оплатили выбранный тарифный план, можно скачать необходимый софт через панель управления HMA:

Менеджер программного обеспечения VPN включает в себя некоторые интересные функции, одной из которых является обзор по скорости соединения. Также можно выбрать, какой протокол VPN вы хотите использовать. Одним из наиболее популярных и, самых быстрых протоколов является OpenVPN. Кроме этого можно задать параметры смены IP-адреса случайным образом каждые несколько минут.

Программа содержит удобную функцию «Secure IP Bind«, которая не дает приложениям подключаться к интернету, когда HMA VPN не запущен. Вы можете самостоятельно выбрать VPN-сервер конкретной страны и настроить соотношение загрузки, чтобы подключиться к VPN-серверу с наименьшим количеством пользователей и получить в свое распоряжение больше ресурсов.

Вы можете самостоятельно выбрать VPN-сервер конкретной страны и настроить соотношение загрузки, чтобы подключиться к VPN-серверу с наименьшим количеством пользователей и получить в свое распоряжение больше ресурсов.

VPN, который по праву считается одним из лучших методов анонимности в Сети. Недавно была представлена версия CyberGhost 5.5, которая включает в себя ряд дополнительных преимуществ, доступных в платном пакете. Скрыть ваш IP-адрес и зашифровать подключение для команды CyberGhost является нормой, но они чувствуют, что могут сделать для вас еще больше:

Новые функции включают в себя Ad-Blocker, защиту от вредоносных программ и вирусов, сжатие данных, предотвращение отслеживания, функцию принудительного перехода на HTTPS, а также доступ через наиболее быстрые сервера.

Реклама, как правило, содержит в себе элементы отслеживания местоположения пользователя и посещенных до этого страниц. Защита от вредоносных программ и вирусов является в наши дни необходимостью.

Функция сжатия данных увеличивает скорость мобильного соединения, а также определяет и активно удаляет любой контент, способствующий сбору информации о посещенных вами ресурсах.

Принудительный переход на HTTPS является полезной функцией, которую не реализуют многие VPN. Принудительно переходя на защищенное соединение, вы повышаете безопасность вашей работы в Сети и уменьшаете риск кражи ваших данных:

Помимо новых функций версия CyberGhost 5.5 характеризуется более быстрым и удобным интерфейсом. Подключение к серверам, расположенным за пределами Великобритании, стало более быстрым, а общая скорость загрузки увеличилась. Также сервис предоставляет удобные графики, которые отображают, сколько случаев блокировки, отслеживания и принудительного перехода на HTTPS имело место во время использования CyberGhost.

Для получения дополнительной информации о том, как сохранить анонимность в Сети и о стоимости различных тарифных планов, посетите сайт CyberGhost.

Если уменьшение объема трафика для вас не слишком актуально, и вы обеспокоены лишь возможностью отслеживания действий со стороны злоумышленников, тогда используйте одного из многочисленных бесплатных дополнений, доступных для IE, Chrome и Firefox.

Они могут помочь блокировать запуск отдельных скриптов и вывод всплывающих окон, а также определить элементы отслеживания вашего местоположения.

Недавно вышедшая, но уже широко известная улучшенная версия DoNotTrackPlus. По сравнению с предыдущими версиями в ее черный список дополнительно добавлено свыше 300 рекламных площадок, а также более 650 технологий отслеживания:

Дополнение доступно для Chrome, IE, Safari и Firefox. После установки расширения и перезапуска браузера в панели инструментов появится значок DNTMe, и DoNotTrackMe начнет регистрировать попытки отслеживания вашей активности.

DNTMe отлично работает параллельно с уже установленными дополнениями. Работа браузера не замедлится, вы будете видеть тот же контент, что и прежде, за исключением части элементов рекламы, с которыми связаны попытки отслеживания. Вы будете получать информацию о количестве предпринятых и заблокированных попыток.

Еще одно бесплатное дополнение для IE, Chrome и Firefox. Оно считается одним из лучших для обеспечения анонимности в Сети, блокировки фишинга и трекинга, и защищает вас от вредоносных программ и нежелательной рекламы:

Вы можете добавлять готовые фильтры или использовать пользовательские.

Но будьте осторожны при использовании неизвестных списков фильтров, так как они могут не учитывать что-то важное.

Но будьте осторожны при использовании неизвестных списков фильтров, так как они могут не учитывать что-то важное.Расширение для Firefox, Seamonkey и других браузеров от Mozilla. Это бесплатный пакет с открытым исходным кодом, он блокирует весь JavaScript, Java, Flash и другие небезопасные плагины, если они не являются доверенными. NoScript можно установить либо через хранилище дополнений Firefox, либо непосредственно с сайта NoScript:

NoScript отлично справляется с задачей скрытия информации о вашем местоположении, активности от скриптов, запрашивающих подобные данные. Расширение скрывает ваши цифровые «отпечатки пальцев» от подавляющего большинства сайтов в интернете и обеспечивает достойный уровень анонимности и конфиденциальности.

В наше время невозможно получить полную анонимность в Сети. Для этого потребуется безопасный VPN-сервер, большое количество методов блокировки на базе браузера и специальная настройка операционной системы.

Тем не менее, с помощью одного или комбинации из нескольких перечисленных выше инструментов, пакетов и методов можно существенно повысить шансы остаться анонимным и находиться вне поля зрения злоумышленников, отслеживающих активность других людей. Кроме этого вы защитите себя от огромного количества вирусов, вредоносных программ и шпионских элементов.

Кроме этого вы защитите себя от огромного количества вирусов, вредоносных программ и шпионских элементов.

Как скрыть свой IP и сохранить анонимность в Интернете – Links-stream.ru

Понравилась статья? Поделись с друзьями:

С недавних пор вопрос скрытия IP-адреса стоит очень остро. Интернет, а в частности — соцсети стали заложниками политических игр. В Украине волна запросов «УСТАНОВИТЬ VPN БЕСПЛАТНО» началась с блокировки Яндекса, Mail.ru и ВКонтакте в 2017 году. В России среди заблокированных есть социальная сеть Linkedin, которая очень помогала в расширении деловых связей. И если вы еще не пользовались VPN, совсем скоро у вас может не остаться выбора. В России заблокировали Telegram, а вот с ним прощаться точно не хочется.

Что такое IP-адрес?

IP-адрес — это неповторимый идентификационный код, который присваивается в сети Интернет каждому ПК и применяется для обмена сведениями.

IP-адрес — это почти ваша регистрация. Провайдеру не составит труда выяснить, какой пользователь применял определенный IP в установленный период времени. В нашу эпоху общедоступного Интернета каждый сталкивался с угрозой в стиле «Я тебя по IP вычислю!», а те, кто не сталкивался, точно слышал о подобных «запугиваниях».Несмотря на абсолютную смехотворность 99.99% угроз вычислить человека по IP действительно возможно и не очень сложно.

В нашу эпоху общедоступного Интернета каждый сталкивался с угрозой в стиле «Я тебя по IP вычислю!», а те, кто не сталкивался, точно слышал о подобных «запугиваниях».Несмотря на абсолютную смехотворность 99.99% угроз вычислить человека по IP действительно возможно и не очень сложно.

Крауд-ссылки для SEO

Проверка доноров по Majestic SEO, Ahrefs, Check Trust. Ручное размещение. Гарантия — 14 дней.

Зачем скрывать свой «айпишник»?

- анонимность и конфиденциальность (ни один сайт, на который вы зашли, не сможет узнать IP, а соответственно и вас)

- защита личной информации (например, когда вы используете VPN, трафик шифруется, а значит никому не узнать, какие сайты были посещены)

- просмотр недоступного контента (скорее всего, вы не раз видели надписи вроде «Данное видео заблокировано для вашего региона» — при запущенном VPN на сайте не будет видно с какой страны вы заходите)

«В Интернете никто не знает, что ты кот»

Наиболее популярные запрещенные сайты

- Linkedin (на территории России)

- Вконтакте (на территории Украины)

- Одноклассники (на территории Украины)

- Яндекс (на территории Украины)

- Mail.

ru (на территории Украины)

ru (на территории Украины) - Facebook (на территории Северной Кореи, Китая, Саудовской Аравии, Ирана, Турции)

- Twitter (на территории Северной Кореи, Китая, Саудовской Аравии, Ирана, Турции, Венесуэлы)

- YouTube (на территории Северной Кореи, Китая, Ирана, Турции)

- Instagram (на территории Китая)

- Telegram (на территории России, Туркменистана)

- WhatsApp (на территории Туркменистана, Турции)

- Viber (на территории Туркменистана)

Бесплатные методы анонимности

1. SafeIP

- вредоносные и рекламные ресурсы (пользователь увидит предупреждение)

- угрозы, которые проходят через Coockie

- угрозы, которые проходят через WI-FI

- угрозы, которые приходят через DNS

SafeIP защищает ID браузер и источник. Пользоваться программой очень просто — нужно просто выбрать пункт «IP-защита» слева и нажать на желаемый адрес справа.

Установить SafeIP

http://www.freesafeip.com/ru/

2. TOR

TOR

На втором месте нашего списка расположился более чем известный браузер под названием TOR.

В нем делать ничего не нужно, кроме как установить его на компьютер и запустить. Соединение шифруется автоматически. В общем, очень даже удобно. И при этом никто не получит доступ к истории браузера и другим пользовательским данным.

Установить браузер TOR

https://www.torproject.org/download/download-easy.html.en

3. Chameleon

Это тоже простой инструмент. В нем нет дополнительных функций — только смена IP-адреса. Это тоже браузер, но в данном случае нужно выбрать IP-адрес, а не только запустить его. Использовать Chameleon легко.

Нужно нажать на кнопку «Добавить VPN соединение», выбрать страну, из-под которой будете подключаться. Она появится в списке, после чего останется нажать кнопку «Соединить».

Стабильная работа гарантируется. Что немаловажно, программа полностью на русском языке. Кроме стандартной версии на Windows, есть также версии для Mac OS, Linux, iOS и Android.

Установить браузер Chameleon

http://ipchameleon.com/ru/

4. Proxy Switcher

Главное преимущество Proxy Switcher состоит в многочисленной базе прокси-серверов. Пользователь может подключиться к любому из них. Также в программе есть большое количество настроек. Для профессионалов этот инструмент — то, что нужно.

Инструменты сервиса

Установить Proxy Switcher

https://www.proxyswitcher.com/

5. Hola VPN

Hola — поставщик VPN антиблокирующей технологии, которая обеспечивает более быстрый и открытый Интернет.

Как использовать Hola:

1. Установите расширение

2. Перейдите на веб-сайт, который заблокирован

3. Нажмите значок расширения Hola (в правом верхнем углу браузера)

4. Выберите страну, из которой Вы хотели бы просмотреть веб-сайт

Инструменты сервиса

Установить Hola VPN

https://chrome.google.com/webstore/detail/unlimited-free-vpn-hola

6. Auto Hide IP

Пользователь может выбрать страну и адрес, под которым будет заходить в Сеть с помощью кнопки «Choose IP Country» и запустить работу программы кнопкой «Hide IP».

Инструменты сервиса

7. Hide My IP

Одно из самых популярных расширений. Оно использует прокси-соединение и позволяет выбрать страну, из-под которой вы будете подключаться.

После установки расширения в браузер станет доступной иконка, нажав на которую можно увидеть список доступных стран.

Инструменты сервиса

Установить Hide My IP

https://chrome.google.com/webstore/detail/hide-my-ip/

Плюсы и минусы бесплатных методов анонимности

Плюс:

Плюс бесплатных только в том, что они бесплатные:)

Минус:

Часто отключается и можно отправить отзывы со своего IP.

Условно-бесплатные методы анонимности

TunnelBear VPN

TunnelBear VPN объединяет глобальную сеть в более 20 странах по всему миру. Расширение имеет высокую скорость соединения, защиту и шифрование данных, поддержку десктопных и мобильных платформ.

Разработчики TunnelBear не лишены чувства юмора, в интерфейсе преобладает если так можно выразиться «остроумный дизайн». На самом деле, продукт является серьезным и надежным VPN-сервисом.

На самом деле, продукт является серьезным и надежным VPN-сервисом.

Инструменты сервиса

Цена:

В бесплатной версии имеется ограничение по трафику — не более 500 мегабайт в месяц. Это совсем небольшой объем, поэтому вы не сможете полноценно использовать TunnelBear все время бесплатно.

Прайс сервиса

Установить TunnelBear VPN:

https://www.tunnelbear.com/account#/signup

2. Windscribe

Приложение с удобным и современным интерфейсом, который отличается продуманной структурой. Для старта работы достаточно выбрать желаемые сервер, и Windscribe VPN автоматически создаст зашифрованное подключение, которое позволит обеспечить анонимность и конфиденциальность. Приложение имеет встроенную функцию, которая позволяют отключать все подключения, которые установлены не через VPN. Таким образом, Windscribe VPN обеспечивает дополнительный уровень защиты, предотвращая утечку вашего реального IP-адреса. Функция будет очень полезной при перезагрузке компьютера или при внезапном сбое подключения Wi-Fi.

Инструменты сервиса

Цена:

В бесплатной версии ограничение по трафику 10 ГБ. Существует несколько способов увеличить объем трафика для учетной записи. Публикация твита добавит вам 5 гигабайт, а за каждого зарегистрировавшегося друга вы получите еще по 1 гигабайту. Кроме того, вы можете получить 50 ГБ в месяц на постоянной основе при использовании Windscribe VPN для всех ваших устройств в рамках проводящейся промо-акции.

Прайс сервиса

Hotspot Shield Free — одно из наиболее известных имен в данной подборке. Вы можете выбрать привязку к одной из 20 стран, если вы заплатите за Elite-версию приложения — этого будет достаточно, чтобы получить доступ практически к чему угодно. В бесплатной версии вы ограничены локациями, которые Hotspot Shield выбирает для вас.

Инструменты сервиса

Цена:

В бесплатной версии приложения лимит в день 750 МБ. Когда Hotspot Shield включен, может наблюдаться снижение скорости загрузки, но предложение 750 МБ трафика в день выглядит очень щедрым.

Прайс сервиса

Установить Hotspot Shield Free:

https://www.hotspotshield.com/thankyou/

4. Speedify

Speedify — VPN-сервис, который уделяет особое внимание скорости и мобильности. Speedify объединяет все ваши Интернет-подключения (WiFi, DSL, Ethernet, 3G/4G) для улучшения стабильности и использует современные стандарты шифрования для двукратного увеличения производительности частной виртуальной сети на компьютерах и мобильных устройствах.

Цена:

Бесплатная подписка позволяет подключаться ко всем доступным серверам с ограничением по трафику. Пользователи бесплатной версии получают 4 ГБ данных за первый месяц, но этот объем снижается до 1 ГБ в течение последующих месяцев.

Прайс сервиса

Установить Speedify:

Download

5. Private Tunnel VPN

Как и некоторые другие инструменты, представленные в этой подборке, PrivateTunnel доступен для целого ряда платформ — в частности, Windows, Mac, Android и iOS. PrivateTunnel является достаточно надежным VPN, хотя соединения иногда могут быть немного нестабильными. Сервис прост в использовании.

PrivateTunnel является достаточно надежным VPN, хотя соединения иногда могут быть немного нестабильными. Сервис прост в использовании.

Инструменты сервиса

Цена:

PrivateTunnel предоставляет бесплатно только 200 МБ данных в месяц для использования по своему усмотрению. Когда данный трафик будет исчерпан, вы можете приобрести больше данных в пакетах объемом 20 ГБ или 100 ГБ. Если вы решили использовать PrivateTunnel все время, то можете выбрать неограниченный по трафику пакет.

Прайс сервиса

Установить PrivateTunnel:

https://openvpn.net/index.php/open-source/downloads.html

Плюсы и минусы условно-бесплатных методов анонимости:

Плюсы:

Плюсом условно-бесплатных VPN сервисом является их демо-версии, вам выпадает возможность «потестить» качественные программы бесплатно. Ну и кто из нас не знает, что их можно скачивать заново, регистрироваться под новым именем и снова пользоваться;)

Минусы:

Быстрое окончание демо-версии.

Платные методы анонимности

ExpressVPN

ExpressVPN — достаточно популярный VPN-провайдер с серверами во многих странах, включая Россию, высокой скоростью и клиентами для Windows, Mac, Android и iOS. С помощью ExpressVPN, который создает безопасный туннель между вашим компьютером и любым сайтом или приложением в Интернете, вы можете анонимно появляться везде, где вы хотите.

Инструменты сервиса

Цена:

Если ExpressVPN не понравится вам в первые 30 дней использования, то вам вернут деньги.

Прайс сервиса

Купить ExpressVPN:

https://www.expressvpn.com/ru/order

2. Encrypt. me

Encrypt.me не имеет ограничений по их количеству, и настройки можно синхронизировать между устройствами. Cloak автоматически защищает ваше соединение, а также выбирает быстрый из доступных серверов.

Инструменты сервиса

Цена:

Прайс сервиса

Купить Encrypt.me:

https://app.encrypt.me/trial/signup/

3. IPVanish

IPVanish

IPVanish — один из самых первых VPN-серверов, который защитит вашу безопасность в Интернете: высокая скорость сервера в разных странах и общие IP. IPVanish принимает биткоины.

Инструменты сервиса

Цена:

Прайс сервиса

Купить IPVanish:

https://signup.ipvanish.com/

4. PrivateTunnel

Эта программа весьма полезна не только для доступа к запрещенным ресурсам, но и важна для обеспечения безопасности конфиденциальной информации, особенно при использовании открытых публичных точек доступа в интернет как по Wi-Fi каналам, так и другим сетям.

Инструменты сервиса

Цена:

Прайс сервиса

Купить PrivateTunnel:

https://portal.privatetunnel.com/phome/login/#/modal-sign-up

5. VyprVPN

Одним из преимуществ использования VyprVPN является то, что никакой посторонний не сможет подключиться к вашей интернет-активности. VyprVPN разработал собственную DNS службу (VyprDNS), которая работает автоматически при использовании приложения.

Инструменты сервиса

Цена:

Прайс сервиса

Купить VyprVPN:

https://www.goldenfrog.com/vyprvpn/buy-vpn

6. CactusVPN

Cactus — VPN-сервис для начинающих, его легко установить и настроить, он быстро работает и относительно недорог. Шифрование надежно, управление функциями приложения легко освоить. Однако, сервера присутствуют только в 4 странах (США, Великобритания, Голландия и Румыния), торренты доступны только на голландских и румынских серверах, и пакеты подписки, которые включают доступ к ним, стоят дороже. Cactus великолепно подойдет для новичков в использовании VPN, для тех, кто просто хочет обезопасить себя в сети, однако если вам требуется более высокий уровень защиты или же вы часто обмениваетесь файлами, эти ограничения могут показаться неприемлемыми.

Инструменты сервиса

Цена:

Прайс сервиса

Купить CactusVPN:

https://www.cactusvpn.com/pricing/

7. ZorroVPN

ZorroVPN — достойный сервис, который разрабатывается экспертами в области информационной безопасности. Сервис предоставляет много полезных возможностей для своих клиентов и может по праву считаться приватным и безопасным.

Сервис предоставляет много полезных возможностей для своих клиентов и может по праву считаться приватным и безопасным.

Инструменты сервиса

Цены:

Прайс сервиса

Купить ZorroVPN:

https://zorrovpn.com/order

Плюсы и минусы платных методов анонимности:

Плюсы:

- VPN-сервисы — это далеко не самый дорогой метод защиты себя и своих данных.

- Вам не нужно покупать дополнительные устройства, чтобы установить приложение VPN-сервиса.

- Для начала работы с VPN-сервисом вам не понадобятся услуги сторонних специалистов. Иными словами, платить за установку, настройку и ежемесячную «поддержку» уже не придется.

- Вам лишь придется платить за сами услуги VPN-сервиса: раз в месяц или раз в год.

Минусы:

- Стоимость услуг VPN-сервисов зависит от того, какие возможности они могут предоставить пользователям. Вам придется провести небольшое исследование, чтобы убедиться, что за свои деньги вы получаете максимум пользы.

- Цена прямо пропорциональна сроку, на который оформляется подписка.

Крауд-ссылки для SEO

Проверка доноров по Majestic SEO, Ahrefs, Check Trust. Ручное размещение. Гарантия — 14 дней.

Особенности VPN-сервисов:

Современный VPN-сервис максимально упрощен из расчета на неопытных пользователей. Разработчики предоставляют исчерпывающие инструкции вроде:

- здесь оплатите

- нажмите для скачивания программы

- запустите установку

- включите программу и пользуйтесь

- пополняйте своевременно счет

Все предельно просто и понятно, насколько это возможно. Тем не менее, умный и любознательный пользователь захочет узнать, как работает система, каковы различия между VPN-сервисами разных компаний.

- По протоколу (способу защиты и передачи данных). Варианты протоколов: OpenVPN, PPTP, L2TP.

PPTP — старый и общепринятый протокол, запущенный более 20 лет назад. В этом основная уязвимость PPTP-протокола. В условиях современности данные VPN-каналы менее надежны, чем OpenVZ и L2TP.

В условиях современности данные VPN-каналы менее надежны, чем OpenVZ и L2TP.

Предпочтительным протоколом является OpenVPN (реализация SSL/TLS VPN). Его преимущества в защищенности трафика и шифровании информации. А недостаток — сниженная производительность, трудность в настройке, необходимость инсталляции программ или приложений.

OpenVPN с реализацией для популярнейшей платформы Windows — оптимальный вариант для рядового пользователя и не специалиста. Т. е. для нас с вами.

- Деление по платформе (поддержка операционной системы). Сюда входят 5 популярных операционных систем: Windows, Linux, macOS, Android, IOS.

- По географии. Страны, города и регионы, IP-адреса которых можно использовать для защищенной и анонимной VPN-связи. Обратите внимание, реальное географическое месторасположение серверов VPN может не разглашаться.

- Условия тарификации: платно или бесплатно. Часто VPN-софт является лишь частично бесплатным или частично платным. За счет этого можно тестировать сервисы или использовать их бесплатно для разовых целей.

Например, нелогично платить за месяц услуг VPN только затем, чтобы 1 раз в неделю зайти на любимый веб-сайт.

Например, нелогично платить за месяц услуг VPN только затем, чтобы 1 раз в неделю зайти на любимый веб-сайт. - Бесплатный период. Даже у бесплатного VPN часто предоставляются более удобные, ускоренные, практичные, безлимитные, но платные пакеты услуг. Также обратите внимание, что цена обычно отражает качество VPN-сервисов.

Если вы пользуетесь каким-то другим методом анонимности — расскажите нам о нем в комментариях:)

Рейтинг статьи: 5.0/5.

Дайджест. Как и почему блокируют социальные сети по всему миру? Линкбилдинг для юридического портала — помогаем занять прочное место в ТОП-3Как быть невидимым в Интернете

Куда бы вы ни посмотрели, растет беспокойство по поводу конфиденциальности в Интернете.

Хотя когда-то при получении доступа к новейшим интернет-сервисам, таким как Facebook и Uber, отказ от ваших данных был запоздалым, как отмечает Джефф Дежарден из Visual Capitalist, взгляды многих людей изменились из-за различных недавних скандалов, миллиардов долларов киберхищения, и растущий дискомфорт по поводу того, как их личные данные могут быть использованы в будущем.

Все больше людей хотят отказаться от этого сбора данных, но помимо полного отключения или принятия нелепых мер для защиты информации, существует не так много хороших вариантов, чтобы ограничить то, что о вас видят и знают в Интернете.

СЛЕДУЮЩЕЕ ЛУЧШЕЕ

Возможно, нереально использовать Tor для любого просмотра в Интернете, так почему бы вместо этого не подумать о более практических шагах по сокращению вашего интернет-следа?

Сегодняшняя инфографика пришла к нам из CashNetUSA, и она дает пошаговое руководство, которому может следовать каждый, чтобы ограничить объем личных данных, собираемых в Интернете.

Предоставлено: Visual Capitalist

Как видите, вы можете предпринять простые шаги, чтобы ограничить объем личной информации, которую вы предоставляете в Интернете.

Чтобы быть абсолютно ясным, эти действия не уменьшат ваш след на пустом месте — но они сделают многие важные категории данных невидимыми для всех намерений и целей.

БАЗОВЫЕ СТРОИТЕЛЬНЫЕ БЛОКИ

Простые действия, которые можно предпринять, можно разделить на три основных области: интернет-браузеры, социальные сети и мобильные телефоны.

1. Интернет-браузеры:

Используете ли вы Chrome, Firefox или Internet Explorer, есть простые вещи, которые вы можете сделать для повышения конфиденциальности. К ним относятся использование частного просмотра, блокировка сторонних файлов cookie и настройка разрешений для веб-сайтов, к которым вы получаете доступ.

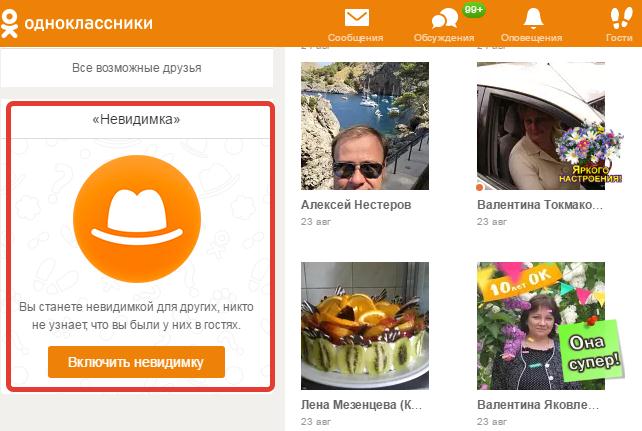

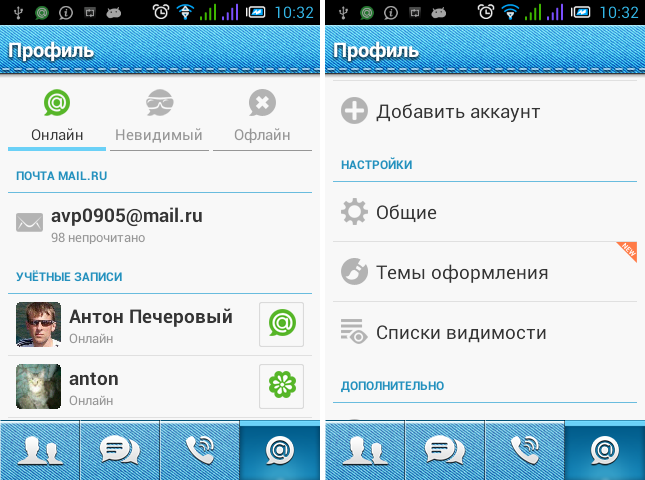

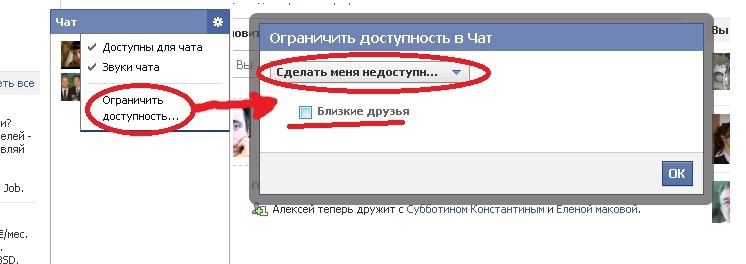

2. Платформы социальных сетей

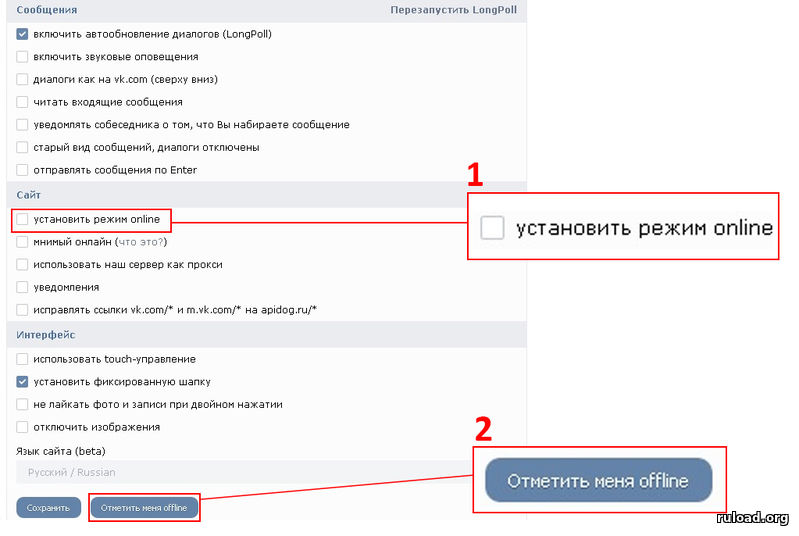

Основные социальные сети имеют встроенные опции для пользователей, стремящихся к конфиденциальности — просто многие люди не знают, что они там есть. В Facebook, например, вы можете запретить связывать свое имя с рекламой, а в Twitter вы можете запретить Twitter отслеживать вас.

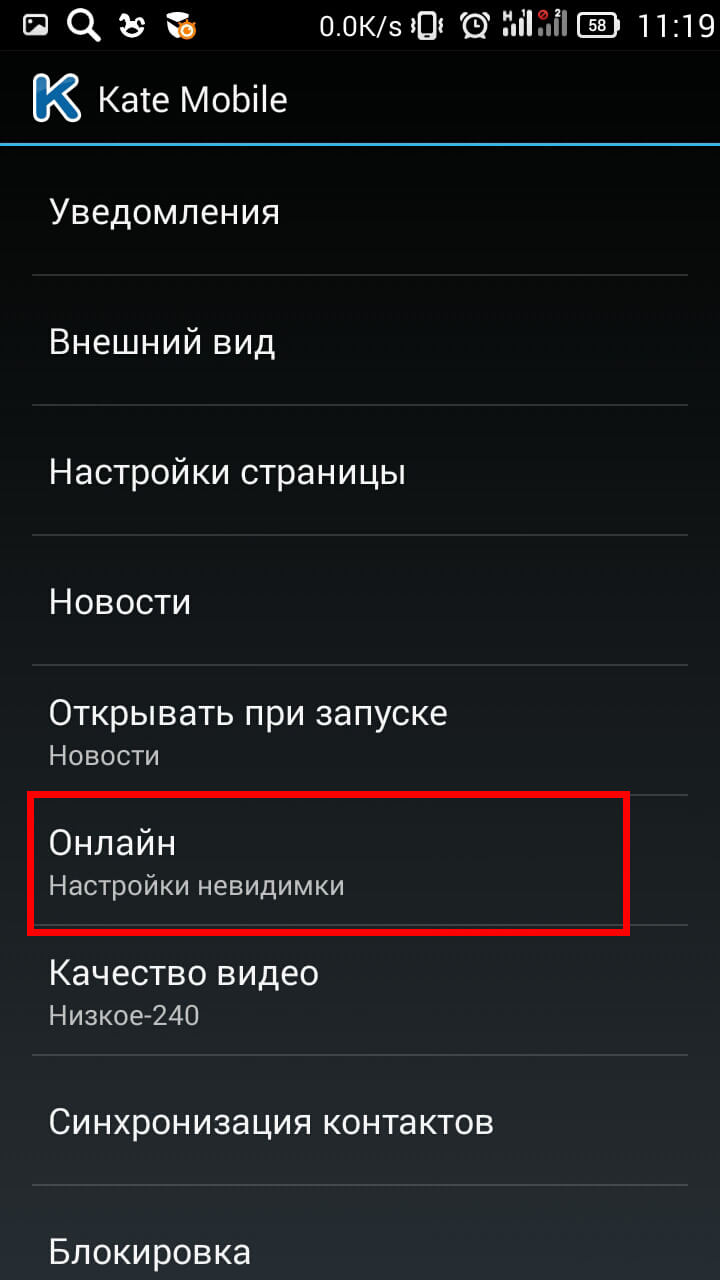

3. Мобильные телефоны

Мы все чаще живем на наших смартфонах, но, к счастью, и здесь есть возможности. Вы можете заблокировать отслеживание рекламы в Safari или отказаться от персонализации рекламы на Android. На Android есть даже простая настройка, которая позволяет зашифровать ваш телефон.

Вы можете заблокировать отслеживание рекламы в Safari или отказаться от персонализации рекламы на Android. На Android есть даже простая настройка, которая позволяет зашифровать ваш телефон.

12 лучших поисковых систем для исследования невидимой сети

Не все в Интернете будет отображаться в списке результатов поиска в Google или Bing; есть много мест, к которым их поисковые роботы не могут получить доступ.

Что такое невидимая паутина?

Официальных данных нет, но большинство экспертов сходятся во мнении, что невидимая паутина в несколько раз больше видимой.Учитывая, что одни только Google, Amazon, Microsoft и Facebook хранят между собой примерно 1200 петабайт, цифры быстро становятся ошеломляющими.

Глубокая паутина

Темная паутина

Темная паутина — это подраздел глубокой сети. Для просмотра содержимого вам необходимо использовать специальный темный веб-браузер (например, Tor). Он более анонимный, чем обычная сеть, и поэтому часто является местом незаконной деятельности, такой как продажа наркотиков и оружия.

Для просмотра содержимого вам необходимо использовать специальный темный веб-браузер (например, Tor). Он более анонимный, чем обычная сеть, и поэтому часто является местом незаконной деятельности, такой как продажа наркотиков и оружия.

Лучшие системы поиска в Интернете

1.Pipl

Pipl позиционирует себя как крупнейшую в мире поисковую систему для людей. В отличие от Google и др., Pipl может взаимодействовать с доступными для поиска базами данных, каталогами участников, судебными записями и другим контентом глубокого интернет-поиска, чтобы предлагать вам подробный снимок человека.

В отличие от Google и др., Pipl может взаимодействовать с доступными для поиска базами данных, каталогами участников, судебными записями и другим контентом глубокого интернет-поиска, чтобы предлагать вам подробный снимок человека.

2.Машина Wayback

Обычные поисковые системы предоставляют результаты только по самой последней доступной версии веб-сайта.

Wayback Machine другая.На его серверах размещены копии более 361 миллиарда веб-страниц, что позволяет вам искать контент, который больше не доступен в видимой сети.

3. Виртуальная библиотека WWW

Виртуальная библиотека WWW

Виртуальная библиотека WWW — самый старый каталог в сети.Его основал Тим Бернерс-Ли, создатель всемирной паутины, еще в 1991 году.

Добровольцы вручную составляют список ссылок, создавая тем самым высококачественный индекс глубокого веб-контента по десяткам категорий.

4. DuckDuckGo

DuckDuckGo хорошо известна как частная поисковая система для видимой сети, но знаете ли вы, что компания также предлагает луковый сайт, который позволяет вам исследовать темную сеть?

Даже обычная поисковая система предлагает более глубокий веб-контент, чем Google. Он объединяет результаты более 500 автономных поисковых инструментов. Если вы объедините обычный движок DuckDuckGo с версией .onion, вы сможете выполнять поиск в Интернете.

Он объединяет результаты более 500 автономных поисковых инструментов. Если вы объедините обычный движок DuckDuckGo с версией .onion, вы сможете выполнять поиск в Интернете.

Луковый сайт можно найти по адресу http: // 3g2upl4pq6kufc4m.лук / .

5. USA.gov

USA.gov

Количество контента США.gov серьезно впечатляет. Это портал для всех необходимых вам общедоступных материалов по каждому федеральному агентству и правительству штата, местного или племенного правительства.

Вы также найдете информацию о государственных должностях, займах, грантах, налогах и многом другом. Большая часть информации на сайте не будет отображаться в Google.

Большая часть информации на сайте не будет отображаться в Google.

6. Справочник журналов открытого доступа

Справочник журналов открытого доступа — это поисковая система в глубоком Интернете, которая обеспечивает доступ к научным статьям. Документы доступны любому желающему бесплатно.

Документы доступны любому желающему бесплатно.

В текущем репозитории почти 10 000 журналов с 2.5 миллионов статей по всем темам. Google Scholar может получить доступ к некоторой информации, но мы думаем, что DOAJ — лучший инструмент исследования.

7. Скрытая вики [больше не доступна]

Скрытая вики [больше не доступна]

The Hidden Wiki — это поисковая система в темной сети.Он имеет доменное имя .onion, поэтому недоступен через стандартный веб-браузер.

Сама страница представляет собой каталог темных веб-сайтов, редактируемый сообществом. Вы найдете ссылки на темные сети социальных сетей, коммерческие службы, форумы, информаторов, книги, фильмы и телевидение и многое другое.

Вы найдете ссылки на темные сети социальных сетей, коммерческие службы, форумы, информаторов, книги, фильмы и телевидение и многое другое.

8.Элефинд

Elephind стремится предоставить единый портал для всех исторических газет мира. Это фантастический ресурс для исследователей — особенно семейных историков, специалистов по генеалогии и студентов.

Это фантастический ресурс для исследователей — особенно семейных историков, специалистов по генеалогии и студентов.

Многие газеты на сайте находятся исключительно в глубокой сети; они не будут отображаться в Google.На момент написания доступно 3,6 миллиона газет.

9. Голос Шаттла

Голос Шаттла

Для всех, кто интересуется гуманитарными науками, «Голос шаттла» является важным ресурсом.Сайт был запущен в 1994 году и сегодня может похвастаться одной из самых впечатляющих коллекций тщательно отобранного глубокого веб-контента.

Есть более 70 страниц аннотированных ссылок, охватывающих все, от архитектуры до философии.

10. Ахмия

Ahmia — это поисковая система в темной сети. Но есть одна особенность — это одна из немногих темных поисковых систем, доступных в обычном Интернете.

Но есть одна особенность — это одна из немногих темных поисковых систем, доступных в обычном Интернете.

Конечно, любые ссылки и результаты не будут открываться, если на вашем компьютере не установлен браузер Tor. Тем не менее, это по-прежнему отличный способ познакомиться с тем, что доступно в темной сети, не подвергая себя рискам, присущим темной сети.

Тем не менее, это по-прежнему отличный способ познакомиться с тем, что доступно в темной сети, не подвергая себя рискам, присущим темной сети.

11.WorldCat

Как узнать, какие книги есть в различных библиотеках вашего района? Просмотр сайта каждой библиотеки в отдельности занимает много времени и потенциально подвержен ошибкам.

Вместо этого попробуйте WorldCat.Эта поисковая система в глубоком Интернете содержит два миллиарда проиндексированных элементов из библиотек по всему миру, включая множество ссылок, которые обычно доступны только при поиске в базе данных.

12. Проект Гутенберг

Проект Гутенберг

Если вы ищете малоизвестные электронные книги без авторских прав в Google, вам придется пролистать несколько страниц, чтобы найти результат, содержащий ссылку для загрузки.

Project Gutenberg предлагает более 58 000 бесплатных электронных книг, которые вы можете проверить и загрузить.

Узнать больше о невидимой паутине

12 поисковых систем, которые мы вам представили, должны обеспечить прочную основу для начала вашей охоты за контентом.

Если вы хотите узнать больше о невидимой сети, ознакомьтесь с нашей статьей о лучших темных веб-сайтах, которых вы не найдете в Google, и нашим списком малоизвестных уголков глубокой сети.

7 лучших сканеров фотографий для резервного копирования старых фотографийЕсли вам нужно оцифровать фотографии, вам понадобится лучший фотосканер для этой работы.Вот одни из лучших фотосканеров, доступных сегодня.

Об авторе Дэн Прайс (Опубликовано 1428 статей)Дэн присоединился к MakeUseOf в 2014 году и является директором по партнерству с июля 2020 года.Обратитесь к нему с вопросами о спонсируемом контенте, партнерских соглашениях, рекламных акциях и любых других формах партнерства. Вы также можете найти его каждый год бродящим по выставочной площадке CES в Лас-Вегасе, поздоровайтесь, если собираетесь. До своей писательской карьеры он был финансовым консультантом.

Ещё от Dan PriceПодпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку, чтобы получать технические советы, обзоры, бесплатные электронные книги и эксклюзивные предложения!

Еще один шаг…!

Подтвердите свой адрес электронной почты в только что отправленном вам электронном письме.

6 советов, как защитить себя в Интернете

В нашей последней статье мы рассмотрели некоторые из различных типов угроз Интернет-безопасности, которые существуют, и некоторые из ужасных вещей, которые они могут сделать. Однако эта информация ни в коем случае не предназначена для того, чтобы заставить вас бояться Интернета; Фактически, избежать многих из этих типов интернет-угроз на самом деле намного проще, чем вы думаете. Помните, что большинство киберпреступников полагаются на автоматизированные компьютерные программы, которые делают за них грязную работу, и эти программы не могут думать самостоятельно (по крайней мере, насколько нам известно).Итак, если вы знаете, как ведет себя вредоносная программа — причем наиболее важным аспектом является то, как она в первую очередь попадает на ваш компьютер, — вы можете безопасно обойти ее при использовании Интернета.

6 советов по безопасности в Интернете, чтобы оставаться в безопасности в сети

Вот несколько общих мер предосторожности, которые вы можете предпринять, чтобы ваш опыт работы в Интернете был увлекательным, а не пугающим. Мы рассмотрим многие из них более подробно в следующих уроках.

1. Найдите и используйте надежный компонент или набор антивирусного программного обеспечения.

Большинство вирусов и вредоносных программ, от которых невозможно избежать с помощью остальных мер предосторожности, указанных ниже, являются относительно незначительными, с которыми можно справиться с помощью антивирусного программного обеспечения. Это программа или набор программ, которые вы можете установить на свой компьютер для обнаружения и полной блокировки многих вирусов и других вредоносных программ, которые пытаются проникнуть на ваш компьютер из Интернета. Многие из этих программ также имеют меры по изоляции вирусов, которые случайно попадают на ваш компьютер, чтобы они не могли нанести вред, а затем вы можете либо удалить их, либо найти способ исправить зараженный файл (ы) оттуда.

ПРИМЕЧАНИЕ. Это абсолютно необходимо знать пользователям Windows, так как большинство вирусов предназначены для атак на компьютеры с Windows. Тем не менее, это также полезно знать пользователям Apple, поскольку есть некоторые вирусы, которые также могут атаковать компьютеры Apple.

2. Используйте свои пароли с умом.

Многие из ваших учетных записей в Интернете (а также некоторые программы или системы на вашем компьютере) требуют пароля — и, возможно, других учетных данных — для доступа к ним. Пароли являются важной линией защиты от кражи личных данных в Интернете, поэтому важно знать, как их правильно использовать.Создавайте пароли, которые вам легко запомнить, но которые будет сложно угадать другим, и постарайтесь не использовать один и тот же пароль для каждой учетной записи. Периодически меняйте пароли (скажем, каждые 3–6 месяцев) и сбрасывайте их, если вы считаете, что кто-то использует одну из ваших учетных записей, а не должен. Запишите свои пароли, чтобы запомнить их, но храните их в таком месте, где только вы можете их получить. Или рассмотрите возможность использования программы-менеджера паролей, чтобы хранить разные пароли в порядке.

В будущем у нас будет целый курс о том, как эффективно использовать пароли, так что следите за обновлениями!

3. Если веб-сайт или электронное письмо выглядят подозрительно, удалите их или иным образом уйдите от них.

Мы объяснили, что определенные типы интернет-угроз, такие как троянские кони или фишинговые атаки, предназначены для того, чтобы заставить жертв совершить что-то опасное, чего они в противном случае не стали бы. Однако многие из них не так уж и умны или убедительны, если присмотреться к ним. Часто бывают бессмысленные раздачи, которые вы можете найти, чтобы узнать, что имеете дело с фальшивым веб-сайтом или электронной почтой, например, реклама, которая кажется слишком хорошей, чтобы быть правдой, многочисленные орфографические и грамматические ошибки, странно выглядящие или неверно написанные адреса отправителя электронной почты или веб-адреса или прямые запросы по электронной почте для получения личной информации или денег (большинство законных предприятий никогда этого не сделает).

Если вы наткнулись на такой веб-сайт, покиньте его как можно скорее и не переходите по ссылкам на нем. Точно так же, если вы получили подобное письмо, удалите его, как только сможете; не нажимайте в нем ссылки и определенно не открывайте в нем вложения.

4. Контролируйте, сколько личной информации вы размещаете в Интернете.

Киберпреступники не могут украсть вашу личность или финансовую информацию через Интернет, если вы не разместите ее там, чтобы они ее могли найти.Однако, несомненно, будут некоторые веб-сайты, на которых от вас потребуется вводить личную информацию, например, если вы покупаете или продаете вещи. Используйте рекомендации в совете №3, чтобы предоставлять свою личную информацию только тем веб-сайтам, которым можно доверять, чтобы обеспечить ее безопасность.

Когда дело доходит до социальных сетей и веб-сайтов, все становится немного мрачнее. Вы хотите выразить себя и позволить другим людям узнать вас, но размещение информации в таких местах, как Facebook или Twitter, упрощает поиск и / или распространение.К счастью, на многих из этих веб-сайтов есть функции конфиденциальности, которые можно использовать, чтобы ограничить круг лиц, которые могут видеть публикуемую вами информацию. Однако, прежде чем делиться информацией, лучше всего спросить себя, готовы ли вы позволить совершенно незнакомому человеку — или, по крайней мере, другу друга — увидеть ее и поделиться ею.

5. Оплачивайте только проверенные сайты.

Следуя советам №3 и №4, если вы собираетесь использовать проверенные веб-сайты электронной коммерции для покупки товаров и услуг, убедитесь, что платите за свои товары через конкретный веб-сайт, который вы используете в то время, если можете. .Это гарантирует, что на надежном веб-сайте есть запись о вашей транзакции, и может помочь вам, если что-то пойдет не так.

Некоторые сторонние продавцы пытаются заставить клиентов платить за товары за пределами веб-сайтов, на которых они их продают. Мало того, что многие веб-сайты электронной коммерции запрещают это (потому что они обманывают их из-за комиссионных), но даже если сайт разрешает это, вам, вероятно, не стоит на это идти. Это очень простой способ быть обманутым, так как ни у кого с соответствующими полномочиями не будет бумажного следа, который поможет вам выследить и наказать мошенника.

6. Выйдите из веб-сайтов и других интернет-программ, когда вы закончите их использовать.

Это действительно важная мера предосторожности, если вы используете общедоступные компьютеры, но в целом это неплохая идея. Если вы используете веб-сайт, на котором вам нужно войти в учетную запись пользователя, обязательно выйдите из своей учетной записи после завершения использования веб-сайта. Кроме того, отключите любые функции этого веб-сайта, которые позволяют вам оставаться в системе, если вы закрываете свой веб-браузер или не выполняете никаких действий во время входа в систему некоторое время.Если вы забыли, что вошли на веб-сайт или в интернет-программу, это может означать, что незнакомец может сесть за компьютер, который вы использовали, и обнаружить, что он может получить доступ к вашей учетной записи, даже не взломав ваше имя пользователя или пароль. Это очень простой способ украсть вашу конфиденциальную информацию.

Опять же, мы более подробно рассмотрим многие из этих мер предосторожности в наших будущих руководствах и курсах. Фактически, следующий набор руководств этого курса посвящен нашей самой первой предосторожности: антивирусному программному обеспечению!

Другие отличные статьи по теме

10 советов по повышению конфиденциальности в Интернете

Массовые утечки данных, маркетологи, отслеживающие каждый ваш шаг в Интернете, сомнительные люди, изучающие фотографии, которыми вы поделились в социальных сетях — список цифровых неприятностей можно продолжать и продолжать.Однако это не совсем безнадежно: вы с по можете контролировать свои данные. Вот как повысить вашу конфиденциальность в Интернете.

1. Проверьте настройки социальной конфиденциальности

Если у вас есть учетные записи в социальных сетях, в этих сетях есть много информации о вас, и вы можете быть удивлены, насколько она видна всем в Интернете по умолчанию. Вот почему мы настоятельно рекомендуем вам проверить настройки конфиденциальности: вам решать, какой информацией вы хотите поделиться с совершенно незнакомыми людьми, а не со своими друзьями или даже никому, кроме вас.

2. Не используйте публичные хранилища личной информации

Oversharing не ограничивается социальными сетями. Не используйте онлайн-сервисы, которые предназначены для обмена информацией для хранения ваших личных данных. Например, Google Docs — не идеальное место для хранения списка паролей, а Dropbox — не лучшее место для сканирования ваших паспортов, если они не хранятся в зашифрованном архиве.

- Не используйте сервисы, предназначенные для обмена, для хранения ваших личных данных.

3.Уклонение слежения

Когда вы посещаете веб-сайт, ваш браузер раскрывает кучу информации о вас и вашей истории просмотра. Маркетологи используют эту информацию, чтобы профилировать вас и показывать вам рекламу. Режим инкогнито не может предотвратить такое отслеживание; нужно использовать специальные инструменты.

4. Держите свой основной адрес электронной почты и номер телефона в секрете.

Ваше вознаграждение за предоставление вашего адреса электронной почты и номера телефона? Тонны спама в вашем почтовом ящике и сотни роботов на ваш телефон.Даже если вы не можете не делиться этой информацией с интернет-сервисами и интернет-магазинами, не делитесь ею со случайными людьми в социальных сетях. И рассмотрите возможность создания отдельного одноразового адреса электронной почты и, если возможно, отдельного номера телефона для этих случаев.

- Создайте дополнительную учетную запись электронной почты и приобретите дополнительную SIM-карту, чтобы использовать ее для покупок в Интернете и в других ситуациях, когда требуется поделиться своими данными с незнакомыми людьми.

5. Используйте приложения для обмена сообщениями со сквозным шифрованием

Большинство современных приложений для обмена сообщениями используют шифрование, но во многих случаях это то, что они называют шифрованием при передаче. — сообщения расшифровываются на стороне провайдера и хранятся на его серверах.Что, если кто-то взломает эти серверы? Не рискуйте — выберите сквозное шифрование — тогда даже поставщик услуг обмена сообщениями не сможет видеть ваши разговоры.

- Используйте приложение для обмена сообщениями со сквозным шифрованием, например WhatsApp;

- Обратите внимание, что по умолчанию Facebook Messenger, Telegram и Google Allo не используют сквозное шифрование. Чтобы включить его, запустите секретный чат вручную.

6. Используйте безопасные пароли

Использование ненадежных паролей для защиты вашей личной информации так же хорошо, как и кричать эту информацию прохожим.Практически невозможно запомнить длинные и уникальные пароли для всех служб, которые вы используете, но с менеджером паролей вы можете запомнить только один мастер-пароль.

- Используйте везде длинные (от 12 символов) пароли;

- Используйте разные пароли для каждой службы;

- Используйте Kaspersky Password Manager, чтобы упростить использование безопасных паролей.

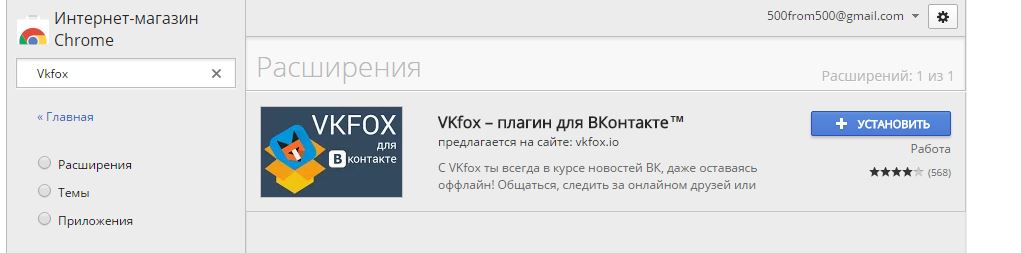

7. Проверьте разрешения для мобильных приложений и расширений браузера

Мобильные приложения предлагают предоставить им разрешения на доступ к контактам или файлам в памяти устройства, а также на использование камеры, микрофона, геолокации и т. Д.Некоторые действительно не могут работать без этих разрешений, но некоторые используют эту информацию, чтобы профилировать вас для маркетинга (и того хуже). К счастью, относительно легко контролировать, какие приложения и какие разрешения имеют. То же самое и с расширениями для браузеров, которые также имеют прискорбную тенденцию к слежке.

- Проверьте разрешения, которые вы предоставляете мобильным приложениям. Вот как это сделать на Android и iOS.

- Не устанавливайте расширения браузера, если они вам действительно не нужны. Внимательно проверьте разрешения, которые вы им даете.

8. Защитите свой телефон и компьютер паролями или кодами доступа

На наших компьютерах и телефонах хранится много данных, которые мы предпочитаем хранить в тайне, поэтому защищайте их паролями. Эти пароли не должны быть сложными и уникальными, но они должны не допускать попадания случайных людей. На мобильных устройствах лучше: шестизначные PIN-коды или настоящие пароли, а не четырехзначные и шаблоны блокировки экрана. Для устройств, поддерживающих биометрическую аутентификацию, будь то считывание отпечатков пальцев или разблокировка по лицу, это нормально, но помните, что эти технологии имеют ограничения.

- Используйте пароли или биометрическую аутентификацию, чтобы заблокировать свои телефоны, планшеты и компьютеры.

9. Отключить уведомления на экране блокировки

Защитить свой телефон длинным надежным паролем, но оставить уведомления на экране блокировки? Теперь ваш бизнес может увидеть любой прохожий. Чтобы эта информация не отображалась на заблокированном экране, настройте уведомления правильно.

- Отключите уведомления на экране блокировки или скройте конфиденциальную информацию с экрана блокировки.Вот как это сделать на Android и iOS.

10. Оставайтесь конфиденциальными в сетях Wi-Fi

Публичные сети Wi-Fi обычно не шифруют трафик, а это означает, что любой в той же сети может попытаться отслеживать ваш трафик. Избегайте передачи любых конфиденциальных данных — логинов, паролей, данных кредитных карт и т. Д. — через общедоступный Wi-Fi и используйте VPN для шифрования ваших данных и защиты их от посторонних глаз.

Основное руководство по защите вашей конфиденциальности, ваших активов и вашей жизни Дж.J. Luna

От киберпространства до ползунков — инновации в сборе информации сделали частную жизнь открытой для изучения и использования. В этом тщательно переработанном обновлении J.J. Луна показывает, как защитить себя от информационных хищников, обезопасив: владение автомобилем и недвижимостью, банковские счета, деловые операции, компьютерные файлы, домашний адрес и многое другое. Луна показывает, как достичь уединения, которого вы жаждете и которого заслуживаете, будь то защита от случайного взгляда или сохранение сбережений с собой и бесследное исчезновение.Луна раскрывает шокирующие секреты, которые используют частные детективы и другие соискатели личной информации, а затем показывает, как взять на себя серьезное обязательство по защите себя. В нашем обществе преобладает мнение, что настоящая конфиденциальность уходит в прошлое. Эта книга, наполненная яркими историями из реальной жизни, является противоядием от озабоченности по поводу конфиденциальности, которая продолжает расти по мере того, как становятся доступными все более эффективные способы подрыва нашей личной безопасности. Конфиденциальность — это часто оплакиваемая жертва информационного века и меняющегося климата в мире, но это не значит, что вы должны стоять за нее. Об авторе

Дж. Дж. (Джек) Луна продал свой бизнес по наружной рекламе в Верхнем Среднем Западе в 1959 году и переехал с женой и маленькими детьми на испанские Канарские острова (у побережья Западной Африки). Внешне он работал профессиональным писателем и фотографом. Однако тайно он уклонился от испанской тайной полиции, работая в подполье и занимаясь деятельностью, которая в то время была незаконной при диктатуре генералиссимуса Франсиско Франко. В 1970 году Франко, поддавшись сильному давлению западного мира, смягчил законы Испании.Теперь Луна могла свободно выйти из холода. К тому времени, однако, уединение стало укоренившейся привычкой. В последующие годы он основал различные небольшие домашние предприятия, построил их, а затем продал. В настоящее время он является международным консультантом, специализирующимся на вопросах конфиденциальности и безопасности.

Невидимый дизайн: почему меньше значит больше

Самые трудолюбивые дизайнеры и одни из их лучших дизайнерских решений — это те, кого вы даже не замечаете.

Вас когда-нибудь сбивали несколько тонн дикого носорога? Думаю, ответ отрицательный, поэтому позвольте мне рассказать, что это такое.

Несколько лет назад я был в походе в отдаленную часть Непала. Наша небольшая группа остановилась на поляне на обед, когда два носорога вбежали в полную силу, один за другим. Увидеть что-то такое стремительное и инопланетное движение казалось нереальным, как что-то из фильма. Мы побежали, а наш временный лагерь растоптали. После пары минут кружения они двинулись дальше, и в конце концов мы выбрались из дерева, в котором прятались.

Но следующие несколько часов прогулки по джунглям, чтобы вернуться к цивилизации, оказались еще более нервными, чем само событие. Инстинктивный шок в этот момент привел к тому, что все чувства были переполнены, и мы все стали полностью осознавать свое окружение. Каждое небольшое движение в траве приводило нас в состояние повышенной бдительности. Временами мне буквально казалось, что я вижу тигров, смотрящих на меня из-за движущихся кустов.

Что делает носорог с бутылкой с водой.

Полагаю, мой мозг вернулся в какое-то досовременное состояние. Как люди, мы невероятно приспособлены к любой форме движения, и хотя нам с вами не часто нужно искать настоящих хищников, наши предки полностью полагались на это чувство периферийного сознания, чтобы обнаружить неминуемую опасность и, в конечном итоге, выжить. Мы унаследовали этот инстинкт бесплатно, и хотя он в основном бездействует, он определенно остается частью нас, как я обнаружил в Непале.

Отличный опыт — это разница между «чувствует себя хорошо» и «чувствует себя ненормальным».

Помимо урока, не связанного с дизайном — держись подальше от проклятых джунглей, дурак — здесь есть урок дизайна. Урок дизайна заключается в том, что большая часть того, как мы обрабатываем информацию, основывается на тонкостях человеческого восприятия. Мы постоянно фильтруем, обнаруживаем и иногда воображаем разные сигналы из множества входных сигналов, которые обеспечивают наши органы чувств. И хотя вам не нужно быть нейробиологом, чтобы создать приличную веб-страницу, как дизайнер вы должны знать, как такие вещи, как движение, цвет и периферийное зрение, вызывают глубоко укоренившиеся реакции в мозгу зрителя.

Многие из лучших цифровых специалистов признают это и с пониманием относятся к тому, как мы реагируем на похожие объекты в реальном мире: это разница между тем, что «кажется правильным», и тем, что «кажется дрянным». Даже если иногда бывает трудно сформулировать причину, наши чувства глубоко настроены предвидеть, обнаруживать и реагировать на все виды поведения, а также испытывать тревогу при столкновении с неприятным или плохим дизайном.

Кстати, именно поэтому мигающий рекламный баннер так отвлекает, когда вы пытаетесь читать: какая-то глубокая, примитивная часть вашего мозга обеспокоена тем, что рекламный баннер может просто вас съесть.

Подавление недоверия

Конечно, дизайнеры могут играть в этом оба пути: либо использовать его как слабость, или упорно трудиться, чтобы избежать перемешивания его. Все зависит от ответа, который вы хотите вызвать. Кинорежиссеры постоянно принимают эти решения.

Какой самый впечатляющий фильм со спецэффектами вы смотрели за последнее время? Эпически раздутая космическая опера? Очередной фестиваль взрывов супергероев? Лучшее использование эффектов, которые я видел за последние годы, было в драме маленького городка о супружеской паре, которая долго ссорилась.И причина, по которой они были хороши, заключалась в том, что я их вообще никогда не видел:

Незаметные визуальные эффекты в фильме Дэвида Финчера Gone Girl

Хотя наши киноэкраны демонстрируют более чем справедливую долю гигантских роботов, взрывающих других гигантских роботов, более сложные визуальные эффекты — это те, которые служат более глубокой повествовательной цели. Вместо того, чтобы привлекать внимание к себе, эти тонкие эффекты остаются невидимыми для нас на сознательном уровне, вместо этого способствуя общему ощущению погружения в мир.Люди в кино называют это «приостановкой неверия».

Не заставляй меня замечать, что я делаю. Просто сделай это просто.

В дизайне взаимодействия мы могли бы традиционно назвать эту идею «юзабилити»: не заставляйте меня замечать, что я делаю, просто сделайте это настолько простым, чтобы мне даже не приходилось об этом думать.

Новая эра дизайна продвигает это понятие на много дальше. Сегодня хорошие цифровые продукты нельзя просто использовать. Они настолько органично вписываются в нашу повседневную жизнь, что нас можно простить за то, что мы думаем, что там вообще нет продукта.Подобно специалисту по спецэффектам, стремящемуся остаться незамеченным, многие из лучших дизайнеров идут на многое, чтобы их работа просто не мешала.

Три уровня невидимого дизайна

Эту тенденцию можно увидеть во многих эстетических, интерактивных и дизайнерских решениях.

Эстетическая невидимость

Визуальный дизайн наших устройств и, в свою очередь, наших пользовательских интерфейсов продолжал уменьшаться в сложности, отказываясь от большинства украшений до такой степени, что они представляют собой не более чем хорошо сбалансированный шрифт, обрамленный невидимой сеткой, отображаемый на инертных черных плитах из безликого стекла.В предыдущем посте я задавался вопросом, насколько далеко мы зашли в этой редуцирующей тенденции в дизайне пользовательского интерфейса.

Интерактивная невидимость

В то время как программное обеспечение десять лет назад состояло из меню и вкладок, рекламирующих бесконечные наборы функций, в современных приложениях, как правило, навигация осуществляется с помощью невидимых движений и жестов. Точно так же и сами функции отошли на второй план — не столько крикливый продавец, сколько тихо услужливый дворецкий. Chromebook автоматически обновляется, пока вы спите, картографические приложения автоматически пересчитывают ваш маршрут, когда вы отклоняетесь от курса, в нужный момент всплывают напоминания с геозонами, Google Assistant послушно сообщает счет вашей любимой команде, средство проверки орфографии молча добавляет красную волнистую линию, Inbox от Gmail мягко предлагает удобный заранее подготовленный ответ.В каждом случае, конструкторы упорно трудились, чтобы удалить функцию из вашей линии визирования только на поверхность его в нужный момент.

Продукт-невидимка

Это наиболее драматический переход к невидимому дизайну, когда готовые продукты или целые категории перешли от требования к автоматическому уведомлению. Uber выманивает на улицу автопарк в преддверии напряженных периодов. Square знает, в каком магазине вы находитесь, поэтому вы можете расплатиться словом. Nest постоянно следит за вашей средой в ожидании аномалии.Fitbit отслеживает вашу активность. Эти продукты требуют целой сети процессов прогнозирования, работающих без остановки, чтобы избавить вас от незначительных неудобств в несколько щелчков мышью.

Создавайте исходя из ожиданий людей о том, как устроен мир.

Эти продукты вообще не хотят, чтобы их заметили. Они хотят быть фоновым шумом в вашей повседневной жизни, поскольку инфраструктура работает под поверхностью, как подземные метро, канализация и городские кабели.

На фундаментальном уровне дизайнеры этих продуктов уважают принцип работы психологии человека.На каждый заголовок кликбейта или постоянное уведомление, которое использует наши естественные психологические трюки и конкурирует за наше внимание, появляется все больше и больше продуктов и услуг, которые стремятся незримо интегрироваться в нашу жизнь полезным, ориентированным на человека способом.

Нельзя отличить от волшебства

Моей дочери недавно исполнился год, и позвольте мне сказать вам, что нет игры более популярной, чем Peekaboo. Скрыть объект, показать объект. Бесконечные развлечения.

На самом деле моя дочь развивает многие когнитивные навыки, которые мы все принимаем как должное, став взрослыми. В случае с Peekaboo это нечто, называемое постоянством объекта — представление о том, что то, что что-то больше не видно, не означает, что этого больше не существует. Ей нравится ожидать, что ее игрушка все еще там, хотя я прикрыла ее, и рада, когда она снова раскрывается и оказывается права.

Маги знают об этом все.Вот почему фокусы с ловкостью рук эффективны даже для взрослых. Представьте, что я выполняю для вас фокус с монетой. Годы опыта научили вас, что когда я кладу монету в руку, она все еще будет там, когда я снова открою руку. Когда оказалось, что это не так, я пощекотал часть вашего мозга, заставив усомниться в фундаментальном законе Вселенной, который, по вашему мнению, был неизменным. Это занимательно и увлекательно, и ваш ум сразу же начинает пытаться понять, как это было сделано. Ваше сознание хочет знать, чтобы понять, почему закон, установленный вами в младенчестве, внезапно был нарушен.Как он это сделал?

Ответ в том, что маг практиковал. Он повторил этот трюк много раз под разными углами, выясняя, как сделать так, чтобы каждый секретный ход выглядел как можно проще. Он изучил, как обычно выглядит размещение монеты, и попытался имитировать это движение, фактически не делая этого. Может быть, он использовал еще одну вашу врожденную слабость, используя неверное направление («смотри, ничего в моих карманах!»), Чтобы отвлечь вас в нужный момент.

Маг практикует, режиссер редактирует, дизайнер повторяет.

И снова урок дизайна. Мы можем спроектировать так, чтобы наши пользователи несли согласованный набор ожиданий относительно того, как устроен мир. Наиболее очевидное сравнение — это дизайн переходов пользовательского интерфейса, который необходимо настроить и отполировать, чтобы они выглядели полностью плавными, естественными и соответствовали нашим ожиданиям от поведения реальных объектов. Внезапные резкие прыжки и искусственная анимация приводят к неприятным ощущениям.

То, как объекты соотносятся друг с другом в пространстве, также должно быть основано на реальности.Команда разработчиков спецификации Google Material Design учитывала глубину устройства при разработке того, как слои пользовательского интерфейса должны перекрываться и отбрасывать тени. То, как объекты взаимодействуют внутри экрана толстого телевизора, отличается от того, как они взаимодействуют друг с другом внутри экрана тонкого телефона, потому что для них это более очевидная глубина. Как и в случае с тонкими спецэффектами на заднем плане фильма, вряд ли кто-то будет сознательно регистрировать это решение, но это помогает заставить пользовательский интерфейс выглядеть так, как будто он принадлежит его среде.

Маг практикует, режиссер редактирует, дизайнер повторяет. Все работают над безупречным исполнением, которое будет непринужденным и естественным для публики, основанным на ожиданиях, основанных на реальности. Все они пытаются скрыть сложные махинации того, как что-то на самом деле работает, и представляют обманчиво простой фасад. Даже маркетинговый язык, используемый для описания цифровых продуктов — «волшебный» или «восхитительный» — предполагает здесь общность. Конечно, фокусы — это обман, в то время как дизайн часто связан с ясностью, но они достигают разных целей общими средствами.

Не заставляй меня моргать

Как что-то выглядит, как оно движется, реагирует на прикосновения, излучает свет, соотносится с другими объектами, то, как оно звучит и ощущается, — все это может сочетаться, чтобы придать ощущение достоверности. Люди — жесткая аудитория: проектируя, вы пытаетесь обмануть чей-то хорошо настроенный мозг, заставив его думать, что то, что вы им показываете, реально, даже в тех случаях, когда невозможные иллюзии творится прямо у них под носом. С другой стороны, люди презирают сложность и рутинную работу, открывая возможность сервисов, которые работают непрерывно, но незаметно, освобождая циклы человеческого мозга, чтобы они могли уделять внимание более интересным вещам.

ru (на территории Украины)

ru (на территории Украины) TOR

TOR IPVanish

IPVanish

Например, нелогично платить за месяц услуг VPN только затем, чтобы 1 раз в неделю зайти на любимый веб-сайт.

Например, нелогично платить за месяц услуг VPN только затем, чтобы 1 раз в неделю зайти на любимый веб-сайт. Виртуальная библиотека WWW

Виртуальная библиотека WWW USA.gov

USA.gov Скрытая вики [больше не доступна]

Скрытая вики [больше не доступна] Голос Шаттла

Голос Шаттла Проект Гутенберг

Проект Гутенберг